- About Trend Micro

- プレスリリース

- 産業制御システムのサイバーセキュリティ実態調査

産業制御システムのサイバーセキュリティ実態調査

~日本では約9割がサイバー攻撃による産業制御システムの中断を経験、

平均損害額は約2億6906万円~

2022年7月11日

トレンドマイクロ株式会社(本社:東京都渋谷区、代表取締役社長 兼 CEO:エバ・チェン 東証プライム:4704、以下、トレンドマイクロ)は、主要な製造業を持つ日本・アメリカ・ドイツ3か国の製造・電力・石油・ガス産業で、ICS※1環境のサイバーセキュリティ対策の意思決定関与者900名を対象とした「産業制御システムのサイバーセキュリティ実態調査※2」の結果を発表したことをお知らせします。

※1 ICS(Industrial Control System)生産設備を制御するシステムのことです。

※2 調査結果のパーセンテージは、小数点第二位を四捨五入した数値です。そのため、個々の集計値の合計は必ずしも100とはならない場合があります。

本調査に関するレポートはこちら

『産業制御システムのサイバーセキュリティ実態調査』結果の概要

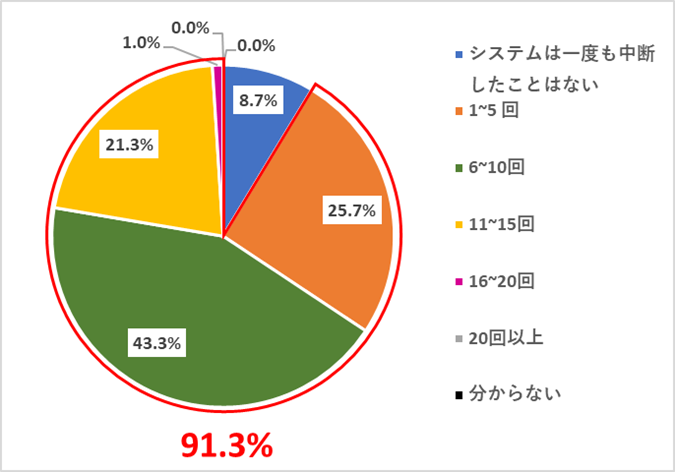

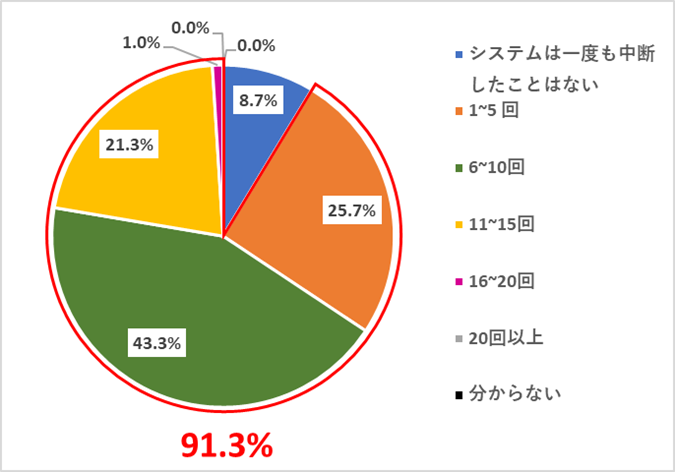

1.日本では約9割がサイバー攻撃による産業制御システムの中断を経験

本調査の結果、製造・電力・石油/ガス産業のICS環境を所有する法人組織のサイバー攻撃による産業制御システムの中断経験は、3か国何れも高い割合で起こっていることがわかりました(日本:91.3%、アメリカ:92.0%、ドイツ:93.0%)。サイバー犯罪者は、脆弱性が残され、攻撃が可能な環境を攻撃しており、日本のICS環境も攻撃対象になることで、実際の被害に繋がっていることが伺えます。

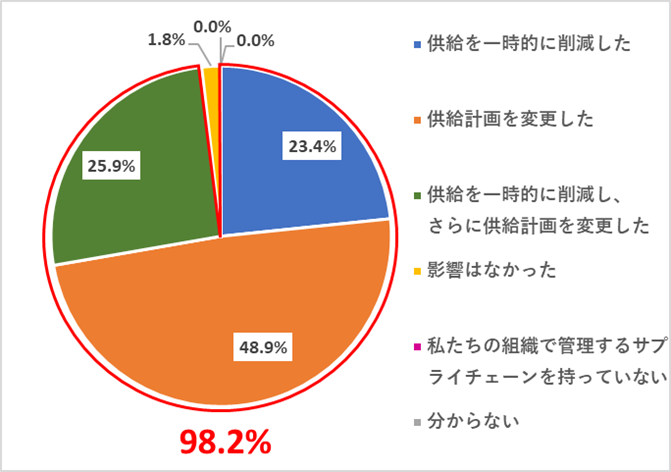

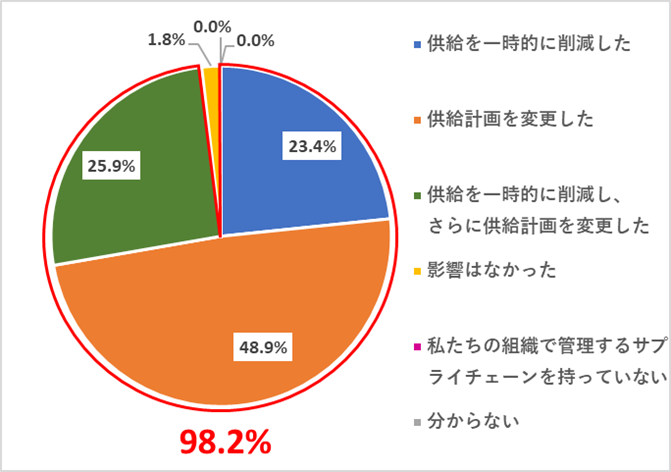

産業制御システムの中断を経験した日本の組織(n=274)の98.2%は、その中断が事業の供給活動に影響を与えたと回答しています。この結果から、サイバー攻撃が日本の産業界の供給活動に深刻な打撃を与えており、法人組織はICS環境に対するサイバーセキュリティ対策を早急に行う必要があると言えます。

図1:質問「過去 12 か月間に、サイバー攻撃 (マルウェアの感染、脆弱性を悪用する攻撃、不正アクセスなど)により、あなたの組織の ICS/OT システムの運用は何回中断しましたか」(日本:n=300)

図2:質問「過去 12 か月間に、サイバー攻撃によるICS/OTシステムの中断があなたの組織のサプライチェーンに影響を与えましたか」(日本:n=274)

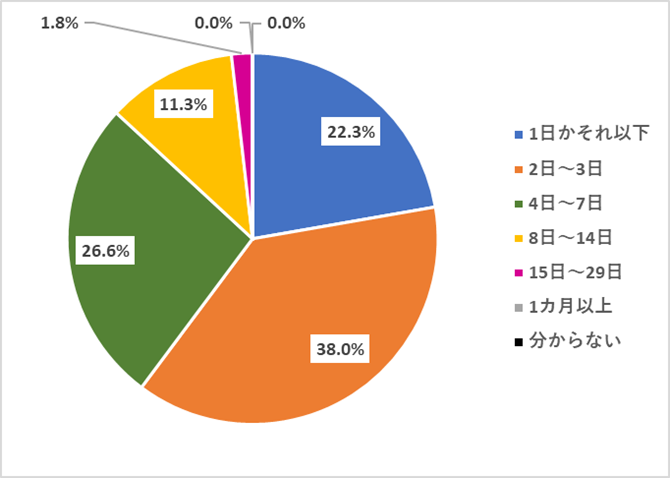

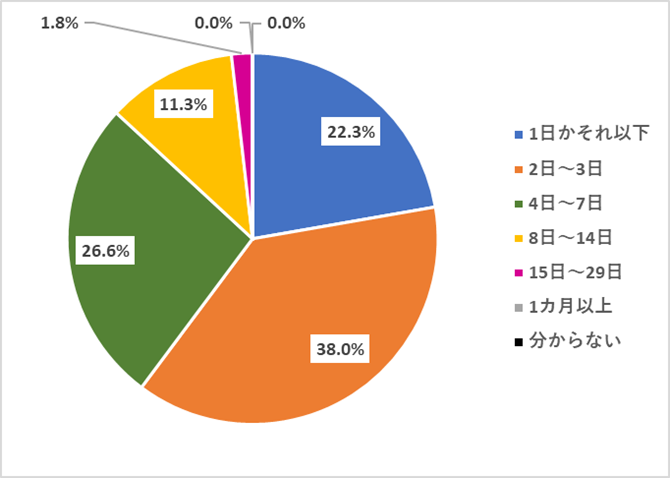

また、2日間以上産業制御システムの中断が続いたと回答した組織は77.7%で、中断の平均期間は4日間でした。絶えず稼働することが前提とされている産業制御システムの中断は、短期間の中断でも、組織の収益計画に大きな打撃を与えます。

図3: 質問「過去 12 か月間の間、サイバー攻撃の結果、組織の ICS/OT システムの運用は通常、どのくらいの期間中断しましたか」(日本:n=274)

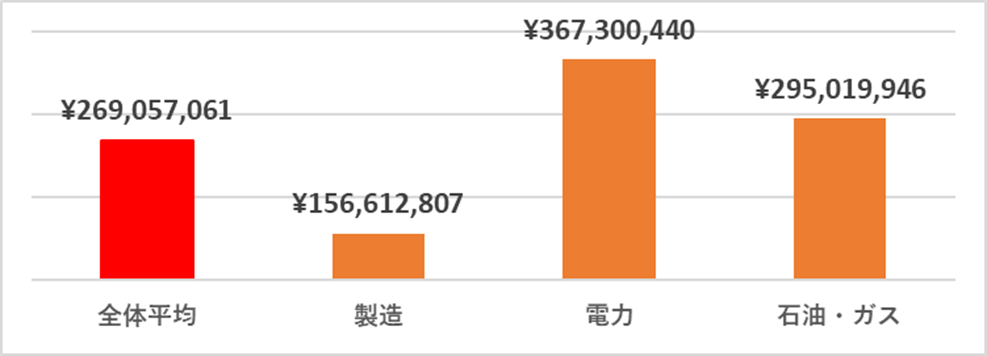

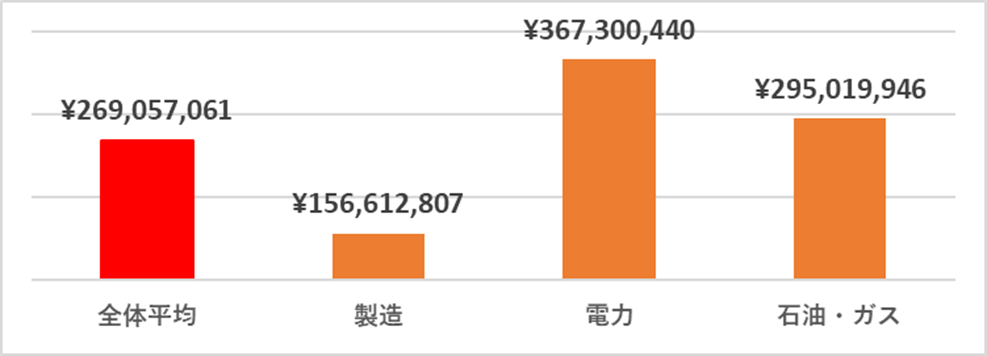

2.日本の法人組織は平均約2億6906万円の金銭的損害※3が発生

産業制御システムが1回以上中断を経験したとする日本の回答者を見ると、産業制御システムが中断したことで、平均して約2億6906万円の金銭的損害が発生したことが分かりました。業界別の平均では、電力が約3億6730万円、石油/ガスが約2億9502万円、製造が約1億5661万円となっており、電力産業と石油/ガス産業の金銭的損害額が、製造産業よりも大きい傾向にあります。電力産業と石油/ガス産業で金銭的損害が大きいのは、製造産業よりも中断期間が長く、ひとたびサイバーインシデントが発生するとインシデント対応に費やすコストが高い傾向があるためと考えられます。

※3 本調査での金銭的損害額とは、以下に示す損失と費用の合計です。

・サイバーインシデント対応に対して支払われた費用

・ランサムウェアによる恐喝など、復旧のために支払われた費用

・再発防止対策の構築費用

・追加スタッフの雇用やサードパーティのサービス購入など、ビジネスを運営するための追加費用

・システムが動作不能になったことによる売上損失

・その他損失、情報漏洩等の損害に対して支払われた費用

図4: 質問「過去 12 か月間に、サイバー攻撃によるあなたの組織の ICS/OT システムの中断によって、どのくらい金銭的損害が発生しましたか」(日本:n=274、<製造n=106、電力n=103、石油/ガスn=65>)

2022年2月と3月の米ドル対円相場(平均117円)を基に日本円の損害額を算出

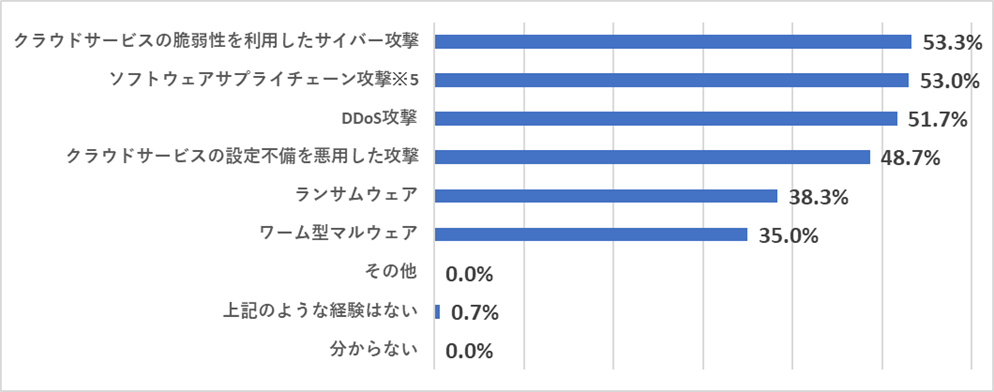

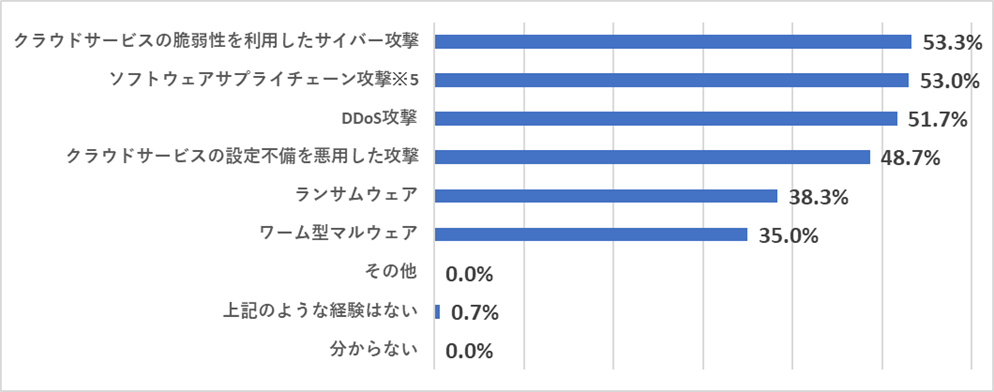

3.日本の法人組織の半数以上がクラウドの脆弱性を悪用された攻撃を経験

日本の産業界のICS環境でも業務効率化を図るために、生産管理システム、MES※4、監視システムなどの領域でクラウドサービス利用をはじめ、ICS環境をインターネットからアクセス可能なITシステムに接続するようになっています。その一方で、本調査の結果、導入をしたクラウドサービスやソフトウェアが起因となり、サイバー攻撃を受ける機会が増加していることが分かりました。産業制御システムが攻撃を受けたサイバー攻撃の種類についての質問では、回答者の約半数が、クラウドサービスの脆弱性を利用したサイバー攻撃(53.3%)と、クラウドサービスの設定間違いを悪用した攻撃(48.7%)を経験していました。

※4 MES(Manufacturing Execution System):製造プロセスの状態の把握や管理、作業者への指示や支援などを行う情報システムのことです。

また、ソフトウェアサプライチェーン攻撃※5を受けている割合も半数(53.0%)を上回っています。被害の影響範囲を迅速に把握するためにも、組織はソフトウェア部品表(SBOM)作成やソフトウェアの修正プログラムを適用するタイミングを事前に検討しておくなどソフトウェア管理が今後重要になってきます。

図5:質問「過去 12 か月間に、あなたの組織の ICS/OT システムが攻撃を受けたサイバー攻撃は、次のどれでしたか」(複数選択)(日本:n=300)

※5 ソフトウェアサプライチェーン攻撃:ソフトウェアの製造・提供の工程を侵害し、ソフトウェアそのものやアップデートプログラムなどに不正コードを混入し実行させる攻撃

本調査の結果、産業制御システムへのサイバー攻撃は、産業制御システムの中断を引き起こし、結果として供給活動の停止や金銭的な被害に高確率で繋がる実態が明らかになりました。

また、本調査の結果から、クラウドサービスの利用がICS環境に対するサイバー攻撃の起点になっていることが推測されます。ICS環境をインターネットに接続することは、組織の生産活動・供給活動の業務改善や効率化に繋げることもできるため、組織は有効に活用することが求められています。しかし、それらの環境に脆弱性が残っていると、甚大な被害が引き起こされる可能性もあります。ICS環境をインターネットに接続する際には、IT部門とOT部門が連携して、予めサイバー攻撃への対策を講じるとともに、実際にサイバー攻撃が起こってしまった際に想定されるリスクへの対策や、被害を最小限に抑えるための緩和策を検討していくことが必要です。

<調査概要>

- 調査期間:2022年2月~2022年3月

- 調査対象:アメリカ(300名)・ドイツ(300名)・日本(300名)の従業員1,000人以上の製造・電力・石油/ガス産業の企業に所属する産業制御システムのサイバーセキュリティ対策を決める意思決定者900名

調査対象者の内訳は以下

‐製造(314)、電力(310)、石油/ガス(276)

‐IT部門(情報技術、ITセキュリティ)所属:493名

‐OT部門(生産管理、生産技術、保守管理/設備保守、プラントエンジニアリング、自動化/制御エンジニアリング、運用、 OTサイバーセキュリティ)所属:407名

日本の調査対象者に限った内訳は以下

‐製造(111)、電力(106)、石油/ガス(83)

‐IT部門(情報技術、ITセキュリティ)所属:168名

‐OT部門(生産管理、生産技術、保守管理/設備保守、プラントエンジニアリング、自動化/制御エンジニアリング、運用、 OTサイバーセキュリティ)所属:132名 - 調査手法:オンライン調査

- 本リリースは2022年7月11日現在の情報をもとに作成されたものです。

- TREND MICRO、Securing Your Connected Worldは、トレンドマイクロ株式会社の登録商標です。各社の社名、製品名およびサービス名は、各社の商標または登録商標です。