Les attaquants par ransomware trouvent des moyens de contourner les mesures de cybersécurité, mais vous pouvez protéger votre entreprise. Les sauvegardes, la formation des utilisateurs, la mise en quarantaine des emails suspects et le filtrage de contenu sont quelques-unes des tactiques permettant de réduire les risques d’infection.

Table des matières

Devez-vous payer la rançon ?

Les chercheurs en cybersécurité ne sont pas d'accord sur cette question. Le FBI s’oppose au paiement de la rançon. Certaines victimes la paient et récupèrent leurs fichiers ; d'autres la paient, mais ne reçoivent pas la clé. Dans le cas de Petya, les développeurs ont créé un logiciel sans méthode de déchiffrement des données.

Dans l’ensemble, les experts conseillent de réduire les pertes et de ne pas payer la rançon. Néanmoins, la perte de données peut avoir un énorme impact sur votre organisation, et le montant de la rançon exigée par les pirates est de plus en plus élevé. Les développeurs de Petya demandaient à l’origine 300 $ en bitcoins. Les versions plus récentes du ransomware demandent des centaines de milliers de dollars en cryptodevise. Le modèle commercial du ransomware existe uniquement parce que les acteurs malveillants à son origine continuent d’être payés. Sans paiement, ce modèle s’effondrerait.

Le paiement de la rançon ne vous donne pas la garantie que vous obtiendrez la clé privée pour restaurer vos données. Protégez plutôt vos fichiers en utilisant des mesures de protection dans vos opérations quotidiennes. En cas d'attaque, vous pouvez restaurer l'état d’origine des fichiers. C’est pour cela que les sauvegardes sont essentielles pour récupérer après une attaque.

Mesures de protection

- Sauvegardes

- Formation de l’utilisateur

- Mise en quarantaine des emails suspects

- Filtrage de contenu

Former les utilisateurs à détecter les ransomware

La formation des utilisateurs réduit fortement les risques d’infections. Une attaque de ransomware commence généralement par un email malveillant. Les utilisateurs peuvent être formés à identifier des cybermenaces, notamment les ransomware, le phishing et l’ingénierie sociale. Les utilisateurs formés à l'identification de messages malveillants sont bien moins susceptibles d’ouvrir une pièce jointe infectée.

Les pirates utilisent parfois l’ingénierie sociale dans leurs attaques. L'ingénierie sociale désigne les cas où un attaquant cible des utilisateurs spécifiques sur le réseau, bénéficiant de privilèges supérieurs. Les attaquants estiment que ces utilisateurs possèdent plus de données stratégiques sur leur stockage local, ou qu’ils ont accès à des systèmes et infrastructures stratégiques de l’entreprise. Cela augmente les chances que l’entreprise paie la rançon.

Mettre à jour les logiciels et appliquer les correctifs

Assurez-vous que le firmware, les applications antimalware, les systèmes d’exploitation et les logiciels tiers bénéficient des derniers correctifs. De nouvelles versions de ransomware sortent régulièrement. Les mises à jour des logiciels permettent à votre antimalware de reconnaître les menaces plus récentes.

WannaCry est un exemple de menace pour le système d’exploitation. Il intégrait EternalBlue, un exploit développé par la National Security Agency (NSA) des États-Unis. Il exploitait une faiblesse dans le protocole Server Message Block (SMB) du système d’exploitation Windows. Microsoft a publié des correctifs pour arrêter WannaCry 30 jours avant les infections. Sans les correctifs, les systèmes d’exploitation Windows sont vulnérables.

Plus récemment, ZeroLogon a été utilisé dans des attaques de ransomware.

Toujours prévoir des sauvegardes

La meilleure façon de se relever après un ransomware est de restaurer les données à partir d'une sauvegarde. Les sauvegardes contournent la demande de rançon en restaurant les données à partir d’une source autre que les fichiers chiffrés. Les pirates le savent et développent donc des ransomware qui recherchent les fichiers de sauvegarde sur le réseau. Une fois que vous avez restauré vos fichiers à partir d’une sauvegarde, vous devez tout de même éliminer le ransomware du réseau.

Conserver une copie de vos sauvegardes hors site constitue un moyen efficace d’éviter que les malware ne chiffrent vos fichiers de sauvegarde. Les sauvegardes sur le cloud sont un choix classique pour les entreprises qui ont besoin d'une solution de sauvegarde hors site. L'utilisation de sauvegardes sur le cloud vous permet de garder une copie de vos fichiers à l’abri des ransomware et autres menaces de cybersécurité.

Détecter les ransomware

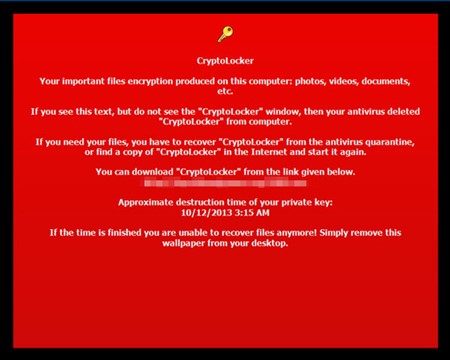

Une attaque de ransomware provient généralement d'un fichier exécutable ou d'un script qui télécharge le fichier exécutable et l’exécute. Toutes les attaques de ransomware ne sont pas immédiates. Certaines restent en veillent jusqu'à une date précise. Par exemple, un ransomware nommé Locker, une copie de CryptoLocker, est resté silencieux jusqu’au 25 mai 2015 à minuit, date à laquelle il s’est exécuté.

Les administrateurs réseau détectent les ransomware grâce à des applications qui surveillent le trafic réseau suspect. Les applications envoient des notifications lorsqu’un malware renomme un grand nombre de fichiers. Les logiciels antimalware protègent les utilisateurs contre des milliers de types de ransomware. Ils contiennent des signatures numériques qui identifient le ransomware avant qu’il n'ait pu s’exécuter. Ils ne détecte pas toujours les attaques zero-day, qui ciblent les vulnérabilités encore inconnues des développeurs.

Les solutions antimalware actuelles comprennent l’intelligence artificielle (IA), l'apprentissage automatique et la surveillance du comportement. Ces solutions étudient l'état du fichier actuel par rapport aux modifications et aux demandes d'accès au fichier. Elles alertent les administrateurs de toute activité suspecte, afin qu’ils puissent contrer une attaque de manière précoce et éviter le chiffrement des fichiers ainsi que la destruction des données.

La détection précoce facilite la prévention

Une prévention efficace des ransomware requiert à la fois de bonnes applications de surveillance, des sauvegardes de fichier fréquentes, un logiciel antimalware et une formation de l’utilisateur. Aucune cyberdéfense ne permet de réduire le risque à zéro, mais vous pouvez fortement limiter les chances que les attaques réussissent.

Rapport sur les Risques Cybernétiques de Trend Micro – 2025

Le ransomware est une forme d’extorsion numérique où les attaquants chiffrent des données critiques et exigent un paiement pour les restituer. Comme le souligne le Rapport sur les Risques Cybernétiques 2025 de Trend Micro, le ransomware reste l’une des menaces les plus visibles et les plus coûteuses pour les organisations à travers le monde.

Les opérateurs de ransomware ne se contentent plus des points d’entrée traditionnels comme les courriels de phishing ou les ports RDP exposés. Ils exploitent désormais des vulnérabilités négligées et émergentes dans l’écosystème numérique des entreprises – ce que les experts en cybersécurité appellent la surface d’attaque.

Découvrez comment les menaces liées aux ransomwares évoluent et quelles stratégies proactives peuvent aider à réduire les risques dans le Rapport 2025 de Trend Micro.

Comment Trend Micro vous aide à garder une longueur d’avance sur les menaces de ransomware

Alors que les ransomwares restent l'une des menaces les plus perturbatrices pour les organisations, le besoin d'une défense unifiée et intelligente n'a jamais été aussi crucial. Trend Vision One™ propose une solution puissante qui dépasse les outils de sécurité traditionnels, en offrant une détection et une réponse étendues (XDR), une gestion des risques liés à la surface d'attaque et une atténuation automatisée des menaces dans une plateforme intégrée unique.

Avec Trend Vision One™, les équipes de sécurité bénéficient d'une visibilité centralisée sur les endpoints, les emails, le cloud et les couches réseau, permettant une détection et une réponse plus rapides aux activités liées aux ransomwares. Alimentée par des décennies d’intelligence sur les menaces et par l’IA de cybersécurité de Trend Micro, la plateforme aide les organisations à identifier proactivement les vulnérabilités, à réduire leur exposition et à stopper les ransomwares avant qu’ils ne causent des dommages.

Foire aux questions (FAQ)

Que faire si vous recevez une demande de rançon ransomware ?

Déconnecter systèmes, ne pas payer, signaler l’incident, informer équipes sécurité, conserver preuves et lancer restauration via sauvegardes disponibles.

Quelles sont les meilleures façons de prévenir les attaques ransomware ?

Prévention efficace : authentification forte, mises à jour, filtrage emails, protection endpoint, segmentation réseau, formation employés et sauvegardes sécurisées.

Comment la formation des employés aide‑t‑elle à prévenir le ransomware ?

Elle améliore détection du phishing, évite téléchargements risqués, encourage bonnes pratiques, facilite signalements et réduit globalement les risques ransomware.

Pourquoi les sauvegardes sont‑elles importantes contre le ransomware ?

Elles permettent récupération rapide, évitent rançons, réduisent interruptions, protègent données et garantissent continuité opérationnelle après une attaque.