尾隨攻擊又稱為尾隨闖入,即入侵者跟隨獲授權人士進入受限制區域,利用人類行為而非科技。

目錄

甚麼是數碼尾隨攻擊?

雖然實體尾隨攻擊涉及未經授權進入實體處所,但數碼尾隨攻擊指因疏忽或安全漏洞而被未經授權人士存取裝置、系統或網絡。有別於利用軟件漏洞的黑客攻擊,數碼化尾隨攻擊有賴人為錯誤及較弱的存取控制。

數碼尾隨攻擊例子

被盜或無人看管的手提電腦:攻擊者可能會竊取已登入的手提電腦或取得在公眾地方無人看管的裝置。

越肩偷窺:網絡罪犯會在咖啡室、機場或共享辦公空間等公共區域偷窺輸入密碼或存取敏感資料的員工。

登入未上鎖的工作站:未經授權人士使用未上鎖的工作站登入公司網絡。

入侵開放的 Wi-Fi 網絡:攻擊者透過連接不安全的公共或企業 Wi-Fi 網絡來攔截通訊。

與數碼尾隨攻擊相關的風險

常見的尾隨攻擊手法

假冒和欺騙

假裝為保安人員、資訊科技人員或維修人員以取得信任。

聲稱是忘帶識別證的新員工。

使用情緒操縱,例如在接近入口時假裝不適或假裝成雙手持著物件的速遞員。

入侵信任及人為錯誤

許多尾隨攻擊事件都不涉及武力或技術漏洞,攻擊者只需試圖利用人們的自然行為來提供幫助。員工會:

為陌生人打開門而不驗證他們的憑證。

將他們的工作站或裝置放在無人看管的共用空間。

沒有在實施保安管制或限制進入區域質疑不熟悉的人士。

這些看似輕微的保安漏洞,可能為網絡罪犯及惡意內部人士製造入侵點。

尾隨攻擊的風險與後果

資料竊取及安全漏洞

尾隨攻擊可能導致未經授權存取敏感資料,導致財務損失、聲譽受損及法律責任。

硬件盜竊

攻擊者可能會竊取或篡改公司筆記本電腦、硬盤或 USB 裝置,因而導致機密資料洩露。

惡意程式安裝

未經授權人士可將惡意程式以實體或數碼方式引入公司網絡,導致系統被入侵、資料外洩或勒索程式攻擊。

破壞

尾隨攻擊可能損壞或破壞關鍵基礎設施,導致停機、財務損失或營運故障。

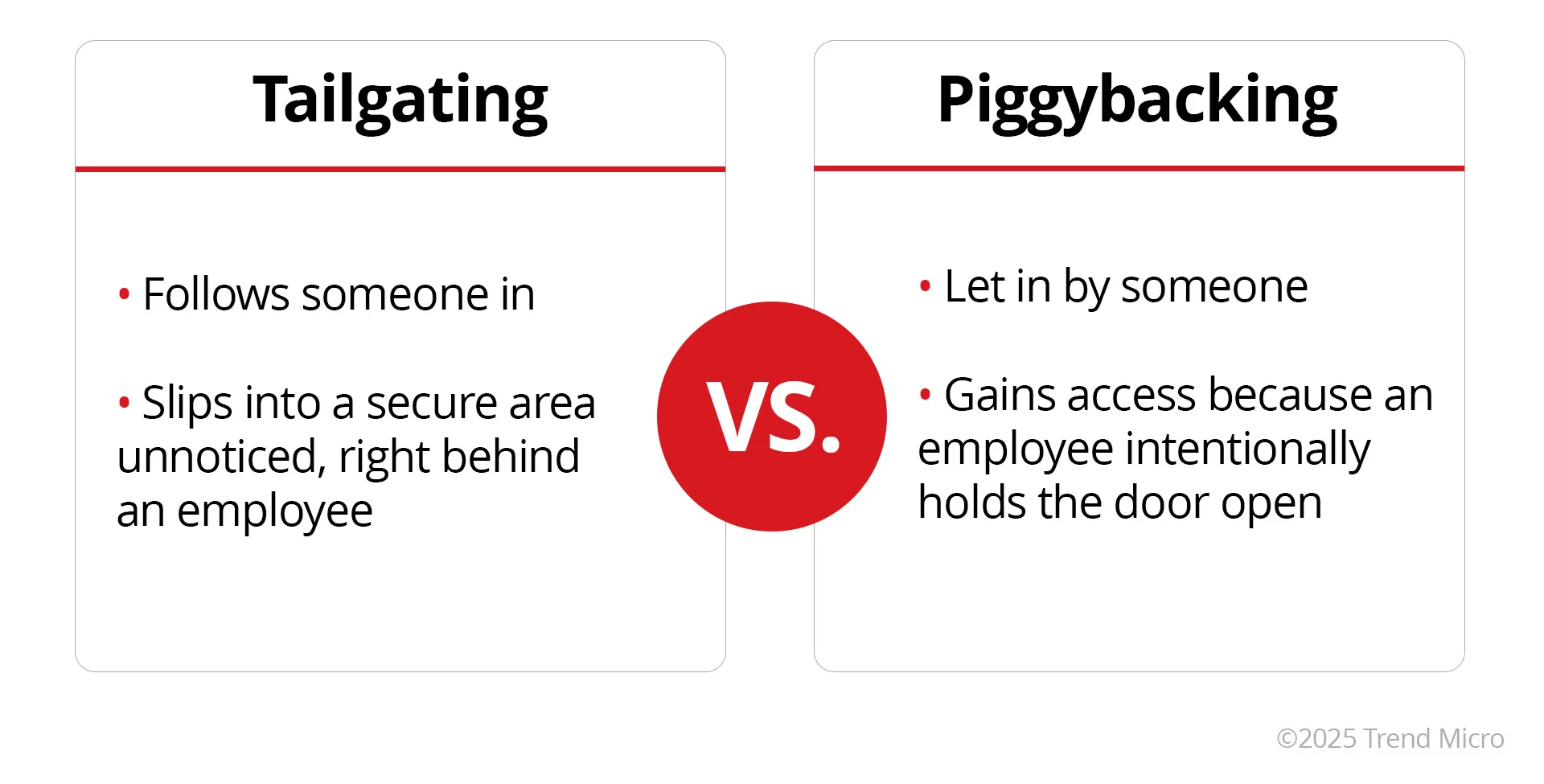

尾隨攻擊與尾隨闖入

雖然尾隨攻擊與尾隨闖入都涉及個人未經授權進入某個區域,但關鍵區別在於是否得到同意和意識。

尾隨攻擊是未經授權人士在獲授權人士不知情的情況下緊隨其後進入機構,而尾隨闖入則發生在獲授權人士出於禮貌或沒有核實憑證的情況下無意中允許攻擊者進入受限制區域。這可能涉及員工為看似訪客或同事的人開門,假設他們有權限進入。這兩種策略都被用於社交工程,並可能構成嚴重的保安威脅。

如何防範尾隨攻擊

機構可以採取主動的保安措施來減低尾隨攻擊的風險,例如:

實體安全措施

實施出入管制系統:使用生物特徵驗證、鑰匙卡及閘機,以限制未經授權進入。

使用保安員及檢查點:確保保安人員在容許個別人士進入前核實憑證。

安裝安全門:部署安全門,每次只容許一人通過。

員工培訓及意識

進行安全意識培訓:教育員工有關尾隨攻擊的危險,以及如何識別社交工程策略。

推廣「質疑文化」:鼓勵員工質疑及舉報未獲授權人士。

保安方案及政策

執行「無證者不得進入」政策:要求所有員工和訪客時刻出示身份證明。

實施零信任保安措施:在批准進入前定期驗證身份和進出請求。

視頻監控及監視

部署閉路電視鏡頭及動態感應器:監控高風險出入口以偵測可疑活動。

使用人工智能監控系統:識別異常行為並即時觸發保安警報。

透過實施這些保安措施,機構可以加強整體保安措施,以防堵利用尾隨攻擊策略非法存取敏感資料的攻擊者。

Trend Vision One 平台

Trend Vision One™ 是一個網絡保安平台,透過整合多重保安功能,協助企業更快偵測及阻截威脅,更全面掌握企業的攻擊面及網絡風險狀況。

雲端平台運用來自全球 2.5 億個感測器與 16 個威脅研究中心的人工智能與威脅情報,在單一方案中提供完整的風險啟示、早期威脅偵測,以及自動化風險與威脅回應選項。

常見問題

甚麼是網絡保安的尾隨攻擊?

尾隨攻擊是指未經授權人士跟隨他人進入,利用人類行為而非技術上的瑕疵。

甚麼是尾隨攻擊?

入侵者躲在獲授權人士背後以避免使用存取憑證的違規行為。

為甚麼尾隨攻擊危險?

- 它讓入侵者無需留下進入記錄即可避開保安,並帶來盜竊、數據遺失或傷害的風險。

最常見的尾隨攻擊方法是甚麼?

攻擊者可能透過跟隨某人進入建築物,或使用已登入裝置來進行入侵。

尾隨攻擊與尾隨闖入有何不同?

尾隨攻擊是在獲授權人士不知情之下跟隨進入機構。尾隨闖入是指在知情的情況下授予進入權,通常是出於禮貌或缺乏安全意識。