預設情境攻擊是一種社交工程,攻擊者會創建一個精心製作的場景來操縱個人洩露敏感資料。

目錄

了解預設情境詐騙:社交工程策略

您是否曾收到過來自技術支援部的主動來電,提出需要您立即關注的問題? 也許來電者開始要求個人資料或帳戶資料立即處理問題。此情境總結了一種稱為預設情境的社交工程方法。

預設情境詐騙主要透過電話進行,涉及創建一種說服目標透露個人或有價值資料的情況。詐騙者會假裝成為合法或熟悉的人,令目標放下戒心,例如來自其 網絡服務商的客戶服務代理、來自不同部門或辦公室的同事,或公司技術支援人員。犯罪分子有時會事先挖掘有關目標的資訊,讓詐騙看起來更可信。

問題在於如何分辨詐騙者與合法來電者。一般而言,如果您收到主動來電,而來電者開始詢問個人資料(社會安全號碼、帳戶安全問題),您應核實來電者是否合法。掛斷電話,致電公司確認是否真的有問題。

預設情境攻擊如何運作:逐步分解

預設情境攻擊的常見例子

語音釣魚

語音釣魚是一種社交工程攻擊,攻擊者利用電話或語音通訊來誘騙他人披露敏感資料,例如銀行帳戶資料、登入憑證或個人身份資料(PII)。

網絡釣魚

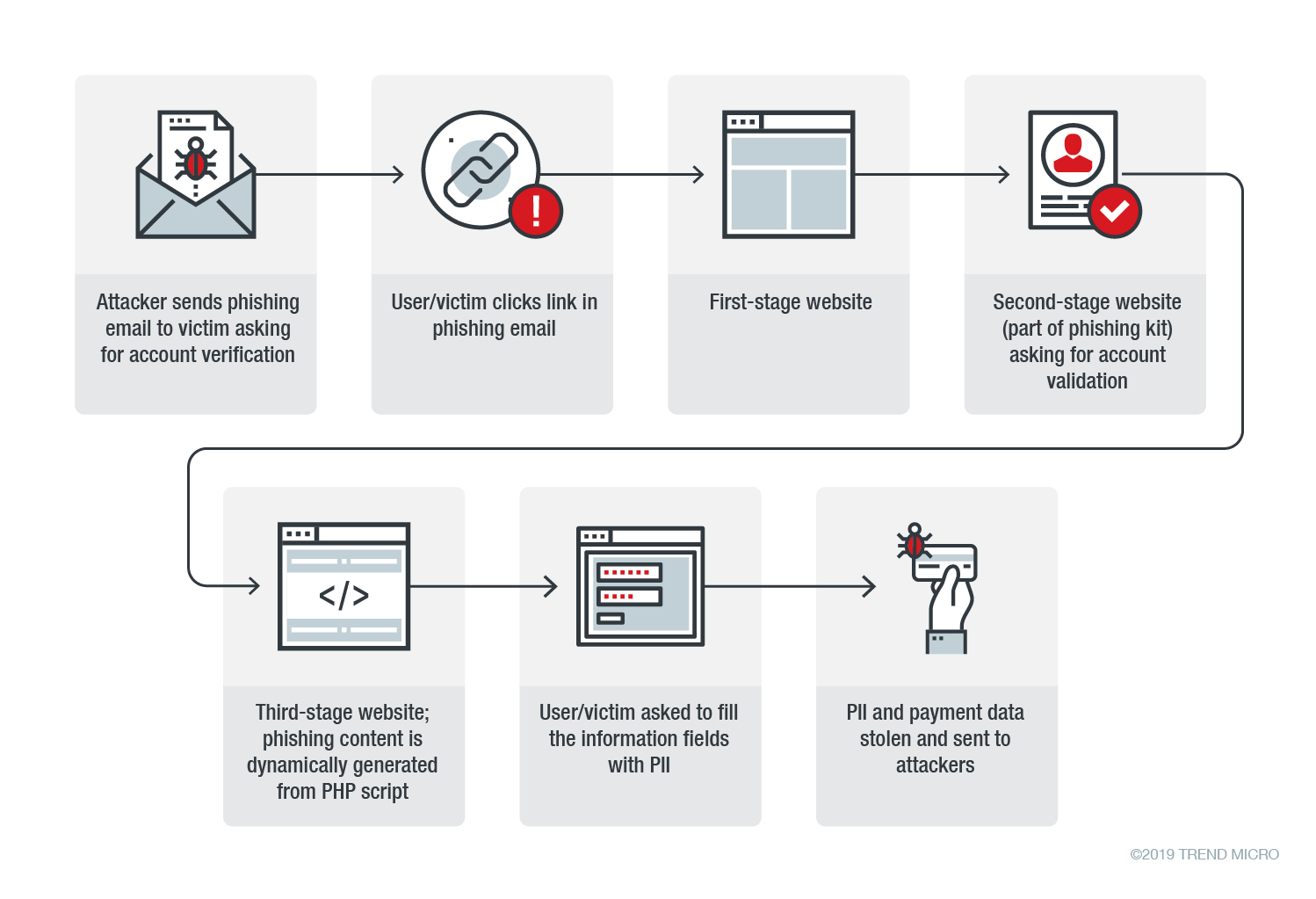

圖 1 Heatstroke 網絡釣魚攻擊的感染鏈;請注意,感染鏈可能會因用戶/行為屬性而改變

度身打做

在網絡安全方面,尾隨攻擊是一種實體安全漏洞,未經授權人士可密切關注獲授權人士以實體方式進入受限制區域。攻擊者可假扮成新員工、速遞員或維修人員,欺騙獲授權員工。

誘餌

誘餌指網絡罪犯誘使受害者與被入侵的實體裝置或數碼資產互動的行為。攻擊者會利用藉口在企業環境中標示名為「機密」或「員工薪酬」的 USB 手指,以誘騙受害者插入裝置。

浪漫詐騙

網上情緣詐騙是一種社交工程手法,攻擊者會利用虛假的社交媒體或約會檔案來尋找毫無戒心的受害者,並與他們建立戀愛關係。攻擊者可能需要數星期或數月才能獲得受害者的信任,但一旦成功,他們會藉口緊急情況或禮物來要求大量金錢。

恐嚇程式詐騙

恐嚇程式是一種社交工程詐騙,當中涉及以虛假警報及威脅來恐嚇受害者。用戶可能會誤以為他們的系統感染了惡意程式,歹徒然後會鼓勵他們瀏覽惡意網站來下載修補程式,但他們最終會下載惡意程式或洩露敏感資料,例如:信用卡資料。

預設情境攻擊與網絡釣魚:有何不同?

雖然兩者都是社交工程手法,但預設情境詐騙卻涉及直接的個人化互動及欺騙,而網絡釣魚則通常會使用大量電郵來提供惡意連結。然而,網絡罪犯通常會在多層式攻擊中結合兩種方法。

如何防範預設情境攻擊

DMARC(本地訊息認證、報告及合規)

DMARC 是一個電郵驗證協議,透過驗證電郵發件人的真實性,協助防止電郵詐騙。DMARC 與 SPF(Sender Policy Framework)及 DKIM(DomainKeys Identified Mail)合作,確保電郵認證及完整性。

SPF(發件人政策框架):確保只有獲授權的電郵伺服器才能代表機構的網域發送訊息。

DKIM(DomainKeys 識別郵件):使用加密簽名來驗證電郵訊息在傳輸中沒有被更改。

- DMARC 政策執行:機構可制定政策(無、檢疫或拒絕)以決定如何處理未能通過驗證的電郵。嚴格的 DMARC 政策可大幅降低黑客利用偽冒網域來進行預設情境攻擊的可能性。

保安意識培訓及驗證實務

定期接受網絡保安培訓,教育員工識別及回應預設情境詐騙,有助保護你的業務。機構應強調:

識別可疑請求並驗證其合法性。

在分享敏感資料或授權金融交易前,透過官方渠道聯絡要求者。

認識預設情境攻擊所使用的心理操縱技巧。

多重認證

多重認證增加一重額外保安,例如一次性密碼或生物特徵驗證。這可大大降低攻擊者濫用所竊取憑證的風險。

報告可疑活動

機構應鼓勵員工向資訊科技保安團隊舉報任何可疑的電話、電郵或訊息,以作進一步調查。採用主動報告機制,協助機構在威脅升級前偵測及回應威脅。

我可以在哪裡獲得背景描述的協助?

TrendAI Vision One™ 協助偵測、阻截及減低對運作造成影響的恐嚇程式威脅,採用:

常見問題

甚麼是預設情境攻擊?

預設情境攻擊是一種社交工程策略,攻擊者會發明一個可信的故事,誘騙受害者透露敏感資料或允許存取。

預設情境攻擊如何運作?

預設情境工作原理包括建立精心製作的情境、建立信任、冒充權威,以及說服受害者分享機密資料或採取有害行動。

預設情境攻擊的例子是甚麼?

一個常見的例子是,攻擊者以資訊科技支援人員身份請求驗證資料,欺騙員工透露密碼或機密系統資料。

預設情境攻擊與網絡釣魚有甚麼分別?

預設情境攻擊依靠精心製作的情境及人際互動,而網絡釣魚則利用欺騙性訊息或電郵來竊取登入憑證或敏感資料。

如何防止預設情境攻擊?

在所有通訊渠道中,透過強大的驗證程序、員工培訓、多重認證、嚴格的數據處理政策及零信任保安措施來防止預設情境攻擊。