Por que escolher Trend Vision One™ Cloud Security?

Elimine lacunas de segurança com nossa solução CNAPP completa que oferece visibilidade e controle em ambientes multi-cloud Obtenha avaliações de risco em tempo real, gerenciamento de exposição e previsões de caminhos de ataque por meio de nosso painel centralizado.

Visibilidade e controle abrangentes

Você não pode proteger o que não consegue ver. Aproveite a avaliação de Risco Cibernético e o monitoramento em tempo real com insights detalhados sobre caminhos de ataque potenciais – tudo a partir de um único painel.

Avaliação e priorização contínuas

Mantenha-se à frente do cenário de ameaças em evolução com monitoramento contínuo para identificar e mitigar ameaças antes que impactem seu ambiente em nuvem. Identifique proativamente caminhos de ataque, avalie vulnerabilidades e corrija antes que as ameaças tenham uma chance.

Compliance simplificado e gerenciamento de custos

Otimize segurança, compliance e resposta a incidentes. Obtenha uma visão unificada do seu ambiente em nuvem com relatórios detalhados para identificar e priorizar rapidamente as áreas que exigem atenção imediata. Com licenciamento flexível e menos ferramentas dispersas, você reduz a complexidade e economiza dinheiro.

Veja o que outros deixam passar Interrompa os riscos primeiro.

O Trend Vision One Cloud IPS líder do setor integra-se perfeitamente ao AWS Network Firewall, com suporte do Trend Zero Day Initiative (Trend ZDI). Habilite uma proteção abrangente com um único clique, enquanto as regras de IPS gerenciadas na nuvem bloqueiam proativamente malware e vulnerabilidades antes que atinjam seus aplicativos de negócios.

Visão centralizada dos seus projetos em nuvem

Project View transforma a segurança em nuvem com uma lente unificada sobre seus projetos em nuvem, widgets interativos, tabelas detalhadas e atualizações em tempo real para um gerenciamento de risco eficaz

Gerencie riscos na nuvem com confiança

Obtenha descoberta contínua e avaliação de Risco Cibernético em tempo real das superfícies de ataque em workloads, contêineres, APIs e ativos em nuvem com o Gerenciamento de Risco de Superfície de Ataque. Alcance visibilidade unificada, avaliações contínuas de vulnerabilidades, análises preditivas de risco, monitoramento de Compliance e integração perfeita com ferramentas de segurança existentes.

Os recursos principais incluem Cloud Security Posture Management (CSPM), ASM, EASM, CIEM, AI-SPM, DSPM, varredura de templates/IaC, varredura de vulnerabilidades e malware sem agente, análise de caminhos de ataque e visibilidade de risco via API.

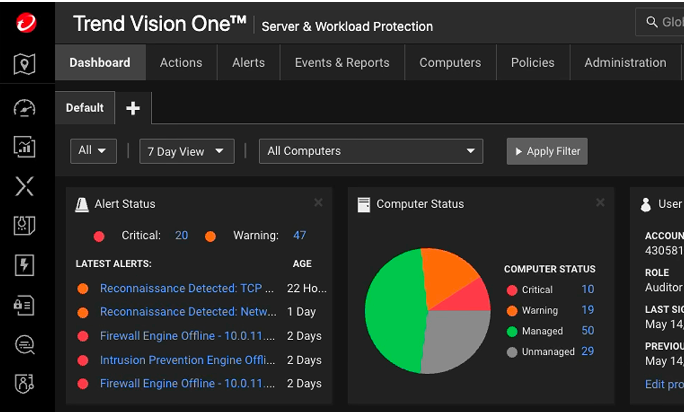

Segurança robusta para servidores e workloads em nuvem

Com o Trend Vision One™ Server and Workload Security (SWP), sua organização obterá proteção para servidores e workloads em ambientes híbridos e multicloud. Detecção de ameaças em tempo real, criptografia avançada, gerenciamento automatizado de vulnerabilidades, aplicação de conformidade e visibilidade e controle abrangentes garantem que as ameaças em constante evolução não sejam páreo para sua organização.

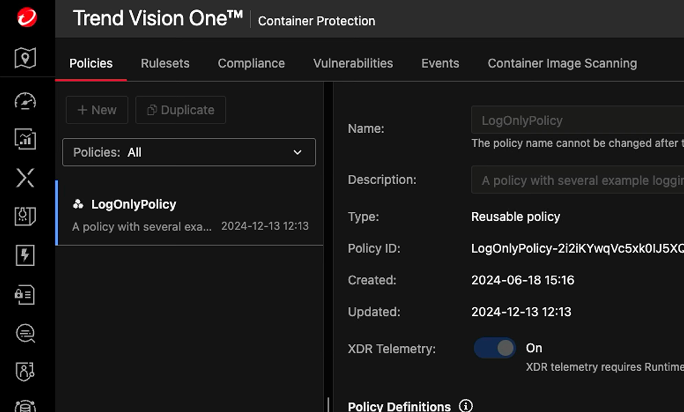

Proteção unificada, builds acelerados

O Trend Vision One™ – Container Security equipa sua equipe com proteção abrangente para ambientes pré-runtime e em runtime, incluindo varredura de imagens de contêineres para detecção de vulnerabilidades, malware e segredos.

Obtenha Kubernetes Security Posture Management (KSPM), varredura contínua em runtime, aplicação de políticas e proteção contra malware. Garanta segurança com controle de acesso, segmentação inteligente de rede e verificações automatizadas de Compliance para sua infraestrutura em contêineres.

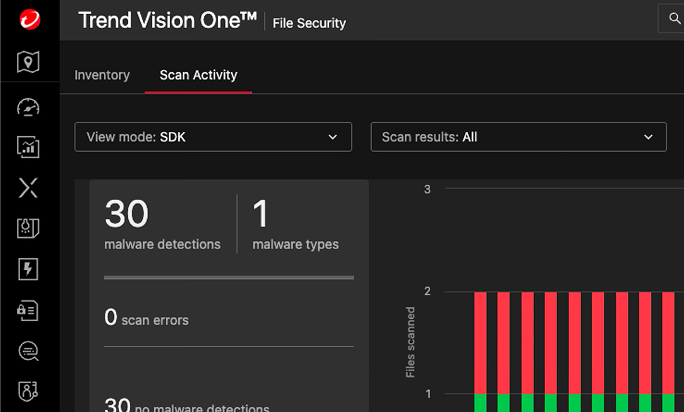

File security abrangente e sem esforço

O Trend Vision One™ File Security oferece flexibilidade, escalabilidade e proteção abrangente com um Kit de Desenvolvimento de Software, appliance virtual, integração com armazenamento em nuvem e um scanner em contêiner. Proteja seus buckets Amazon S3 com machine learning para fins de Compliance. Mantenha uma segurança robusta com varredura de malware, quarentena de ameaças, aprimoramento da detecção e escalonamento conforme necessário.

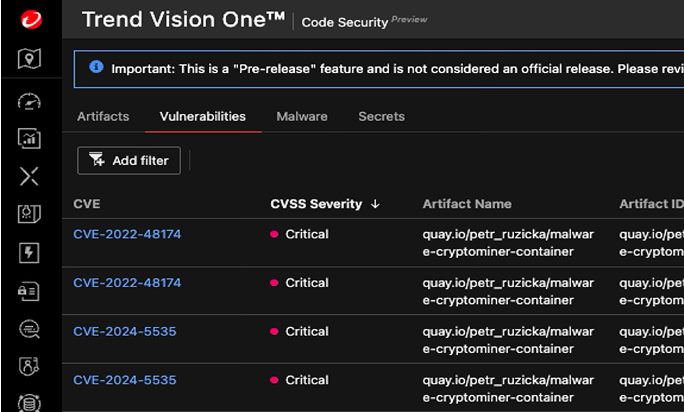

Código seguro do desenvolvimento ao deployment

O Trend Vision One™ Code Security adota uma abordagem proativa ao integrar segurança desde o início do desenvolvimento, detectando e prevenindo vulnerabilidades, malware e segredos antes do runtime. Desfrute de visibilidade contínua do código à implementação em nuvem, automação de testes de segurança CI/CD e práticas de codificação segura reforçadas.

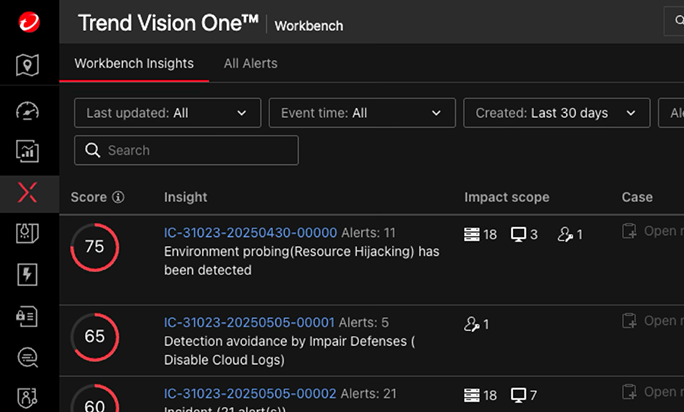

Detecção e resposta a ameaças sem igual

O Trend Vision One™ XDR for Cloud aproveita mais de 700 modelos de detecção e inteligência global para aprimorar a detecção e resposta a ameaças. Integrado ao AWS CloudTrail, ele antecipa ameaças como escalonamento de privilégios e exfiltração de dados do S3. Manuais automatizados oferecem visibilidade entre plataformas, correlação avançada e resposta rápida. Com recursos como XDR, CDR e AI-DR, transforme o ruído da nuvem em clareza para operações seguras e escaláveis.

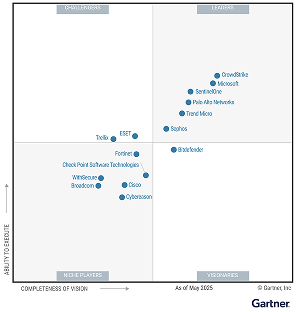

Trend Vision One classificado como nº 1 entre 59 soluções empresariais.

Os clientes da plataforma de detecção e resposta estão encantados.

Veja o Cloud Security em ação

Descubra como você pode desbloquear proteção e visibilidade de ponta a ponta para todos os seus ativos em nuvem em múltiplos ambientes multi-cloud.

PROTEÇÃO AUTOMATIZADA EM TEMPO DE EXECUÇÃO

- Server and Workload Security

- DeepSegurança de Código Security

DEFENDENDO CONTRA

- Ameaças Conhecidas & Desconhecidas

- Pacotes de Terceiros

- Desvios Suspeitos

- Ameaças de Rede

- Configurações incorretas

INTEGRAÇÕES DE TERCEIROS

Mais de 20

PROVEDORES DE SERVIÇOS EM NUVEM

mais de 125 Serviços em Nuvem

Confiado por especialistas da indústria