Perché scegliere Trend Vision One™ Cloud Security?

Elimina le lacune di sicurezza con la nostra soluzione CNAPP completa che consente visibilità e controllo in ambienti multi-cloud. Ottieni valutazioni dei rischi in tempo reale, gestione dell'esposizione e percorsi di attacco previsti attraverso la nostra dashboard centralizzata.

Visibilità e controllo completi

Non puoi proteggere ciò che non puoi vedere. Approfitta della valutazione e del monitoraggio dei rischi in tempo reale con una visione dettagliata dei potenziali percorsi di attacco, il tutto da un'unica dashboard.

Valutazione e prioritizzazione continue

Resta al passo con il panorama delle minacce in continua evoluzione con il monitoraggio continuo per identificare e mitigare le minacce prima che abbiano un impatto sul tuo ambiente cloud. Identifica in modo proattivo i percorsi di attacco, valuta le vulnerabilità e rimedia prima che le minacce abbiano una possibilità.

Conformità semplificata e gestione dei costi

Semplifica la sicurezza, la conformità e la risposta agli incidenti. Ottieni una visione unificata del tuo ambiente cloud con report dettagliati per identificare rapidamente e assegnare priorità alle aree che richiedono attenzione immediata. Con licenze flessibili e una riduzione della proliferazione degli strumenti, attenui la complessità e risparmi denaro.

Scopri cosa manca agli altri. Blocca prima i rischi.

Trend Vision One Cloud IPS, leader del settore, si integra perfettamente con AWS Network Firewall supportato da Trend Zero Day Initiative™ (Trend ZDI). Abilita una protezione completa con un solo clic, mentre le regole IPS del cloud gestite bloccano in modo proattivo malware e vulnerabilità prima di raggiungere le tue applicazioni aziendali.

Panoramica centralizzata dei progetti cloud

Project View trasforma la sicurezza del cloud con una lente unificata nei progetti cloud, nei widget interattivi, nelle tabelle dettagliate e negli aggiornamenti in tempo reale per una gestione efficace del rischio.

Gestisci i rischi del cloud con sicurezza

Ottieni un rilevamento continuo e una valutazione del rischio in tempo reale delle superfici di attacco su workload, container, API e risorse cloud con Cloud Risk Management. Ottieni visibilità unificata, valutazioni continue delle vulnerabilità, analisi predittiva del rischio, monitoraggio della conformità e integrazione perfetta con gli strumenti di sicurezza esistenti.

Le funzionalità chiave includono CSPM, ASM, EASM, CIEM, AI-SPM, DSPM, scansione IaC/template, scansione di vulnerabilità e malware agentless, analisi del percorso di attacco e visibilità del rischio API.

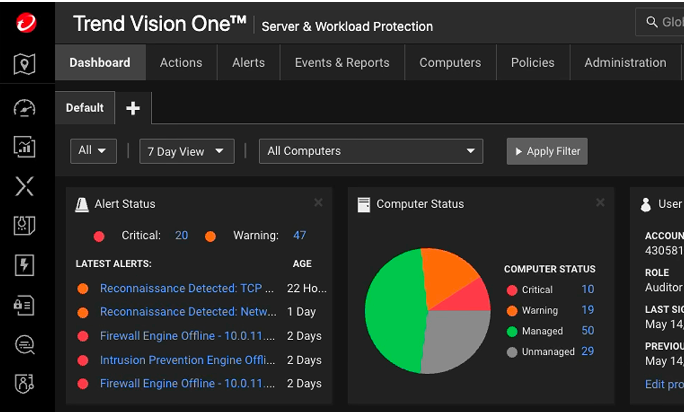

Solida sicurezza dei workload su server e cloud

Con Trend Vision One™ Server and Workload Security (SWP), la tua organizzazione otterrà la protezione per server e workload in ambienti ibridi e multi-cloud. Il rilevamento delle minacce in tempo reale, la crittografia avanzata, la gestione automatizzata delle vulnerabilità, l'applicazione della conformità e la visibilità e il controllo completi garantiscono che le minacce in continua evoluzione non possano competere con la tua organizzazione.

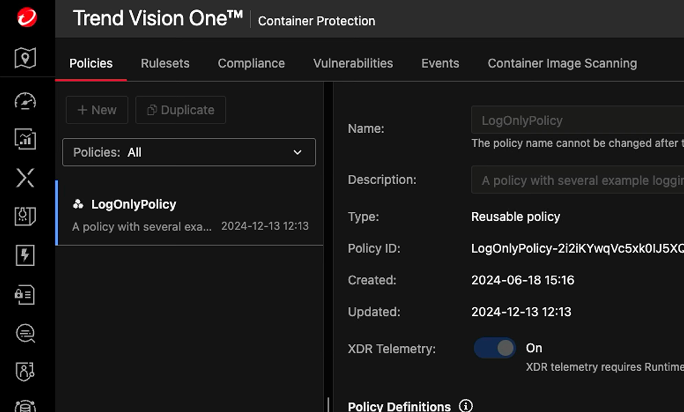

Protezione unificata, build accelerate

Trend Vision One™ Container Security fornisce al tuo team una protezione completa per gli ambienti pre-runtime e runtime, inclusa la scansione delle immagini dei container per vulnerabilità, malware e secret.

Ottieni Kubernetes Security Posture Management (KSPM), scansione continua del runtime, applicazione delle policy e protezione dai malware. Garantisci la sicurezza con il controllo degli accessi, la segmentazione intelligente della rete e i controlli di conformità automatizzati per la tua infrastruttura containerizzata.

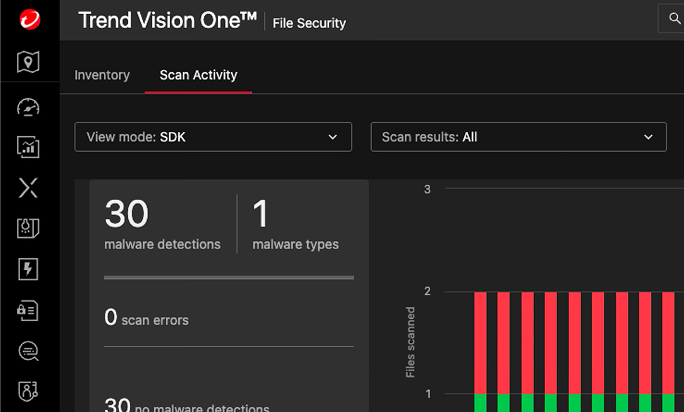

Sicurezza dei file completa e semplice

Trend Vision One™ File Security offre flessibilità, scalabilità e protezione completa con un Software Development Kit, un'appliance virtuale, l'integrazione dello storage in cloud e uno scanner containerizzato. Proteggi i tuoi bucket Amazon S3 con il machine learning per la conformità. Mantieni una solida sicurezza scansionando i malware, mettendo in quarantena le minacce, migliorando il rilevamento e scalando secondo necessità.

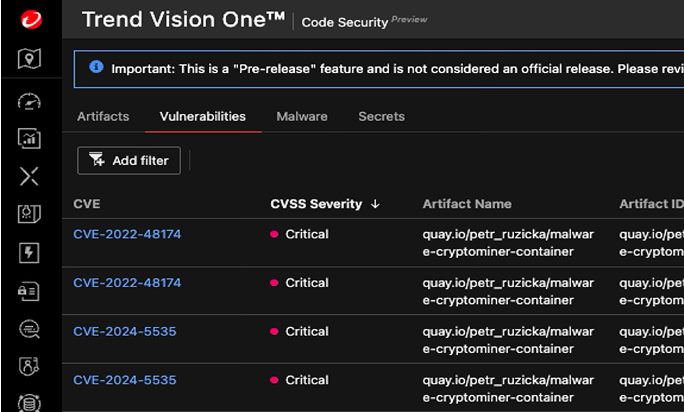

Codice sicuro dallo sviluppo alla distribuzione

Trend Vision One™ Code Security adotta un approccio proattivo integrando la sicurezza nelle prime fasi dello sviluppo, rilevando e prevenendo vulnerabilità, malware e secret prima del runtime. Ottieni una visibilità continua dalla creazione del codice alla distribuzione in cloud, test di sicurezza CI/CD automatizzati e applicazione delle pratiche di codifica sicure.

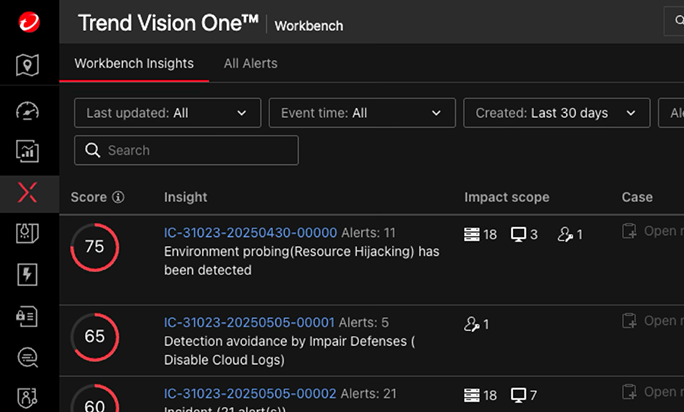

Rilevamento e risposta alle minacce senza pari

Trend Vision One™ XDR for Cloud sfrutta oltre 700 modelli di rilevamento e informazioni sulle minacce globali per migliorare il rilevamento e la risposta. Integrato con AWS CloudTrail, previene minacce come l'escalation dei privilegi e l'esfiltrazione dei dati S3. I playbook automatizzati offrono visibilità su più piattaforme, correlazione avanzata e risposta rapida. Con funzionalità come XDR, CDR e AI-DR, trasforma il rumore del cloud in chiarezza per operazioni sicure e scalabili.

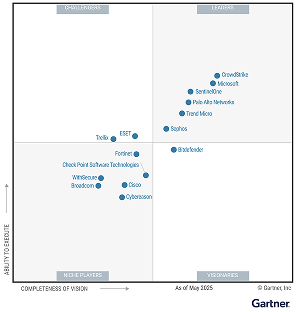

Trend Vision One si classifica al primo posto su 59 soluzioni aziendali

La piattaforma di rilevamento e risposta estesi di cui i clienti non possono che essere entusiasti.

Guarda Cloud Security in azione

Scopri come sbloccare la protezione e la visibilità end-to-end delle risorse cloud per tutte le tue risorse cloud in più ambienti cloud.

DIFESA DA

- Minacce note e sconosciute

- Pacchetti di terze parti

- Deriva sospetta

- Minacce di rete

- Configurazioni errate

INTEGRAZIONI DI TERZE PARTI

Più di 20

FORNITORI DI SERVIZI CLOUD

Oltre 125 servizi cloud

Scelta dagli esperti del settore