Trojan.Win64.CRYPTINJECT.AH

Trojan:Win32/CryptInject.PACC!MTB (MICROSOFT)

Windows

Tipo de malware

Trojan

Destructivo?

No

Cifrado

In the Wild:

Sí

Resumen y descripción

It arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

Se conecta a determinados sitios Web para enviar y recibir información.

Detalles técnicos

Detalles de entrada

It arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

Instalación

Agrega los procesos siguientes:

- cmd.exe /C ping 1.1.1.1 -n 1 -w 3000 > Nul & Del /f /q "{malware filepath}\{malware filename" → deletes malware after connection timeout

- cmd.exe /C ping 1.1.1.1 -n 1 -w 3000 > Nul & Del /f /q "%Program Data%\pentera_temp" → deletes created folder after connection timeout

Crea las carpetas siguientes:

- %Program Data%\pentera_temp → stores downloaded shell code

Robo de información

Recopila los siguientes datos:

- Username

- Hostname

Otros detalles

Se conecta al sitio Web siguiente para enviar y recibir información:

- {IP address}

Hace lo siguiente:

- It looks for the file \?\C:\Users\All Users\pentera_temp\data.bin(encrypted shellcode) through the provided IP address in the parameter.

- It receives an encrypted shell code from a remote server through the provided IP address in the parameter.

- It injects a shell code to a specified process ID.

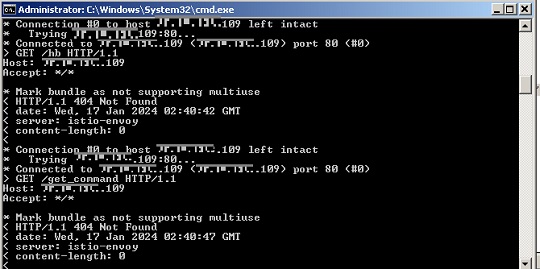

- It logs all of its activity through a console.

Soluciones

Step 1

Los usuarios de Windows ME y XP, antes de llevar a cabo cualquier exploración, deben comprobar que tienen desactivada la opción Restaurar sistema para permitir la exploración completa del equipo.

Step 2

Note that not all files, folders, and registry keys and entries are installed on your computer during this malware's/spyware's/grayware's execution. This may be due to incomplete installation or other operating system conditions. If you do not find the same files/folders/registry information, please proceed to the next step.

Step 3

Buscar y eliminar estas carpetas

- %Program Data%\pentera_temp

Step 4

Explorar el equipo con su producto de Trend Micro para eliminar los archivos detectados como Trojan.Win64.CRYPTINJECT.AH En caso de que el producto de Trend Micro ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no serán necesarios más pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta página de Base de conocimientos para obtener más información.

Rellene nuestra encuesta!