La cada vez mayor complejidad y escala de las superficies de ataque

El panorama de amenazas está en constante cambio, sin embargo, los cambios drásticos de los últimos años han exigido esfuerzos sin precedentes a los equipos de seguridad. Las TC (tecnologías de comunicación) constituyen ahora una nueva superficie de ataque que se utiliza para filtrar y robar datos sensibles.

Aún a pesar de la mejora inherente en seguridad del 5G respecto a otras tecnologías de comunicación inalámbricas, este está expuesto a vulnerabilidades y posibles ataques.

Maximizar el control proactivo de la seguridad y la gestión del riesgo cibernético para empresas 5G e IoT

Con el fin de mitigar los inminentes riesgos de seguridad, las empresas necesitan visibilidad y controles de riesgo para sus redes 5G privadas que coexisten sin problemas con los activos digitales ya existentes.

Nuestras soluciones ofrecen una visibilidad de activos con base en el riesgo y controles de seguridad unificando visibilidad, análisis y control a lo largo de las capas de seguridad y flujos de trabajo, eliminando la brecha entre entornos la TI (tecnología de la información), la OT (tecnología operativa) e incluso en entornos IIoT (Internet industrial de las cosas). El resultado es una mayor efectividad de la seguridad, eficiencia de las operaciones y un mejor rendimiento de la empresa.

A medida que la implementación del 5G cobra fuerza y las empresas empiezan a evaluar los casos de uso para la implementación de nuevas redes, su protección y la de sus dispositivos conectados no debería dejarse para más tarde. A pesar de que el 5G se ha diseñado desde cero con la seguridad en mente en todo momento, no es una tecnología completamentesegura.

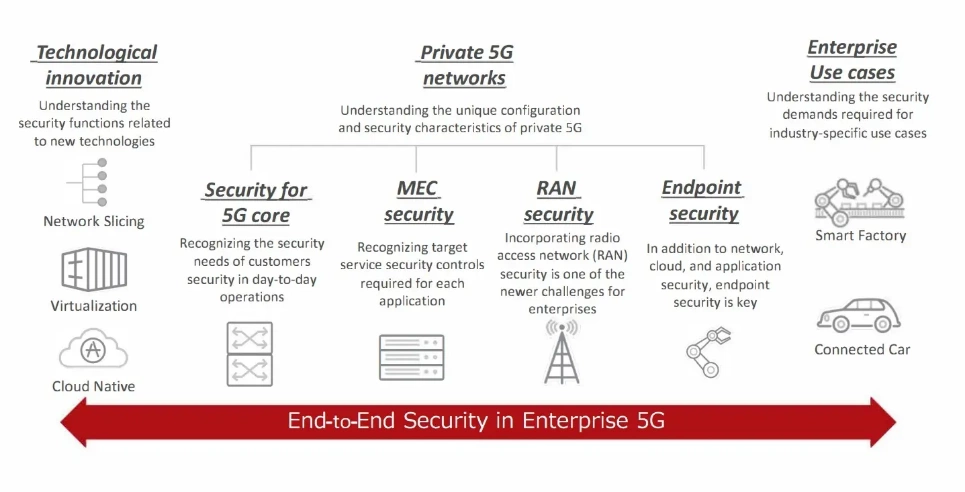

A medida que nos dirigimos a la nueva realidad, la solución de ciberseguridad ideal tiene el objetivo de cumplir las demandas de seguridad de extremo a extremo en todas las redes empresariales.

Elimine la separación entre la protección frente a amenazas y la gestión del riesgo cibernético

Detenga a los adversarios y tome el control de su seguridad con una sola plataforma

Nuestra plataforma de operaciones de seguridad nativa en la nube, Trend Vision One™, es compatible con entornos en la nube, híbridos y locales, y combina ASM y operaciones de seguridad en una única consola para gestionar eficazmente los riesgos cibernéticos en toda su organización.

Ciberseguridad de TC personalizada

Con tecnología de CTOne, Trend Micro™ Mobile Network Security ofrece un enfoque listo para usar para la seguridad de redes móviles privadas para empresas. Obtenga sólida protección frente a amenazas cibernéticas diversas y en evolución en redes 4G/LTE y 5G.

Casos de uso empresariales

Fabricación

En la actualidad, estamos siendo testigos de la continua integración de las redes de TI y OT que están llevando al surgimiento de verdaderas fábricas inteligentes. Las redes 5G móviles crecerán y evolucionarán rápidamente a niveles sin precedentes, creando nuevos riesgos de ciberseguridad.

Centros comerciales

En la era del 5G todo estará perfectamente conectado a través de redes móviles, coches inteligentes, dispositivos médicos, servicios públicos, fábricas y más. Conozca de forma más detallada cómo se mantiene la seguridad de TI en un entorno de distribución comercial.

Innovación tecnológicaen redes 5G privadas

Para aprovechar la conectividad 5G privada, las empresas necesitan un proceso de incorporación para innovaciones tecnológicas, tales como aplicaciones nativas en la nube, virtualización y API abiertas. Es fundamental comprender las demandas de seguridad que se corresponden a estas innovaciones tecnológicas.

Trend Micro hace que la migración hacia la nube sea sencilla gracias a servicios diseñados para los desarrolladores de nube.

Ciberseguridad híbridapara redes 5G privadas

Se espera que, como una red de nivel empresarial centrada en los datos, el 5G conlleve cambios vertiginosos en la TI y activos de gestión completamente nuevos para empresas con IoT.

Nuestra plataforma de ciberseguridad para seguridad de IoT y 5G protege a los usuarios finales que utilizan nuevas tecnologías y a los partners que las implementan, permitiendo el intercambio de información seguro en un mundo conectado.

Proteja sus redes móviles privadas, como 5G, 4G/LTE y NB-IoT con seguridadde extremo a extremo, la cual habilita la postura de cero confianza de la empresa y abarca:

Endpoint Security

- Visibilidad de los dispositivos móviles

- Protección con cero confianza de los dispositivos móviles

- Control de acceso de red de radio

Seguridad MEC

- Protección de aplicaciones Edge

Protección de extremo a extremo

- Protección/detección de amenazas de redes de datos

- Mitigación de los riesgos cibernéticos de los principales servicios de 5G

Gestión de seguridad 5G empresarial

- Defensa conjunta de TI y TC

Descubra los beneficios de nuestra

ÚNASE A MÁS DE 500 000 CLIENTES GLOBALES

Comenzar