PE_VIRUX.AA-O

Virus.Win32.Virut.ce (Kaspersky); Backdoor:Win32/Lamin.A (Micosoft)

Windows 2000, XP, Server 2003

Threat Type: File infector

Destructiveness: No

Encrypted: Yes

In the wild: Yes

OVERVIEW

Trend Micro has received multiple infections similar to this threat from multiple, independent sources, including customer reports and internal sources. These indicate that this threat poses a high risk to users due to the increased possibility of infection.

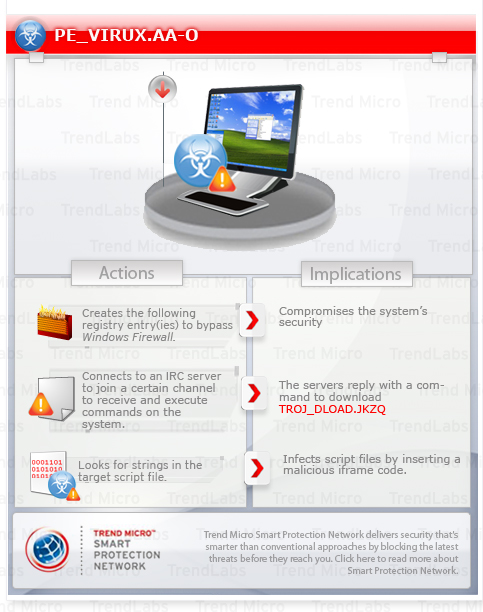

To get a one-glance comprehensive view of the behavior of this File infector, refer to the Threat Diagram shown below.

This mother file infector arrives as a worm detected by Trend Micro as WORM_LAMIN.A, which is a file infected by a PE_VIRUX variant. It injects codes into processes. It creates registry values to bypass the Windows Firewall. It infects certain file types. It avoids infecting files that contain certain strings in their names.

It adds certain strings to the Windows HOSTS file. It connects to certain IRC servers using UDP and TCP port 80. It connects to the servers using eight randomly-generated characters for its nickname and one randomly-generated character for its user name. Once connected, it joins a certain channel to receive and execute commands on the affected system. As of this writing, the servers reply with a command to download certain file, specifically TROJ_DLOAD.JKZQ. This downloaded file is saved in a folder and then executed. As a result, malicious routines of the downloaded file are exhibited on the affected system.

It performs DNS requests to a certain site which is currently inaccessible. This file infector hooks certain APIs so that when these APIs are called, its code is executed, which then infects files. It infects script files by first checking the target script file's extension name. Once it finds its target script files, it creates a flag for the file for iframe infection. It opens flagged files, then checks for a certain string in the file. If it finds that string, it skips the file. If not, then it proceeds with the infection of the file.

This file infector looks for a certain string in the target script file. Once found, it infects script files by inserting a malicious iframe code. Trend Micro detects these infected script files as HTML_IFRME.QAWA. Trend Micro also detects the infected .EXE and .SCR files as either PE_VIRUX.J, PE_VIRUX.N-3, or PE_VIRUX.AA. It then returns execution to the host file's original code after execution of its routines.

TECHNICAL DETAILS

Installation

This file infector injects codes into the following process(es):

- WINLOGON.EXE

Other System Modifications

This file infector creates the following registry entry(ies) to bypass Windows Firewall:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\SharedAccess\Parameters\

FirewallPolicy\DomainProfile\AuthorizedApplications\

List

\??\%System%\winlogon.exe = \??\%System%\winlogon.exe:*:enabled:@shell32.dll,-1

File Infection

This file infector infects the following file types:

- .EXE

- .SCR

It avoids infecting files that contain the following strings in their names:

- OTSP

- WC32

- WCUN

- WINC

It avoids infecting the following files:

- .DLL files

- PE Files with "_win" section name

- Files with infection marker

HOSTS File Modification

This file infector adds the following strings to the Windows HOSTS file:

- 127.0.0.1 jL.{BLOCKED}.pl

NOTES:

Other Details

Based on analysis of the codes, it has the following capabilities:

- Connects to any of the following IRC servers using UDP and TCP port 80:

- irc.{BLOCKED}ef.pl

- proxim.{BLOCKED}axy.pl

- Connects to the said servers using eight randomly generated character for its nickname and one randomly generated character for its user name. Once connected, it joins a certain channel to receive and execute commands on the affected system. As of this writing, the servers reply with a command to download the following a malicious file from the following site:

- http://{BLOCKED}a.com/kb9.txt - detected by Trend Micro as TROJ_DLOAD.JKZQ

- This file is saved as temporary files in the user's Temp folder. This file infector then executes the downloaded file. As a result, malicious routines of the downloaded file are exhibited on the affected system.

- Performs DNS request to the following site which is inaccessible as of writing:

- {BLOCKED}ns.pl

- Hooks the following APIs so that when these APIs are called, its code is executed, which then infects files:

- NtCreateFile

- NtOpenFile

- NtCreateProcess

- NtCreateProcessEx

- NtQueryInformationProcess

- Infects script files by first checking if the target script file's extension name is any of the following:

- ASP

- .HTM

- .PHP

- Creates a flag for the file for iframe infection once it finds target script files. It opens flagged files, then checks for a certain string in the file. If it finds that string, it skips the file. If not, then it proceeds with the infection of the file.

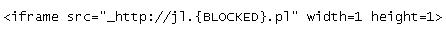

- Looks for the string < /BODY > in the target script file. Once found, it infects script files by inserting the malicious iframe code below:

- Trend Micro detects these infected script files as HTML_IFRME.QAWA. Trend Micro also detects the infected .EXE and .SCR files as either PE_VIRUX.J, PE_VIRUX.N-3, and PE_VIRUX.AA.

- Returns execution to the host file's original code after execution of its routines

SOLUTION

Step 1

For Windows XP and Windows Server 2003 users, before doing any scans, please make sure you disable System Restore to allow full scanning of your computer.

Step 2

AUTOMATIC REMOVAL INSTRUCTIONS

To automatically remove this malware from your system, use Trend Micro's special fixtool. Download, extract, and run the said fixtool in the same folder where your latest Trend Micro pattern file is located. For more details, refer to the fixtool's incorporated text file.

MANUAL REMOVAL INSTRUCTIONS

Step 3

Restart in Safe Mode

Step 4

Delete this registry value

Important: Editing the Windows Registry incorrectly can lead to irreversible system malfunction. Please do this step only if you know how or you can ask assistance from your system administrator. Else, check this Microsoft article first before modifying your computer's registry.

- In HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\SharedAccess\Parameters\FirewallPolicy\DomainProfile\AuthorizedApplications\List

- \??\%System%\winlogon.exe = \??\%System%\winlogon.exe:*:enabled:@shell32.dll,-1

Step 5

Remove these strings added by the malware/grayware/spyware in the HOSTS file

- 127.0.0.1 jL.{BLOCKED}.pl

Step 6

Restart in normal mode and scan your computer with your Trend Micro product for files detected as PE_VIRUX.AA-O. If the detected files have already been cleaned, deleted, or quarantined by your Trend Micro product, no further step is required. You may opt to simply delete the quarantined files. Please check this Knowledge Base page for more information.

Did this description help? Tell us how we did.