ELF_XORDDOS.AP

DoS:Linux/Xorddos.A (Microsoft); HEUR:Trojan-DDoS.Linux.Agent.g (Kaspersky); Linux.Xorddos!gen1 (Symantec); Linux/DDoS.XOR (AVG); ELF:Xorddos-M [Trj] (Avast);

Unix, Linux

Tipo de malware

Backdoor

Destructivo?

No

Cifrado

Sí

In the Wild:

Sí

Resumen y descripción

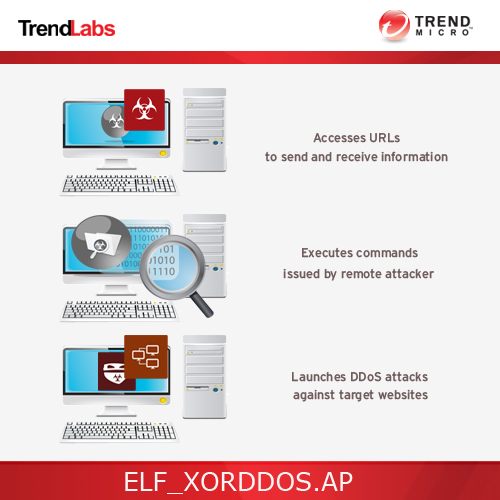

Para obtener una visión integral del comportamiento de este Backdoor, consulte el diagrama de amenazas que se muestra a continuación.

Ejecuta comandos desde un usuario remoto malicioso que pone en peligro el sistema afectado. Se conecta a un sitio Web para enviar y recibir información.

Detalles técnicos

Instalación

Crea las siguientes copias de sí mismo en el sistema afectado:

- /var/run/udev.pid

- /lib/libgcc4.so

Técnica de inicio automático

Infiltra los archivos siguientes:

- /etc/cron.hourly/udev.sh (Cron is a time-based job scheduler in Unix-like computer operating systems)

Rutina de puerta trasera

Ejecuta los comandos siguientes desde un usuario remoto malicioso:

- Start Denial of Service

- Stop Denial of Service

- Update malware

- Download and execute file

- Terminate Process

- Request MD5 Hash of running malware

Se conecta a los sitios Web siguientes para enviar y recibir información:

- gh.{BLOCKED}a1.org:2833

- www.{BLOCKED}ngfacai.com:2833

- {BLOCKED}.{BLOCKED}.31.154:2833

- {BLOCKED}.{BLOCKED}.9.229

- {BLOCKED}.{BLOCKED}.9.228

Soluciones

Explorar el equipo con su producto de Trend Micro para eliminar los archivos detectados como ELF_XORDDOS.AP En caso de que el producto de Trend Micro ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no serán necesarios más pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta página de Base de conocimientos para obtener más información.

Rellene nuestra encuesta!