PUA_INSTALLCORE.GD

PUA/InstallCore.ID (Avira)

Windows

Tipo de grayware:

Potentially Unwanted Application

Destrutivo:

Não

Criptografado:

Sim

In the Wild:

Sim

Visão geral

Diese Malware hat keine Verbreitungsroutine.

Diese Malware hat keine Backdoor-Routine.

Detalhes técnicos

Installation

Schleust die folgenden Eigenkopien in das betroffene System ein:

- %User Temp%\ICReinstall_{random}.exe

(Hinweis: %User Temp% ist der Ordner 'Temp' des aktuellen Benutzers, normalerweise C:\Dokumente und Einstellungen\{Benutzername}\Lokale Einstellungen\Temp unter Windows 2000, XP und Server 2003.)

Schleust die folgenden Dateien ein:

- %User Temp%\{random numbers 3}.log

- %User Temp%\{random numbers 4}.log

- %User Temp%\{random numbers 5}.log

- %User Temp%\{random numbers 6}.log

- %User Temp%\{random numbers 7}.log

- %User Temp%\{random numbers 8}.log

- %User Temp%\ish(random numbers 2}\bootstrap_28901.html

- %User Temp%\ish(random numbers 2}\css\ie6_main.css

- %User Temp%\ish(random numbers 2}\css\main.css

- %User Temp%\ish(random numbers 2}\css\sdk-ui\browse.css

- %User Temp%\ish(random numbers 2}\css\sdk-ui\button.css

- %User Temp%\ish(random numbers 2}\css\sdk-ui\checkbox.css

- %User Temp%\ish(random numbers 2}\css\sdk-ui\images\button-bg.png

- %User Temp%\ish(random numbers 2}\css\sdk-ui\images\progress-bg-corner.png

- %User Temp%\ish(random numbers 2}\css\sdk-ui\images\progress-bg.png

- %User Temp%\ish(random numbers 2}\css\sdk-ui\images\progress-bg2.png

- %User Temp%\ish(random numbers 2}\css\sdk-ui\progress-bar.css

- %User Temp%\ish(random numbers 2}\csshover3.htc

- %User Temp%\ish(random numbers 2}\dat\upd.DAT

- %User Temp%\ish(random numbers 2}\form.bmp.Mask

- %User Temp%\ish(random numbers 2}\images\Close.png

- %User Temp%\ish(random numbers 2}\images\Close_Hover.png

- %User Temp%\ish(random numbers 2}\images\Color_Button.png

- %User Temp%\ish(random numbers 2}\images\Color_Button_Hover.png

- %User Temp%\ish(random numbers 2}\images\Grey_Button.png

- %User Temp%\ish(random numbers 2}\images\Grey_Button_Hover.png

- %User Temp%\ish(random numbers 2}\images\Loader.gif

- %User Temp%\ish(random numbers 2}\images\Progress.png

- %User Temp%\ish(random numbers 2}\images\ProgressBar.png

- %User Temp%\ish(random numbers 2}\images\text-bg.png

- %User Temp%\ish(random numbers 2}\locale\DE.locale

- %User Temp%\ish(random numbers 2}\locale\EN.locale

- %User Temp%\ish(random numbers 2}\locale\ES.locale

- %User Temp%\ish(random numbers 2}\locale\FR.locale

- %User Temp%\ish(random numbers 2}\locale\IT.locale

- %User Temp%\ish(random numbers 2}\locale\PL.locale

- %User Temp%\ish(random numbers 2}\locale\PT.locale

- %User Temp%\ish(random numbers 2}\locale\RU.locale

- %User Temp%\ish(random numbers 2}\locale\UA.locale

- %Desktop%\Continue Download Manager Installation.lnk - shortcut to the dropped copy of itself

- %Program Files%\is{random numbers 9}.log

(Hinweis: %User Temp% ist der Ordner 'Temp' des aktuellen Benutzers, normalerweise C:\Dokumente und Einstellungen\{Benutzername}\Lokale Einstellungen\Temp unter Windows 2000, XP und Server 2003.. %Desktop% ist der Ordner 'Desktop' für den aktuellen Benutzer, normalerweise C:\Windows\Profile\{Benutzername}\Desktop unter Windows 98 und ME, C:\WINNT\Profile\{Benutzername}\Desktop unter Windows NT und C:\Dokumente und Einstellungen\{Benutzername}\Desktop unter Windows 2000, XP und Server 2003.. %Program Files%ist der Standardordner 'Programme', normalerweise C:\Programme.)

Verbreitung

Diese Malware hat keine Verbreitungsroutine.

Backdoor-Routine

Diese Malware hat keine Backdoor-Routine.

Download-Routine

Speichert die heruntergeladenen Dateien unter den folgenden Namen:

- %User Temp%\is(random numbers 1}\{random numbers 10}_stp.EXE

(Hinweis: %User Temp% ist der Ordner 'Temp' des aktuellen Benutzers, normalerweise C:\Dokumente und Einstellungen\{Benutzername}\Lokale Einstellungen\Temp unter Windows 2000, XP und Server 2003.)

Andere Details

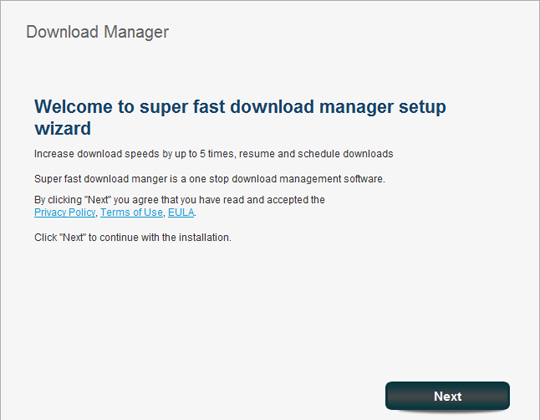

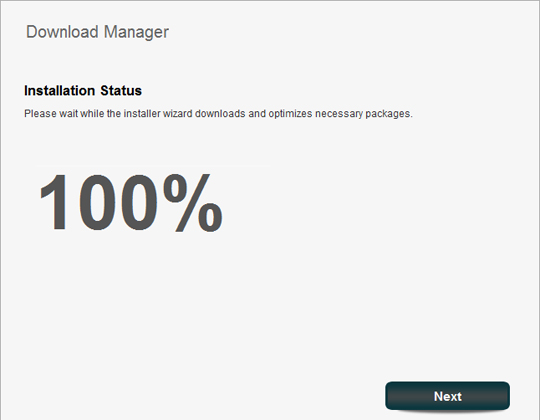

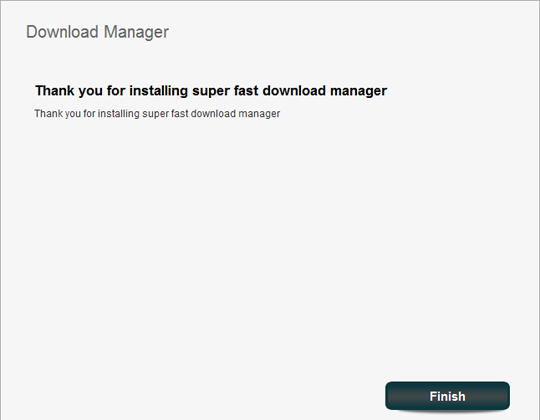

Zeigt die folgenden Meldungen an:

Solução

Step 1

Für Windows ME und XP Benutzer: Stellen Sie vor einer Suche sicher, dass die Systemwiederherstellung deaktiviert ist, damit der gesamte Computer durchsucht werden kann.

Step 4

Die Grayware-Dateien erkennen

Laden Sie die neueste Spyware-Pattern-Datei herunter, und durchsuchen Sie Ihren Computer. Achten Sie auf Pfad und Namen aller Dateien, die als PUA_INSTALLCORE.GD.

entdeckt werden.Step 5

Im abgesicherten Modus neu starten

Step 7

Diese Datei suchen und löschen

- %User Temp%\ICReinstall_{random}.exe

- %User Temp%\{random numbers 3}.log

- %User Temp%\{random numbers 4}.log

- %User Temp%\{random numbers 5}.log

- %User Temp%\{random numbers 6}.log

- %User Temp%\{random numbers 7}.log

- %User Temp%\{random numbers 8}.log

- %User Temp%\ish(random numbers 2}\bootstrap_28901.html

- %User Temp%\ish(random numbers 2}\css\ie6_main.css

- %User Temp%\ish(random numbers 2}\css\main.css

- %User Temp%\ish(random numbers 2}\css\sdk-ui\browse.css

- %User Temp%\ish(random numbers 2}\css\sdk-ui\button.css

- %User Temp%\ish(random numbers 2}\css\sdk-ui\checkbox.css

- %User Temp%\ish(random numbers 2}\css\sdk-ui\images\button-bg.png

- %User Temp%\ish(random numbers 2}\css\sdk-ui\images\progress-bg-corner.png

- %User Temp%\ish(random numbers 2}\css\sdk-ui\images\progress-bg.png

- %User Temp%\ish(random numbers 2}\css\sdk-ui\images\progress-bg2.png

- %User Temp%\ish(random numbers 2}\css\sdk-ui\progress-bar.css

- %User Temp%\ish(random numbers 2}\csshover3.htc

- %User Temp%\ish(random numbers 2}\dat\upd.DAT

- %User Temp%\ish(random numbers 2}\form.bmp.Mask

- %User Temp%\ish(random numbers 2}\images\Close.png

- %User Temp%\ish(random numbers 2}\images\Close_Hover.png

- %User Temp%\ish(random numbers 2}\images\Color_Button.png

- %User Temp%\ish(random numbers 2}\images\Color_Button_Hover.png

- %User Temp%\ish(random numbers 2}\images\Grey_Button.png

- %User Temp%\ish(random numbers 2}\images\Grey_Button_Hover.png

- %User Temp%\ish(random numbers 2}\images\Loader.gif

- %User Temp%\ish(random numbers 2}\images\Progress.png

- %User Temp%\ish(random numbers 2}\images\ProgressBar.png

- %User Temp%\ish(random numbers 2}\images\text-bg.png

- %User Temp%\ish(random numbers 2}\locale\DE.locale

- %User Temp%\ish(random numbers 2}\locale\EN.locale

- %User Temp%\ish(random numbers 2}\locale\ES.locale

- %User Temp%\ish(random numbers 2}\locale\FR.locale

- %User Temp%\ish(random numbers 2}\locale\IT.locale

- %User Temp%\ish(random numbers 2}\locale\PL.locale

- %User Temp%\ish(random numbers 2}\locale\PT.locale

- %User Temp%\ish(random numbers 2}\locale\RU.locale

- %User Temp%\ish(random numbers 2}\locale\UA.locale

- %Desktop%\Continue Download Manager Installation.lnk

- %Program Files%\is{random numbers 9}.log

Step 8

Führen Sie den Neustart im normalen Modus durch, und durchsuchen Sie Ihren Computer mit Ihrem Trend Micro Produkt nach Dateien, die als PUA_INSTALLCORE.GD entdeckt werden. Falls die entdeckten Dateien bereits von Ihrem Trend Micro Produkt gesäubert, gelöscht oder in Quarantäne verschoben wurden, sind keine weiteren Schritte erforderlich. Dateien in Quarantäne können einfach gelöscht werden. Auf dieser Knowledge-Base-Seite finden Sie weitere Informationen.

Step 9

Durchsuchen Sie Ihren Computer mit Ihrem Trend Micro Produkt, und löschen Sie Dateien, die als PUA_INSTALLCORE.GD entdeckt werden. Falls die entdeckten Dateien bereits von Ihrem Trend Micro Produkt gesäubert, gelöscht oder in Quarantäne verschoben wurden, sind keine weiteren Schritte erforderlich. Dateien in Quarantäne können einfach gelöscht werden. Auf dieser Knowledge-Base-Seite finden Sie weitere Informationen.

Participe da nossa pesquisa!