PE_VIRUX.AA-O

Virus.Win32.Virut.ce (Kaspersky); Backdoor:Win32/Lamin.A (Micosoft)

Windows 2000, XP, Server 2003

Tipo de grayware:

File infector

Destrutivo:

Não

Criptografado:

Sim

In the Wild:

Sim

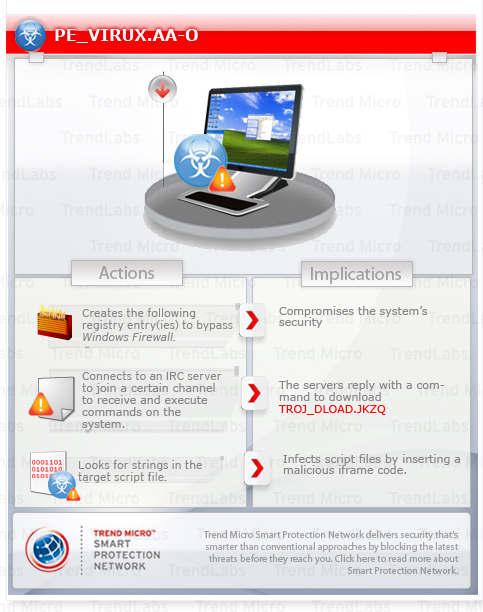

Visão geral

Um einen Überblick über das Verhalten dieser File infector zu erhalten, verwenden Sie das unten gezeigte Bedrohungsdiagramm.

Detalhes técnicos

Installation

Injiziert Code in die folgenden Prozesse:

- WINLOGON.EXE

Andere Systemänderungen

Erstellt den oder die folgenden Registrierungseinträge, um die Windows Firewall zu umgehen:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\SharedAccess\Parameters\

FirewallPolicy\DomainProfile\AuthorizedApplications\

List

\??\%System%\winlogon.exe = \??\%System%\winlogon.exe:*:enabled:@shell32.dll,-1

Dateiinfektion

Infiziert die folgenden Dateitypen:

- .EXE

- .SCR

Vermeidet es, Dateien zu infizieren, deren Name diese Zeichenfolgen enthält:

- OTSP

- WC32

- WCUN

- WINC

Vermeidet es, die folgenden Dateien zu infizieren:

- .DLL files

- PE Files with "_win" section name

- Files with infection marker

Solução

Step 1

Für Windows ME und XP Benutzer: Stellen Sie vor einer Suche sicher, dass die Systemwiederherstellung deaktiviert ist, damit der gesamte Computer durchsucht werden kann.

Step 2

HINWEISE ZUR AUTOMATISCHEN ENTFERNUNG

Um diese Malware automatisch aus Ihrem System zu entfernen, verwenden Sie bitte das spezielle Fixtool von Trend Micro. Laden Sie das Fixtool herunter, entpacken Sie es, und führen Sie es im selben Ordner aus, in dem auch Ihre aktuelle Trend Micro Pattern-Datei gespeichert ist. Weitere Informationen finden Sie in der Readme-Datei des Fixtools.

HINWEISE ZUR MANUELLEN ENTFERNUNG

Step 3

Im abgesicherten Modus neu starten

Step 4

Diesen Registrierungswert löschen

Wichtig: Eine nicht ordnungsgemäße Bearbeitung der Windows Registrierung kann zu einer dauerhaften Fehlfunktion des Systems führen. Führen Sie diesen Schritt nur durch, wenn Sie mit der Vorgehensweise vertraut sind oder wenn Sie Ihren Systemadministrator um Unterstützung bitten können. Lesen Sie ansonsten zuerst diesen Microsoft Artikel, bevor Sie die Registrierung Ihres Computers ändern.

- In HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\SharedAccess\Parameters\FirewallPolicy\DomainProfile\AuthorizedApplications\List

- \??\%System%\winlogon.exe = \??\%System%\winlogon.exe:*:enabled:@shell32.dll,-1

Step 5

Diese Zeichenfolgen entfernen, die die Malware/Grayware/Spyware zur HOSTS-Datei hinzugefügt hat

- 127.0.0.1 jL.{BLOCKED}.pl

Step 6

Führen Sie den Neustart im normalen Modus durch, und durchsuchen Sie Ihren Computer mit Ihrem Trend Micro Produkt nach Dateien, die als PE_VIRUX.AA-O entdeckt werden. Falls die entdeckten Dateien bereits von Ihrem Trend Micro Produkt gesäubert, gelöscht oder in Quarantäne verschoben wurden, sind keine weiteren Schritte erforderlich. Dateien in Quarantäne können einfach gelöscht werden. Auf dieser Knowledge-Base-Seite finden Sie weitere Informationen.

Participe da nossa pesquisa!