- Business

- Produits

- Hybrid Cloud Security

-

- Cloud One Network Security

- Cloud One – Container Image Security

- Cloud One File Storage Security

- Cloud One Conformity

- Deep Security

- Cloud Sentry

- AWS

- Sécurité pour DevOps

- Serverless Security

- Excellence opérationnelle du cloud

- Développement d’applications natives du cloud

- Sécurité des centres de données

- Azure

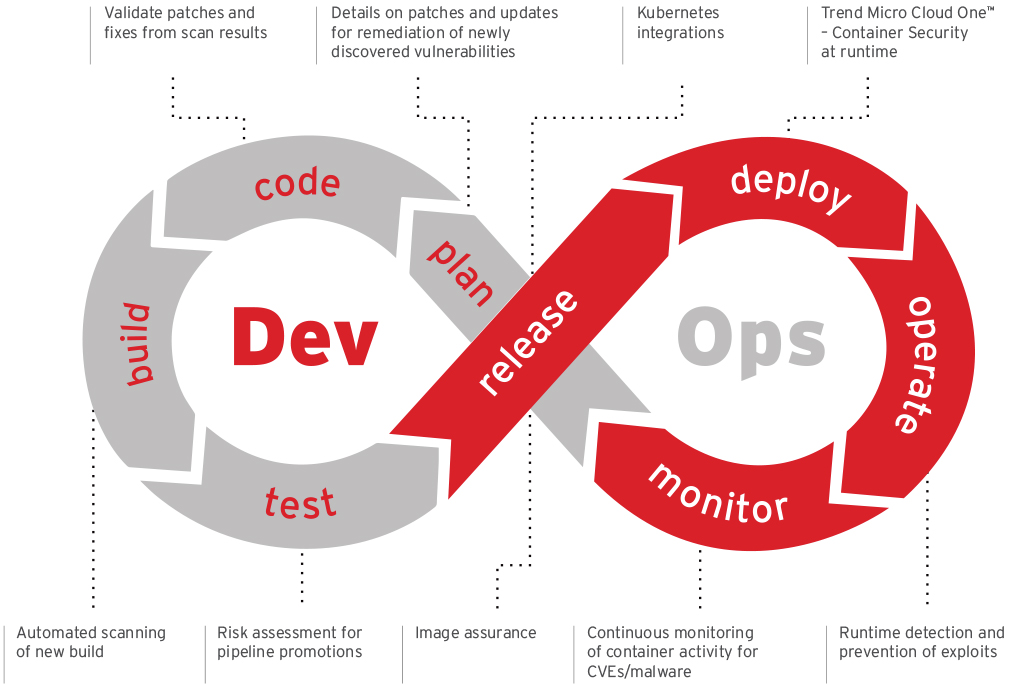

Sécurité orientée DevOps et applications natives du Cloud

Sécurité automatisée dans votre pipeline de versions et votre environnement de Cloud pour une visibilité et une protection totales face aux attaques

- Simplifiez la sécurité de vos applications natives du Cloud grâce à l'analyse du registre d’images et de conteneurs pour le pipeline de versions, à l'analyse du stockage de fichiers (Amazon S3®) et à la protection du conteneur d’exécution, sans serveur et d’application Web.

- Sécurisez votre pile d’exécution, hybride et multi-Cloud grâce à une protection complète du SE hôte, de Kubernetes®, de l’exécution de conteneur et de la couche d’application conteneurisée.

- Intégrez la sécurité à vos processus DevOps grâce à des API pour améliorer les cycles de développement et réduire les risques et les interactions humaines.

- Créez et exécutez des applications à votre façon, avec des contrôles de sécurité qui fonctionnent dans vos flux de code existants ou modernes, la chaîne d'outils de développement et les exigences multi-plateformes, y compris la sécurité déployée dans votre cluster Kubernetes.

La sécurité des DevOps simplifiée

Trend Micro Cloud One™, une plateforme de services de sécurité pour les créateurs de Cloud, comprend les services suivants pour les DevOps

Workload Security Protection des charges de travail (virtuelles, physiques, cloud et de conteneurs)

Sécurité de conteneur Analyse des images de votre pipeline de version

File Security Sécurité pour les services de fichier cloud et de stockage d’objet

Application Security Sécurité pour des fonctions sans serveur, des API et des applications

Conformité Sécurité du cloud et gestion de la position en matière de conformité

Faites évoluer rapidement votre activité

Qu’il s'agisse de gérer plusieurs outils de sécurité et licences, ou d’essayer de respecter les protocoles de sécurité IT existants de votre organisation, vos équipes de développement d'application doivent bénéficier de la liberté nécessaire pour travailler efficacement avec un minimum de perturbations liées à la sécurité. Et en plus de tout cela, vous devez faire respecter les exigences de votre organisation en matière de conformité et de risques.

Notre sécurité automatisée, active en phase de pré-déploiement comme en environnement de production, s’intègre à votre processus CI/CD, avec un impact et des risques minimaux pour vos opérations quotidiennes. Vous configurez cette sécurité une fois pour toutes, pour ensuite vous focaliser sur la conception d’applications.

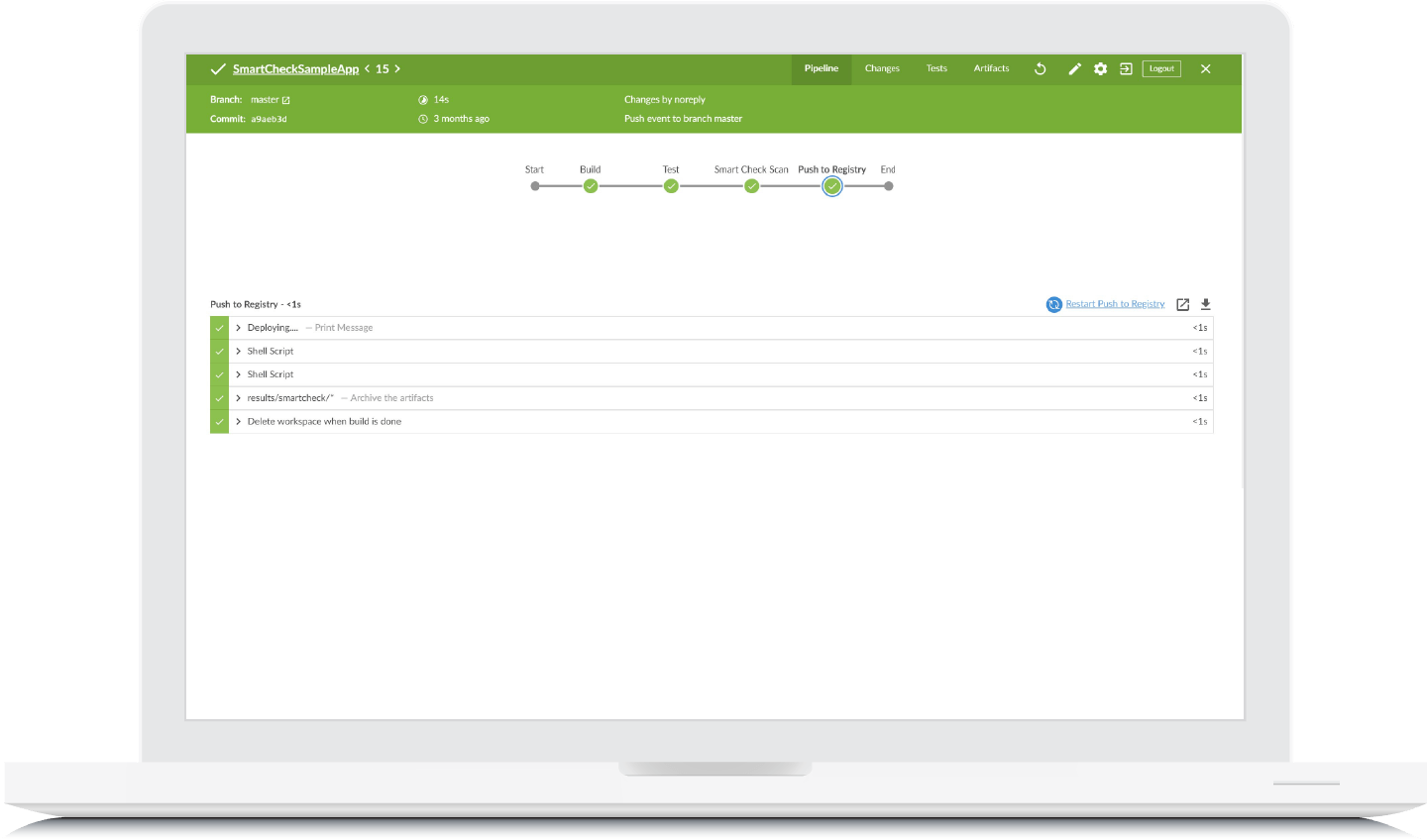

Analyse d'images dans votre pipeline

Les équipes des opérations peuvent éviter que les images analysées qui ont été identifiées comme présentant des vulnérabilités ou des exploits ne soient déployées dans Kubernetes, tout en permettant le passage des images signées.

En identifiant les vulnérabilités d’une image de conteneur, vous pouvez résoudre les problèmes de sécurité en amont de la nouvelle version et réduire les risques. Cette approche de sécurité s’avère bien plus flexible et efficace pour les équipes DevOps, car elle réduit les interruptions causées par les processus de sécurité classiques.

- Automatisez la sécurité directement en plus d'autres tâches automatisées dans votre cycle de vie d’application CI/CD

- Détectez les problèmes en amont et définissez un cadre fiable et de confiance pour le développement de logiciels.

- Réduisez les interruptions causées par les outils de sécurité existants et les faux positifs qui interfèrent avec les pratiques d’intégration continue des DevOps

Sécurité des charges de travail pour les DevOps, avec la confiance de l’informatique

Développez de manière sécurisée, accélérez votre Time-to-Market et renforcez l’interopérabilité de vos applications pour répondre aux exigences de sécurité informatique et DevOps pour une protection automatisée, évolutive et fiable.

- Protection des charges de travail : virtuelles, physiques, cloud et de conteneurs en environnement de production

- Sécurité réseau : système de détection des intrusions/système de prévention des intrusions (IDS/IPS) et pare-feu

- Sécurité système : contrôle applicatif, monitoring amélioré de l’intégrité des fichiers et inspection des logs

- Prévention des malwares : apprentissage automatique, analyse comportementale, protection contre les ransomware et service de réputation web

- Automatisation de la sécurité : comprend Webhooks et une suite complète et documentée d’API pour la protection en environnement de production

Protection de l’OS de l’hôte

Tous les conteneurs en production partagent le même kernel. Une protection contre les vulnérabilités et les attaques sur la couche hôte est donc essentielle.

Protection des conteneurs

Une visibilité complète sur vos conteneurs déployés, journaux d'événements et notifications pour les exigences de sécurité et de conformité. Inspection optimisée de tout le trafic de conteneur, de Kubernetes et des plateformes de conteneur.

Nous fournissons une protection leader et complète pour les environnements physiques, virtuels, cloud et de conteneurs

Savoir-faire éprouvé

Optez pour une sécurité conçue pour DevOps

Découvrez plus de solutions pour vos projets de sécurité du Cloud

Un seul tableau de bord propose ces fonctionnalités et une visibilité totale au sein des principaux environnements tels qu’AWS, Microsoft® Azure®, Google Cloud™, VMware®, Docker et autres.