Por: Mark Nunnikhoven (Vice President, Cloud Research, Trend Micro)

Empezó con un extraño tweet. Luego otro. Rápidamente, algunas de las cuentas más destacadas en Twitter estaban enviando el mismo mensaje;

Estoy devolviendo a la comunidad.

Todos los Bitcoin enviados a la dirección a continuación serán devueltos por el doble! Si envías 1.000 dólares, yo devolveré 2.000 dólares. Solo haré esto durante 30 minutos.

[- DIRECCIí“N DEL MONEDERO BITCOIN -]

¿Apple, Elon Musk, Barack Obama, Uber, Joe Biden y muchos otros participan en un programa de bitcoin muy transparente?

No. Por supuesto que no. La pregunta era si las cuentas individuales estaban comprometidas o si estaba pasando algo más profundo.

Protección de la cuenta de usuario

Estas cuentas de alto perfil son los principales objetivos de los ciberdelincuentes. Tienen un amplio alcance, e incluso un breve compromiso de una de estas cuentas aumentaría significativamente la reputación de un hacker en el mercado clandestino o underground.

Es por eso que estas cuentas aprovechan las protecciones que ofrece Twitter para mantener sus cuentas seguras.

Esto significa;

- Usar una contraseña fuerte (una tan larga como sea posible, preferiblemente usando un gestor de contraseñas)

- Activar la protección de restablecimiento de la contraseña

- Habilitar la autenticación de doble factor (donde se requiere el nombre de usuario, la contraseña y token temporal para iniciar sesión)

- Revisar regularmente las aplicaciones de terceros que tienen acceso a sus cuentas

Aunque se cree que una o dos de estas cuentas no tomaron estas medidas, es muy extraño que docenas y docenas de ellas lo hicieran. Entonces, ¿qué pasó?

Torbellino de rumores

Como con cualquier ataque público, el Twitter-verse (irónicamente) estaba lleno de especulaciones. Esa especulación se disparó cuando Twitter tomó la medida razonable de evitar que cualquier cuenta verificada twitteara durante unas tres horas.

Este paso ayudó a evitar que se publicaran más tweets de la estafa y elevó aún más el perfil de este ataque.

Si bien algunos podrían evitar elevar el perfil de un ataque, esta fue una compensación razonable para evitar más daños a las cuentas afectadas y para ayudar a evitar que el ataque ganara más terreno.

Este movimiento también proporcionó una pista de lo que estaba pasando. Si se estaban atacando cuentas individuales, es poco probable que este tipo de movimiento haya hecho mucho para evitar que el atacante tuviera acceso. Sin embargo, si el atacante estaba accediendo a un sistema backend, esta mitigación sería efectiva.

¿Se había pirateado el propio Twitter?

La Navaja de Occam

Cuando se imaginan escenarios de ataque, una brecha directa del servicio principal es un escenario que a menudo se examina en profundidad, por lo que también es uno de los escenarios más planificados.

Twitter, como cualquier compañía, tiene desafíos con sus sistemas, pero se centran principalmente en la moderación de contenidos... la seguridad de su back-end es de primera categoría.

Un ejemplo de esto es un incidente en 2018. Los ingenieros de Twitter cometieron un error que suponía que la contraseña de cualquiera podría haber sido expuesta en sus registros internos. Por si acaso, Twitter instó a todos a restablecer su contraseña.

Aunque es posible, es poco probable que los sistemas backend de Twitter hayan sido violados directamente. Hay una explicación potencial mucho más simple: el acceso interno.

Captura de pantalla interna

Poco después del ataque, algunos en la comunidad de seguridad advirtieron de una captura de pantalla de una herramienta de soporte interno de Twitter que apareció en los foros de debate del underground. Esta rara vista interna mostraba lo que parecía ser lo que vería un miembro del equipo de soporte de Twitter.

Este tipo de acceso es peligroso. Muy peligroso.

El artículo de Joseph Cox que detalla el hack tiene una cita clave,

"Utilizamos un representante que literalmente hizo todo el trabajo por nosotros".

Fuente anónima

Lo que sigue sin estar claro es si se trata de un caso de ingeniería social (engañar a un privilegiado interno para que actúe) o de una persona interna maliciosa (alguien motivado internamente para atacar el sistema).

La diferencia es importante para otros defensores por ahí.

La investigación está en curso, y Twitter sigue proporcionando actualizaciones a través de @TwitterSupport;

Ingeniería Social

Donnie Sullivan de CNN tiene una fantástica entrevista con la legendaria Rachel Tobac que muestra lo simple que puede ser la ingeniería social y el peligroso impacto que puede tener;

Si este ataque fue realizado a través de ingeniería social, el equipo de seguridad de Twitter necesitaría implementar procesos y controles adicionales para asegurar que no vuelva a suceder.

Una situación así es lo que su equipo también necesita mirar. Si bien los restablecimientos de contraseñas, los cierres de cuentas, las transferencias de datos y otros procesos críticos corren un riesgo especial de ingeniería social, las transacciones financieras están en la cima de la lista de objetivos del ciberdelincuente.

Los ataques BEC –Business Email Compromise- representaron 1.700 millones de dólares en pérdidas solo en 2019.

Agregar confirmaciones adicionales en el canal lateral, pasos adicionales para las verificaciones, aprobaciones firmes y claras y otros pasos de proceso pueden ayudar a las organizaciones a mitigar este tipo de ataques de ingeniería social.

Insider malicioso

Si el ataque resulta ser de un infiltrado malintencionado. Los defensores deben adoptar un enfoque diferente.

Las personas malintencionadas con información privilegiada son un problema de seguridad y de recursos humanos.

Desde el punto de vista de la seguridad, hay dos principios clave que ayudan a mitigar el potencial de estos ataques;

Asegurarse de que los individuos solo tienen el acceso técnico necesario para completar sus tareas asignadas, y solo ese acceso es clave para limitar este ataque potencial. Combinado con la separación inteligente de las tareas (una persona para solicitar un cambio, otra para aprobarlo), esto reduce significativamente la posibilidad de que estos ataques causen daños.

El otro lado de estos ataques, del que no se habla mucho, es la razón de la intención maliciosa. Algunas personas son simplemente maliciosas, y cuando se les presenta una oportunidad, la aprovechan.

Otras veces, es un empleado que se siente descuidado, ignorado o que está descontento de alguna otra manera. Una comunidad interna fuerte, una comunicación regular y un programa sólido de recursos humanos pueden ayudar a abordar estos problemas antes de que se intensifiquen hasta el punto en que ayudar a un ciberdelincuente se convierta en una opción tentadora.

Riesgos de soporte

Subyacente a toda esta situación hay una cuestión más desafiante; el nivel de acceso que tiene el soporte a cualquier sistema dado.

Es fácil pensar en una cuenta de Twitter como "tuya". Y no lo es. Es parte de un sistema dirigido por una compañía que necesita monitorizar la salud del sistema, responder a problemas de soporte y ayudar a las fuerzas policiales cuando sea legalmente requerido.

Todos estos requisitos necesitan un nivel de acceso en el que la mayoría no piensa.

¿Con qué frecuencia comparte información confidencial por mensajes directos? Es probable que esos mensajes se encuentren accesibles a través del soporte.

¿Qué les impide acceder a cualquier cuenta o mensaje en cualquier momento? No lo sabemos.

Esperemos que Twitter -y otros- tengan barreras de seguridad claras (técnicas y basadas en políticas) para prevenir el abuso del acceso al soporte, y que las auditen regularmente.

Es un equilibrio difícil de conseguir. La confianza de los usuarios está en juego, pero también la viabilidad de la gestión y ejecución de un servicio.

Políticas y controles claros y transparentes son las claves del éxito en este caso.

El abuso puede ser interno o externo. Los equipos de soporte suelen tener acceso privilegiado, pero también están entre los peor pagados de la organización. El soporte -fuera de la comunidad SRE- es usualmente visto como un nivel inicial.

Estos equipos tienen acceso altamente sensible, y cuando las cosas van mal, pueden hacer mucho daño. Una vez más, los principios de menor privilegio, la separación de funciones, y un fuerte conjunto de políticas pueden ayudar.

¿Qué sigue?

En los próximos días, saldrán a la luz más detalles del ataque. Mientras tanto, la comunidad sigue luchando para resolver el nivel de acceso obtenido y cómo se utilizó.

¿Obtener acceso a algunas de las cuentas más importantes del mundo y luego realizar una estafa de bitcoin? Según las transacciones de bitcoin, parece que los ciberdelincuentes lograron un poco más de 100.000 dólares. No es insignificante, pero ¿seguro que había otras oportunidades?

La navaja de Occam puede ayudar aquí de nuevo. Las estafas de Bitcoin y los mineros de monedas son el método más directo para que los ciberdelincuentes capitalicen sus esfuerzos. Dada la naturaleza de alto perfil del ataque, el tiempo antes del descubrimiento hubiera sido siempre más seguro. Esta puede haber sido la apuesta "más segura" para que los delincuentes se beneficien de este truco.

Al final, es una lección para los usuarios de redes sociales y otros servicios; incluso si se toman todas las precauciones de seguridad razonables, depende del servicio en sí para ayudarse a protegerse. Eso no siempre es cierto.

Es un duro recordatorio de que la propia herramienta que se pone en marcha para gestionar el servicio puede ser su mayor riesgo para los proveedores de servicios y los defensores... un riesgo que a menudo se pasa por alto y se subestima.

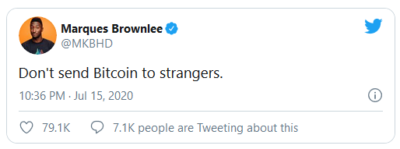

Al final, Marques Brownlee lo resume sucintamente;