防範勒索病毒攻擊

儘管勒索病毒攻擊總是能找到方法繞過網路資安防護的偵測,但您還是有辦法妥善保護您的企業。您可採取一些措施來降低感染的風險,包括:備份、使用者教育訓練、隔離可疑電子郵件,以及內容過濾。

您該支付贖金嗎?

根據網路資安研究人員的看法:您不應該支付贖金。美國聯邦調查局 (FBI) 反對支付贖金。有些受害者支付贖金之後確實救回了檔案,但有些卻從未收到解密金鑰。就以 Petya 為例,駭客在開發這款勒索病毒時根本沒有設計資料解密的方法。

一般而言,專家會建議直接認賠,然後不要支付贖金。不過資料損失有可能對您的機構造成巨大衝擊,而且駭客所要求的贖金也越來越高。Petya 勒索病毒最早勒索的贖金是 300 比特幣,但一些較新的變種,其贖金已經來到數十萬元加密貨幣。勒索病毒這種賺錢模式之所以能夠維持下去,就是因為駭客總是能夠收到贖金。如果收不到贖金,勒索病毒這種賺錢模式就會無以為繼。

支付贖金並無法保證能夠收到用來救回資料的解密金鑰,您反倒是可以在日常營運當中透過一些防護措施來保護您的檔案。這樣,當您遭遇攻擊時,就可以直接將檔案恢復到之前的狀態。這就是為何資料備份是從攻擊事件當中復原的重要關鍵。

防護措施

- 備份

- 使用者教育訓練

- 隔離可疑電子郵件

- 內容過濾

教育使用者認識勒索病毒攻擊路徑

讓軟體隨時保持更新

請務必讓裝置韌體、惡意程式防護軟體、作業系統,以及第三方軟體隨時套用最新的修補更新。勒索病毒會不斷推出新的版本,所以軟體更新可確保惡意程式防護能夠辨認最新的威脅。

例如,WannaCry 勒索病毒是作業系統的一大威脅,它收錄了美國國安局 (NSA) 所開發的 EternalBlue 漏洞攻擊手法,會利用 Windows 作業系統 Server Message Block (SMB) 通訊協定的一個漏洞。Microsoft 在 WannaCry 感染爆發的 30 天前就已經發布了這項漏洞的修補更新。所有 Windows 作業系統都必須修補這個漏洞才能防範這項攻擊。

近期遭勒索病毒利用的漏洞還有 ZeroLogon 漏洞。

隨時握有備份

要從勒索病毒攻擊事件當中復原的最佳方法就是透過之前的備份將資料還原。有了備份,就不必支付贖金,因為可以直接從備份資料復原被加密的檔案。駭客深知這點,所以他們也開發出會掃瞄網路備份資料的勒索病毒。不過,在將資料還原之後,您還是必須清除網路上的勒索病毒。

為防止惡意程式將備份檔案也加密,一個有效的作法就是在異地保存一份備份資料。雲端備份是企業常見的異地備份選擇,有了雲端備份,您的檔案就不怕勒索病毒以及其他網路資安威脅。

偵測勒索病毒

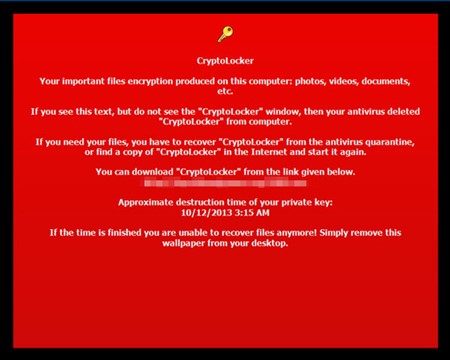

勒索病毒攻擊通常是經由一個可執行檔或腳本來下載勒索病毒到系統上執行。然而,並非所有的勒索病毒攻擊都是立即發動。有些勒索病毒會暗中躲藏在企業內部,等到某個特定日期再發動攻擊。例如,一個名為 Locker 的勒索病毒 (CryptoLocker 的仿製品) 就會躲在系統內按兵不動,直到 2015 年 5 月 25 日午夜再發動攻擊。

網路系統管理員可使用監控軟體來監測網路上的異常流量,進而發掘勒索病毒。這類軟體會在惡意程式執行大量檔案重新命名動作時發出警報通知。此外,還有惡意程式防護軟體可防範數千種勒索病毒,它可經由一些數位特徵來偵測勒索病毒,防止勒索病毒執行。但它無法防範一些所謂的零時差攻擊,也就是那些利用未知漏洞的攻擊。

一些較新的惡意程式防護會內含人工智慧 (AI)、機器學習以及行為監控功能。這類產品會檢查檔案的狀態是否變更,以及檔案的存取請求。一旦發現任何可疑活動就會通知系統管理員,如此一來就能及早發現攻擊,防止檔案遭到加密或資料遭到破壞。

及早發掘有助於防範威脅

有效的勒索病毒防護需要結合良好的監控軟體、經常備份、惡意程式防護軟體,以及使用者教育訓練。雖然沒有任何網路防禦能夠徹底消除風險,但您卻可以大幅降低駭客得逞的機會。

相關研究

相關文章