重點摘要:

- 駭客迅速利用 Claude Code 封裝錯誤事件,透過假的 GitHub 儲存庫散播專門竊取登入憑證的惡意程式。這證明了駭客能夠多麼迅速利用軟體供應鏈事件來吸引大眾注意力。

- Vidar、GhostSocks 和 PureLog 資訊竊取程式都是經由 GitHub 上的惡意發行版本散布,這些惡意檔案可導致 Windows 電腦遭遇登入憑證竊取、虛擬加密貨幣錢包外傳、連線階段挾持,以及被安裝在地代理器 (residential proxy)。

- TrendAI Vision One™ 已可偵測並攔截本文末端所列的入侵指標 (IoC)。此外,TrendAI™ 的客戶還可透過量身訂製的追蹤查詢、Threat Insights 及 Intelligence Reports 來深入了解這起攻擊行動並主動加以防範。

TrendAI™ Research 正在持續監控一起活躍中的攻擊行動,該行動仍在利用前一陣子發生的 Anthropic Claude Code npm 發行版本封裝錯誤來散布 Vidar、GhostSocks 和 PureLog 等資訊竊取程式的惡意檔案。

這個宣稱提供 Claude Code 外洩程式碼的攻擊行動誘餌位於:https://github[.]com/leaked-claude-code/leaked-claude-code。它是由一個名為 idbzoomh1 的 GitHub 帳號所管理,該帳號利用 Claude Code 原始碼對應表 (source map) 外洩事件為誘餌,透過版本發行資產來散播惡意檔案。先前 GitHub 也曾經封鎖過一個名為 idbzoomh 的帳號。截至本文發布為止,TrendAI™ Research 並未發現其他儲存庫跟這起攻擊行動有所關聯,未來若有最新發現,我們將持續更新本文。

| 類型 | 數值 |

| 駭客電子郵件 | blactethe1061@outlook.com |

| 駭客 GitHub 帳號 | idbzoomh1 |

| 最新下載網址 | hxxps[:]//github[.]com/leaked-claude-code/leaked-claude-code/releases/download/leaked-claude-code/Claude_code_x64[.]7z |

| 惡意檔案 (已更換) | ClaudeCode_x64.7z (活躍期間從太平洋標準時間 2026-03-31 14:05 至台灣時間 2026-04-04 18:00) |

| 惡意檔案 (已更換) | Claude-Code_x64.7z (活躍期間從太平洋標準時間 2026-04-04 17:36 至台灣時間 2026-04-04 18:00) |

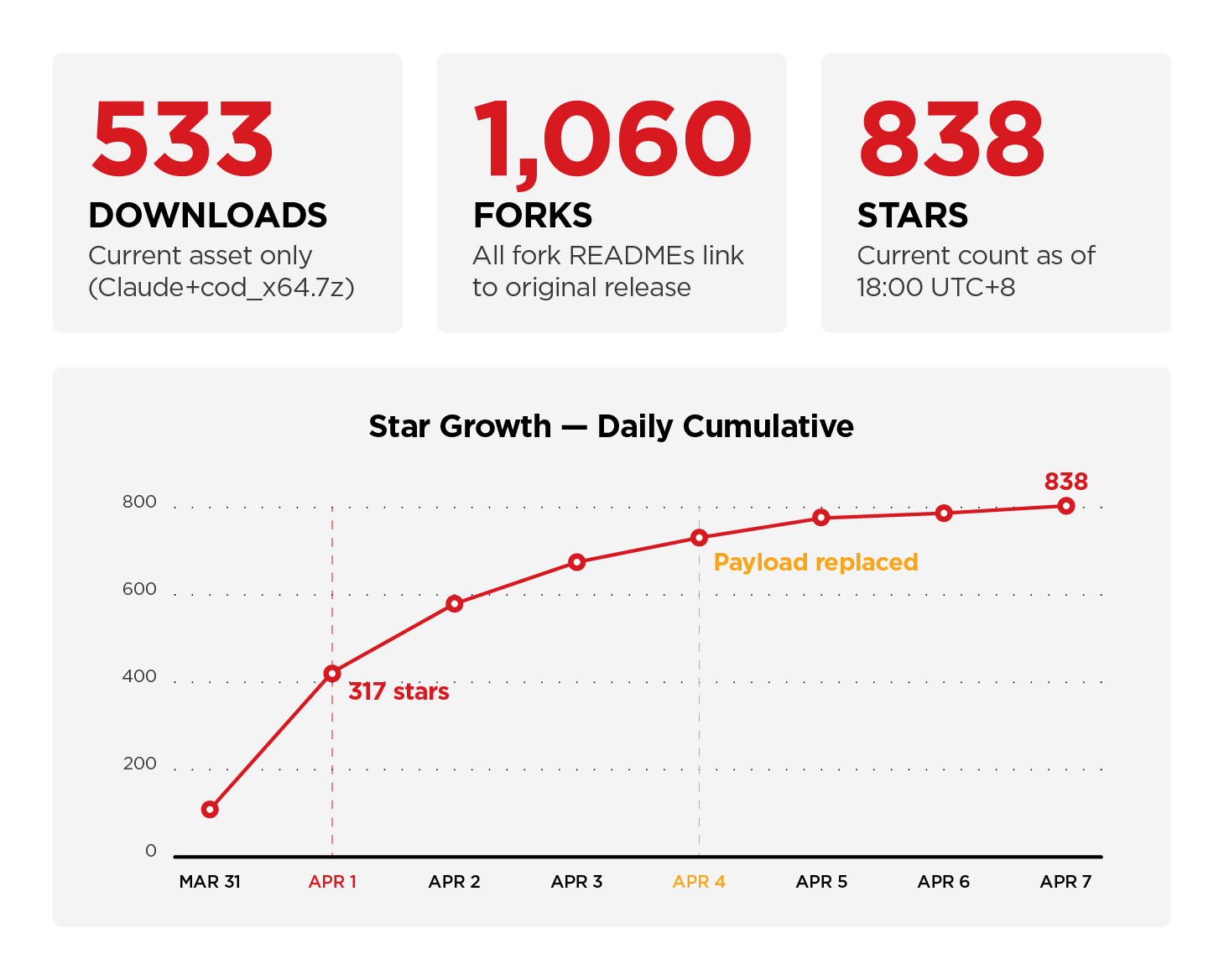

| 惡意檔案 (最新) | Claude_code_x64.7z (截至台灣時間 2026-04-07 18:00 已累積 533 次下載) |

表 1:駭客識別資訊與散播的惡意檔案。

從 2026 年 2 月開始,這起惡意程式散播行動也開始使用社交工程攻擊。我們發現該行動已使用了超過 25 個軟體品牌,包括各種木馬化壓縮檔 (如:AI 工具、虛擬加密貨幣機器人、創作軟體),來提供 Rust 編譯的植入器惡意檔案。

散播的惡意檔案與衝擊範圍

據觀察,駭客利用惡意的 GitHub 發行版本散布了各種惡意程式:

- Vidar:這是一個資訊竊取程式,專門竊取各種資料,包括瀏覽器儲存的登入憑證、虛擬加密貨幣錢包、連線階段權杖 (token) 以及系統資訊。失竊資料會外傳至駭客掌控的幕後操縱 (CC) 基礎架構,並在 Steam Community 和 Telegram 上建立固定情報交換帳號 (dead drop profile)。

- GhostSocks:曾經出現在先前的攻擊行動中,會在受害電腦上建立一個 SOCKS5 代理器 (proxy),讓駭客將已遭入侵的主機變成網路流量通道 (tunnel)。這等於將受感染的電腦變成在地代理器 (residential proxy) 基礎架構以供後續使用。

- PureLog Stealer:這是一個 .NET 資訊竊取程式,專門搜刮 Chrome 登入憑證、瀏覽器擴充功能、虛擬加密貨幣錢包,以及系統資訊。它會利用多重階段無檔案載入器來讓它完全在記憶體內執行,進而躲避偵測。

這些功能全部加起來,就能讓惡意程式在 Windows 上竊取登入憑證、將虛擬加密貨幣錢包外傳、挾持連線階段,並且將電腦變成在地代理器,所以,光從一次的感染駭客就能獲得多重賺錢管道。

截至台灣時間 2026 年 4 月 7 日 18:00 為止,新的惡意檔案共累積 838 顆星星、 1,060 個分支 ,以及 533 次確認下載。 值得一提的是,之前有些下載連結已被刪除或取代,那些下載次數如今已不可考,實際的下載數字可能還會持續攀升。

企業該怎麼做

TrendAI™ 的防護

企業可採用 TrendAI Vision One™,它提供了病毒碼更新、行為偵測,以及網站信譽評等來協助企業防範這起攻擊,此外客戶還可利用追蹤工具來調查潛在的曝險。

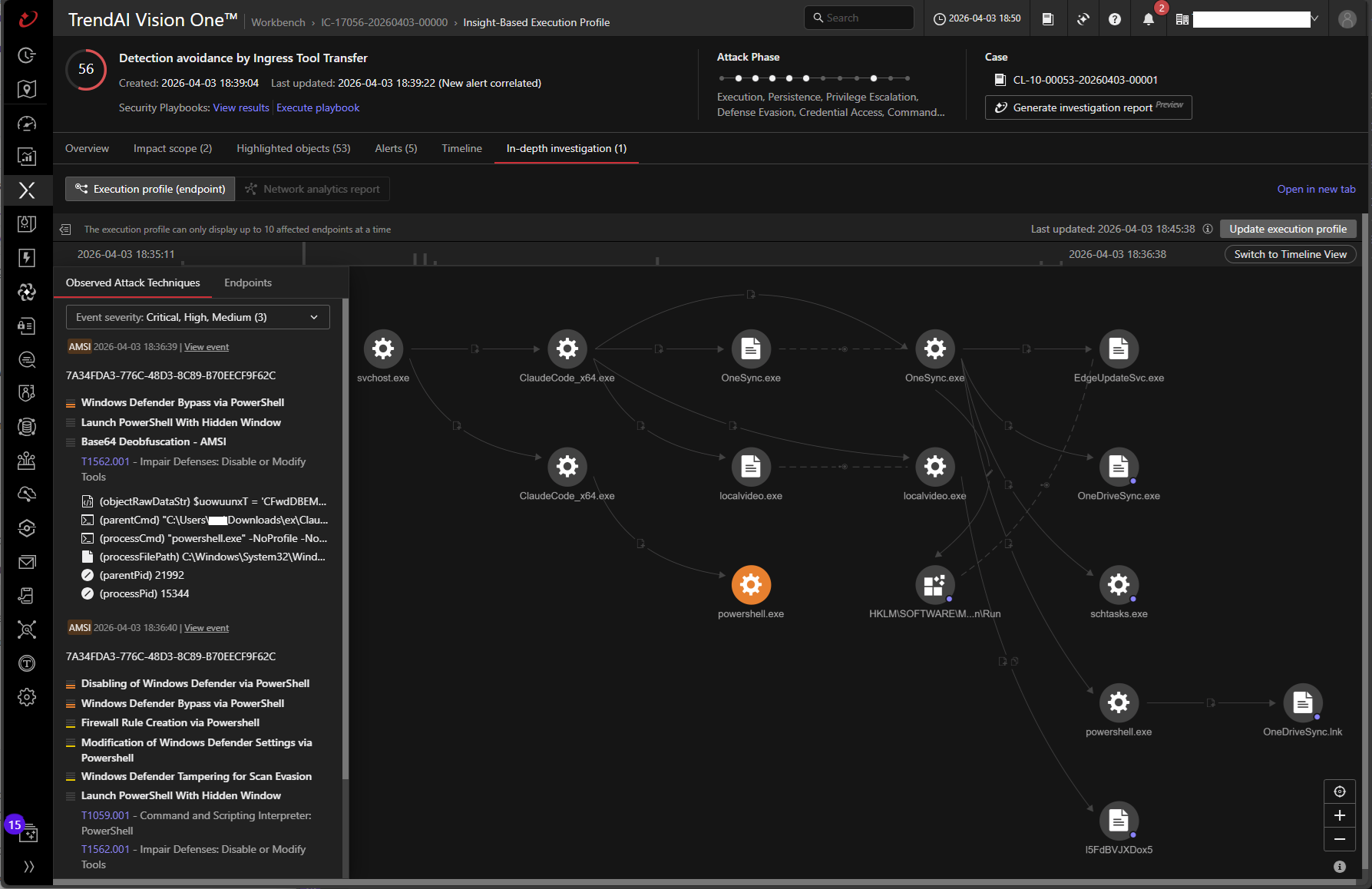

善用觀察到的攻擊技巧 (OAT)

TrendAI Vision One™ 的客戶若正在使用端點與伺服器防護解決方案,可前往 TrendAI Vision One™ 主控台上的 Observed Attack Techniques (觀察到的攻擊技巧) 區段來尋找可能意味著已偵測到此威脅相關惡意行為的可疑活動。

潛在的指標包括:

- 執行外洩的 Claude 版本

- 可能與 Claude Code 相關的檔案下載

- AWS Claude 外洩 UserAgent

- TrojanSpy 惡意程式偵測 [F2021]

- 惡意程式偵測 [F4986]

- 預判式機器學習偵測 [F2039]

- 威脅類型優先次序木馬偵測 [F3592]

- Amadey 檔案偵測 [F3362]

- 網址存取已封鎖 - 幕後操縱 (CC) 伺服器

- 網址存取已封鎖 - 惡意程式共犯

- 網址存取已封鎖 - Disease Vector

TrendAI Vision One™ Workbench 警報

Workbench (工作台) 是監控及回應資安警報的重要工具。

- 可能為 Claude Code 外洩二進位檔案的可疑執行動作

- 經由網站信譽評等服務偵測網址存取

病毒碼、模型與特徵

TrendAI™ 解決方案可運用各種不同的病毒碼、行為監控以及其他進階偵測技術來偵測並防範這起攻擊已知的下列惡意元素:

- TrojanSpy.Win64.VIDAR.SMCLX (Smart Scan 代理程式病毒碼 20.863)

- Trojan.Win64.VIDAR.CLX (Smart Scan 代理程式病毒碼 20.863)

- Trojan.Win32.GHOSTSOCKS.SM - (Smart Scan 代理程式病毒碼 20.871)

- TrojanSpy.Win64.VIDAR.SMCX - (Smart Scan 代理程式病毒碼 20.871)

- AG.FLS.ISB.7403T:防止編碼後的 PowerShell 產生

- AG.3200T:防範可疑的自我複製與常駐

- 2015Q_CQ:偵測處理程序注入行為

- TRX5656Q:觸發 AI 輔助偵測層

- 1478T:偵測非白名單內的處理程序透過自動執行 (autorun) 自我複製與常駐

- 1770T:偵測非白名單內的處理程序自我複製

TrendAI Vision One™ 網站信譽評等服務 (WRS)

TrendAI Vision One™ 也攔截了多個已知的 CC 伺服器以及與此次攻擊行動相關的 Disease Vector IP 和網域。已確認的惡意 GitHub 儲存庫與外洩的程式碼下載連結,都會被當成非法或禁止內容來加以攔截。

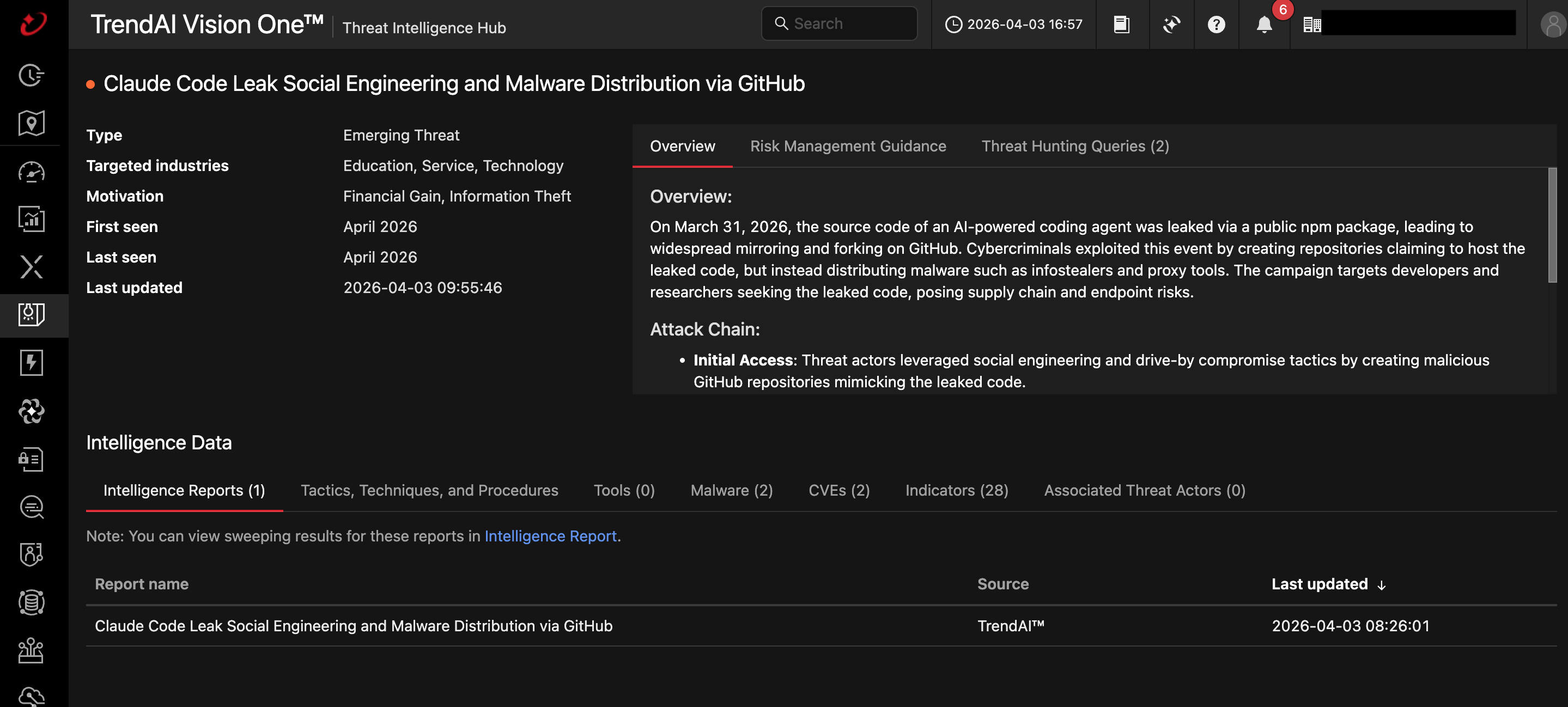

TrendAI Vision One™ Threat Intelligence Hub

TrendAI Vision One™ Threat Intelligence Hub 威脅情資中心提供了有關新興威脅與駭客集團的最新洞見、TrendAI™ Research 的獨家戰略性報告,以及 TrendAI Vision One™ 平台的 TrendAI Vision One™ Threat Intelligence Feed 威脅情資來源。

Intelligence Reports (IoC 掃描)

追蹤查詢

TrendAI Vision One™ Search 應用程式

TrendAI Vision One™ 客戶可以使用 Search 應用程式來尋找或追蹤本文提到的惡意指標,看看是否也出現在自己的環境中。

Vidar 和 GhostSocks 惡意程式元件偵測

malName: *VIDAR* OR *GHOSTSOCKS* and eventName: MALWARE_DETECTION

Vidar 幕後操縱 (CC) 通訊偵測

eventSubId:204 AND dst:("rti.cargomanbd.com")

除此之外,TrendAI Vision One™ 客戶還可啟用 Threat Insights Hub 權利來取得更多追蹤查詢。

其他防範指引

此外,企業若懷疑自己可能暴露於這起攻擊行動,也可採取以下建議來降低潛在的入侵風險。

- 掃描是否有惡意檔案。搜尋端點上是否有 TradeAI.exe、ClaudeCode_x64.exe、Claude_Code_x64.exe 或任何從未經過檢驗的 GitHub 儲存庫下載的 7z 壓縮檔解出來的執行檔。檢查 %TEMP%、 %APPDATA% 以及使用者下載目錄。如需 Claude Code 誘餌與 GitHub 版本發行惡意檔案的入侵指標 (IoC) 清單,請參閱此處。

- 執行更新後的端點掃描。確定 TrendAI™ 端點防護已擁有 Smart Scan 代理程式病毒碼 20.863 或更新版本,並執行完整掃描。Vidar 和 GhostSocks 元件的偵測名稱分別為 TrojanSpy.Win64.VIDAR.SMCLX 和 Trojan.Win64.VIDAR.CLX。

- 檢查代理器活動。監控 TCP 連接埠 57001、 57002 和 56001 上是否有非預期的對內連線, 也就是植入器內嵌的惡意檔案為了讓 GhostSocks 代理器能夠通訊所建立的防火牆規則。

- 換掉所有的登入憑證。任何可能已執行了植入器的電腦,都應將所有可存取的登入憑證視為已遭外洩:瀏覽器儲存的密碼、虛擬加密貨幣錢包、工作階段權杖、API 金鑰以及 SSH 金鑰。

- 攔截 CC 基礎架構。確保在網路邊界攔截 rti[.]cargomanbd[.]com、 pastebin[.]com/raw/mcwWi1Ue 以及 snippet[.]host/efguhk/raw。

這起事件突顯出資安漏洞並不侷限於軟體漏洞:也可能來自人員和組織的弱點,駭客可利用一些屢試不爽的社交工程技巧,假借警報和緊急事件攻擊這些弱點。隨著企業逐漸導入代理式 AI 環境,這樣的弱點將會擴大。這就是為何 TrendAI™ 將解決方案設計成一種代理式治理閘道 (Agentic Governance Gateway),讓企業能夠發掘、觀察、了解、偵測並落實代理式 AI 行為與環境的治理,進而確保自主式 AI 安全可靠。

我們會持續監控和分析這起攻擊事件,一有最新消息,我們將隨時更新這篇文章。