重點摘要

- 隨著人們對 AI 的依賴與日俱增,市面上也迅速冒出各種 AI 工具。不幸的是,這些應用程式也變成了駭客攻擊的管道,例如 Kuse.ai 就是一個案例。

- 正常來說,Kuse 是一個值得信賴的工作空間平台,但駭客卻一直在尋找從事社交工程的新手法。

- 此案例當中,駭客利用一個假網址以及影像操弄技巧來發動網路釣魚攻擊。

- 為此,企業必須加強資安訓練並不斷提醒員工,即使是信譽優良的應用程式,也不能保證其內容可信。

隨著 AI 在工作和日常生活當中扮演的角色越來越重,AI 應用程式的數量也在不斷增加。在此同時,駭客也正在積極探索更多攻擊管道。AI 正在重塑網路資安情勢,帶來前所未有的契機與複雜的風險。

2026 年 4 月 9 日,TrendAI Managed Services Team 發現一起網路釣魚攻擊,再次揭露了一個可讓駭客儲存網路釣魚連結、破壞信任,最終導致登入憑證外洩的漏洞。在這案例中,駭客利用了 Kuse 這個免費 AI 網站應用程式的儲存與分享功能。

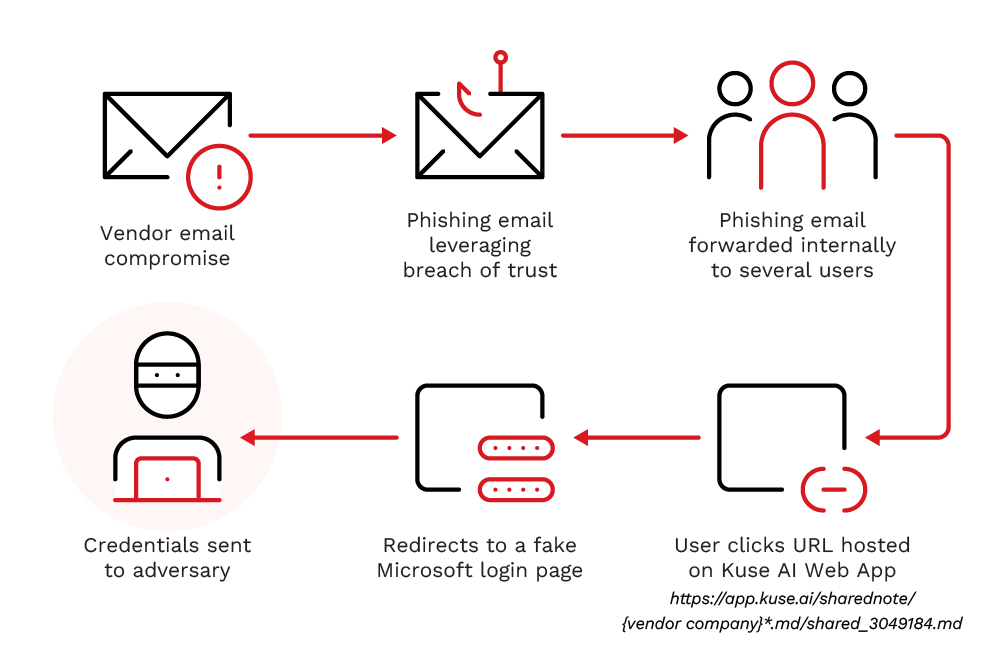

這起資安事件牽涉到供應鏈攻擊,確切來說是運用了廠商電子郵件入侵 (Vendor Email Compromise,簡稱 VEC) 技巧。駭客入侵了一個屬於某家受信任廠商的信箱,用它來發送一封精心製作的網路釣魚電子郵件,借助兩家公司之間原有的業務往來。基於該原因,本文中涉及企業名稱的入侵指標 (IoC) 都會經過遮蔽處理。

基於信任,惡意電子郵件被轉發給相關的使用者來處理,導致該使用者點選了網路釣魚網址,然後在假的登入頁面上輸入了登入憑證。

Kuse.ai

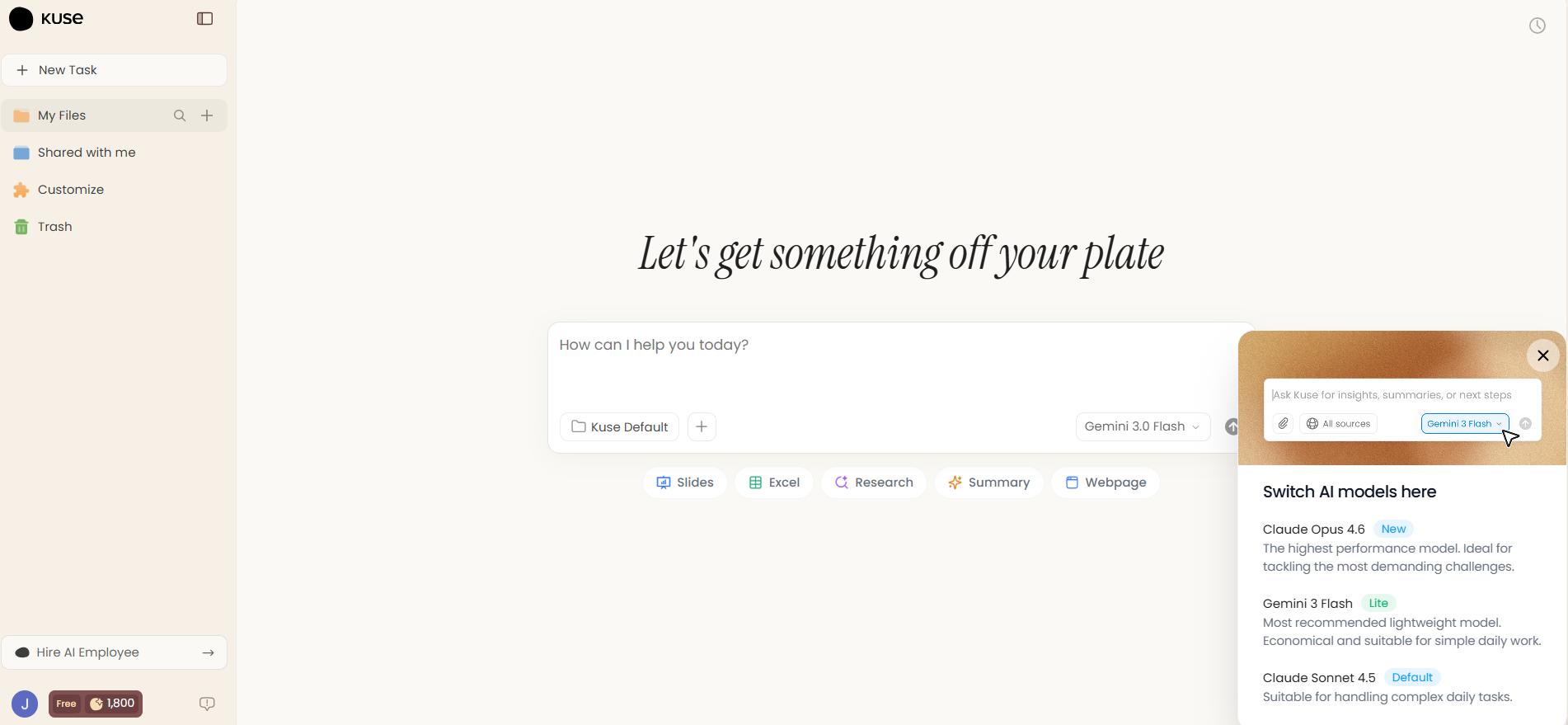

根據官方網站上的說法,Kuse.ai 是一款代理式 AI 協作工具,藉由人們的工作情境來改善決策,並執行端對端的多重步驟工作流程。

使用者一旦登入之後,就能上傳文件或在其資料夾上建立一份 Markdown 筆記。接著,他們可以要求 AI 聊天機器人使用上傳的檔案來執行工作。

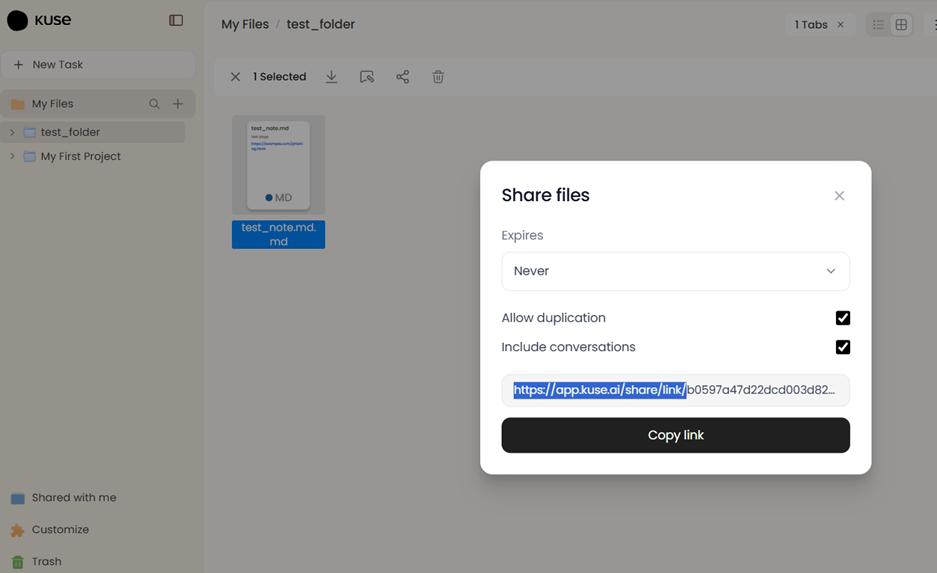

帳號上的每個檔案都可透過分享按鈕來分享給別人,該按鈕會產生一個在 Kuse 網域 (app[.]kuse[.]ai) 底下的連結。

駭客利用這項機制來散播一份模糊的假文件,內含指向假登入頁面的網址。

網址分析

- hxxps://app[.]kuse[.]ai/sharednote/{vendor company}%20S.L..md/shared_3049184.md

這個網址當中用到了正常的網域app[.]kuse[.]ai以及空白、逗點和句點等字元。除此之外,網址還像正常文件一樣使用了被入侵廠商的公司名稱。這些連結應該是經由受害廠商的信箱所發送的電子郵件傳播,用來攻擊目標企業,這樣做是為了混淆使用者與自動化掃描機制。

由於 Markdown 筆記的副檔名 (.md) 不像一般文件的附檔名 (如 .pdf、.docx) 和網頁的副檔名 (如 .html、.aspx) 那麼常出現在網路釣魚郵件中,因此可躲過那些只注意典型惡意副檔名的特徵過濾以及經驗式規則。

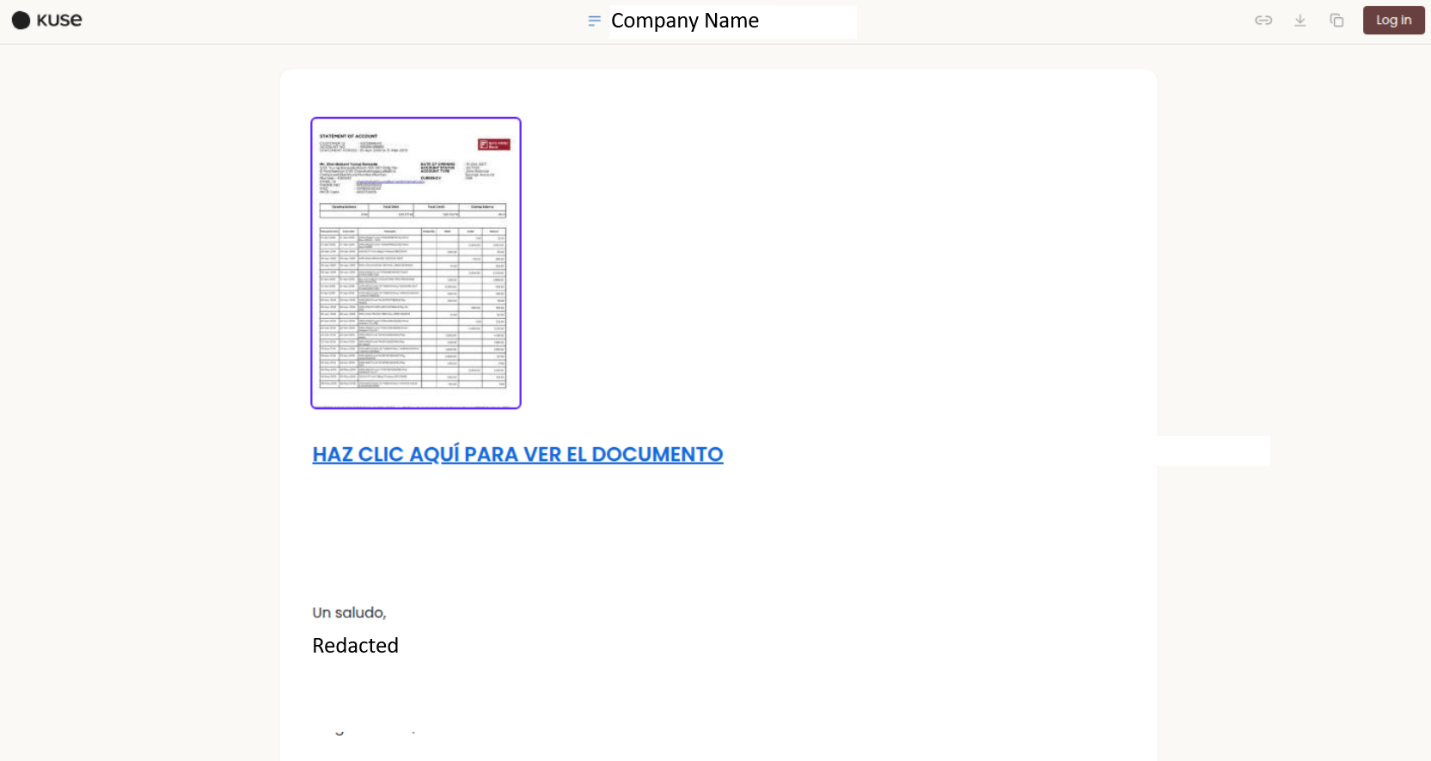

使用者的經歷與重新導向

使用者在點選網路釣魚網址之後,會被重導至一個正常的 AI 工作空間 app[.]kuse[.]ai。接著,使用者會開啟一個「.md」頁面,顯示為模糊的文件預覽。這份偽造的文件預覽會引誘使用者點選其下方的惡意連結,讓使用者以為這樣就會看到完整內容。該連結的文字「HAZ CLIC AQUÍ PARA VER EL DOCUMENTO」是西班牙文,意思是「點選這裡查看文件」。

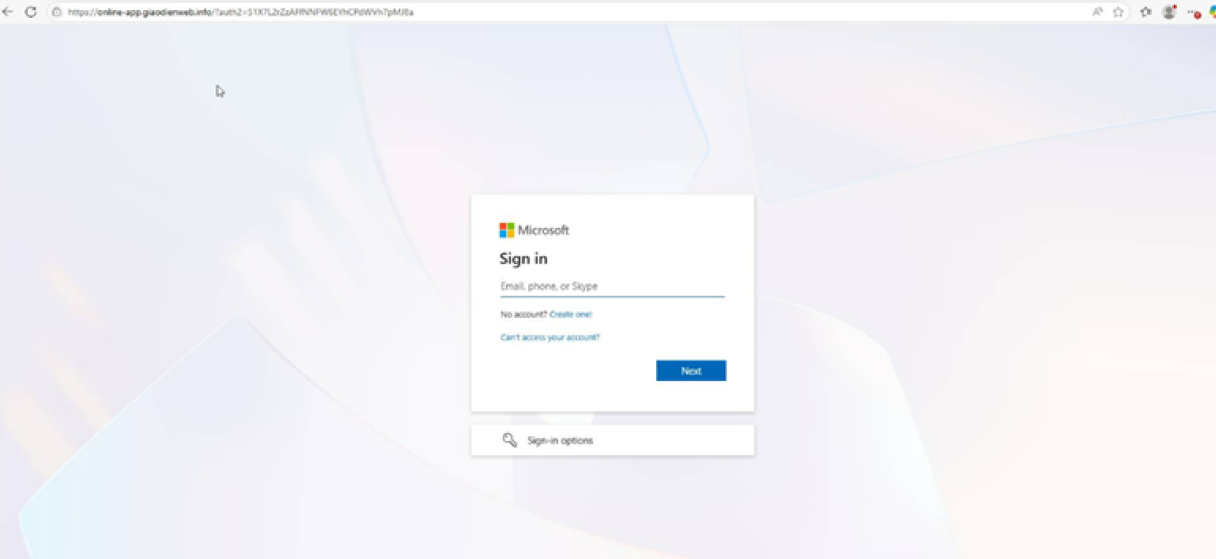

該連結會將使用者重導至一個假的 Microsoft 登入頁面來蒐集使用者的登入憑證:

- hxxps://onlineapp[.]ooraikaoo[.]info/?auth2=8rf22euu-2nxkebabDjjILlzldhQq2Pz

結論

駭客隨時都在尋找新的方法來利用人們對於正派平台的信任,他們會濫用免費服務的儲存和分享功能,以及人們對 AI 網站應用程式日益濃厚的興趣。使用 Markdown (.md) 副檔名作為散播格式,再結合廠商電子郵件入侵 (VEC) 技巧讓它在散播時更容易被信任,可說是展現了一套多層次的社交工程技巧,同時也躲過了自動化防禦與人類的嚴格檢視,突顯出多層式防護與強化使用者意識的必要。

隨著 AI 工具日漸融入企業工作流程當中,其分享與協作功能將帶來新的攻擊面。如同駭客之前利用 Dracoon 這類檔案分享服務來散播網路釣魚中間文件,還有利用 GitHub 的廣大名聲來散布惡意程式一樣,濫用 Kuse.ai 的攻擊也遵循著同樣的模式:利用正派的平台來規避資安控管。因此,企業必須認知到,即使是信譽優良的平台,也可能散播不可信任的內容。

建議

- 定期舉辦使用者意識訓練。教育訓練應超越一般的網路釣魚意識,納入有關 AI 平台濫用、VEC 以及模糊文件誘餌的真實案例。使用者應該學會如何分辨社交工程技巧的線索,不管代管平台的信譽如何。

- 檢查連結不能只看網域。正派的網域 (如 app[.]kuse[.]ai) 並不保證其內容就是安全的。使用者應仔細檢查其完整的網址路徑,尤其遇到不預期的文件分享,或是對方使用急迫的口吻呼籲您立即行動時。

- 將 VEC 視為一種持續性威脅。來自信任廠商的電子郵件也不應免除資安審查,企業在執行某些要求 (包括點選連結或提供登入憑證) 之前,應落實二次驗證政策 (例如透過電話或其他訊息管道),尤其是遇到電子郵件情境不尋常的情況。

- 強制使用能對抗網路釣魚的多重認證 (MFA)。傳統的 MFA 可經由反向代理器 (reverse proxy) 來規避,企業應採用能對抗網路釣魚的認證方法 (如FIDO2/WebAuthn 硬體金鑰) 來防止駭客使用假登入頁面蒐集登入憑證的情況。

- 監控並限制 AI 平台分享功能。資安團隊應調查企業內正在使用哪些 AI 工具,並評估其分享與外部連結產生功能是否帶來未受管理的風險。對外存取 AI 平台分享的網址,如果並非營運關鍵網址,應盡可能加以限制或監控。

- 建置進階電子郵件與網址過濾。部署能在點選連結時 (而非只在傳送時) 檢查網址的電子郵件防護解決方案。網址沙盒模擬分析與即時的信譽評等檢查,有助於偵測可信任網域上的網路釣魚網頁。

TrendAI Vision One™ Threat Intelligence Hub

TrendAI Vision One™ Threat Intelligence Hub 威脅情資中心提供了有關新興威脅與駭客集團的最新洞見、TrendAI™ Research 的獨家戰略性報告,以及 TrendAI Vision One™ 平台的 TrendAI Vision One™ Threat Intelligence Feed 威脅情資來源。

新興威脅:Kuse AI 網站應用程式遭濫用成為網路釣魚文件散播管道

TrendAI Vision One™ Intelligence Reports (IoC 掃描)

入侵指標 (IoC)

- 91.92.41[.]64

- hxxps://onlineapp[.]ooraikaoo[.]info/?auth2=8rf22euu-2nxkebabDjjILlzldhQq2Pz

- hxxps://app[.]kuse[.]ai/sharednote/<victimcompany>%20S.L..md/shared_3049184.md