重點摘要

- 駭客利用 Atlassian Cloud 受信任的網域來發動一連串的垃圾郵件攻擊行動,這波行動試圖利用這個合法且知名的 SaaS 平台的網域名稱和信譽。

- 其電子郵件會專為特定語言族群而量身打造,包括:英文、法文、德文、義大利文、葡萄牙文和俄文 (包含住在國外的俄羅斯高階專業人才)。

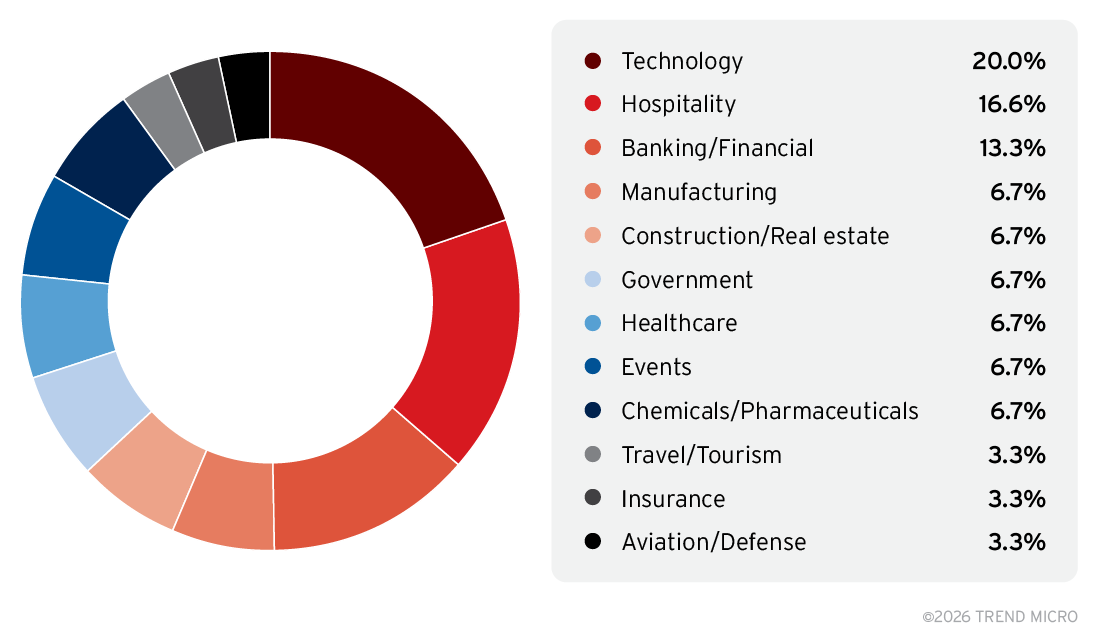

- 這些攻擊行動不僅會散發一般的垃圾郵件,還會特別針對某些產業,如政府機關和企業機構。

- 他們使用 Keitaro Traffic Distribution System (TDS) 流量分配系統來將受害目標導向可疑的投資詐騙與線上賭場,顯示這波行動是以獲利為主要動機。

- 使用 Atlassian Jira 的企業是這波攻擊的主要目標,尤其是那些電子郵件數量龐大、並且高度仰賴協同作業工具的企業,也就是經常收到、且信任 Jira 通知的環境。

- 企業應部署進階電子郵件防護解決方案 (如 TrendAI Vision One™ Email and Collaboration Security) 來提供多層式偵測與身分感應的控管,更有效偵測及封鎖網路釣魚,以及濫用受信任 SaaS 平台的攻擊。

簡介

駭客利用 Atlassian Jira Cloud 與其連接的電子郵件系統來執行自動化垃圾郵件攻擊行動,基本上就是利用 Atlassian Jira Cloud 產品網域的優良信譽來避開傳統的電子郵件防護。這些攻擊行動從 2025 年 12 月下旬活躍至 2026 年 1 月下旬,全球的企業和個人,尤其是使用英文、法文、德文、義大利文、葡萄牙文和俄文的攻擊目標,都收到了來自看似正常 Atlassian Jira Cloud 位址的垃圾郵件。

此外,這波攻擊行動似乎不僅會製造一般通用的垃圾郵件,還會針對特定產業量身打造,尤其是政府機關和企業機構。這些電子郵件會將受害目標重導至投資詐騙網頁以及線上賭場網站,顯示駭客可能是以獲利為動機。

這起攻擊示範了駭客如何利用正常工具來從事惡意活動,此次使用的是軟體服務 (SaaS) 平台來散布垃圾郵件或魚叉式網路釣魚郵件。藉由知名且信譽優良的雲端服務 (而且網域信譽良好),駭客就能避開一些封鎖名單的攔截,利用人們對企業工具固有的信任。傳統的電子郵件防護對於來自受信任 SaaS 廠商的通知一般較為信任,這類攻擊就是專門利用這樣的信任,假借知名合法 SaaS 廠商的名義。此外,其內建的認證檢查,例如 Sender Policy Framework (SPF) 和 DomainKeys Identified Mail (DKIM) 也進一步降低了被偵測的可能性。

不僅如此,這波攻擊行動也展現了高度的自動化能力:駭客似乎能迅速建立多個 Atlassian 執行個體 (有可能是使用免費或試用的 Atlassian 帳號) 來攻擊特定產業。

隨著 SaaS 平台不斷擴大採用電子郵件導向的工作流程,這類攻擊意味著企業必須重新評估其長期假設的信任關係,並加強第三方雲端電子郵件的控管。本文詳細分析這波攻擊,並點出如何設置防禦最能有效對抗這類攻擊手法。

我們已事先將這些資訊通報給 Atlassian 的資安團隊來讓他們知道其平台遭到濫用的情況。

詳細分析

本節檢視這起攻擊行動從頭到尾的執行過程,並重現其關鍵的步驟來驗證我們對駭客攻擊手法的假設。

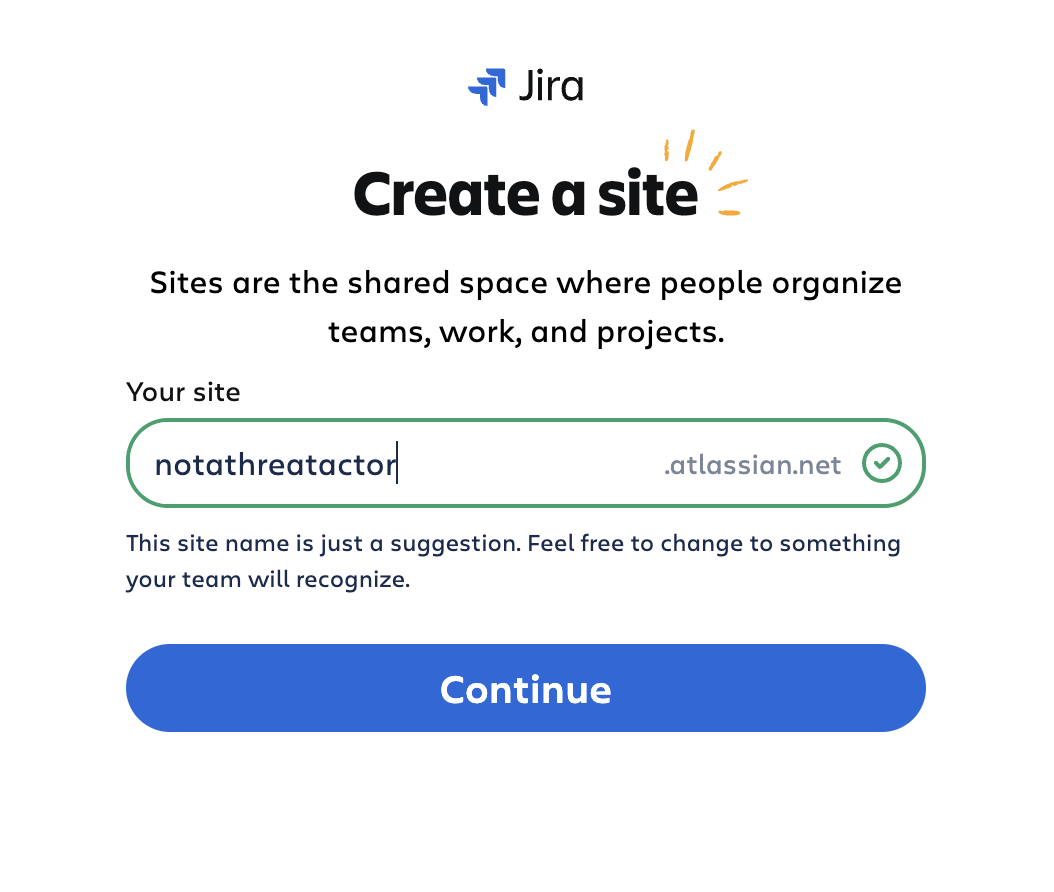

駭客一開始會利用隨機命名的方式建立 Atlassian Cloud 帳號來大量產生可拋棄式 Jira Cloud 執行個體。根據我們的分析顯示,這些執行個體都位於 AWS 的某個 IP 位址 (13[.]227[.]180[.]4),而該位址也被用於許多正常的 Atlassian Cloud 部署環境。這強烈顯示該攻擊使用的是正常的 Atlassian Cloud 基礎架構,而非已遭入侵的伺服器。

其垃圾郵件相關的執行個體在部署時似乎並未經過任何網域擁有權驗證。我們找不到與執行個體名稱對應的註冊網域。因此,註冊的網域與假冒的公司名稱對不上。這表示駭客並未試圖透過網域註冊來強化其正當性,而是依靠人們對 Atlassian 產生的系統電子郵件預設的信任。

經過進一步核對之後發現,Atlassian 的試用帳號建立過程相當簡單,這降低了駭客不斷重複建立新執行個體的門檻。

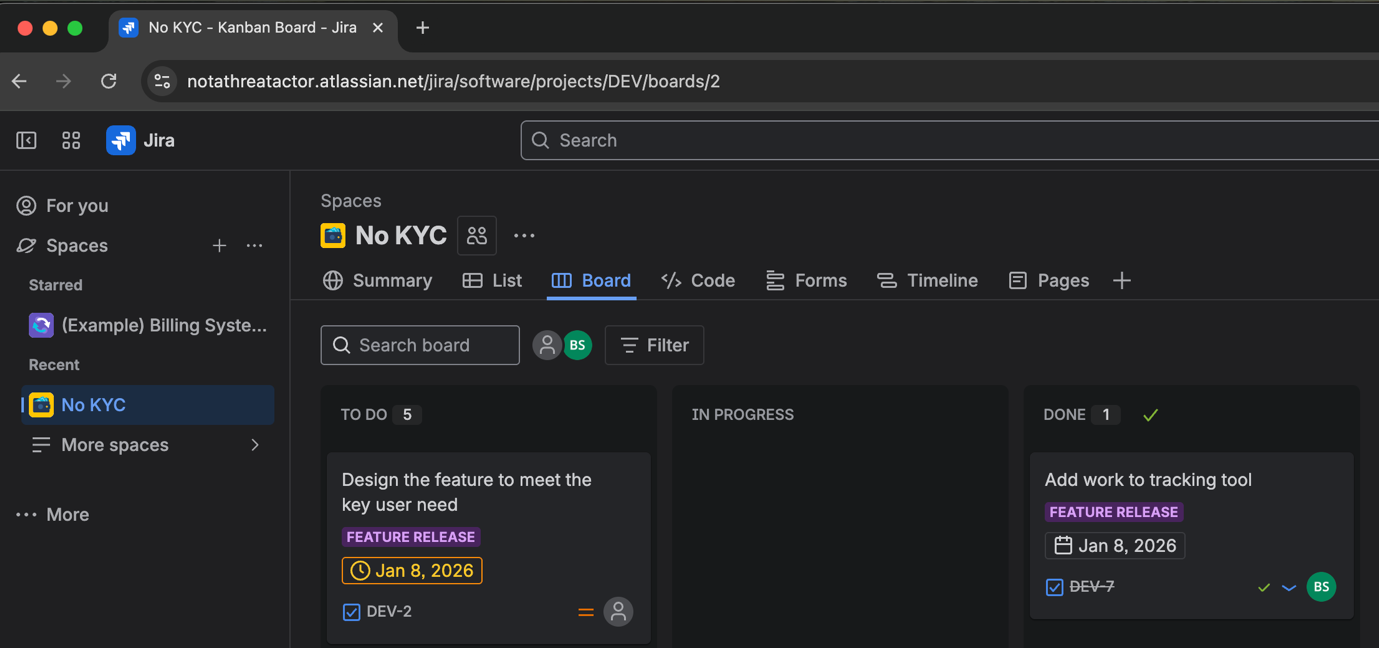

此外,我們也發現 Jira 提供了經由 CSV 檔案大量新增使用者的功能。不過,這麼做會發送通知郵件給受害目標,因此可能會引起懷疑。所以,此處駭客是利用 Jira Automation 透過整合式電子郵件發送平台來散發精心製作的電子郵件,這樣他們更好掌控,還可避免受害目標收到警報通知。

同時,我們也使用 Jira Automation 規則來重現了攻擊行動中看到的一封電子郵件的發送流程。在這個情況中,唯一跟 Jira 有所連結的線索只有寄件人電子郵件,從電子郵件內文和結構中都看不出它來自 Jira。值得注意的是,收件人不需是該執行個體中所列的使用者,也不需接受邀請來加入任何專案。如此一來,駭客就能以匿名方式廣泛散布電子郵件,無須暴露他們的基礎架構,使用者也不需登錄。

根據 TrendAI™ 的監測資料顯示,駭客的攻擊目標相當明確,專門針對特定的企業機構、語言以及人口統計背景。在某些案例中,攻擊目標甚至包括俄羅斯出生、但目前在海外生活和工作的高階專業人才,顯示該行動的目標相當有針對性,但獲利似乎仍是最重要的目的。

其他攻擊目標主要是由英文、法文、德文、義大利文和葡萄牙文使用者所組成,他們都收到了賭場相關的垃圾郵件。駭客會針對每位收件人的母語量身打造郵件主旨,這個量身打造郵件主旨的額外步驟,顯示他們有特別花費心思來將垃圾郵件內容個人化,以增加受害目標開啟郵件的機率。

在散播階段,駭客使用了一套整合式電子郵件發送平台來發送訊息。這些電子郵件之所以能夠避開初步的資安控管措施,主要歸功於兩項關鍵因素:

- 使用正常的 atlassian.net 寄件人網域,因此得益於良好的網域信譽。

- 借助 Atlassian 的整合式電子郵件系統所套用的有效 SPF 和 DKIM 驗證,這讓訊息在電子郵件過濾規則的眼中看來似乎值得信任。

這些攻擊行動使用的郵件主旨還會經過高度在地化,並且根據收件人的語言設定而量身訂做。以下是一些範例:

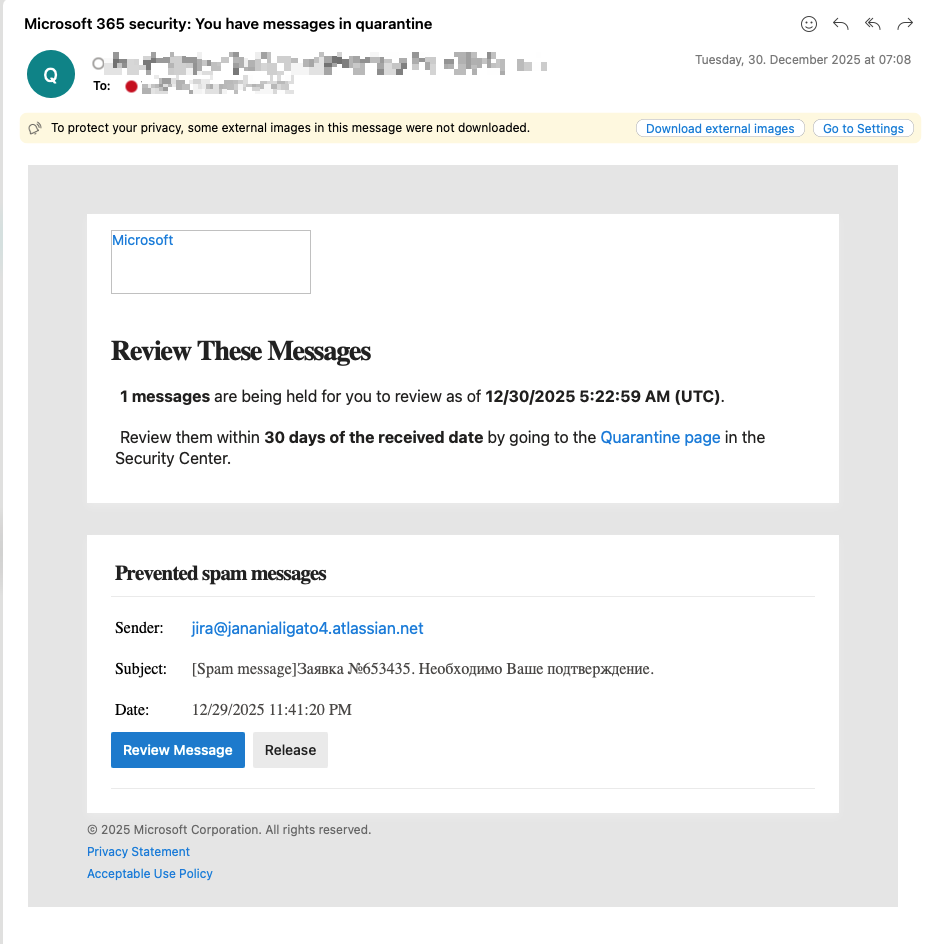

俄羅斯文

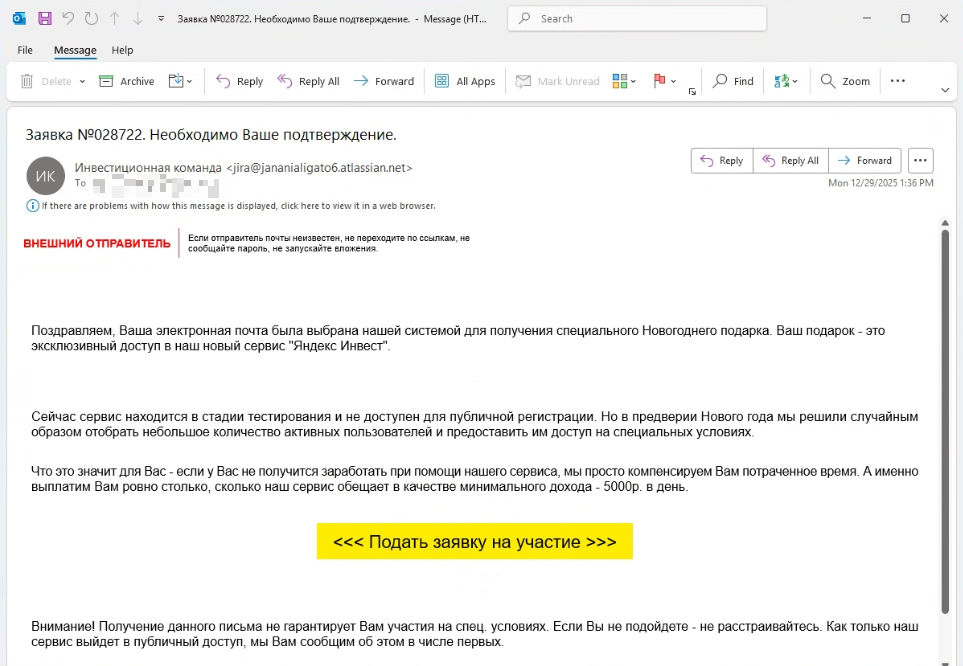

- Заявка №<random number> Требуется Ваше подтверждение.

- 翻譯:申請案件編號 <random number>:需要您的確認。

- Заявка №<random number> Необходимо Ваше подтверждение.

- 英文:申請案件編號 <random number>:需要您的確認。

義大利文

- Una nuova opportunità di gioco è disponibile

- 翻譯:新的遊戲機會已經推出。

- Il gioco è ora disponibile

- 翻譯:遊戲現已推出。

- Aggiornamento della piattaforma e offerta: №<random number>

- 翻譯:平台更新與優惠:編號 <random number>

英文

- A new year gift from us: id<random number> (給您的新年禮物:識別碼)

- A holiday note for you: id<random number> (給您的假期通知:識別碼)

- Notification №<random number>. Haven`t you picked up your gifts yet? Hurry up. (通知編號:還沒領取您的禮物嗎?趕快行動。)

- Get your first bonus now: id<random number> (立即領取您的第一筆紅利:識別碼)

- Special Gaming Opportunity: No<random number> (特殊遊戲機會:編號)

在某些情況下,駭客會利用 Jira 產生的標準主旨來誘騙收件人點選線上賭場與可疑投資詐騙相關的連結。目前仍不清楚為何駭客會使用標準的 Jira 主旨,這或許只是人為錯誤或自動化規則組態設定錯誤所造成。

圖 4 顯示一封受害目標所收到電子郵件 (該郵件已被隔離)。

我們在 VirusTotal 上也找到了類似的電子郵件,其使用的誘餌是某個投資服務的早鳥優惠。這封電子郵件的內文是以西里爾字母 (Cyrillic) 撰寫,其所用的貨幣是盧布,進一步顯示這波行動是專門針對俄羅斯文收件人。

根據我們在監測資料中發現的內嵌連結,這些垃圾郵件會將收件人導向多個網域,包括:

- adrinal[.]com

- barankinyserialxud[.]online

- archicad3d[.]com

完整的清單請參閱「入侵指標 (IoC)」一節。

此外,許多電子郵件也包含指向主機名稱 go[.]sparkpostmail1[.]com 的連結,該連結是重導至最終頁面的中間點。這個主機名稱與某個電子郵件發送平台有所關聯,該平台通常被用於發送正常的行銷和交易電子郵件。然而,如同這起攻擊行動所證明,垃圾郵件發送集團也可能利用這類平台來掩蓋其不請自來的電子郵件當中的惡意重導行為。

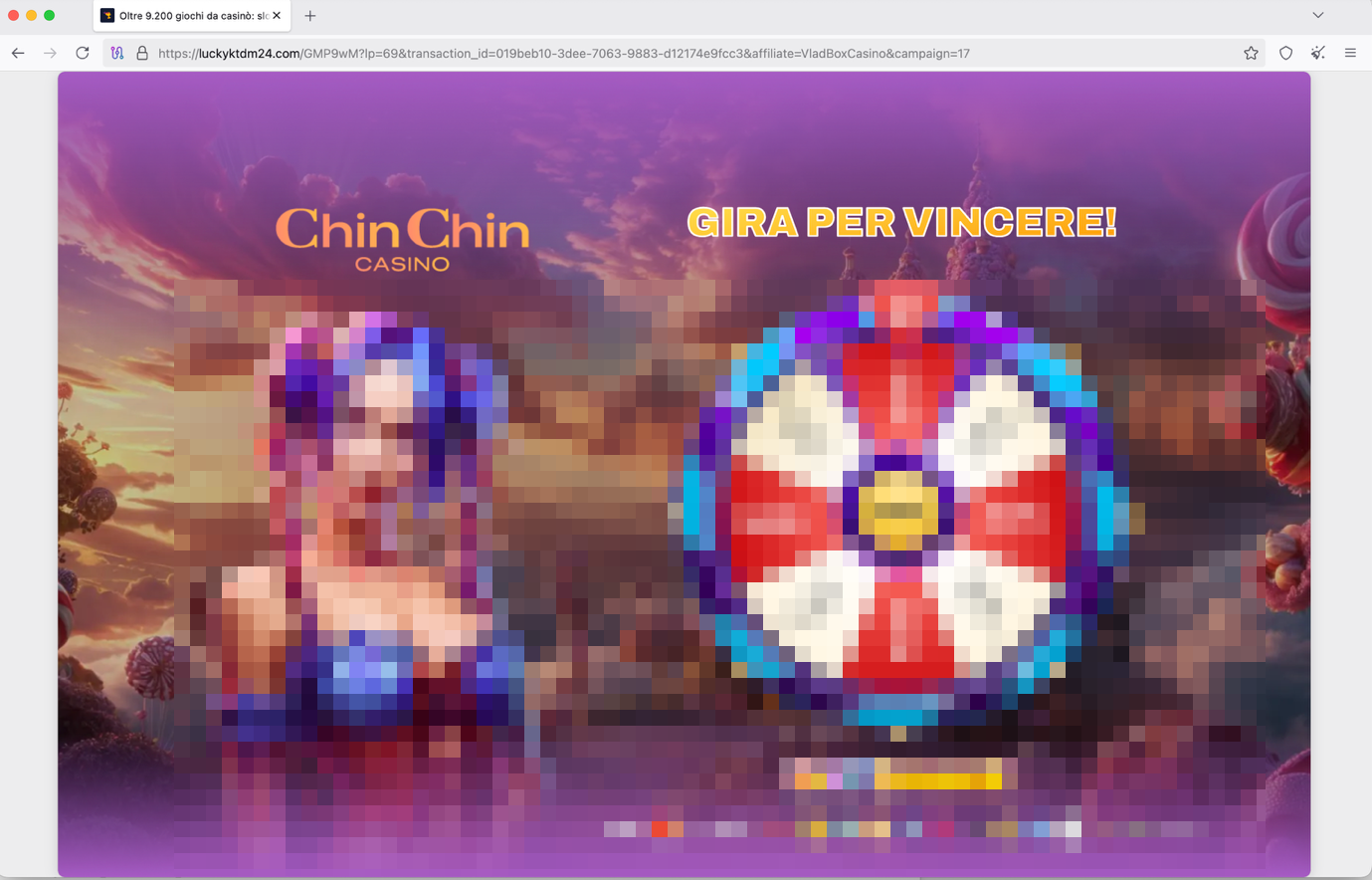

此外,郵件中的網址也指向一個名為「Keitaro」的流量分配系統 (TDS)。Keitaro 同樣是一個用來追蹤加盟與廣告活動的正常產品,此處,駭客利用它來將垃圾郵件網址重導至最終網頁,其內容包括各種可疑的投資詐騙以及線上賭場,如圖 6 的範例所示 (已模糊處理)。

攻擊目標分析

根據我們的分析顯示,目前正在使用 Atlassian Jira 的企業是這波攻擊的主要目標。我們在攻擊行動當中發現的所有網域都含有活躍的 Atlassian 執行個體,這意味著駭客刻意挑選熟悉 Jira 相關電子郵件的機構來提高成功散播的機率。此外,一些電子郵件數量龐大、大量導入協同作業工具的產業,也可能被視為這波攻擊行動的絕佳目標,因為他們很可能會信任 Jira 所發出的通知,並且會經常與 Jira 的通知互動。

採用 TrendAI Vision One™ 的主動式防護

TrendAI Vision One™ 是一套將資安曝險管理、資安營運以及強大的多層式防護集中在一起的業界領先 AI 驅動企業網路資安平台。

為了協助防範新的垃圾郵件手法與不斷演變的資安威脅,企業需要的不僅是一些零散的工具,而是一套 AI 驅動的全方位企業網路資安平台,在所有防護層上保護使用者、資料以及通訊。

Email and Collaboration Security 正好滿足這樣的需求:透過 AI 驅動的威脅偵測與人為風險管理來實現安全的通訊與無縫的協同作業。這套雲端原生解決方案能主動防範 AI 生成的網路釣魚、變臉詐騙 (BEC)、勒索病毒以及其他精密攻擊的風險,採用機器學習、行為分析以及風險導向的政策強制措施。如此一來,企業就能即時偵測威脅,並且擁有對抗類似垃圾郵件攻擊的韌性。

TrendAI Vision One™ Threat Intelligence Hub 威脅情報中心提供了有關新興威脅與駭客集團的最新洞見、TrendAI™ Research 的獨家策略性報告,以及 TrendAI Vision One™ 平台的 TrendAI Vision One™ Threat Intelligence Feed 威脅情報來源。

新興威脅: Atlassian Jira 基礎架構被用來躲避資安控管

追蹤查詢

TrendAI Vision One™ 客戶可以使用 Search 應用程式來尋找或追蹤本文提到的惡意指標,看看是否也出現在自己的環境中。

mailMsgSubject:"%Заявка №" AND mailMsgSubject:"Необходимо Ваше подтверждение"

除此之外,TrendAI Vision One™ 還可啟用 Threat Intelligence Hub 權利來取得更多追蹤查詢。

入侵指標 (IoC)

如需本文提到的入侵指標完整清單,請至此處。