身分已成為現代化企業的主要攻擊面。隨著企業不斷擴大至雲端平台、SaaS 生態系,以及分散式工作人力,駭客也越來越常利用人類行為、組態設定錯誤以及控管不連貫的漏洞來發動攻擊。根據 2025 年 Verizon 資料外洩調查報告 (Data Breach Investigations Report,簡稱 DBIR) 指出,將近 60% 的資料外洩都涉及了人為因素,包括:錯誤、濫用或社交工程。

內部人員風險、登入憑證濫用,以及 AI 生成的網路釣魚正在匯流,創造出一種無邊界的威脅環境,只需一個身分遭到入侵,就可能帶來營運、財務及商譽損失。

身分是今日網路資安的核心

2025 年 12 月 Gartner® 身分識別與存取管理高峰會 (Identity & Access Management Summit) 聚集了數千名資安領導人和從業人員。我們認為這突顯了產業的一項明顯轉變:身分已成為現代化網路資安的核心原理,而非輔助性控管。

這次的大會主題:以身分為核心 (Identity at the Core),點出了企業正圍繞著可視性、身分情資以及身分導向回應來重新建構資安防護。其演講也強調,企業在面對新版的 NIST 2.0 網路資安框架 (Cybersecurity Framework) 所遭遇的最大困難就在於回應階段,其中,身分入侵通常是最早的攻擊徵兆。

此外,這場活動也見證了代理式 AI 正在快速興起,現場舉辦了各種展示來說明 AI 驅動的身分情資正如何重塑人員、非人員以及 AI 代理身分的偵測、回應與自動化。綜觀整場活動的專題演講與分析師研討會,一項不變的訊息就是:企業需要能夠整合身分識別供應商、雲端平台以及存取控管訊號的身分可視性與情資平台 (Identity Visibility and Intelligence Platform,簡稱 IVIP)。

危險的行為、事件、錯誤與攻擊手法

身分的範圍越來越廣,威脅也隨著 AI 而不斷演進,這為企業帶來了新的風險,影響企業的資安態勢,放大了人員、機器身分與 AI 代理所犯的錯誤,並且衍生出新的攻擊途徑。

1. 內部人員風險削弱企業資安

隨著員工、承包商、電腦身分 (如 API 金鑰、憑證、機密、OAuth 權杖、服務帳號)、甚至是 AI 代理能夠存取的敏感系統不斷增加,內部人員所導致的資安事故也在持續增加。絕大多數的內部人員事故都並非蓄意,包括資料誤傳、不安全的分享,或登入憑證外洩,但後果卻相當嚴重:資料外洩、違反法規,以及營運中斷。

擁有高度敏感資料的產業,如金融服務、醫療、政府機關以及教育機構,由於存取方式複雜且使用者人數龐大,因此面臨的曝險最大。

企業若缺乏以身分為中心的可視性,就很難偵測早期的異常行為或權限濫用的情況,尤其當內部人員在不知情狀況下成為外部駭客的跳板時。

2. 人員、非人員身分以及 AI 代理的錯誤

人為疏失依然是身分相關資安事故最常見的原因之一,組態設定錯誤、認證方法薄弱,以及意外的資料外洩,經常為駭客開啟入侵的大門,尤其是在混合環境和雲端優先環境。企業正面臨日益升高的停機、資安事故應變、法規罰鍰以及客戶流失等各種成本。但在 AI 時代,錯誤已不再侷限於人員。

非人員身分錯誤

機器身分、服務帳號以及 API 金鑰的數量現在都遠遠超過人員身分,這些身分通常有以下情況:

- 沒有行為準則。

- 過多或永久的權限。

- 登入憑證被寫死。

- 受到的監控有限。

只要一個服務帳號發生組態設定錯誤,就能讓駭客持續存取雲端工作負載、CI/CD 流程或敏感的資料儲存庫。

AI 代理的錯誤

當企業開始導入自主與半自主式 AI 代理,新的風險也隨之而來:

- AI 代理做出錯誤的存取決策。

- AI 代理與系統的互動超過原先預期的範圍。

- AI 驅動的自動化放大了組態設定錯誤。

- AI 代理遇到提示注入或資料下毒而被操弄。

Gartner 預測:「到了 2027 年,AI 代理將使得利用外洩帳號發動攻擊的時間縮短 50%。」 自主式 AI 代理正逐漸成為一種「類似內部人員」的新威脅,讓駭客加速帳號濫用、攻擊貧弱的認證,而且其運作規模將大大考驗企業的資安準備度。

正因為如此,身分防護必須同時涵蓋:

- 人員身分:個人使用者及其相關的使用者身分。

- 機器身分:也就是非人員身分,例如:服務帳號、API 金鑰、憑證以及其他自動化登入憑證。

- AI 代理:能與應用程式和資料互動的自主式系統,每一種都有其獨特的風險與失敗情況。

這些身分需要受到持續的監控、意圖檢驗以及防護,才能避免失敗造成連鎖反應。

3. 模仿人類行為的 AI 生成攻擊

AI 生成的網路釣魚和變臉詐騙 (BEC) 攻擊現在會模擬企業內部使用的語言、工作流程以及高階主管通訊,而且精密度令人憂心。駭客會瞄準擁有最高存取權限的人員:財務部門、IT 系統管理員、人力資源部門以及高階主管,使得人為因素成為最常被利用的入侵點。

TrendAI 指出,AI 生成的網路釣魚、QR code 誘餌,以及能夠躲避傳統過濾規則的身分冒充攻擊大幅增加。

駭客集團現在會利用 AI 來:

- 假冒高階主管。

- 生成深偽 (deepfake) 音訊來發出緊急要求。

- 製作符合情境的網路釣魚郵件。

- 自動蒐集登入憑證。

- 發動多重管道社交工程攻擊。

AI 已大幅提升了身分相關攻擊的速度、規模與逼真度。被動式防護與傳統防禦已經跟不上 AI 攻擊的速度與精密度。

不連貫的身分可視性會製造盲點

不連貫的可視性讓資安團隊很難有所作為,這些可視性經常分散在:身分識別供應商、雲端平台、混合環境,以及各自為政的身分管理工具,例如:IAM (身分識別與存取管理系統,用來認證及授權使用者)、PAM (特權存取管理工具,用來控管特權帳號) 以及 IGA (身分治理與管理解決方案,負責管理身分生命週期與合規)。

分析師通常無法看到完整的身分活動,因為它們分散在:

- 企業內目錄。

- 雲端身分識別供應商。

- SaaS 應用程式。

- 機器身分。

- AI 代理。

如此不連貫的可視性會製造盲點讓駭客有機會躲藏,尤其是在他們橫向移動或權限提升時。由於企業缺乏涵蓋所有身分識別系統的全方位可視性,因此很難偵測身分驅動的協同攻擊。

資安團隊被身分相關警報所淹沒

IT 系統管理員、資安營運以及合規部門的共同責任之一就是維護身分安全。然而身分相關的警報數量正在急遽增加,但其中大多數都缺乏情境。分析人員被迫按時間順序 (而非風險) 來加以分類,因此很難將獨立事件與協同攻擊區分開來。如此龐大的數量會製造危險的盲點,並且遺漏了真正重大的威脅。

警報疲勞已經成為一項身分問題,而非單純的 SOC 問題。

緩慢的手動遏制方式讓駭客擁有從容的時間

當身分遭到入侵時,回應速度不但緩慢、而且不連貫,資安分析師必須協調多個系統才能執行以下基本動作:

- 鎖定帳號。

- 重設登入憑證。

- 終止作業階段。

- 撤銷權限。

這樣的手動流程為駭客提供了寶貴的時間來提升權限或竊取資料。身分相關的資安事故需要自動化遏制手段,而非手動流程。

改用主動式人員風險管理

企業逐漸意識到,身分是現代化網路資安的基石,因此必須化被動為主動,採用主動式情資驅動防護。結合全方位的可視性與 AI 驅動的洞見,資安團隊就能在身分威脅升高之前事先預見。

在身分威脅發動攻擊之前預先防範

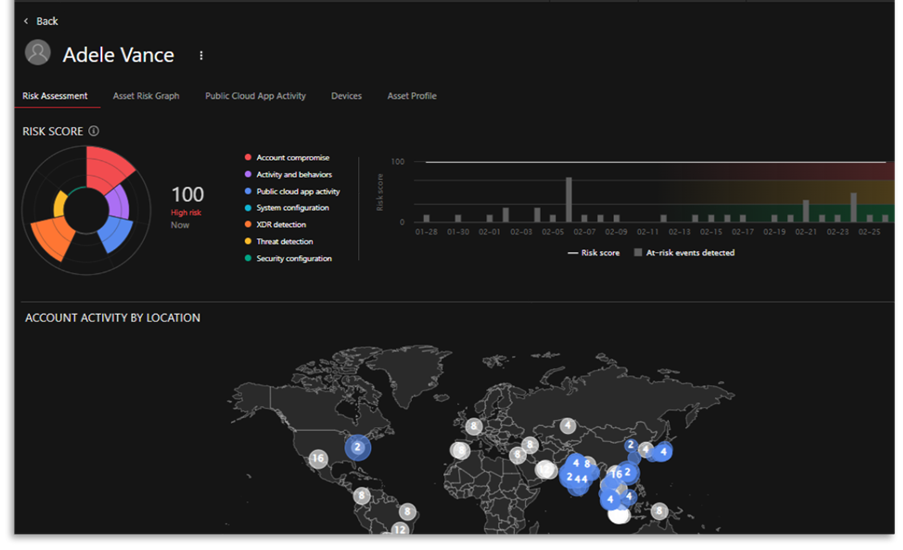

資安團隊必須根據整體攻擊面來判斷身分風險的優先次序,以便聚焦在最嚴重的曝險。有了完整的可視性,他們就能發掘隱藏的攻擊路徑、了解身分在端點、雲端服務及 SaaS 應用程式之間如何互動,並且在入侵發生之前預先加以防範。在 TrendAI Vision One 平台的強化下,資安團隊將能持續評估並盡早發現高衝擊性漏洞。系統管理員和 SecOps 將可超越傳統的資產發掘層次,進一步分析帳號、身分及行為,透過視覺化即時看到資安事故如何擴散、影響哪些對象,以及哪些人員可能面臨風險。

圖:深度的身分剖析。

涵蓋 Entra ID、Active Directory、Google、Okta、CyberArk 及 OpenLDAP 的全方位可視性,可有助於發掘組態設定錯誤、權限問題、閒置帳號、危險行為,以及新出現的 AI 代理異常情況。

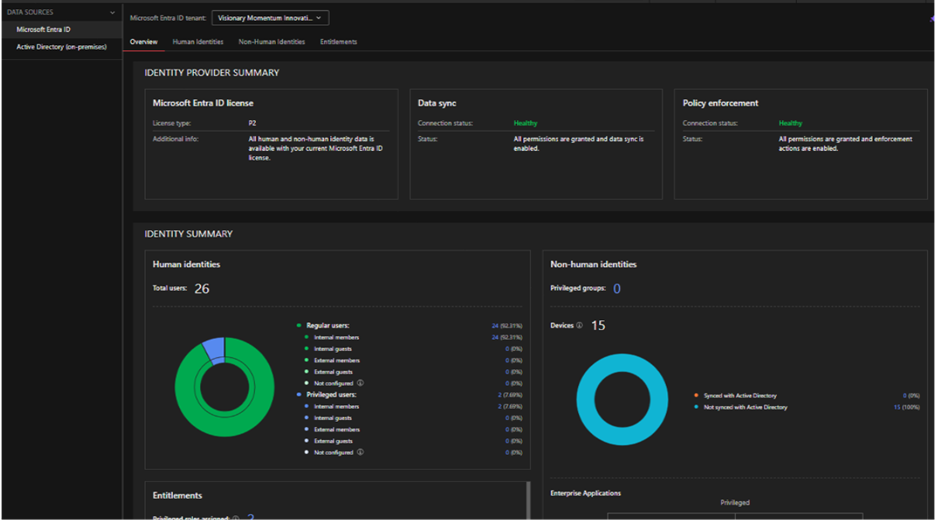

完整的身分感應

圖:聚焦身分的盤點。

聚焦身分的盤點,可提供所有身分和活動的綜合檢視,建立橫跨端點、電子郵件、SaaS 和網站的行為基準。如此可為資安團隊提供可化為行動的洞見來強化身分態勢、發掘漏洞、限制不必要的存取,進而建立所有資產的行為基準。

TrendAI Vision One™ 可經由資安曝險管理 (CREM) 來提供身分資安態勢管理 (ISPM),讓企業發掘某些問題,例如:過度授權的帳號、強度不足的認證政策、組態設定錯誤,以及身分層次攻擊路徑。

清晰的警報與風險防範

該平台可揭露像企業登入憑證外流之類的風險,根據情境因素來判斷身分的重要性,不論使用者是系統管理員、財務主管或實習生,並且根據零信任原則來判斷矯正的優先次序。

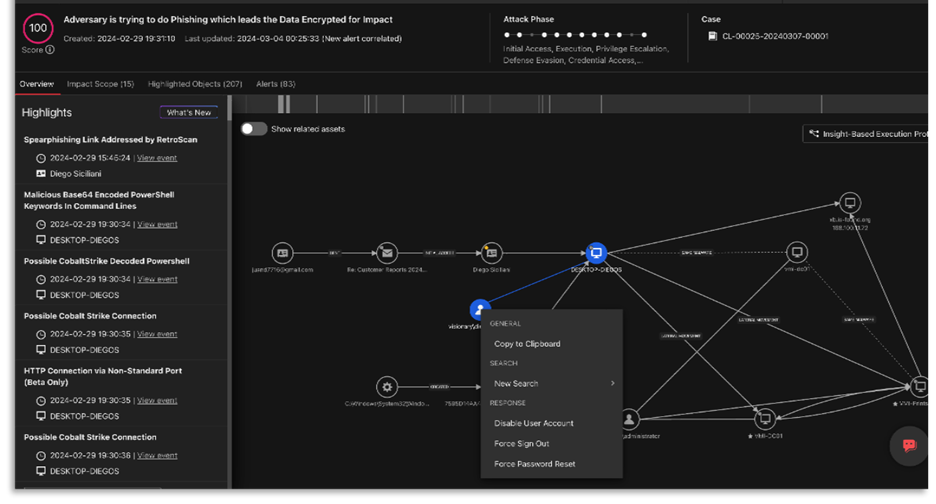

橫跨任何系統的快速回應

圖:將回應自動化並執行遏制動作。

資安團隊可迅速防範身分相關的威脅,將跨系統的矯正動作自動化,消除手動步驟、縮短回應時間。TrendAI Vision One™ 提供了強大的身分威脅偵測及回應 (ITDR) 功能,搭配豐富的端點、雲端、網路及電子郵件監測資料來偵測帳號盜用、權限提升、橫向移動以及 AI 代理遭到濫用的早期徵兆。

預先定義的資安應變腳本可將手動作業變成一鍵操作,立即強制將帳號鎖定、登出、重設密碼,或動態限制存取。內建的 User and Entity Behavior Analytics (使用者與個體行為數據分析,簡稱 UEBA) 以及 Observed Attack Techniques (觀察到的攻擊技巧,簡稱 OAT) 能將威脅情境化,進而更早也更準確地產生以身分為中心的警報。身分優先的防護是唯一可擴充、又能降低人員與 AI 驅動風險的方式。

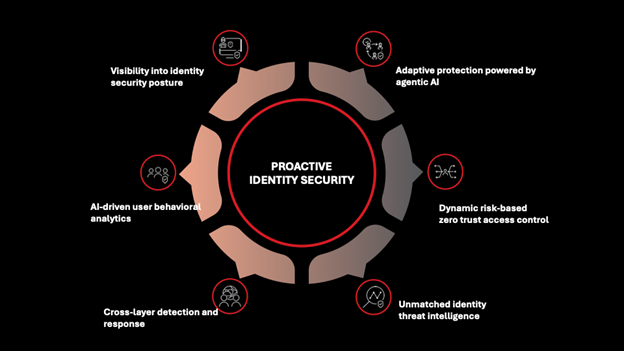

主動式身分防護框架

身分是現代化資安架構的核心,一套主動式身分優先防護方法,將可視性、威脅偵測及回應、零信任強制、AI 防護以及威脅情資整合到單一全方位模型當中。

圖:主動式身分優先資安框架。

這套框架結合了關鍵的身分架構與進階功能,提供主動適應的防護,比方說,適應性身分防護會隨著真實世界的訊號不斷進化來評估資安態勢並偵測進階威脅,例如:多重認證 (MFA) 迴避與內部人員風險。

AI 驅動的身分防護會自主分析攻擊意圖、預測攻擊路徑,並且建議或執行防範措施,涵蓋以下身分:

- 人員身分:與系統互動的人員,包括員工、承包商,以及相關的使用者身分。

- 機器身分 (包括服務帳號):軟體、工作負載、API、憑證,以及服務帳號在認證及運作時所用到的登入憑證。

- AI 代理:可自主決策、執行工作、與資料和應用程式互動的自動化系統。

零信任原則可確保持續驗證與最低授權的存取,限縮身分入侵的衝擊半徑。進一步了解。

TrendAI Vision One™ 可提供什麼

TrendAI Vision One™ Identity Security 提供以身分為中心的資安防護來讓企業領先未來、整合可視性與風險意識、智慧的風險優先次序判斷,以及主動式防護與自動化防範動作。我們的解決方案是專為激發創新與消除風險而設計,能保護人員、機器與 AI 代理等身分,讓您毫不妥協地向前邁步。

您將獲得所需的全方位防護來應付一個以身分為中心的混合世界,在損害發生之前預先回應威脅。這套適應性平台會自動發掘每一個身分,並持續監控您所有數位資產的活動,包括:端點、網路、雲端應用程式、OT/IoT、電子郵件、AI 應用程式以及資料。

作為唯一提供這種全方位可視性、主動式風險情資,以及自動化回應的解決方案,TrendAI Vision One™ 能讓現代化企業擁有完整且大規模的身分導向防護。

- 有了 Cyber Risk Exposure Management (資安曝險管理),企業就能強化身分安全、發掘所有身分識別供應商的組態設定錯誤、改善身分態勢、即時監控行為,並且強化企業整體的資安意識。

- 有了 Security Operations (資安營運) 的強化,資安團隊就能將身分相關訊號與端點、雲端、網路及電子郵件監測資料交叉關聯,進而偵測帳號盜用、權限提升、橫向移動以及 AI 代理濫用的情況,並且大規模自動矯正。

- 有了 Email and Collaboration Security (電子郵件與協同作業防護),企業就能預先攔截精密的網路釣魚、身分冒充、帳號盜用,以及登入憑證搜括等攻擊,不讓這些威脅到達使用者端。AI 驅動的交叉關聯情資偵測,能主動發掘及防範人員風險,提供更高的速度與準確度。

這些功能加起來,就能讓企業獲得完整的可視性、經過優先次序判斷的風險洞見,以及自動化的防範,提供身分優先的資安防護所需的可視性與 AI 情資,而且無須妥協。

安全地在 AI 時代大顯身手。免費試用