重點摘要

- Anubis 是一個新興的勒索病毒服務 (Ransomware-as-a-Service,簡稱 RaaS),結合了檔案加密與檔案銷毀能力,是一種罕見的雙重威脅。

- 此勒索病毒具備一個「清除模式」可將檔案永久清除,即使受害者支付了贖金,也無法救回檔案。

- Anubis 採用彈性的加盟方案,不僅讓加盟者擁有協商分潤方式的空間,更支援了其他變現管道,例如:利用偷來的資料對受害企業勒索,以及將受害企業的存取權限拿出去販售。

- Anubis 自 2024 年 12 月便開始活躍至今,受害者遍及澳洲、加拿大、祕魯及美國等地區的醫療和營造等多種產業。

- Trend Vision One™ 已經可以偵測並攔截本文討論到的入侵指標 (IoC)。此外,Trend Vision One 的客戶還可透過追蹤查詢、Threat Insights 及 Intelligence Reports 來取得有關 Anubis 的豐富資訊和最新消息。

2025 年出現了一個新的勒索病毒服務 (RaaS) 集團並已逐漸打開知名度,它叫作「Anubis」。這是一個近期發現的集團,其最大特色就是結合了加密以及更具破壞力的檔案清除功能,它會將目錄中的檔案內容全部清除,嚴重破壞檔案復原的機會。由於 Anubis 的歷史相當短,並且使用了多重勒索手法,因此具備一種持續演進且彈性的 RaaS 集團該有的全部特徵。

Trend™ Research 已發現這些破壞性動作的相關指令,包括試圖變更系統設定以及清除檔案目錄,本文深入探討這些能力。

起源

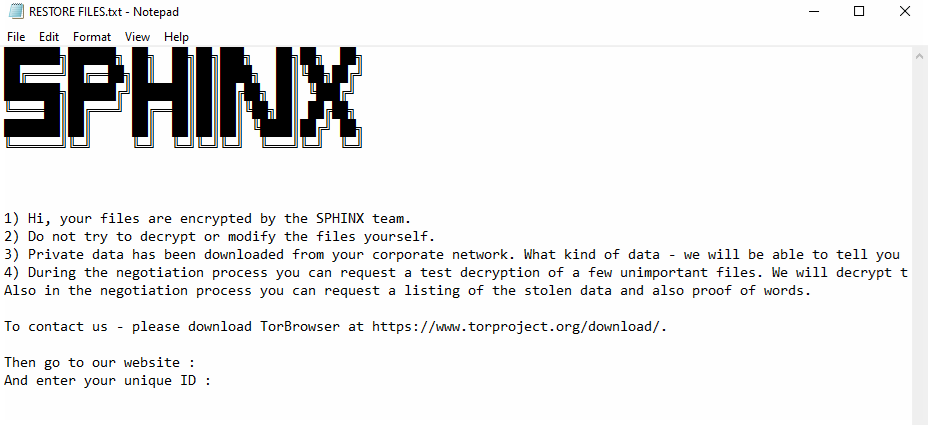

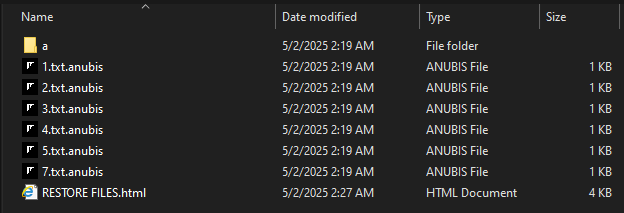

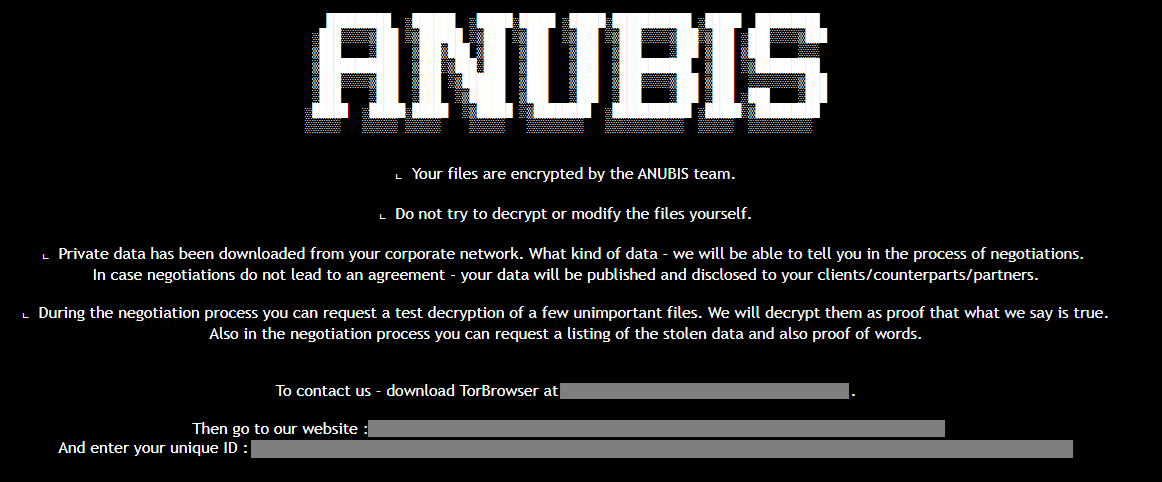

Anubis 於 2024 年 12 月加入 X (原 Twitter),大約同一時間,我們的團隊發現了一個名為「Sphinx」的樣本,該樣本似乎仍在開發當中,證據就是它的勒索訊息當中少了兩樣該有的資訊:TOR 網站的網址,以及使用者的非重複識別碼,如圖 1 所示。

當我們比較 Anubis 和 Sphinx 的二進位檔案時,我們發現它們高度雷同,僅有一小處差異,也就是用來生成勒索訊息的函式。這些觀察顯示,Anubis 惡意程式是在它最終發表時才更換新的訊息和名稱,核心的惡意程式大致維持不變。

營利加盟方式

2025 年,Anubis 已正式活躍於網路犯罪論壇,Anubis 的代表人物曾經出現在 RAMP 和 XSS 上,分別使用「superSonic」和「Anubis__media」這兩個網路代號,兩個帳號都是使用俄羅斯文來發文。

2025 年 2 月 23 日,superSonic 在 RAMP 論壇上刊登了一則廣告來宣傳他們「新型態」的加盟方案。也就是,只要是長期合作夥伴,所有的分潤結構都還有協商空間。其他研究也已提到了該集團在 RAMP 的貼文,貼文中列舉了 Anubis 的能力以及他們加盟方案的結構。值得注意的是,該集團似乎不僅透過典型的 RaaS 和雙重勒索來獲利,更提供了其他額外的加盟方案,例如:資料勒索病毒加盟方案,以及存取權限銷售加盟方案。

受害者分析

在活動方面,該集團的資料外洩網站在本文撰稿時已刊出了 7 家受害機構。該集團的攻擊目標遍及澳洲、加拿大、祕魯和美國等多個地區的各種產業,包括醫療、工程和營造業。如此廣泛的攻擊目標,意味著他們採取的是一種在不同地區和產業亂槍打鳥的機會主義方法。

Anubis 的檔案清除功能

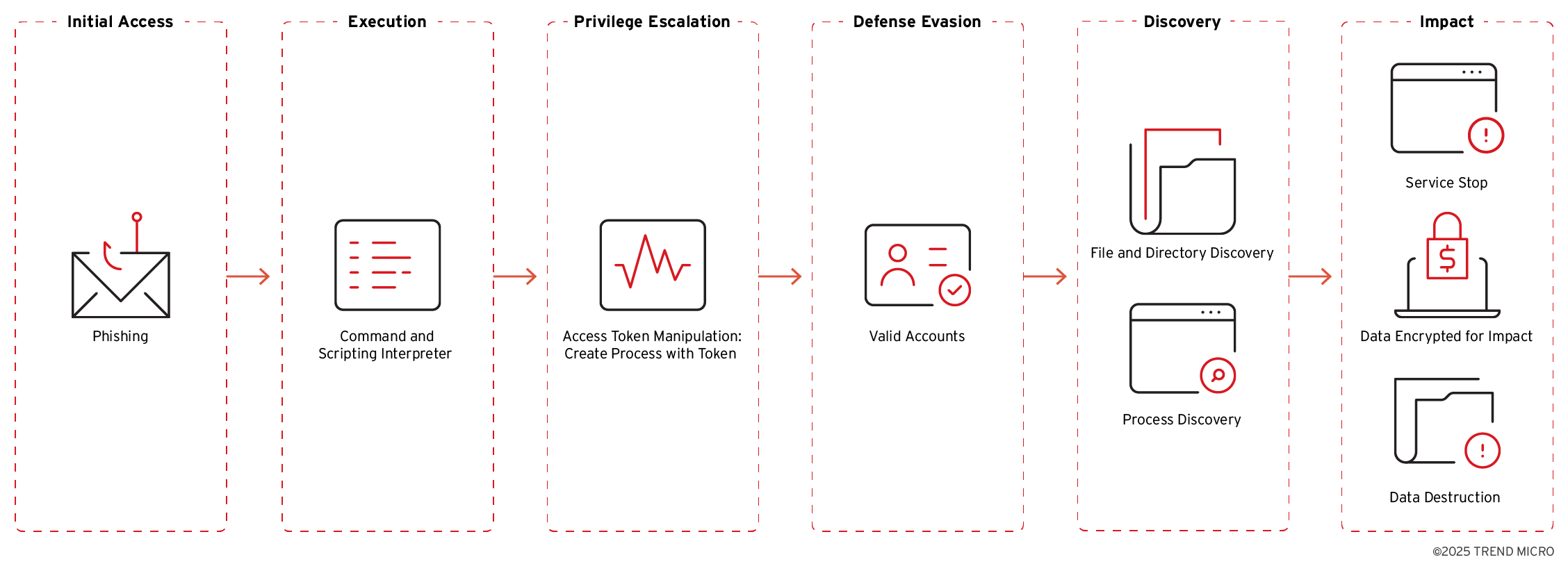

Anubis 有別於其他 RaaS、同時也讓他們更有優勢的一點是,它加入了一項檔案清除功能,在原本的加密之外,進一步破壞受害者的檔案復原能力。這樣的破壞方式會讓受害者倍感壓力,使得原本殺傷力就很強的攻擊變得代價更為高昂。圖 2 列出 Anubis 用來散布、執行及實現這種雙重威脅行為的技巧。

突破防線

T1566 - 網路釣魚

一開始,它是經由內含惡意附件或惡意連結的魚叉式網路釣魚郵件來突破防線。這些電子郵件會經過精心設計,讓它們看起來好像來自可信任的來源,藉此誘騙收件人開啟附件檔案或點選連結。

執行

T1059 - 指令與腳本解譯器

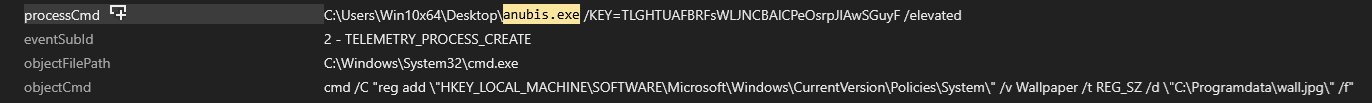

勒索病毒可接受多種輸入參數,並且需要靠這些參數來正常運作。

| 參數 | 說明 |

| "/KEY=" | 金鑰。 |

| "/elevated" | 提升權限。 |

| "/WIPEMODE" | 清除模式。 |

| "/PFAD=" | 要排除的目錄。 |

| "/PATH=" | 要加密的特定路徑。 |

表 1:Anubis 的指令列參數。

躲避防禦

T1078 - 合法帳號

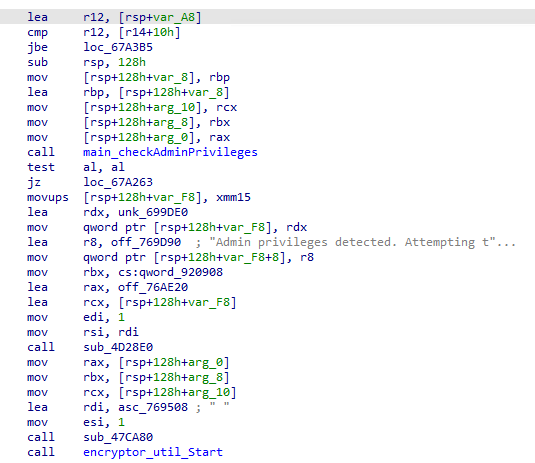

程式首先會檢查使用者是否具備系統管理權限,如果偵測到,就會顯示「Admin privileges detected. Attempting to elevate to SYSTEM...」(偵測到系統管理員權限,正在嘗試升級到系統權限...)。

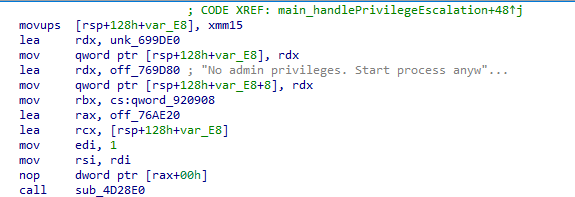

反之,它會向使用者顯示「No admin privileges. Start process anyway?」(無系統管理員權限,仍要啟動處理程序嗎?) 的提示訊息,接著等候輸入。而且當取得更高的權限時,還能使用 /elevated 參數來重新啟動自己。這些互動訊息意味著惡意程式仍在不斷開發和改進。

權限提升

T1134.002 - 存取金鑰操弄:使用金鑰來建立處理程序

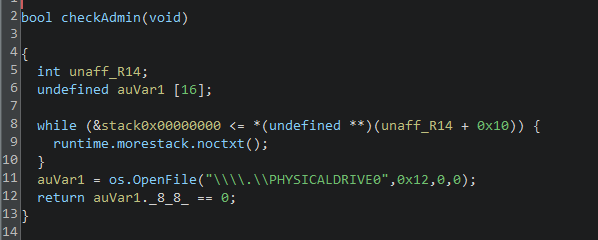

程式會執行一些檢查來判斷當前的使用者是否擁有系統管理權限,作法是嘗試存取系統的主要實體磁碟,通常是「\.\PHYSICALDRIVE0」。這是一個底層作業,通常需要更高的權限。

因此程式碼會試圖存取電腦的主硬碟來檢查當前的使用者是否具備特殊權限 (系統管理權限)。

搜尋

T1083 - 檔案與目錄搜尋

以下是加密時會避開的資料夾清單:

| windows、system32、programdata、program files、program files (x86)、AppData、public、system volume information、\\system volume information、efi、boot、public、perflogs、microsoft、intel、.dotnet、.gradle、.nuget、.vscode、msys64 |

造成衝擊

T1490 - 防止系統還原

勒索病毒會執行「vssadmin delete shadows /for=norealvolume /all /quiet」這道指令來刪除指定磁碟上的所有陰影複製備份 (Volume Shadow Copies),讓檔案無法還原到先前的版本。

T1489 - 服務停止

有關被終止的處理程序,以及被停用/停止的服務完整清單,請參閱入侵指標 (IoC) 資料。

T1486 - 將資料加密造成衝擊

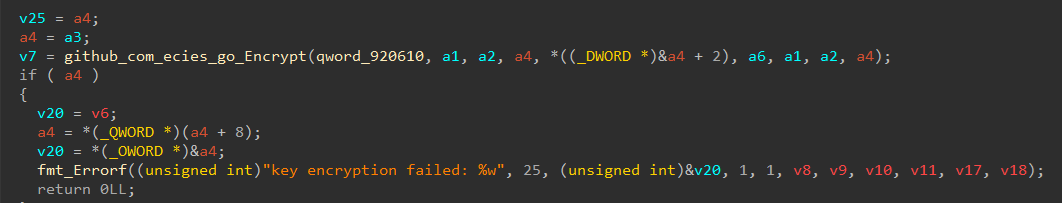

惡意程式會使用 Elliptic Curve Integrated Encryption Scheme (ECIES) 演算法來執行加密,其 Go 語言程式碼可在 GitHub 上公開取得。

植入圖示與桌布圖片

程式碼會從程式當中擷取出兩個檔案:「icon.ico」 和「wall.jpg」,然後儲存到電腦的「C:\Programdata」資料夾。

被加密的檔案,其圖示會變成惡意程式的標誌,如圖 9 所示。

此外,它還會試著將桌布換成「wall.jpg」檔案,不過這動作在我們測試時並未成功,因為該檔案沒有被成功植入。

Anubis 在勒索訊息中使用了雙重勒索手法,威脅要是不支付贖金就要將偷到的資料公開。

T1485 - 破壞資料

清除

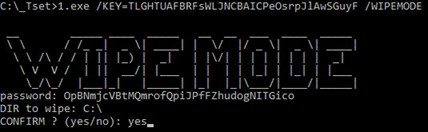

除上述動作之外,勒索病毒還包含一個透過 /WIPEMODE 參數來啟動的清除功能,可永久刪除檔案內容以防止檔案被復原。

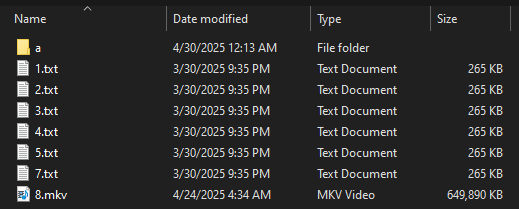

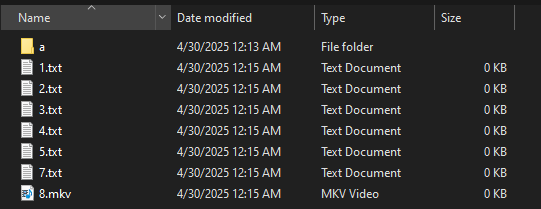

圖 14 和 15 分別顯示使用清除模式來清除檔案內容之前和之後的檔案大小。

| 手法 | 技巧 | 編號 |

| 突破防線 | 網路釣魚 | T1566 |

| 執行 | 指令與腳本解譯器 | T1059 |

| 權限提升 | 存取金鑰操弄:使用金鑰來建立處理程序 | T1134.002 |

| 躲避防禦 | 合法帳號 | T1078 |

| 搜尋 | 檔案與目錄搜尋 | T1083 |

| 搜尋 | 處理程序搜尋 | T1057 |

| 造成衝擊 | 服務停止 | T1489 |

| 造成衝擊 | 將資料加密造成衝擊 | T1486 |

| 造成衝擊 | 破壞資料 | T1485 |

表 2:摘要列出 Anubis 使用的 TTP。

結論與建議

Anubis 的出現象徵著資安威脅情勢的重大轉變,尤其是具備雙重威脅的勒索病毒功能以及彈性的加盟方案。Anubis 結合了 RaaS 與其他變現策略,例如資料勒索病毒與銷售存取權限的加盟方案,藉此將營收最大化,並擴大它在網路犯罪生態系中的版圖。其將資料加密並永久銷毀的能力,可大幅提高受害者的損失代價,進而加大施壓力道來逼迫受害者就範,就像一些知名勒索病毒的作法一樣。

有鑑於上述手法,包括:魚叉式網路釣魚、執行指令列命令、權限提升、刪除陰影複製備份、清除檔案等等,因此,能夠因應這些手法的資安措施對防範 Anubis 至關重要。此外,保存離線及異地備份也有助於減輕 Anubis 的檔案清除功能所帶來的衝擊。

若要主動防範 Anubis 勒索病毒的攻擊,企業應建置一套完整的資安策略,包括以下最佳實務原則:

- 電子郵件與網站安全: 養成謹慎處理電子郵件與網站操作的習慣。避免下載附件檔案、點選連結或安裝應用程式,除非來源經過檢驗且值得信賴。建置網站過濾來防止使用者存取已知的惡意網站。這有助於防止類似的威脅入侵。

- 資料備份: 定期備份關鍵資料並建立一套完善的復原計畫。包括離線保存以及不可變更的備份,以確保在檔案遭到加密或清除時能夠還原資料。

- 存取控管:唯有在必要時才授予員工系統管理員的存取權限。定期重新檢視並調整權限,盡可能降低未經授權存取的風險。

- 定期更新與掃描: 確保所有資安軟體都定期更新,並且定期掃描以發掘漏洞。採用端點防護解決方案來偵測及攔截惡意元件與可疑行為。

- 使用者教育訓練: 定期舉辦員工訓練,教導員工如何辨識社交工程技巧,以及了解網路釣魚的危險。這樣的意識可大幅降低被這類攻擊所害的機率。

- 多層式防護方法: 採用一套包括端點、電子郵件、網站及網路防護的多層式防禦策略。這套方法有助於防範系統的潛在入侵點,並提升整體威脅偵測能力。

- 沙盒模擬分析與應用程式控管: 利用沙盒模擬分析工具在檔案執行之前預先加以分析,確保任何可疑檔案都經過掃描以確認是否有潛在的威脅。強制貫徹應用程式控管政策來防範未經授權的應用程式和腳本執行。

- 監控異常活動: 建置資安事件管理 (SIEM) 工具來監控異常的腳本執行與對外連線。這樣的主動監控有助於在威脅升高之前預先偵測並加以防範。

採用 Trend Vision One™ 的主動式防護

Trend Vision One™ 是唯一將資安曝險管理、資安營運以及強大的多層式防護集中在一起的 AI 驅動企業網路資安平台。這套全方位的方法能協助您預測及防範威脅,讓您在所有數位資產上加速實現主動式防護的成果。它憑著數十年的網路資安領導地位,以及業界首創的 Trend Cybertron 主動式網路資安 AI,為您帶來經得起考驗的具體成果:減少 92% 的勒索病毒風險,以及縮短 99% 的偵測時間。資安領導人可評量自己的資安狀況,向所有利害關係人展示資安的持續改善。有了 Trend Vision One,您就能消除資安盲點,專心處理最重要的問題,讓資安晉升為支援您創新的策略合作夥伴。

趨勢科技威脅情報

為了隨時掌握不斷演變的威脅,趨勢科技客戶可透過 Trend Vision One™ Threat Insights 來取得 Trend Research 有關新興威脅及駭客集團的最新洞見。

Trend Vision One Threat Insights

Trend Vision One Intelligence Reports 應用程式 (IoC 掃描)

追蹤查詢

Trend Vision One Search 應用程式

Trend Vision One 客戶可以使用 Search 應用程式來尋找或追蹤本文提到的惡意指標,看看是否也出現在自己的環境中。

偵測潛在的惡意指令執行

processCmd: /\/KEY=[A-Za-z0-9]{30,} \/(?:WIPEMODE|elevated)/

除此之外,Trend Vision One 客戶還可啟用 Threat Insights 權利來取得更多追蹤查詢。

入侵指標 (IoC)

如需本文提到的入侵指標完整清單,請至此處。