TROJ_OLMARIK.EFF

Rogue:Win32/Sirefef (Microsoft), Mal/FakeAV-DO (Sophos)

Windows 2000, Windows XP, Windows Server 2003

Type de grayware:

Trojan

Destructif:

Non

Chiffrement:

Oui

In the wild::

Oui

Overview

Wird möglicherweise von anderer Malware/Grayware/Spyware von externen Sites heruntergeladen. Wird möglicherweise unwissentlich von einem Benutzer beim Besuch bösartiger Websites heruntergeladen.

Löscht sich nach der Ausführung selbst.

Détails techniques

Übertragungsdetails

Wird möglicherweise von anderer Malware/Grayware/Spyware von externen Sites heruntergeladen.

Wird möglicherweise unwissentlich von einem Benutzer beim Besuch bösartiger Websites heruntergeladen.

Installation

Schleust folgende Dateien/Komponenten ein:

- %System%\exefile.exe - also detected as TROJ_OLMARIK.EFF

- %System%\us?rinit.exe - also detected as TROJ_OLMARIK.EFF

(Hinweis: %System% ist der Windows Systemordner. Er lautet in der Regel C:\Windows\System unter Windows 98 und ME, C:\WINNT\System32 unter Windows NT und 2000 sowie C:\Windows\System32 unter Windows XP und Server 2003.)

Schleust folgende nicht bösartigen Dateien ein:

- %Temp%\{E9C1E0AC-C9B1-4c85-94DE-9C1518918D01}.tlb

- %Temp%\{E9C1E0AC-C9B1-4c85-94DE-9C1518918D02}.tlb

- %Application Data%\.wtav

- %System%\ms{random characters}.dll

(Hinweis: %Temp% ist der Windows Ordner für temporäre Dateien, normalerweise C:\Windows\Temp oder C:\WINNT\Temp.. %Application Data% ist der Ordner 'Anwendungsdaten' für den aktuellen Benutzer, normalerweise C:\Windows\Profile\{Benutzername}\Anwendungsdaten unter Windows 98 und ME, C:\WINNT\Profile\{Benutzername}\Anwendungsdaten unter Windows NT und C:\Dokumente und Einstellungen\{Benutzername}\Lokale Einstellungen\Anwendungsdaten unter Windows 2000, XP und Server 2003.. %System% ist der Windows Systemordner. Er lautet in der Regel C:\Windows\System unter Windows 98 und ME, C:\WINNT\System32 unter Windows NT und 2000 sowie C:\Windows\System32 unter Windows XP und Server 2003.)

Autostart-Technik

Registriert sich als Systemdienst, damit sie bei jedem Systemstart automatisch ausgeführt wird, indem sie die folgenden Registrierungseinträge hinzufügt:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\userinit

ImagePath = \.\globalroot\%System%\us?rinit.exe

Andere Systemänderungen

Ändert die folgenden Registrierungseinträge:

HKEY_CLASSES_ROOT\exefile\shell\

open\command

(Default) = exefile /shell <%1> %*

(Note: The default value data of the said registry entry is %1 %*.)

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\wscsvc

Start = 4

(Note: The default value data of the said registry entry is 2.)

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

exefile\shell\open\

command

(Default) = exefile /shell <%1> %*

(Note: The default value data of the said registry entry is %1 %*.)

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Security Center

AntiVirusOverride = 1

(Note: The default value data of the said registry entry is 0.)

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Security Center

FirewallOverride = 1

(Note: The default value data of the said registry entry is 0.)

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Security Center

AntiSpywareOverride = 1

(Note: The default value data of the said registry entry is 0.)

Download-Routine

Speichert die heruntergeladenen Dateien unter den folgenden Namen:

- %System%\drivers\vbma{random characters}.sys

(Hinweis: %System% ist der Windows Systemordner. Er lautet in der Regel C:\Windows\System unter Windows 98 und ME, C:\WINNT\System32 unter Windows NT und 2000 sowie C:\Windows\System32 unter Windows XP und Server 2003.)

Trend Micro erkennt die heruntergeladene Datei als:

- RTKT_OLMARIK.EFF

Andere Details

Fügt die folgenden Registrierungseinträge hinzu, um der Systemsteuerung eine Deinstallationsoption hinzuzufügen:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

{random CLSID}

NoModify = 1

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

{random CLSID}

NoRepair = 1

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

{random CLSID}

DisplayName = Antivirus 2010

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

{random CLSID}

Publisher = WebTop Software Limited

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

{random CLSID}

URLInfoAbout = http://www.{BLOCKED}billing.com/

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

{random CLSID}

UninstallString = \.\globalroot\%System%\us?rinit.exe /uninstall

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

{random CLSID}

DisplayIcon = \.\globalroot\%System%\us?rinit.exe

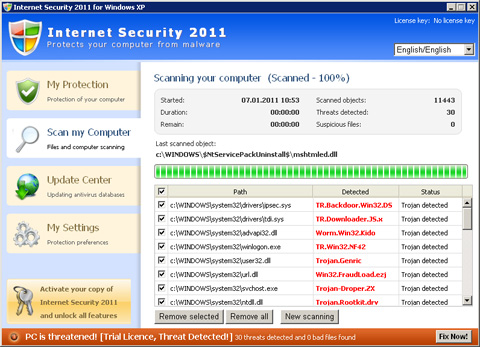

Zeigt die folgenden Bilder an:

Löscht sich nach der Ausführung selbst.

Solutions

Step 1

Für Windows ME und XP Benutzer: Stellen Sie vor einer Suche sicher, dass die Systemwiederherstellung deaktiviert ist, damit der gesamte Computer durchsucht werden kann.

Step 2

Malware-Dateien entfernen, die hinterlassen/heruntergeladen wurden von TROJ_OLMARIK.EFF

- RTKT_OLMARIK.EFF

Step 3

Durchsuchen Sie Ihren Computer mit Ihrem Trend Micro Produkt. Achten Sie auf Dateien, die als TROJ_OLMARIK.EFF entdeckt werden

Step 4

Im abgesicherten Modus neu starten

Step 5

Diesen Registrierungsschlüssel löschen

Wichtig: Eine nicht ordnungsgemäße Bearbeitung der Windows Registrierung kann zu einer dauerhaften Fehlfunktion des Systems führen. Führen Sie diesen Schritt nur durch, wenn Sie mit der Vorgehensweise vertraut sind oder wenn Sie Ihren Systemadministrator um Unterstützung bitten können. Lesen Sie ansonsten zuerst diesen Microsoft Artikel, bevor Sie die Registrierung Ihres Computers ändern.

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Uninstall

- {random CLSID}

- {random CLSID}

Step 6

Diesen geänderten Registrierungswert wiederherstellen

Wichtig: Eine nicht ordnungsgemäße Bearbeitung der Windows Registrierung kann zu einer dauerhaften Fehlfunktion des Systems führen. Führen Sie diesen Schritt nur durch, wenn Sie mit der Vorgehensweise vertraut sind oder wenn Sie Ihren Systemadministrator um Unterstützung bitten können. Lesen Sie ansonsten zuerst diesen Microsoft Artikel, bevor Sie die Registrierung Ihres Computers ändern.

- In HKEY_CLASSES_ROOT\exefile\shell\open\command

- From: (Default) = exefile /shell <%1> %*

To: (Default) = %1 %*

- From: (Default) = exefile /shell <%1> %*

- In HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\wscsvc

- From: Start = 4

To: Start = 2

- From: Start = 4

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Security Center

- From: AntiVirusOverride = 1

To: AntiVirusOverride = 0

- From: AntiVirusOverride = 1

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Security Center

- From: AntiSpywareOverride = 1

To: AntiSpywareOverride = 0

- From: AntiSpywareOverride = 1

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Security Center

- From: FirewallOverride = 1

To: FirewallOverride = 0

- From: FirewallOverride = 1

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\exefile\shell\open\command

- From: (Default) = exefile /shell <%1> %*

To: (Default) = %1 %*

- From: (Default) = exefile /shell <%1> %*

Step 7

Diese Dateien suchen und löschen

- %Temp%\{E9C1E0AC-C9B1-4c85-94DE-9C1518918D01}.tlb

- %Temp%\{E9C1E0AC-C9B1-4c85-94DE-9C1518918D02}.tlb

- %Application Data%\.wtav

- %System%\ms{random characters}.dll

Step 8

Führen Sie den Neustart im normalen Modus durch, und durchsuchen Sie Ihren Computer mit Ihrem Trend Micro Produkt nach Dateien, die als TROJ_OLMARIK.EFF entdeckt werden. Falls die entdeckten Dateien bereits von Ihrem Trend Micro Produkt gesäubert, gelöscht oder in Quarantäne verschoben wurden, sind keine weiteren Schritte erforderlich. Dateien in Quarantäne können einfach gelöscht werden. Auf dieser Knowledge-Base-Seite finden Sie weitere Informationen.

Participez à notre enquête!