RANSOM_CRYPCTB.VXYD

Ransom:Win32/Critroni (Microsoft), Trojan-Ransom.Win32.Onion.vyb (Kaspersky), Win32/Filecoder.CTBLocker.A trojan (ESET)

Windows

Tipo de malware

Trojan

Destructivo?

No

Cifrado

Sí

In the Wild:

Sí

Resumen y descripción

Utiliza el Programador de tareas de Windows para crear una tarea programada que ejecute las copias que infiltra.

Detalles técnicos

Detalles de entrada

Puede haberse descargado desde los sitios remotos siguientes:

- http://{BLOCKED}cred.com.br/incasso/?1336

Instalación

Infiltra los archivos siguientes:

- %My Documents%\!Decrypt-All-Files-{extension name}.txt – ransom note

- %My Documents%\!Decrypt-All-Files-{extension name}.bmp – used as wallpaper

- %All Users Profile%\{random filename 2}.html – list of encrypted files

- %System Root%\{randomly selected path}\!Decrypt-All-Files-{extension name}.txt

- %System Root%\{randomly selected path}\!Decrypt-All-Files-{extension name}.bmp

- several {random filename 3}.tmp files – deleted afterwards. contains temporary copy of encrypted files

- %Tasks%\{random filename 4} – scheduled task

(Note: %Tasks% is usually C:\Windows\Tasks on Windows XP and below, or C:\Windows\system32\Tasks on Windows Vista and above. %My Documents% is usually C:\Documents and Settings\{user name}\My Documents on Windows 2000, XP, and Server 2003, or C:\Users\{user name}\Documents on Windows Vista and 7.)

(Nota: %System Root% es la carpeta raíz, normalmente C:\. También es la ubicación del sistema operativo).

)Crea las siguientes copias de sí mismo en el sistema afectado:

- %User Temp%\{random filename 1}.exe

(Nota: %User Temp% es la carpeta Temp del usuario activo, que en el caso de Windows 2000, XP y Server 2003 suele estar en C:\Documents and Settings\{nombre de usuario}\Local Settings\Temp).

)Utiliza el Programador de tareas de Windows para crear una tarea programada que ejecute las copias que infiltra.

Este malware inyecta códigos en el/los siguiente(s) proceso(s):

- explorer.exe

Otras modificaciones del sistema

Modifica los archivos siguientes:

- It encrypts files and appends the extension name .{7 random characters}

Cambia el fondo de escritorio mediante la modificación de las siguientes entradas de registro:

HKEY_CURRENT_USER\Control Panel\Desktop

Wallpaper = "%My Documents%\!Decrypt-All-Files-{extension name}.bmp"

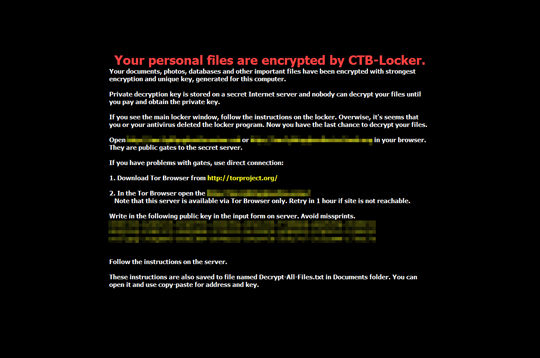

Este malware establece la imagen siguiente como fondo de escritorio del sistema:

Otros detalles

Cifra los archivos con las extensiones siguientes:

- 3fr

- 7z

- abu

- accdb

- ai

- arp

- arw

- bas

- bay

- bdcr

- bdcu

- bdd

- bdp

- bds

- blend

- bpdr

- bpdu

- bsdr

- bsdu

- c

- cdr

- cer

- config

- cpp

- cr2

- crt

- crw

- cs

- dbf

- dbx

- dcr

- dd

- dds

- der

- dng

- doc

- docm

- docx

- dwg

- dxf

- dxg

- eps

- erf

- fdb

- gdb

- gdb

- groups

- gsd

- gsf

- ims

- indd

- iss

- jpe

- jpeg

- jpg

- js

- kdc

- kwm

- md

- mdb

- mdf

- mef

- mrw

- nef

- nrw

- odb

- odm

- odp

- ods

- odt

- orf

- p12

- p7b

- p7c

- pas

- pdd

- pef

- pem

- pfx

- php

- pl

- ppt

- pptm

- pptx

- psd

- pst

- ptx

- pwm

- py

- r3d

- raf

- rar

- raw

- rgx

- rik

- rtf

- rw2

- rwl

- safe

- sql

- srf

- srw

- txt

- vsd

- wb2

- wpd

- wps

- xlk

- xls

- xlsb

- xlsm

- xlsx

- zip

Soluciones

Step 1

Los usuarios de Windows ME y XP, antes de llevar a cabo cualquier exploración, deben comprobar que tienen desactivada la opción Restaurar sistema para permitir la exploración completa del equipo.

Step 3

Explorar el equipo con su producto de Trend Micro y anotar los archivos detectados como RANSOM_CRYPCTB.VXYD

Step 4

Reiniciar en modo seguro

Step 5

Buscar y eliminar este archivo

- %My Documents%\!Decrypt-All-Files-{extension name}.txt

- %My Documents%\!Decrypt-All-Files-{extension name}.bmp

- %All Users Profile%\{random filename 2}.html

- %System Root%\{randomly selected path}\!Decrypt-All-Files-{extension name}.txt

- %System Root%\{randomly selected path}\!Decrypt-All-Files-{extension name}.bmp

Step 6

Deleting Scheduled Tasks

- Abra el Administrador de tareas de Windows. Haga clic en Inicio>Programas>Accesorios>

Herramientas del sistema>Administrador de tareas. - Busque las tareas que tengan el siguiente valor en la columna Programa:

!!!REPLACE THIS!!! - Haga clic con el botón derecho del ratón en el archivo o archivos que tengan el valor indicado.

- Haga clic en Propiedades. En el campo Ejecutar, busque la siguiente cadena:

Cmd /c /rd /s /q C: - Si la encuentra, elimine la tarea.

Step 7

Reinicie en modo normal y explore el equipo con su producto de Trend Micro para buscar los archivos identificados como RANSOM_CRYPCTB.VXYD En caso de que el producto de Trend Micro ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no serán necesarios más pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta página de Base de conocimientos para obtener más información.

Step 8

Restablecer las propiedades del escritorio

Rellene nuestra encuesta!