Progettata appositamente per diversi ambienti IT

Sblocca una copertura completa che garantisca la protezione anche delle parti più vulnerabili della tua infrastruttura IT. La nostra piattaforma all-in-one riduce la complessità della gestione di ambienti diversi con un'ampia copertura degli endpoint, compresi server, dispositivi IoT e sistemi legacy.

Rileva e rispondi più velocemente con EDR e XDR nativi

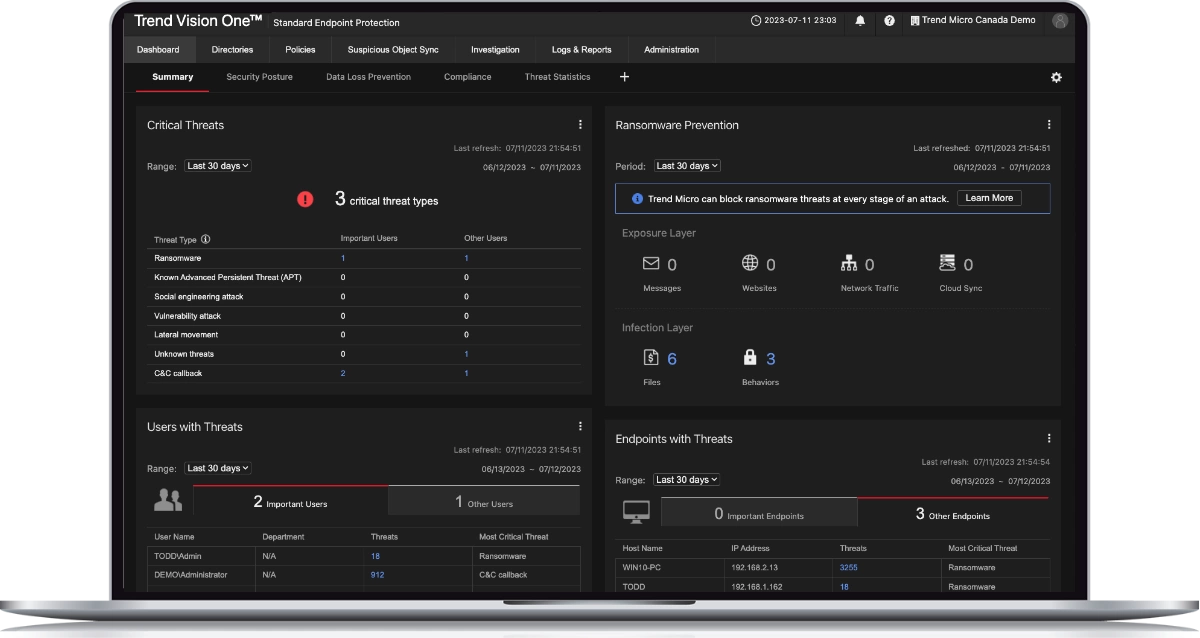

Blocca gli aggressori con il rilevamento e la risposta completi alle minacce su più livelli di sicurezza: endpoint, server, email, servizi cloud e reti.

Trend Vision One consolida e correla i dati provenienti dalla più ampia offerta di sensori telemetrici nativi del settore, consentendo un rilevamento più accurato e tempi di risposta più rapidi.

Semplifica le operazioni di sicurezza IT

Elimina i silos di dati e colma le lacune informative unendo gli strumenti e le applicazioni di sicurezza in un'unica piattaforma. Ciò riduce la complessità della gestione di più fornitori e prodotti e ottimizza le risorse per risultati di sicurezza ottimali.

Trend Vision One si classifica al primo posto su 59 soluzioni aziendali

La piattaforma di rilevamento e risposta estesi di cui i clienti non possono che essere entusiasti.

PERCHÉ TREND VISION ONE™ ENDPOINT SECURITY

La più ampia protezione dalle minacce disponibile

Copertura completa per essere sempre un passo avanti

Stai al passo con le minacce grazie a più livelli di sicurezza in ogni fase della catena di attacco. Sfrutta algoritmi avanzati e l’AI per difendere la tua organizzazione dalle minacce emergenti e dalle tecniche di attacco in evoluzione.

Concentrati su ciò che conta di più

Approfitta della risposta automatizzata agli incidenti per ridurre l'intervento manuale e ridurre al minimo i potenziali danni. Con un unico pannello di controllo che fornisce una visibilità estesa sugli endpoint, i team di sicurezza e IT possono monitorare e gestire efficacemente le minacce in tutta l'organizzazione.

Trasforma le informazioni in conoscenza

Scopri di più con un quadro olistico di tutte le tue risorse che potrebbero essere esposte agli attacchi. Semplifica la visibilità con efficienza e velocità migliorate, dando priorità alle azioni di risposta, utilizzando una guida di remediation personalizzata e playbook di sicurezza automatizzati.

Scopri i vantaggi della sicurezza avanzata degli endpoint

Managed detection and response(MDR)

Potenzia le operazioni di sicurezza esistenti con un monitoraggio 24 ore su 24, 7 giorni su 7. Rileva, analizza e rispondi rapidamente alle minacce su tutti i livelli di sicurezza.

Trend Micro™ Managed Detection and Response (MDR) offre servizi convenienti e guidati da esperti per consentire ai team di concentrarsi su ciò che conta di più.

"Trend Micro è un'ottima soluzione per i clienti che desiderano una piattaforma di protezione degli endpoint sempre affidabile e in grado di supportare l'evoluzione verso l'XDR."

Performance leader del mercato

Raggiunto un tasso di rilevamento del 100%

Leader nel Gartner Magic Quadrant™ for Endpoint Protection Platforms (EPP) fin dal 2002

Leader in The Forrester Wave™: Endpoint Detection and Response, Q2 2022

Nominato fornitore rappresentativo nella Market Guide for Network Detection and Response (NDR) Gartner 2024

UNISCITI A OLTRE 500.000 CLIENTI A LIVELLO GLOBALE

Semplifica le operazioni e migliora il tuo stato di sicurezza IT con la protezione degli endpoint all-in-one