網路攻擊是指某個個人或團體蓄意及惡意試圖滲透企業或個人的資訊系統,以便竊取資料、中斷企業營運或供應鏈,或是修改資料並用於不法行為,例如勒索等目的。

目錄

為何會發生網路攻擊

網路攻擊的發生原因很多,包括為了獲取金錢或政治意圖等等。其中最常見的動機包括:

賺錢

許多駭客集團會竊取信用卡資料、登入憑證,或銀行帳號等敏感資訊來賺錢。勒索病毒攻擊則是將使用者的系統鎖定讓他們無法使用,必須在支付贖金之後才能重新使用,這很顯然就是為了賺錢。

間諜行動

企業間諜行動的目標是要竊取智慧財產、商業機密、研究,以及其他敏感資料以獲得競爭優勢。這類攻擊通常很隱匿,而且可以躲藏很久而不被察覺。

報復或不肖意圖

心生不滿的前任員工或心懷宿怨的個人,有可能會發動網路攻擊來造成企業損失商譽或營運中斷。

渴望惡名

有些駭客,通常稱為「黑帽」駭客,會發動網路攻擊來展示自己的技術、試圖在駭客圈內建立公信力,或者單純只是製造混亂。

網路攻擊的類型

網路攻擊有多種不同形態,每一種都使用不同的技巧、針對不同的弱點,以下是一些最常見的網路攻擊類型:

惡意程式攻擊

惡意程式的設計是為了滲透、破壞或在未經授權的情況下存取企業的 IT 環境。在網路資安領域,惡意程式是一種持續性威脅,可竊取敏感資訊,對使用者和企業造成廣泛性損害。了解惡意程式的各種形態和影響,對於制定一套全方位的網路資安策略至關重要。

惡意程式通常會利用企業 IT 環境內現有的漏洞來達成目的。

網路釣魚和魚叉式網路釣魚

阻斷服務 (DoS) 與分散式阻斷服務 (DDoS) 攻擊

DDoS 攻擊是專為中斷或癱瘓網路、服務或網站而設計。當駭客利用一個大型的遠端 PC 網路來讓某台系統的連線癱瘓或處理器滿載時,就是所謂的 DDoS 攻擊,這會導致該系統無法為正常的流量提供服務。DDoS 攻擊的目的和最終結果就是讓目標伺服器網站無法回應正常的流量,進而中斷重要的業務流程。

中間人 (MitM) 攻擊

MitM 攻擊會在通訊的雙方渾然不知的情況下攔截並修改其通訊內容。駭客可能修改資料或從中擷取敏感資訊,例如登入憑證。

SQL 資料隱碼攻擊

SQL 資料隱碼攻擊 (SQL Injection) 是一種非法操弄資料庫的攻擊,將非預期的結構化查詢語言 (SQL) 敘述注入一個使用關聯式資料庫 (RDBMS) 的應用程式。根據其方法和目的,SQL 資料隱碼攻擊可分成幾種類型,對駭客來說,其目的包括:竊取資訊、偽造資料,以及刺探漏洞。

零時差漏洞攻擊手法

零時差漏洞攻擊手法專門攻擊軟體的未知漏洞,因此會在開發人員釋出修補更新之前,這些攻擊之所以特別危險,是因為當下並無防禦方法。

勒索病毒攻擊

勒索病毒是一種惡意程式,專門將本機與網路上儲存的重要檔案加密之後要求支付贖金才能解開檔案。駭客開發這類惡意程式的目的是為了透過數位勒索賺錢。勒索病毒本身也會加密,因此無法用暴力方式取得解密金鑰,想要救回資料的唯一方式,就只能從之前的備份來還原資料。勒索病毒的運作方式讓這項威脅特別具破壞力,其他類型的惡意程式也會破壞或竊取資料,不過通常有其他回復的方式。但遇到勒索病毒,只要之前沒有做好備份,您就必須乖乖支付贖金來取回資料。有時候,就算企業支付了贖金,歹徒還是不會提供解密金鑰。

供應鏈攻擊

供應鏈攻擊是一種網路攻擊,專門攻擊企業供應鏈中安全性較差的環節,而非直接攻擊企業。其目的是要藉由入侵能夠存取企業資料、軟體或網路基礎架構的第三方廠商、供應商或合作夥伴來滲透企業的網路或系統。

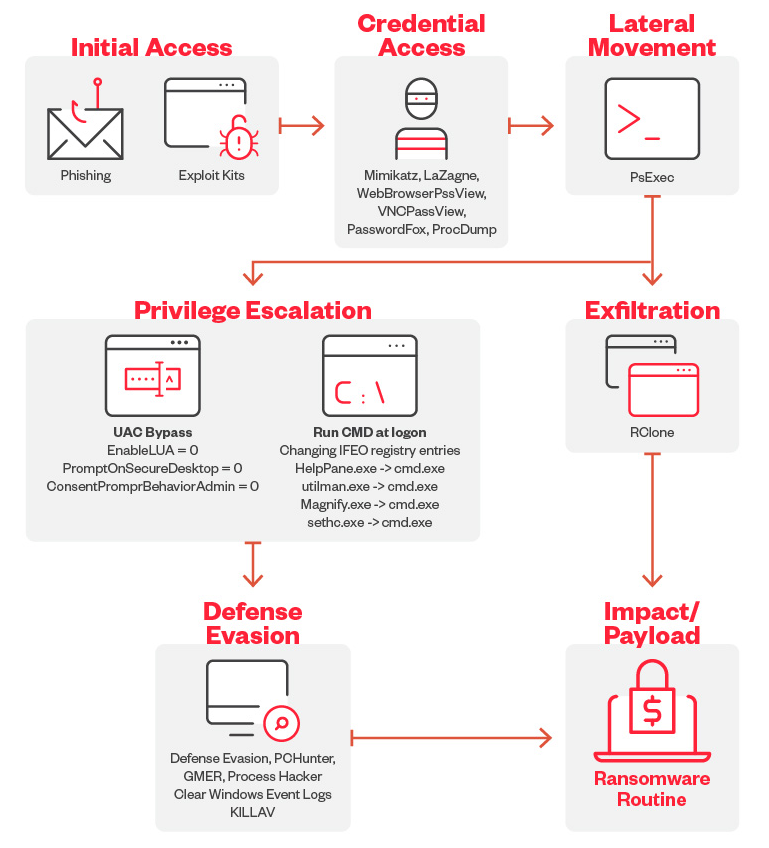

網路攻擊階段的範例

接下來將探討網路攻擊的不同階段,並以知名勒索病毒集團 8Base 為例,看看他們如何執行攻擊。我們將從他們突破防線到將資料加密與勒索,深入探討其勒索病毒攻擊手法的每一步驟。

突破防線

8Base 勒索病毒主要是利用網路釣魚詐騙來突破企業防線,誘騙使用者在看似正常的畫面上輸入自己的登入憑證。

存取登入憑證

8Base 駭客集團會使用 MIMIKATZ、LaZagne、WebBrowserPassView、VNCPassView、PasswordFox 以及 ProcDump 來擷取受害者電腦上儲存的密碼和登入憑證。

躲避防禦

在躲避防禦方面,8Base 勒索病毒會在系統植入並執行一個名為「defoff.bat」(趨勢科技偵測名稱 KILLAV) 的批次檔,藉此停用 Windows Defender 的元件。除此之外,8Base 勒索病毒躲避防禦的手法還有:使用垃圾程式碼、刪除陰影複製、避開 Cuckoo 沙盒模擬分析、清除 Windows 事件記錄檔、停用防火牆,以及使用 SmokeLoader 來解開並散布惡意檔案。

橫向移動

在橫向移動階段,8Base 勒索病毒集團會使用 PsExec 來部署批次檔以及勒索病毒二進位檔案。PsExec 並非惡意程式,它是 Windows 電腦上的一個正常工具,只不過被駭客所濫用。

提升權限

8Base 勒索病毒集團會修改某些系統登錄項目來避開使用者帳戶控制 (UAC) 機制,同時還會修改「映像檔執行選項」(IFEO) 系統登錄機碼來將 cmd.exe 變成可從鎖定畫面存取的無障礙輔助程式。

資料外傳

8Base 勒索病毒集團使用 RClone 這個第三方工具和網站服務來將竊取到的資訊外傳。

造成衝擊

8Base 勒索病毒使用 AES-256 演算法來將目標檔案加密,然後再使用 RSA-1024 加密搭配一個寫死的公開金鑰來將加密金鑰也加密。加密後的金鑰再附加到每個被加密檔案的末端。它含有一組內嵌的組態設定 (會在執行時期解開),裡面含有它要避開的副檔名、檔案名稱以及資料夾。

網路攻擊所使用的方法和手法

駭客集團會利用各種技巧來發動攻擊並躲避偵測:

社交工程

駭客經常透過社交工程技巧來操弄使用者,讓他們自己提供敏感資訊,通常是假扮成受信任的來源,或運用一些恐嚇技巧。

攻擊軟體漏洞

駭客集團會攻擊未修補的軟體漏洞來取得未經授權的系統存取權限。儘管零時差漏洞的風險很高,但許多 IT 營運團隊光應付大量的已知漏洞、還要知道哪些漏洞該優先修補,就已經就疲於奔命。

網路釣魚攻擊

許多網路釣魚攻擊都是因為使用者本身所犯的錯誤才會得逞,例如:密碼太弱、不小心將資料分享出去或掉入網路釣魚陷阱。

這種手法可讓駭客進入系統並存取敏感資料,而且通常不會被立即發現,因為會被視為正常的使用者行為。

網路攻擊對企業的影響

網路攻擊可能對企業造成嚴重打擊,導致品牌商譽損失、停機、資料外洩以及財務損失。其中最嚴重的影響包括:

營運中斷

惡意程式或阻斷服務 (DoS) 攻擊可能導致伺服器和系統當機、服務中斷,以及財務重挫。根據「2024 年資料外洩成本報告」(Cost of a Data Breach Report 2024) 指出,今日全球資料外洩事件的平均成本為 445 萬美元,反映出這類中斷的代價很高。

資料遭篡改

SQL 資料隱碼攻擊可能讓駭客修改、刪除或竊取公司資料庫中的關鍵資料,進而破壞企業營運和客戶信任。

金融詐騙

網路釣魚攻擊會誘騙員工將錢匯出或分享機密資訊,這會導致直接的財務損失,並且讓企業暴露於未來的風險。

支付贖金

勒索病毒攻擊會鎖住必要的系統,直到受害者支付贖金為止。2024 年,企業支付的勒索病毒贖金平均將近 100 萬美元,突顯出這類攻擊對受害企業所造成的財務壓力。

每一起網路攻擊都可能造成持續性的衝擊,而且需要花費大量資源來偵測、回應及復原,進一步提高了資料外洩的總成本。

如何防範網路攻擊

員工訓練與意識

由於社交工程攻擊仍是駭客常用的一種入侵方式,因此,定期的訓練可幫助員工分辨網路釣魚郵件、避開社交工程陷阱,並且遵守一些保護敏感資料的最佳實務原則。定期教育員工如何防範這類攻擊,可降低駭客的成功率。

攻擊面管理

攻擊面管理 (ASM) 的工作就是發掘並監控所有可能讓駭客從外部進入系統的入侵點。定期評估並減少這些入侵點,例如暴露在外的網路連接埠、未修補的應用程式,以及組態設定錯誤的伺服器,都有助於減少漏洞。一套有效的 ASM 策略可幫助企業消除駭客可攻擊的漏洞。

資料防護平台

資料防護平台能全面監督資料在企業系統之間的存取與移動。這類平台能追蹤敏感資料、發掘潛在的資料外洩、強制貫徹資料防護政策,進而防止未經授權的存取。當資料防護的管理集中化,企業就能提升資料可視性,改善企業對資安威脅的整體韌性,因為所有資料都能集中分析,重要資訊就不會分散在各種工具和資料孤島內。

身分識別與存取管理 (IAM)

IAM 解決方案對於控管使用者對系統與資料的存取至關重要。有了 IAM,企業就能實施角色導向的存取管理,確保員工只能存取其職務所需的資訊。此外,IAM 工具也可支援身分驗證與監控,防止未經授權的存取,盡可能降低帳號遭到入侵的潛在損害。

定期執行資安稽核與滲透測試

定期的資安稽核與滲透測試,可協助企業主動發掘及防範漏洞。藉由主動測試防禦機制並檢驗資安措施的成效,企業就能強化對抗新興威脅的韌性,消除常見的攻擊管道。

今日一種現代化的滲透測試方法就是所謂的「紅隊演練」(Red Teaming )。

嚴格的密碼政策與多重認證

實行嚴格的密碼政策並強制貫徹多重認證 (MFA) 可大幅降低未經授權的存取風險。

如何偵測網路攻擊

資安事件管理 (SIEM)

SIEM 系統會從企業 IT 環境的各種來源蒐集資料來進行分析,藉此偵測可疑活動。SIEM 會將記錄檔集中並交叉關聯資安事件,提供即時的潛在威脅洞見,讓團隊發掘可能象徵攻擊的異常徵兆。

一種名為「代理式 SIEM」(Agentic SIEM) 的創新方法,可有效減輕從多個資料中心蒐集資料、將資料正規化以及交叉關聯各種資料所需的工作。

端點偵測及回應 (EDR)

EDR 工具可監控端點裝置 (如電腦和行動裝置) 上是否出現異常行為。它們會不斷掃描是否有入侵跡象 (例如未經授權的存取或惡意程式) 並採取適當的回應,例如將受感染的端點隔離。EDR 解決方案有助於提早偵測攻擊,進而降低資料外洩的範圍與衝擊。

異常偵測

異常偵測是指找出偏離既定基準的行為。異常偵測工具可藉由追蹤網路流量或使用者行為等指標來標記異常活動,例如:未經授權的存取嘗試或爆量的資料傳輸,這些可能意味著有網路攻擊正在進行中。

誘捕陷阱

誘捕陷阱 (honypot) 是用來模仿珍貴資產以吸引駭客注意力的誘餌系統或檔案。當駭客與誘捕陷阱互動時,就會暴露自己的存在、手法和意圖,卻不影響真正的資料或系統。誘捕陷阱有助於提早偵測攻擊,並提供有關駭客攻擊方法的情資。

威脅情資

威脅情資是指從外部來源蒐集已知威脅和漏洞的資訊,藉此預測潛在的攻擊。這些情資會整合到資安系統當中,用來主動偵測入侵指標。威脅情資可提供一種額外的策略性偵測能力,提醒團隊注意網路上可能有專門針對其類似企業或產業的威脅正在活動。

威脅追蹤

威脅追蹤是一種主動發掘企業網路內部是否有威脅潛藏的方法。熟練的資安分析師會搜尋是否有惡意活動的證據,而且它們可能已躲過了自動化防禦的偵測。藉由主動追蹤入侵指標,威脅追蹤團隊就能在攻擊情勢升高之前預先偵測精密的攻擊。

遇到網路攻擊該如何應變

資安事故應變計畫

擬定明確的資安事故應變計畫,是有效防範攻擊的基石,這份計畫應列出偵測到網路攻擊之後該立即採取的重要步驟,包括:指派關鍵角色、通知相關單位,以及隔離受影響的系統。其目標是要盡可能降低損害、迅速遏制威脅、確保所有團隊都能聯合應變,並且具體明列保護關鍵資產的行動。

資安自動化協同及回應 (SOAR)

SOAR 平台能整合資安工具,將重複性工作自動化,進而簡化回應流程。當攻擊發生時,SOAR 可自動啟動一些動作,例如:隔離受感染的系統、攔截惡意 IP 位址,或是部署修補更新。藉由自動化工作流程,SOAR 可縮短回應時間,讓資安團隊迅速解決威脅,並專注於複雜、高優先次序的工作。

延伸式偵測及回應 (XDR)

XDR 提供了一套全方位方法來偵測及回應企業環境各個層面的威脅,包括:端點、網路及雲端基礎架構。在網路攻擊的當下,XDR 能彙整並分析所有來源的資料,提供有關威脅來源、範圍與衝擊的全方位檢視。有了這樣的可視性,資安團隊就能採取對應的行動來回應威脅,更有效遏止攻擊,防止攻擊擴散至整個系統。

記錄並分析資安事故

在資安事故解決之後,很重要的一點就是留下詳細的文件記錄來協助企業了解攻擊的事發經過、是否處置得當,並且找出任何可能的資安漏洞。此外,事故後的分析也有助於改善您的「資安事故應變計畫」,這次學到的教訓可用來調整您的應變策略、程序,以及先前可能忽略的其他細節。

駭客激進主義

駭客激進主義是指那些經常為了政治或社會目的而入侵系統的駭客攻擊,這通常是為了宣揚某種理念、或反對某個政府或企業所做的一種宣示。

其英文「hacktivism」一詞是由「hack」(駭客) 和「activism」(激進主義) 兩個字所組成,由 Cult of the Dead Cow 這個駭客集團的成員「Omega」於 1996 年所自創。

駭客激進主義者的動機

過去,駭客激進主義者的行為曾被比喻成一種數位形式的塗鴉。但今日,駭客激進主義集團比較像都會幫派,這些團體之前都是由一些低階技能的個人所組成,如今他們已發展成中、高階技能團隊,儘管規模通常不大,但能力卻遠勝過去。技能的提升,直接提高了企業面臨的風險。

駭客激進主義集團都有鮮明的政治信仰,其攻擊的性質與目標會反映其政治信仰。有別於網路駭客集團,駭客激進主義者通常不是為了賺錢 (儘管我們有時也會發現他們從事網路犯罪)。在大多數情況下,這些團體大多專注在他們所追求的政治目的,只不過有時不是那麼明顯。其動機大致可分為四大類:意識形態、政治、民族主義以及機會主義。有些團體可能完全符合某一種類型,但有些則同時追求多個目的,這通常會包含一個主要目的和其他次要目的。

網路犯罪

網路犯罪是指利用電腦或網路從事組織性犯罪活動,這些活動通常是為了賺錢。這類攻擊通常會瞄準某些個人、企業或金融機構,目的是要竊取敏感資訊、勒索錢財,或干擾服務。

其犯罪活動有時非常特殊,不同的犯罪集團會彼此合作,或是提供專為某種目的而特化的服務,例如:在暗網市集上提供勒索病毒服務或突破防線服務。

網路犯罪一詞涵蓋了前述的所有犯罪行為。

國家級攻擊

國家級網路攻擊是指某個國家為了達成某些戰略目標 (如間諜、癱瘓或破壞) 而執行或資助的網路攻擊。這類攻擊通常會瞄準他國政府的機關、關鍵基礎設施,或大型私人企業。

國家級駭客擁有龐大的資源、尖端的技術以及熟練的人員,因此能執行一些長期、高度精密的攻擊行動,一般稱為「進階持續性滲透攻擊」(APT)。

國家級駭客的動機

國家級攻擊的動機是為了國家利益,包括:蒐集情報、削弱敵對國家、影響外國選舉,或是為了地緣政治衝突而做準備。

這類行動通常很隱匿,目的就是為了能長期躲藏而不被發現。有別於駭客激進主義者或網路駭客集團,國家級駭客集團會採取結構化的策略並由政府所主導,而且通常會因為外交豁免權或司法複雜性的關係而免於受罰。

他們目標可分為幾類:網路間諜、網路戰爭、經濟破壞,以及心理戰。這類攻擊的後果有時相當深遠,並且對國際關係和全球安全造成影響。

Trend Vision One™ 平台

透過單一平台,更快速地制止惡意攻擊並掌握您的資安風險。透過全方位預防、偵測和回應能力,並搭載人工智慧、領先的威脅研究和情報,落實全面資安管理。

Trend Vision One 支援多元混合 IT 環境,自動化並協調工作流程,提供專業的資安服務,讓您能夠簡化並整合資安營運。

Jon Clay has worked in the cybersecurity space for over 29 years. Jon uses his industry experience to educate and share insights on all Trend Micro externally published threat research and intelligence.