重點摘要

- 本週,Tycoon 2FA 網路釣魚服務 (PhaaS) 平台的營運在 Europol 和其他合作單位以及 CloudFlare、Coinbase、Crowell、eSentire、Health-ISAC、Intel471、Microsoft、Proofpoint、Resecurity、The Shadowserver Foundation、SpyCloud 和 TrendAI™ 等民間產業機構的共同努力下遭到瓦解。TrendAI™ 的專家提供了威脅情資、基礎架構清單、以及駭客溯源資訊來支援這次的行動。

- Tycoon 2FA 使用「不肖中間人」(AitM) 代理器 (proxy) 來迴避傳統的多重認證 (MFA) 並即時擷取連線階段 Cookie。該服務採用訂閱模式來降低駭客的進入門檻,讓駭客不必自己建立基礎架構、開發工具,或了解 AitM 攻擊機制如何運作。

- Tycoon 2FA 的運作方式突顯出傳統缺乏網路釣魚防護的 MFA 可能被 AitM 攻擊所迴避,也突顯出 PhaaS 攻擊行動除了原始受害者受到衝擊之外,還會造成連鎖效應,因為被偷的連線階段和帳號可以被重複使用、轉售,並用於其他用途。

- 本文提供解決方案與建議來協助企業防範網路釣魚攻擊。TrendAI™ 會持續監控該服務是否死灰復燃,並支援後續的執法工作來保護客戶,包括進一步調查該服務的已知使用者。

本週,一項聯合打擊行動破獲了 Tycoon 2FA 網路釣魚服務 (PhaaS) 的營運相關基礎架構。有超過 300 個 Tycoon 2FA 相關的網域在行動中被查扣,本次的行動是由 Microsoft 和 Europol 領軍,並由其他執法單位以及一些民間機構協助支援,如 CloudFlare、Coinbase、Crowell、eSentire、Health-ISAC、Intel471、Proofpoint、Reecurity、The Shadowserver Foundation、SpyCloud 以及 TrendAI™。

TrendAI™ 研究人員一直在追蹤 Tycoon 2FA 的基礎架構以及相關的攻擊活動和營運行為,以便更清楚了解其服務獲得大量青睞的情況。截至 2025 年 11 月為止,TrendAI™ 已蒐集到充分的資料證明該服務與某個化名為「SaaadFridi」和「Mr_Xaad」的駭客有所關聯,這位很可能就是 Tycoon 2FA 的開發者/經營者。

根據過去的活動顯示,這名駭客之前主要從事網站詆毀行動,後來才開始建立並經營這個網路釣魚工具套件。TrendAI™ 蒐集到的情資也包含其工具、基礎架構以及活動模式的相關細節,這些都已分享給 Europol 來支援這次的執法行動。

Tycoon 2FA 最早出現在 2023 年 8 月,是一套專門用來迴避多重認證 (MFA) 的 PhaaS 套件。除了竊取使用者名稱和密碼之外,它還會使用一個介於受害者與正牌登入畫面之間的不肖中間人 (AitM) 代理器來即時擷取登入憑證、多重認證碼,以及連線階段 Cookie。接下來,駭客就能回放這些連線階段 Cookie 來盜取帳號,即使 MFA 已經啟用也能得逞。

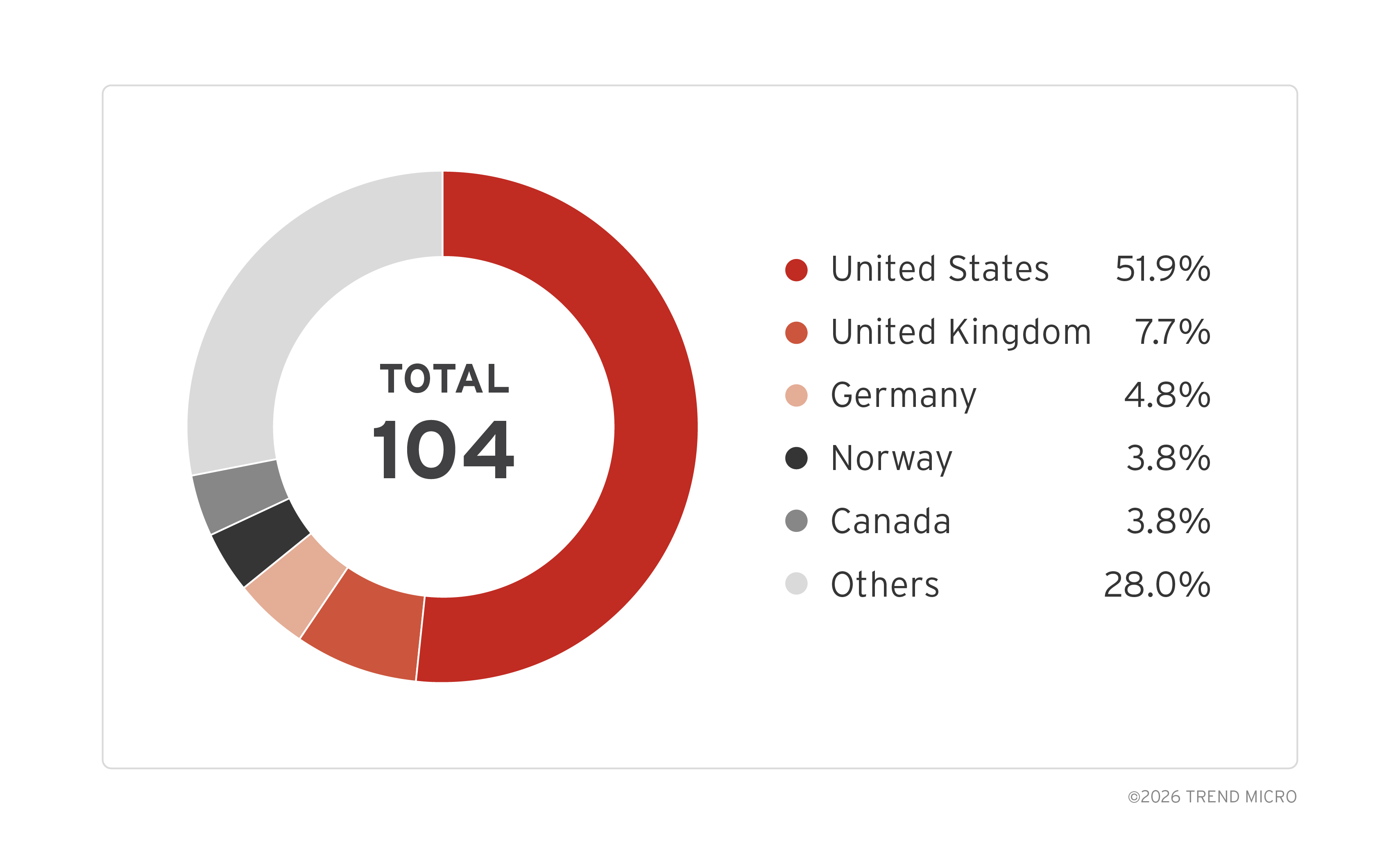

截至撰稿為止,這個 PhaaS 平台大約擁有 2,000 名使用者。根據研究與監控資料顯示,它從 2023 年首次現身以來已使用過 24,000 多個網域。Proofpoint 的報告指出,其套件曾被用於針對 Microsoft 365 和 Google 的大型攻擊行動當中。

Tycoon 2FA 作為一套平台,它以規模和平易近人聞名:現成可用的網路釣魚工具套件為駭客提供了假登入頁面、代理器,以及攻擊行動所需的基本工具,而且幾乎不需安裝設定。其較新的版本還增加了一些簡單的迴避功能來阻礙機器人並妨礙分析,使得偵測和破獲工作更加困難。這樣的服務功能與改進,也符合一項更廣泛的趨勢,那就是:網路釣魚套件越來越便宜、越來越容易取得,而且就算是技能低階的駭客也能更輕鬆駕馭。

由網路釣魚套件所支撐的網路釣魚,雖然在風險上通常不如勒索病毒嚴重,但仍不應被低估。這類網路釣魚是任何企業都可能面臨的最強攻擊之一:不僅能突破企業防線,而且像 Tycoon 2FA 這樣的平台已融入到整個網路犯罪經濟當中。

經由 AitM 行動所蒐集到的登入憑證與連線階段 Cookie 可能被轉賣到知名的登入憑證市集,或提供給存取仲介集團 (access broker) 當成存取企業環境的手段來販售。如此一來,這些存取手段將被用於各種後續活動,例如:變臉詐騙(BEC)、資料竊取,或是部署勒索病毒。

在這套模式下,Tycoon 2FA 扮演的功能是提供一個入侵點,而非整套攻擊流程,為整個犯罪服務生態系挹注動力。結果就是,只要一次網路釣魚行動得逞,除了原本的受害者之外,還會造成其他連鎖效應,因為被偷的連線階段和帳號可以被重複使用、轉售,或者轉用於其他攻擊行動。

由於其損害可能超越最初的入侵,所以這種能夠攔截認證流程並蒐集連線階段 Cookie 的能力,對企業來說是一種高衝擊的風險,尤其當身分已成為資安的主要邊界時。

任何一家企業都很難獨自瓦解像 Tycoon 2FA 這樣的集團,因為其基礎架構、代管服務與受害機構遍布眾多國家與網路。沒有任何單一廠商或政府單位可以看到其全貌,而且像這麼大規模的破獲行動,需要能掌握技術指標的民間機構與具備公權力的政府機關通力合作。在聯合的追蹤、分析及破獲行動下,駭客就更難重新建立和重複使用其工具,或者移轉至新的平台而不被發現 (至少在中短期內不會)。

TrendAI™ 在偵測到自己的客戶遭到攻擊之後便一直在調查 Tycoon 2FA。在本週實際破獲 Tycoon 2FA 之前,TrendAI™ 早已在研究及密切監控期間將手上的資料連同持續的監控情資一併提供給 Europol 作為行動參考。

圖 3 顯示一個發送給所有 Tycoon 2FA 客戶 (駭客集團) 的啟動畫面,告訴他們 Tycoon 2FA 的基礎架構已經遭到查緝,並列出參與這起執法行動的合作夥伴,包括 TrendAI™ 在內。

Tycoon 2FA 的瓦解見證了當威脅情資經由跨產業合作化為行動時,將帶來怎樣的真實影響:這項執法行動不僅瓦解了一項服務,更提高了駭客的經營成本和風險,進而保護了更廣大的使用者。

然而,破獲了該平台,並不代表工作就此結束。駭客集團向來會不斷調整、重建,並移轉至新的基礎架構。Tycoon 2FA 目前已知和疑似的使用者可能會試著繼續營運,而且先前竊取到的登入憑證和連線階段 Cookie 仍在流通當中。

TrendAI™ 將持續監控該服務是否有死灰復燃的跡象、支援後續的工作,以及調查已發現的 Tycoon 2FA 使用者和系統管理員,同時也與執法機關和產業夥伴分享相關的情資。破獲固然可以增加駭客的成本,但情資分享所帶來的持續壓力才是長久之計。

保護自己免於網路釣魚服務的攻擊

像 Tycoon 2FA 這樣的網路釣魚套件,不僅能協助駭客集團突破企業防線,還能串連一個更大的生態系,將偷來的登入憑證和連線階段 Cookie 提供給存取仲介集團轉賣或使用。如此就會引來後續的攻擊,例如:變臉詐騙 (BEC)、資料竊取,或勒索病毒,因此,光是一次的網路釣魚攻擊得逞就能造成深遠的影響。所以,為了保護您的企業,您必須採取一套多層式的防禦策略,結合技術、教育訓練以及主動式監控:

- 採用 TrendAI Vision One™ Email and Collaboration Security。這套解決方案是 TrendAI Vision One™ 平台的其中一環,採用 AI 驅動的層層監控來偵測各種進階威脅,例如:橫向網路釣魚、進階網路釣魚、網域和品牌冒充,同時還提供了沙盒模擬惡意程式分析、文件漏洞攻擊偵測,以及資料外洩防護來保護 SharePoint、OneDrive、Box 和 Google Drive 等平台。

- 啟用網址與網站內容檢查。當員工連上假冒的網站時,可即時發出警報給您的 IT 團隊。這套系統採用電腦視覺與視覺 AI 技術,能利用進階網頁分析來掃描網站的內容、表單和圖片,偵測高風險元素、判斷其優先次序,並給予評分,藉此發掘網路釣魚和變臉詐騙 (BEC) 威脅。

- 採用 AI 驅動的寫作分析與冒充分析。TrendAI™ 採用 Writing Style DNA (寫作風格 DNA) 技術來協助判斷電子郵件是否正常,運用機器學習來查看使用者之前郵件的寫作風格,然後與可疑的電子郵件做比對,藉此偵測變臉詐騙 (BEC) 與嘗試冒充高階主管的行為。

- 採用 TrendAI Vision One™ Email and Collaboration Security。這套解決方案是 TrendAI Vision One™ 平台的其中一環,採用 AI 驅動的層層監控來偵測各種進階威脅,例如:橫向網路釣魚、進階網路釣魚、網域和品牌冒充,同時還提供了沙盒模擬惡意程式分析、文件漏洞攻擊偵測,以及資料外洩防護來保護 SharePoint、OneDrive、Box 和 Google Drive 等平台。

- 建置身分資安態勢管理 (ISPM)。TrendAI Vision One™ Cyber Risk Exposure Management (CREM) 可讓企業根據一些指標 (如帳號遭入侵的整體風險以及身分驗證強度不足的帳號數量) 來追蹤員工的行為變化,並藉由自動化工作流程,根據選定的風險事件和條件來為員工安排教育訓練。

- 舉辦網路釣魚模擬評估與資安意識訓練。定期使用網路釣魚模擬攻擊來測試員工的辨別能力,藉此發掘人員風險,並利用測試結果來設計針對性的資安意識訓練,讓使用者變成一道主動防線,而非漏洞。

致謝

TrendAI™ 非常感謝參與這次行動所有執法機關,包括 Europol 和其他合作單位,以及產業民間機構,包括 CloudFlare、Coinbase、Crowell、eSentire、Health-ISAC、Intel471、Microsoft、Proofpoint、Reecurity、The Shadowserver Foundation 以及 SpyCloud,有了這些機構才能讓這次的行動順利成功。

TrendAI™ 堅信,協同合作對於大規模打擊網路犯罪至關重要,藉由全球夥伴的攜手合作,就能為個人、企業及政府機關建立一個更安全的網路空間。