高階主管摘要

TrendAI™ 推出了一套 AI 驅動的資安研究平台:ÆSIR,結合了進階自動化與人類專家知識來主動發掘及矯正 AI 基礎架構的零時差漏洞。自 2025 年中以來,ÆSIR 已發現了 21 個重大的 CVE 漏洞,涵蓋各種業界領先的平台,包括:NVIDIA、Tencent、MLflow 和 MCP 工具,彰顯出 ÆSIR 能以快速演變的 AI 生態系所需的規模和速度為其提供防護。

該平台具備兩大核心元件:MIMIR 與 FENRIR,前者負責提供即時的威脅情資,後者負責發掘零時差漏洞。結合兩者,TrendAI 就能在數小時內掃描大量的程式碼庫、找出衝擊最大的漏洞,確實能為客戶提供完整而持續的防護。有了 ÆSIR 作後盾,TrendAI 負責任的揭露流程不僅能通報所有漏洞,還能徹底矯正漏洞 (包括修補迴避驗證),進一步強化客戶的防禦。

ÆSIR 消除了 AI 發展速度與資安研究腳步之間的落差:藉由結合機器速度的自動化與研究人員的專業監督,TrendAI 的專家就能為關鍵的 AI 基礎架構提供快速、高品質的漏洞發掘與生命週期管理。

每一道步驟都有專家參與來引導 ÆSIR AI 的資源運用:雖然 AI 代理能加快程式碼庫的分析,但人類專家會引導研究方向、驗證 ÆSIR 的發現,並且管理已發現的漏洞該如何揭露:研究人員會調查 ÆSIR 所標示的問題,評估它們的實際影響,並負責任地與廠商進行溝通協調。如此一來,修補更新的效果就能獲得 AI 和人類分析的雙重確認,以確保能完全矯正並發掘任何可能被避開的情況。

TrendAI™ 發表 ÆSIR

「AI 工廠將成為 21 世紀的關鍵基礎設施。」 – 黃仁勳 (Jensen Huang),CES 2025

為了保障未來的安全,TrendAI 推出了 ÆSIR (AI-Enhanced Security Intelligence & Research) 這套 AI 強化資安情資與研究平台:它能讓 TrendAI 分析師、研究人員和威脅研究人員以機器般的速度運作,可在數小時 (而非數週) 內能完成程式碼庫的掃描,交叉關聯數千個來源的威脅情資,幫分析師與 AI 代理找出最應優先調查的目標,同時還幫忙製作給 TrendAI 客戶的防護。

我們推出 ÆSIR,就是為了解答每一位資安人員心中的疑問:

- 誰來保護未來將支撐次世代運算的 AI?

- AI 和人類在漏洞研究方面未來將如何發展?

答案就在 AI 本身,只不過並非您想像的方式。

挑戰的規模

2025 年總共發布了 48,000 多個 CVE 漏洞,較 2023 年成長 38%。在我們日益連網的世界當中,漏洞的規模持續攀升。黃仁勳自己也在 GTC 2025C 大會上承認了這個加速現象:「我們目前所需要的運算輕輕鬆鬆就超過我們原先預期 100 倍。」 在此同時,根據世界經濟論壇 (World Economic Forum) 指出,全球 AI 支出預計將在 2025 年達到 1.5 兆美元,並且在 2026 年超過 2 兆美元。企業光是花費在生成式 AI 上的支出,就從 2024 年的 115 億美元攀升至 2025 年的 370 億美元,一年之間增加了 3.2 倍。如此爆炸性的 AI 投資,以及必須供應給 AI 生態系的運算,其創造攻擊面的速度已不是傳統的資安研究所能應付,甚至超越了一些較為傳統的軟體所增加的漏洞數量。

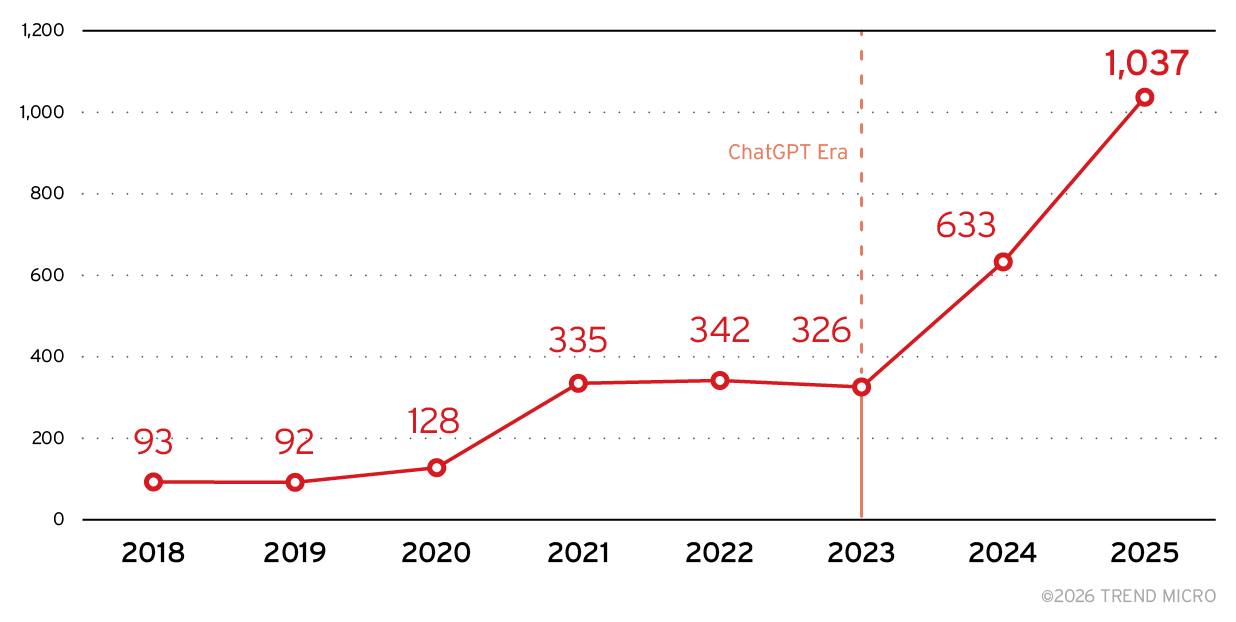

AI 相關漏洞的激增,呈現出一個更戲劇化的問題。大型語言模型 (LLM) 已驗證的 2,986 個 AI CVE 漏洞,明確象徵了一個轉捩點 (圖 1)。從 2018 年至 2022 年,AI 漏洞的數量以穩定、但可管理的速度成長,2018 年約有 50 個 CVE 漏洞,一路爬升至 2022 年的 275 個左右。

隨後,ChatGPT 時代來臨,LLM 邁入主流,從 2022 年底開始,其增加的速度開始呈指數性攀升。AI CVE 漏洞數量從 2023 年的 300 個左右成長至 2024 年的 450 個以上,並且在 2025 年達到 1,000 個以上,較去年同期成長 70%,而且沒有減緩的跡象。兩者之間的關聯相當明顯:隨著 AI 系統從研究實驗室移轉至營運環境,其漏洞也從理論上的疑慮變成了活生生的威脅。

這對網路資安的影響相當深遠,AI 網路資安市場在 2024 年達到 262.9 億美元,預計到了 2032 年將達到 1,093.3 億美元。 還是那個老問題:誰來尋找 AI 系統本身的漏洞?

ÆSIR:以 AI 的速度保護 AI

ÆSIR 象徵 TrendAI 在代理式資安研究方面的策略性投資。

該平台由兩個特化的元素所組成:MIMIR 和 FENRIR (以北歐神話中的人物「密米爾」和「芬里爾」來命名),分別象徵他們所提供的能力,並且在人類的監督下協同合作。

MIMIR

MIMIR (密米爾) 是世界樹 (Yggdrasil) 底下的智慧之泉 (Mímisbrunnr) 的守護者,奧丁 (Odin) 曾在此獻出了一顆眼睛來喝下該泉水以獲得知識。MIMIR 是 ÆSIR 的情資骨幹,不斷監控著全球的漏洞情勢。它會追蹤每年發布的數千個 CVE 漏洞,運用 AI 代理來執行自主性資安研究、交叉關聯威脅情資,並且判斷漏洞的優先次序。這套系統能過濾雜訊,提供可化為行動的情資給趨勢科技漏洞研究人員、威脅研究人員,以及偵測工程師。

FENRIR

FENRIR (芬里爾) 是北歐神話中的傳奇巨狼,其追蹤能力無可匹敵,負責發掘零時差漏洞並使用 AI 代理來執行分類。FENRIR 會分析原始程式碼來發掘與已知漏洞類型 (如反序列化漏洞、認證漏洞、注入點) 相符的特徵,找出可能的漏洞供進一步審視,然後根據潛在嚴重性、可攻擊性以及內部指標來分析及判斷這項漏洞情資的優先次序。

不過,這兩大元件並非各自獨立運作,MIMIR 和 FENRIR 會形成一個雙向的情資循環來強化其攻擊與防禦能力:

- 從情資到發掘。當 MIMIR 找到跟網路上正在被攻擊的漏洞相符的特徵時,例如:反序列化攻擊或認證迴避激增,它就會將這項情資提供給 FENRIR。接著,FENRIR 會優先搜尋新目標當中是否有類似的漏洞類型。NVIDIA Isaac GR00T 的漏洞正是透過這種特徵辨識方式找到:MIMIR 的漏洞攻擊趨勢分析會告訴 FENRIR 將焦點放在反序列化與認證弱點。

- 從發掘到防護。當 FENRIR 發現新的零時差漏洞時,一旦漏洞被揭露,就會變成 N 日 (n-day) 漏洞。MIMIR 會追蹤這些漏洞的整個生命週期:監控是否有嘗試攻擊案例、推出修補更新,以及發掘修補迴避的問題。像這樣的複合式主動威脅情資就成了 TrendAI Vision One™ 平台的後盾,能讓客戶更快獲得防護。當我們發現 Isaac GR00T 出現修補迴避的現象時,MIMIR 會立即更新情資來標記哪些企業仍在使用含有漏洞的版本,並加快 TrendAI Vision One™ 的偵測能力開發速度。

- 持續的防護與警戒。 MIMIR 會持續監控威脅情勢是否出現新的 N 日漏洞攻擊手法與技巧,以及網路上的漏洞攻擊模式。例如,MIMIR 已追蹤並分類了 140 多個概念驗證漏洞攻擊手法,以及多個利用 CVE-2025-55182 (React2Shell) 漏洞的既有攻擊行動。

如此就能形成一個良性循環,讓攻擊性研究變成防禦性情資,防禦性情資又進一步成為攻擊性研究的優先次序指引,而且兩者都能將可化為行動的威脅情資直接提供給我們客戶的防護,以及 TrendAI 許許多多的威脅追蹤計畫。

每一道步驟都有專家參與來引導 AI 資源的運用:

- 發掘 - 研究人員會引導分析、挑選目標,並驗證發現的結果。AI 負責找到線索,人類負責判斷該追蹤哪些線索。

- 分類 - 當 FENRIR 標示出潛在漏洞時,研究人員會加以調查。他們會確認漏洞是否屬實、評估實際影響,並且判斷是否會實際影響營運系統,或者只存在於理論情境。如此便可避免其他技巧所會產生的雜訊。

- 揭露 - 我們通報的每一個漏洞都會透過 TrendAI™ Zero Day Initiative™ (ZDI) 漏洞懸賞計畫既有的揭露流程。我們會準備完整的技術文件,並開發出概念驗證示範。我們會以建設性的方式與廠商互動。

- 後續追蹤 - 當廠商釋出修補更新時,我們的研究人員會再搭配 AI 強化的資安研究來評估修補更新是否完全。當不完全時,我們會與廠商一同改善其矯正措施。

為何函式庫的防護很重要

在 GTC 大會上,黃仁勳描述了 AI 堆疊的複雜性:「整個堆疊都極其複雜。」 總共有超過 900 多個 CUDA-X 函式庫、AI 模型以及加速框架,每一層都存在著攻擊面。再加上 600 萬名開發人員、數百個函式庫以及持續不斷的更新,傳統的資安研究無法跟上這樣的腳步。

AI 資安的對話焦點大多偏重在模型的行為,例如:提示注入、對抗範例,以及訓練資料下毒。這些都是真實的疑慮,但並非最迫切的問題。針對模型的攻擊需要了解其特殊架構,而且經常會產生不可靠的結果。一個遭到越獄的聊天機器人可能會產生不適當的內容,令人尷尬,但卻可以復原。

針對函式庫的攻擊則截然不同。它們利用的是資安研究人員數十年來所了解的傳統軟體漏洞。反序列化遠端程式碼執行 (RCE) 漏洞可讓駭客執行任意的程式碼。認證迴避漏洞會系統遭到未經授權的存取。這些都不是機率,而是確定的。它們不需要了解 AI,只需要了解軟體。

反序列化漏洞不在乎您正在訓練的是什麼神經網路,也不在乎您正在打造一個實用的機器人或有害的機器人。因為漏洞存在於序列化層當中,任何使用到該段程式碼的系統都可能受害。

黃仁勳在 CES 大會上解釋道:「實體 AI 是一種在實體世界中運作的 AI。機器人將成為 AI 的化身。」 當這些機器人使用的函式庫含有重大漏洞時,我們談論的就不只是資料外洩而已,而是一些被設計用來與人類協作的系統中的漏洞。

AI 產業正在打造關鍵基礎設施,電網有安全規範,金融系統有法規,而 AI 底層的軟體函式庫則是上兆美元產業所仰賴的基石,因此值得相同程度的關注。

一名人類研究員可能得花費好幾個星期的時間來分析一個複雜的 AI 框架或函式庫。但 FENRIR 能在數小時內發掘整個程式碼庫中的潛在漏洞,將最有希望的線索提供給人類來進行調查。從 NVIDIA、Tencent、MLflow 和 MCP 基礎架構所找到的 21 個 CVE 漏洞顯示,這些正是最能受惠於 AI 輔助資安分析的系統類型,同時也是未來駭客將越來越常攻擊的系統類型。

四個 NVIDIA Isaac GR00T 的漏洞

這套方法的價值就在於成果,以下使用兩個近期針對 NVIDIA Isaac GR00T 的修補更新週期作例子。

2025 年 5 月,FENRIR 在 NVIDIA 的 Isaac GR00T 架構中發現了資安疑慮,我們的 AI 輔助分析標記了與反序列化漏洞和認證漏洞相符的特徵,像這樣的漏洞如果是在大型、複雜程式碼庫中,人類研究人員需要遠遠更長的時間才能發現。

TrendAI 研究人員當下隨即調查並確認了兩個不同的漏洞。

ZDI-25-847 (CVE-2025-23296)

ZDI-25-847 (CVE-2025-23296) 是「TorchSerializer」類別中一個嚴重的非信任資料反序列化漏洞,可能導致遠端程式碼執行 (RCE)。該漏洞的嚴重性被評定為 CVSS 9.8。正如我們的公告指出:「該漏洞存在於 TorchSerializer 類別當中。此問題是由於程式碼未適當檢查使用者提供的資料所導致,因而造成非信任資料被反序列化。駭客可利用這個漏洞以系統管理員 (root) 的身分執行程式碼。」 此漏洞 NVIDIA 最初是在 2025 年 8 月時修補。

ZDI-25-848 (CVE-2025-23296)

ZDI-25-848 (CVE-2025-23296) 是「secure_server」這個元件方法 (method) 中的一個認證迴避漏洞,此漏洞的嚴重性被評定為 CVSS 7.3。正如我們在公告中指出:「該問題是由於在允許存取功能之前未加以認證所造成,駭客可利用這個漏洞來避開系統上的認證程序。」 這項漏洞同樣也是在 2025 年 8 月已經修補。

我們透過 TrendAI™ ZDI 既有的聯合揭露流程來通報這些發現。NVIDIA 迅速回應並肯定了我們的研究人員,同時也迅速發布了修補更新。我們以為事情就告一段落。

FENRIR 追蹤到有駭客避開了修補更新

FENRIR 不僅能發現漏洞,還能協助研究人員了解漏洞的特徵。當 NVIDIA 釋出修補更新時,我們的團隊分析了矯正措施並找到了潛在的弱點。FENRIR 在研究人員的指引下重新分析了更新後的程式碼庫。

2025 年 11 月,我們又揭露了另外兩個漏洞,也就是原始漏洞的修補更新迴避漏洞:ZDI-25-1041 (CVE-2025-33183) 避開了原本的「TorchSerializer」漏洞,ZDI-25-1044 (CVE-2025-33184) 則避開了「secure_server」的修補更新。我們又再次透過正常程序向 NVIDIA 通報了這些漏洞,並在 2025 年 11 月獲得修補。

也許當初的漏洞是由一套自主式系統所發現,但要了解修補更新、找出其限制,並且有系統地發掘修補迴避的情況,這需要人類的專業知識來為 AI 的能力提供指引。

我們的承諾:負責任的 AI 資安研究

TrendAI™ ZDI 花了超過 20 年的時間與資安社群建立了彼此的信任,我們已處理過數千件的漏洞通報,我們與各大科技領域的廠商都維持著良好關係。

ÆSIR 能將其機構所累積的知識帶到 AI 時代,並且堅持著讓我們的方法與眾不同的承諾:

- 人類賦能。AI 負責找線索,人類負責驗證。如此就能在人類與 AI 之間創造一種自然的綜效,兩者攜手合作保護我們所使用和喜愛的軟體。

- 專業廠商的參與。我們採取聯合揭露的實務作法,讓廠商有時間好好修正問題。我們提供完整的技術文件。我們與產品資安團隊合作,而非站在他們的對立面。

- 專注於高衝擊性目標。我們並不是要用 AI 來讓人力不足的開放原始碼專案被漏洞通報所淹沒。我們的目標是那些一旦出現漏洞就會造成嚴重後果的平台,最重要的是,這些漏洞有可能影響到我們的客戶。

- 持續改善、而非一次性發現。正如 Isaac GR00T 的案例所證明,我們不僅會發現漏洞,還會持續監控矯正措施的進度,並找出不完全的修補更新。

ÆSIR 透過 FENRIR 找到的其他問題

從 2025 年中至今,FENRIR 已在 AI 技術堆疊中發現並揭露了以下漏洞:

- CVE-2025-33184 - NVIDIA Isaac-GR00T secure_server 認證迴避漏洞

- CVE-2025-33183 - NVIDIA Isaac-GR00T TorchSerializer 非信任資料反序列化遠端程式碼執行漏洞

- CVE-2025-23298 - NVIDIA Merlin Transformers4Rec 非信任資料反序列化遠端程式碼執行漏洞

- CVE-2025-23296 - NVIDIA Isaac-GR00T 程式碼注入漏洞

- CVE-2025-23296 - NVIDIA Isaac-GR00T 認證迴避漏洞

- CVE-2025-33185 - NVIDIA AIStore AuthN 使用者關鍵功能缺乏認證導致資訊洩露漏洞

- CVE-2025-33185 - NVIDIA AIStore AuthN 資訊洩露漏洞

- CVE-2025-23357 - NVIDIA Megatron LM 遠端程式碼執行漏洞

- CVE-2025-11202 - win-cli-mcp-server resolveCommandPath 指令注入遠端程式碼執行漏洞

- CVE-2025-12489 - evernote-mcp-server openBrowser 指令注入權限提升漏洞

- CVE-2025-11200 - MLflow 密碼強度要求不足認證迴避漏洞

- CVE-2025-13709 - Tencent TFace restore_checkpoint 非信任資料反序列化遠端程式碼執行漏洞

- CVE-2025-13711 - Tencent TFace eval 非信任資料反序列化遠端程式碼執行漏洞

- CVE-2025-13706 - Tencent PatrickStar merge_checkpoint 非信任資料反序列化遠端程式碼執行漏洞

- CVE-2025-13708 - Tencent NeuralNLP-NeuralClassifier _load_checkpoint 非信任資料反序列化遠端程式碼執行漏洞

- CVE-2025-13716 - Tencent MimicMotion create_pipeline 非信任資料反序列化遠端程式碼執行漏洞

- CVE-2025-13714 - Tencent MedicalNet generate_model 非信任資料反序列化遠端程式碼執行漏洞

- CVE-2025-13710 - Tencent HunyuanVideo load_vae 非信任資料反序列化遠端程式碼執行漏洞

- CVE-2025-13707 - Tencent HunyuanDiT model_resume 非信任資料反序列化遠端程式碼執行漏洞

- CVE-2025-13712 - Tencent HunyuanDiT merge 非信任資料反序列化遠端程式碼執行漏洞

- CVE-2025-13713 - Tencent Hunyuan3D-1 load_pretrained 非信任資料反序列化遠端程式碼執行漏洞

這些發現有幾個共同特徵:

- 高價值目標 - 跨產業使用的基礎函式庫。

- 嚴重性重大 - CVSS 9.8 的漏洞可讓駭客以系統管理員 (root) 身分執行遠端程式碼。

- 修補更新不完全 - 最初的矯正措施存在著修補迴避的問題必須修正。

- 對真實世界的影響 - 被用於設計用來與人類協作的機器人系統。

消除 AI 發展與資安研究之間的落差

Isaac GR00T 的漏洞只是 ÆSIR 發現的諸多 AI 基礎架構漏洞的其中一項,而它們不會是最後的漏洞。

隨著 AI 函式庫越來越普及、也越來越強大,其攻擊面也將隨之擴大。當 AI 系統變得更強、更自主,其風險也會跟著增加。當 AI 工廠變成了一項關鍵基礎設施,套用黃仁勳的說法,它們需要符合其地位的資安防護。

AI 的發展速度與資安研究的速度之間存在著不對稱,這是 AI 資安的一項重大挑戰。這不是提示注入的問題,也不是對抗範例的問題,而是人類根本無法比程式碼推出的速度更快地分析程式碼。

有了 ÆSIR,TrendAI 就能消除這項落差。我們的平台能提供涵蓋漏洞生命週期的完整能力,從 MIMIR 的 N 日情資蒐集與優先次序判斷,到 FENRIR 的零時差漏洞發掘,再到完整的揭露流程自動化。

包括 NVIDIA AI 基礎架構、機器學習 (ML) 平台,以及新興 MCP 工具在內的 21 個 CVE。多次的揭露循環,在漏洞遭到攻擊之前預先發掘修補迴避問題,關鍵基礎設施的安全將獲得大幅改善。

支援 AI 的底層函式庫已成為關鍵基礎設施,它們正以機器速度不斷推出,要保護他們就要跟上這樣的速度。ÆSIR 實現了這個目標 – 而我們才剛開始而已。未來幾個月,我們將揭露更多有關 ÆSIR 框架及其元件的資訊,同時廠商也會揭露並矯正更多漏洞。