簡介

Mekotio 銀行木馬程式是一個精密的惡意程式,從 2015 年活躍至今,主要攻擊拉丁美洲國家,其目的在竊取目標對象的機敏資訊,尤其是銀行登入憑證。此木馬程式源自拉丁美洲地區,在巴西、智利、墨西哥、西班牙和秘魯等地尤其盛行。不僅如此,Mekotio 似乎也與其他知名的拉丁美洲銀行木馬程式 (如 Grandoreiro) 來自同一源頭,後者在今年稍早已經被執法機關破獲。Mekotio 一般經由網路釣魚郵件散播,利用社交工程技巧誘騙使用者點選郵件內的惡意連結或附件檔案。

最近我們客戶遭到 Mekotio 攻擊的情況突然暴增,本文大略介紹此木馬程式及其功能。

Mekotio 如何運作

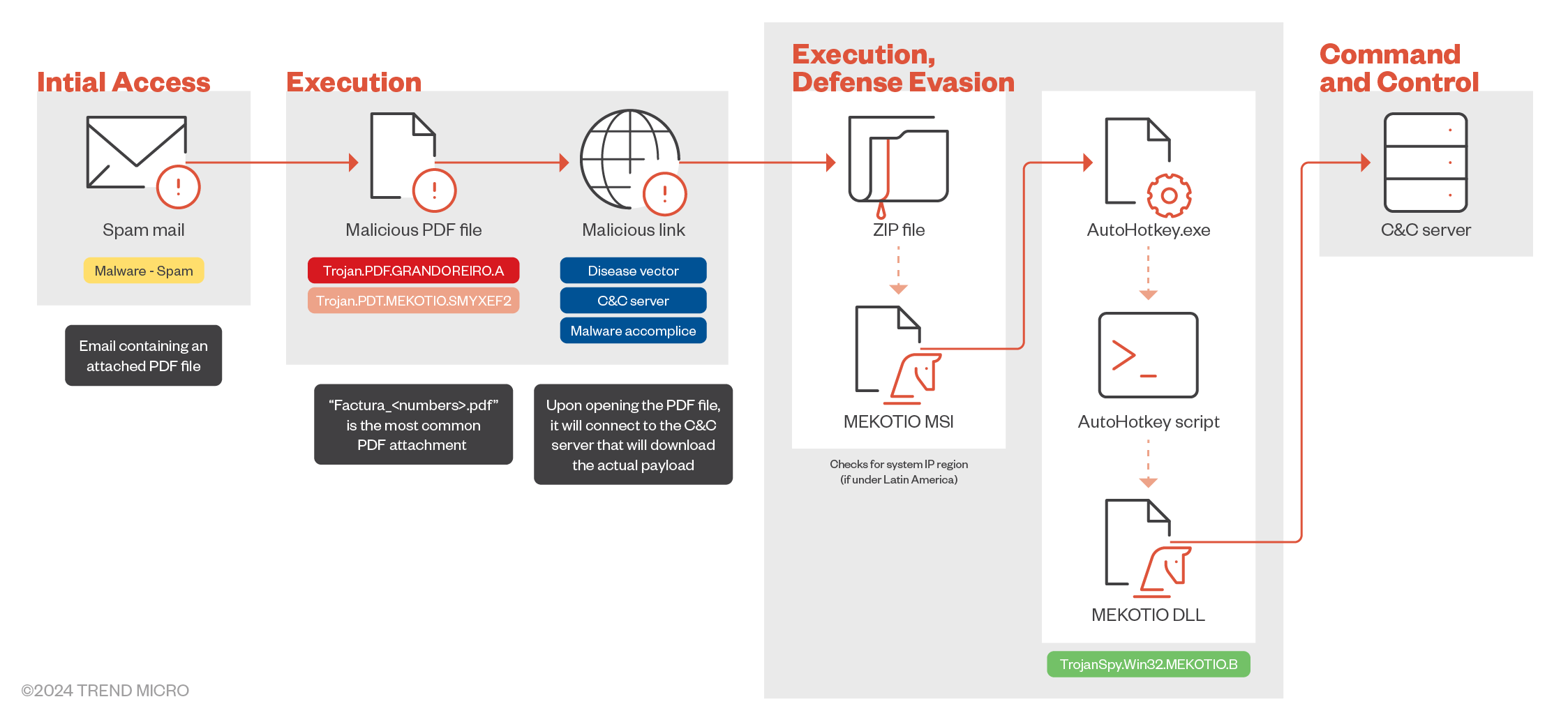

圖 1 顯示 Mekotio 的感染過程。

Mekotio 通常經由假冒稅務機關名義的電子郵件散播,這些郵件會宣稱使用者尚有未繳清的稅金,並隨附一個 ZIP 附件檔案,或一個指向惡意網站的連結。使用者一旦點選了連結或附件檔案,就會下載一個惡意程式到系統上執行。根據我們的分析,此附件是一個內含惡意連結的 PDF 檔案。

Mekotio 執行時會蒐集系統資訊並與其幕後操縱 (CC) 伺服器建立連線,伺服器會提供指示以及一份工作清單給惡意程式執行。

Mekotio 一旦進入系統,就會執行以下惡意行為:

- 竊取登入憑證:Mekotio 的主要目標是竊取銀行登入憑證。它會顯示一個彈出視窗,模仿銀行網站的登入畫面,誘騙使用者在上面輸入自己的登入資訊,然後藉機竊取這些資訊。

- 蒐集資訊:Mekotio 會擷取螢幕、側錄鍵盤、竊取剪貼簿資料。

- 常駐機制:Mekotio 會運用多種手法來常駐在被感染的系統內,包括將自己加入系統的啟動資料夾,或建立排程工作。

竊取到的銀行資訊會回傳給 CC 伺服器,以便駭客用於其他不法活動,例如:非法登入使用者的銀行帳戶。

如何降低風險

使用者只要養成良好的資安習慣,就能避免自己遭遇這類經由電子郵件散布的威脅,包括以下幾點:

- 對於不請自來的電子郵件保持戒心

- 使用者應檢查寄件人的電子郵件地址,看看否有拼字或文法錯誤的情況,同時也仔細檢查郵件的主旨。

- 避免點選連結或下載附件檔案

- 使用者應將滑鼠移到連結上方停一下來查看連結實際的網址,此外也應避免下載附件檔案,除非您對寄件人的身分非常確定。

- 確認寄件人身分

- 使用者應透過已知的聯絡資訊跟寄件人直接聯繫確認,同時也可比較先前與對方往來的郵件來確認目前收到的是否為惡意郵件。

- 使用電子郵件過濾與垃圾郵件防護軟體

- 企業應確實啟用垃圾郵件過濾或其他資安工具,並隨時保持更新。

- 檢舉網路釣魚郵件

- 使用者若收到網路釣魚郵件,可以的話應該向 IT 和資安團隊檢舉。

- 教育員工養成良好的資安習慣

- 企業應教育員工了解網路釣魚及社交工程技巧,此外也應定期舉辦網路釣魚資安意識教育訓練。

結論

Mekotio 銀行木馬程式對金融系統是一項持續且不斷演變的威脅,尤其在拉丁美洲國家。它利用網路釣魚電子郵件來滲透系統,目的是要竊取機敏資訊,並常駐在被入侵的電腦內。一般使用者和企業機構只要能養成良好的資安習慣,例如:確認郵件的真實性、避免點選可疑的連結和附件檔案,以及採用優良的網路資安解決方案,就能大大降低自身風險,避免落入此惡意程式的危險陷阱。

入侵指標資料

如需本文提到的入侵指標完整清單,請至此處。