在本系列的第 1 篇,我們探討了 CNC 工具機的用途與基本觀念,這些觀念對進一步了解這類機械及其整體作業方式相當重要。此外,我們也說明了我們如何評估研究所挑選的廠商。

接下來這篇,我們將繼續說明我們對廠商的評估,並點出我們的研究發現。

Haas

Haas 是我們第一個研究的廠商,因為我們很快就取得了他們的控制器。我們一開始先針對控制器模擬器執行連接埠掃描,找出該控制器使用的通訊協定。接著,我們測試了駭客在攻擊這些通訊協定時可能運用的方法,來測試這台機器的安全性,並在真實世界安裝的機器上驗證這些攻擊。

Okuma

Okuma 在 CNC 控制器市場上獨樹一格的功能就是:他們的控制器採用模組化設計。雖然廠商最單純的裝置型態是一台微型控制器,但他們還提供了一個機制叫作「THINC API」可對其控制器的功能進行高度客製化。透過這項技術,任何開發人員都能撰寫並安裝一個控制器擴充程式,其作法類似透過行動應用程式來擴充智慧型手機的功能。

Heidenhain

為了實踐工業 4.0 的精神,Heidenhain 提供了 Heidenhain DNC 介面讓其設備能與現代化數位工廠整合。Heidenhain DNC 可在許多情境中提供自動化資料交換功能,支援設備與生產資料擷取 (MDA/PDA) 系統、企業資源規劃 (ERP)、製造執行系統 (MES)、庫存管理系統、電腦輔助設計製造 (CAD/CAM) 系統、生產活動控制系統、模擬工具、工具管理系統等等。

我們在測試過程中拿到了 Heidenhain 提供給系統整合商用來幫控制器開發介面的函式庫。這套名為「RemoTools SDK」的函式庫僅提供給某些特定的合作夥伴。

Fanuc

類似 Heidenhain 一樣,Fanuc 也提供了一個介面叫作「FOCAS」來讓其 CNC 工具機與智慧環境整合。即使這個介面提供的遠端呼叫功能比其他廠商有限 (也就是僅有少數管理功能),但我們的實驗顯示駭客還是有辦法發動某些類型的攻擊,例如:損害、阻斷服務和挾持。

我們的研究發現

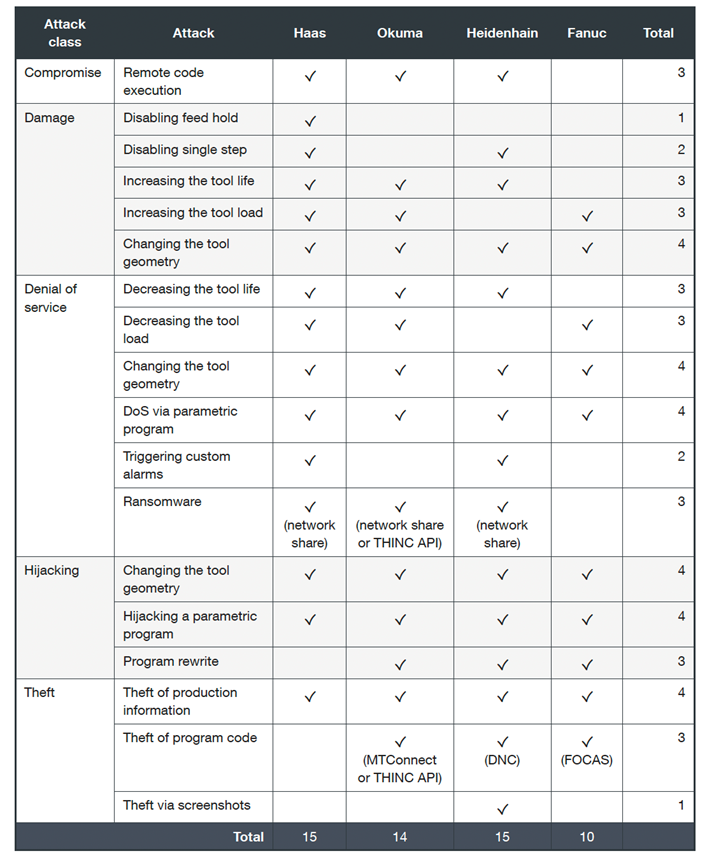

我們在測試中找出了 18 種不同的攻擊手法 (或變化形),並將它們分成五大類:入侵、損害、阻斷服務、 挾持,以及竊取資料:

Haas、Okuma 和 Heidenhain 三家的控制器所包含的問題數量大致相同,都是 15 個左右,而 Fanuc 確定可能遭遇的攻擊有 10 個。不幸的是,從我們的研究可以看出該領域缺乏關於資安與隱私權的危機意識,因而造成一些嚴重而迫切的問題。一些自動化方面的功能,例如從遠端設定刀具幾何數值,或經由連網的資源來決定參數化程式中的數值,在製造業越來越普遍。

基於上述發現,我們也提出了一些企業可用來降低風險的防範措施,我們將在本系列最後一篇當中探討。此外,我們也將說明我們負責任地揭露問題的過程。