企業之所以加速邁向雲端,絕大多數都是因為遠距上班的需求大量湧現,以及客戶需求的改變迫使企業在營運上必須更加靈活。根據 Forrester 指出,94% 的美國企業基礎架構決策者都至少採用了一種雲端部署環境。

儘管推動企業邁向雲端原生的力量一直都存在,然而現實的情況是,大部分企業還是會將他們最重要的資產或關鍵系統架設在私有雲或企業內部,然後利用公有雲來執行業務及提供客戶服務。

這種混合雲架構需要一套現代化全方位資安方法來確保關鍵資料以及應用程式開發流程的安全,而且不能拖慢營運流程與交付速度。本文檢視當前混合雲管理的一些重要趨勢、資安迷思,以及提升網路資安成熟度的一些祕訣。

混合雲管理的資安挑戰

儘管雲端服務與雲端應用程式已相當普及,但對於混合雲資安風險的管理,企業仍有許多疑慮。其中,代價高昂的資料外洩事件以及達成法規遵循要求,是資安長 (CISO) 和資安領導人最關心的問題。

資料保護

在一個混合雲環境中,私有雲及公有雲之間無時無刻都有資料在流動,使得資料隨時面臨著損毀、遭到攔截、甚至遺失的風險。而且由於雲端需透過網際網路連線,因此任何擁有網路連線的人都有機會存取。所以,如果您將一個 Amazon Simple Storage Service (S3) 儲存貯體 (bucket) 設定成可公開存取,那麼任何傳送到這個儲存貯體內的資料,都能透過腳本或其他工具來加以瀏覽,進而衍生嚴重的資安風險。

法規遵循

網路之間傳輸的資料也有可能衍生複雜的法規遵循問題。設想一下以下狀況:某家醫院採用了電子病歷,任何獲得授權的使用者都能從任何地方、任何裝置儲存和存取這些電子病歷。不僅如此,醫院還要遵從 HIPAA 法規的要求,也就是說他們必須證明自己採取了充分的措施來保護這些電子病歷。若再加上一個龐大的混合雲環境,那就不難看出,即使是最小的組態設定錯誤都可能引來一些罰鍰與官司。

簡化混合雲資安管理三大面向

雖然個別的公有雲或私有雲管理起來看似較為容易,但其實資安的需求是相同的。

為了簡化混合雲管理,我們整理出其中牽涉的三大面向:系統管理安全、實體與技術性安全,以及供應鏈安全。讓我們來仔細看看您該如何在這每一個面向上有效管理資安風險以確保混合雲的安全:

1.系統管理安全

這個面向涉及的是人員和流程,包括:風險評估程序、資料防護政策、災難復原計畫,以及員工訓練。包含兩大重點:

建立新的角色與責任

採用混合雲環境之後,人員及負責的項目將會重新調整。例如,在應用程式開發過程當中,資安變成了一種共同分擔的責任。當一切都在企業內部時,開發人員只需負責針對基礎架構撰寫程式,然後賦予資安團隊較大的權力來決定基礎架構該如何運作,並且建立資安準則。

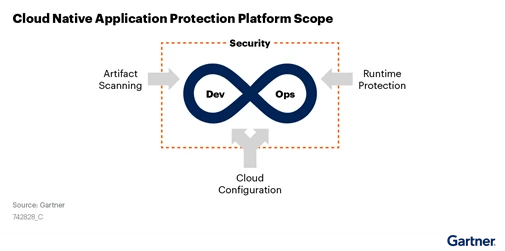

但現在,開發人員不單要撰寫程式碼,還要定義他們要部署的基礎架構程式碼 (IaC),這使得更多的掌控權移轉到開發人員手中。此時就可導入 DevOps 或 DevSecOps,讓資安融入 DevOps 整個生命週期當中:從規劃到程式撰寫,再到測試與部署,而不拖慢任何流程。

加強存取控管

根據 Verizon 的調查,82% 的資料外洩都涉及人為因素。因此,採用一套零信任架構來加強使用者存取控管是一個不錯的策略。零信任 (Zero Trust) 採取的是「絕不信任、持續驗證」的原則,因此使用者和裝置只能存取他們已獲得授權的應用程式,而且要先通過認證之後才能存取。同時還要持續監控使用者和裝置的行為來決定是否要繼續允許存取,如果發現超出風險門檻的行為,就立刻終止其存取。

2.實體與技術性安全

在企業內或私有雲環境,您仍有完全的責任須保護內部基礎架構。您最好採取一些網路防護措施,如:實體鎖定、監視攝影機、身分證件與生物特徵認證等等。從更高的層次來看,要建置有效的技術性防護,其最根本的挑戰在於缺乏涵蓋所有雲端的可視性。企業通常會使用好幾種不同的雲端,根據IBM 預測,到 2023 年,平均每家企業將會使用 10 種不同的雲端。因此,毫無章法地混用公有雲、私有雲以及企業內資產,會讓企業很難持續掌握完整的可視性,但這對於有效的威脅偵測及回應卻是必要條件。而且,如果企業採用零散不連貫的單一面向產品來保護不同的雲端環境,只會讓問題更加嚴重。

若您採用單一面向產品,您的可視性將非常受限,您的關鍵系統將容易遭到攻擊,資安的風險也更高。不過別擔心,您不需要因此就將資安整個砍掉重練。您只需一套具備第三方整合能力的全方位網路資安平台來與您現有的資安密切配合,就能提供您保護混合雲環境所需的完整可視性。

3.供應鏈安全

在 DevOps 軟體開發流程當中有許多第三方元件和工具可以協助您加快流程以滿足市場需求。只不過,採用這些工具有可能為網路犯罪集團製造一些新的攻擊途徑。根據 Venafi 近期的一項調查指出,有 82% 的受訪者覺得其機構有可能遭到針對軟體供應鏈的網路攻擊。

此外,CISA 也在一份名為「ICT SCRM Essentials 」(資通訊技術供應鏈風險管理之基礎) 的文件當中提出了建立有效供應鏈風險管理實務的 6 個關鍵步驟:

- 發掘:找出須參與的人員。

- 管理:根據產業標準與最佳實務原則 (如 NIST 發布的原則) 來制定供應鏈資安政策與程序。

- 評估:了解您所採購的硬體、軟體與服務。

- 掌握:詳細列出完整供應鏈來掌握您採購了哪些元件。

- 檢驗:決定您的機構該如何評估供應商的資安文化。

- 評量:設定時程與系統,根據指導原則來評量供應鏈的資安狀況。

混合雲防護所需的資安能力

純雲端及雲端原生企業的議題近來相當熱門,但事實上,除了新創公司之外,大多數企業 (不論規模大小) 都會永遠維持採用混合雲的模式。所以很重要的一點是確保您挑選的廠商能提供一套全方位網路資安平台來同時支援雲端與企業內解決方案。

許多廠商都宣稱提供一套網路資安平台,但他們通常只是把一些單一面向產品包裝在一起,然後以優惠價販售而已。真正的全方位網路資安平台要能蒐集並交叉關聯所有雲端與企業內環境的資料,提供單一的監控、偵測及回應窗口。不僅如此,這套平台還要能隨著您的雲端與業務需求的變化而成長。

當您在為了改善混合雲管理而評估一套資安平台時,請看看它是否具備以下功能:

雲端原生防護

是否提供以下自動化雲端防護功能來讓您節省時間、提升效率、達成法規遵循要求:

- 組態設定錯誤檢查,檢查是否有開放的 Amazon S3 儲存貯體、資料庫與網路連接埠。

- 雲端工作負載執行時期監控與防護。

- 自動化偵測容器、虛擬機器 (VM) 及無伺服器 (serverless) 功能中的漏洞。

- 掃描是否存在著 CVE 漏洞、機密、敏感資料與惡意程式。

- 掃描基礎架構程式碼 (IaC)。

安全存取服務邊緣 (SASE)

支援零信任策略的 SASE 結合了兩大不同領域的功能,涵蓋底層網路基礎架構以及基礎架構之上的網路資安應用層,其中包含三大核心要素:安全網站閘道 (SWG)、雲端應用程式防護代理 (CASB) 以及零信任網路存取 (ZTNA)。

CASB 解決方案能解決可視性與控管的問題,擔任使用者和雲端之間的橋樑,自動監控與評估風險,並透過 API 來套用資安政策。當與 SWG 整合時,可防範不安全的網際網路流量進入內部網路,提供更精細的防護。CASB 可判斷流量是否為高風險或惡意流量,偵測使用者與應用程式之間的流量,萬一偵測到潛在風險,還可透過 SWG 採取更深層的管控。

若能進一步與 ZTNA 整合,就能將現有 SaaS 資安控管從 CASB 延伸至私有應用程式。如此就能提供一套集中化的防護來同時保護私有雲及公有雲。

延伸式偵測及回應 (XDR)

XDR 是端點偵測及回應 (EDR) 的進一步延伸,能蒐集並交叉關聯端點、雲端、網路、電子郵件以及使用者的深度威脅活動資料。將所有資料彙整起來,只提供關鍵的警示,再加上以攻擊為主體的圖形化網路攻擊時間軸檢視。如此一來,資安營運中心 (SOC) 就能深入了解使用者如何遭到感染、首次入侵點在哪裡、攻擊如何擴散,以及各種有助於遏止攻擊擴散的實用資訊。