JAVA_DLOAD.ZZC

Windows 2000, Windows XP, Windows Server 2003

Tipo di minaccia informatica:

Trojan

Distruttivo?:

No

Crittografato?:

No

In the wild::

Sì

Panoramica e descrizione

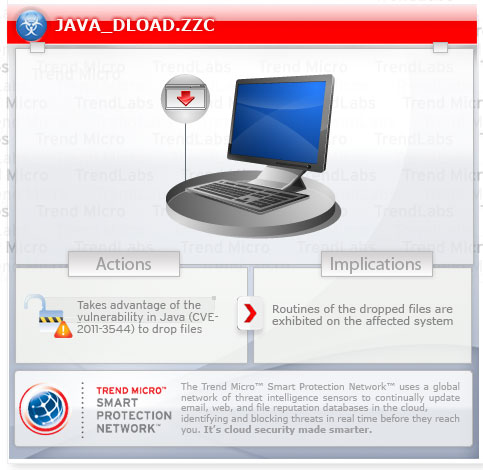

Para obtener una visión integral del comportamiento de este Trojan, consulte el diagrama de amenazas que se muestra a continuación.

Este malware se puede alojar en un sitio Web y ejecutar cuando un usuario accede a dicho sitio Web.

Ejecuta los archivos que infiltra mediante peticiones al sistema afectado, que realiza las rutinas maliciosas que contienen.

Dettagli tecnici

Detalles de entrada

Este malware se puede alojar en un sitio Web y ejecutar cuando un usuario accede a dicho sitio Web.

Instalación

Infiltra los archivos siguientes:

- %User Temp%\~spawn{random numbers}.tmp.dir\ATxBtCuy.exe - detected by Trend Micro as TROJ_PPOINTER.SM

- %User Temp%\~spawn{random numbers2}.tmp.dir\ATxBtCuy.exe - detected by Trend Micro as TROJ_PPOINTER.SM

(Nota: %User Temp% es la carpeta Temp del usuario activo, que en el caso de Windows 2000, XP y Server 2003 suele estar en C:\Documents and Settings\{nombre de usuario}\Local Settings\Temp).

)Crea las carpetas siguientes:

- %User Temp%\~spawn{random numbers}.tmp.dir

- %User Temp%\~spawn{random numbers2}.tmp.dir

(Nota: %User Temp% es la carpeta Temp del usuario activo, que en el caso de Windows 2000, XP y Server 2003 suele estar en C:\Documents and Settings\{nombre de usuario}\Local Settings\Temp).

)Rutina de infiltración

Ejecuta los archivos que infiltra mediante peticiones al sistema afectado, que realiza las rutinas maliciosas que contienen.

Otros detalles

Más información sobre esta vulnerabilidad en:

Soluzioni

Step 1

Los usuarios de Windows ME y XP, antes de llevar a cabo cualquier exploración, deben comprobar que tienen desactivada la opción Restaurar sistema para permitir la exploración completa del equipo.

Step 3

Cierre todas las ventanas abiertas del explorador.

Step 4

Buscar y eliminar estas carpetas

- %User Temp%\~spawn{random numbers}.tmp.dir

- %User Temp%\~spawn{random numbers2}.tmp.dir

Step 5

Explorar el equipo con su producto de Trend Micro para eliminar los archivos detectados como JAVA_DLOAD.ZZC En caso de que el producto de Trend Micro ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no serán necesarios más pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta página de Base de conocimientos para obtener más información.

Sondaggio