HackTool.Win32.Radmin.HA

RemoteAdmin.Win32.RDPWrap.b (KASPERSKY)

Windows

Tipo di minaccia informatica:

Hacking Tool

Distruttivo?:

No

Crittografato?:

In the wild::

Sì

Panoramica e descrizione

It arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

Este malware no tiene ninguna rutina de propagación.

Este malware no tiene ninguna rutina de puerta trasera.

Dettagli tecnici

Detalles de entrada

It arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

Propagación

Este malware no tiene ninguna rutina de propagación.

Rutina de puerta trasera

Este malware no tiene ninguna rutina de puerta trasera.

Otros detalles

Hace lo siguiente:

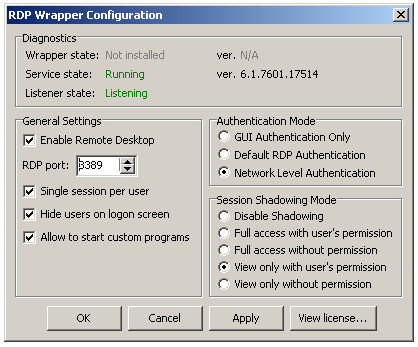

- It displays the following upon execution:

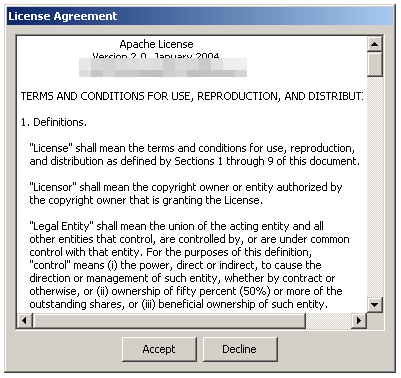

- It displays the following upon clicking View license button:

- It displays the following application information:

- Diagnostic:

- Wrapper state

- Service state

- Listener state

- App version

- It has the following functions:

- It executes the following command to add a new rule named "Remote Destop" and changes the local port from default value (TCP port 3389) to user specified port.

- netsh advfirewall firewall set rule name="Remote Desktop" new localport={User Specified Port}

- General Settings:

- Enable Remote Destop

- RDP port selection

- Single session per user

- Hide users on logon screen

- Allow to start custom programs

- Authentication Mode:

- GUI Authentication Only

- Default RDP Authentication

- Network Level Authentication

- Session Shadowing Mode:

- Disable Shadowing

- Full access with user's permission

- Full access without permission

- View only with user's permission

- View only without permission

Soluzioni

Step 1

Los usuarios de Windows ME y XP, antes de llevar a cabo cualquier exploración, deben comprobar que tienen desactivada la opción Restaurar sistema para permitir la exploración completa del equipo.

Step 2

Note that not all files, folders, and registry keys and entries are installed on your computer during this malware's/spyware's/grayware's execution. This may be due to incomplete installation or other operating system conditions. If you do not find the same files/folders/registry information, please proceed to the next step.

Step 3

Explorar el equipo con su producto de Trend Micro para eliminar los archivos detectados como HackTool.Win32.Radmin.HA En caso de que el producto de Trend Micro ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no serán necesarios más pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta página de Base de conocimientos para obtener más información.

Sondaggio