BKDR_EMDIVI.ZJCH-A

Windows

Tipo di minaccia informatica:

Backdoor

Distruttivo?:

No

Crittografato?:

Sì

In the wild::

Sì

Panoramica e descrizione

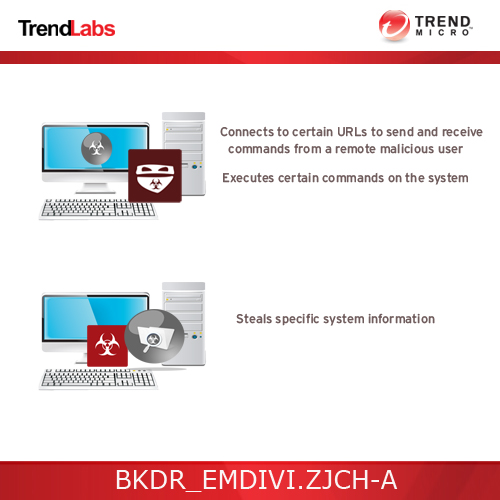

Para obtener una visión integral del comportamiento de este Backdoor, consulte el diagrama de amenazas que se muestra a continuación.

Este malware no tiene ninguna rutina de propagación.

Ejecuta comandos desde un usuario remoto malicioso que pone en peligro el sistema afectado.

Recopila información específica del sistema afectado.

Dettagli tecnici

Instalación

Agrega los procesos siguientes:

- svchost.exe

Agrega las siguientes exclusiones mutuas para garantizar que solo se ejecuta una de sus copias en todo momento:

- 58e034ea0c370efbd9c8764ebf8bd197

- iL463655Oh75jM578996Pd675475

Este malware inyecta códigos en el/los siguiente(s) proceso(s):

- created svchost.exe

Propagación

Este malware no tiene ninguna rutina de propagación.

Rutina de puerta trasera

Ejecuta los comandos siguientes desde un usuario remoto malicioso:

- Enumerate files and folders

- Delete files and folders

- Download files

- Upload files

- Execute files

- Get file attributes

- Enumerate processes

- Perform remote shell

- Loads a library using LoadLibrary API

- Import functions from a library using GetProcAddress API

- Choose HTTP Authentication

- Setup Proxy auto-configuration

- Gather Firefox settings from prefs.js

- Gather proxy settings from proxy.pac

- Gather proxy settings from windows registry

- Sleep

Robo de información

Recopila la siguiente información del sistema afectado:

- Host name

- Process ID of the malware

- Memory Size (RAM)

- Internet Explorer Version

- Windows OS Version

- System Language

- Location

- Time Zone Information

Otros detalles

Requiere los componentes adicionales siguientes para ejecutarse correctamente:

- {malware path}\iusb3mon.dll ← used to decrypt and load itself; detected as TROJ_EMDIVI.ZJCH-A

Soluzioni

Step 1

Los usuarios de Windows ME y XP, antes de llevar a cabo cualquier exploración, deben comprobar que tienen desactivada la opción Restaurar sistema para permitir la exploración completa del equipo.

Step 3

Elimine los archivos de malware que se han introducido/descargado mediante BKDR_EMDIVI.ZJCH-A

- TROJ_EMDIVI.ZJCH-A

Step 4

Identificar y terminar los archivos detectados como BKDR_EMDIVI.ZJCH-A

- Para los usuarios de Windows 98 y ME, puede que el Administrador de tareas de Windows no muestre todos los procesos en ejecución. En tal caso, utilice un visor de procesos de una tercera parte (preferiblemente, el Explorador de procesos) para terminar el archivo de malware/grayware/spyware. Puede descargar la herramienta en cuestión aquí.

- Si el archivo detectado aparece en el Administrador de tareas o en el Explorador de procesos, pero no puede eliminarlo, reinicie el equipo en modo seguro. Para ello, consulte este enlace para obtener todos los pasos necesarios.

- Si el archivo detectado no se muestra en el Administrador de tareas o el Explorador de procesos, prosiga con los pasos que se indican a continuación.

Step 5

Explorar el equipo con su producto de Trend Micro para eliminar los archivos detectados como BKDR_EMDIVI.ZJCH-A En caso de que el producto de Trend Micro ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no serán necesarios más pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta página de Base de conocimientos para obtener más información.

Sondaggio