Backdoor.Win32.FUPORPLEX.C

HEUR:Trojan.Win32.Perkiler.vho (Kaspersky), Trojan-Downloader.Win32.Delf, Trojan-Downloader.Win32.Delf (Ikarus)

Windows

Tipo di minaccia informatica:

Backdoor

Distruttivo?:

No

Crittografato?:

In the wild::

Sì

Panoramica e descrizione

It arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

Elimina archivos para impedir la ejecución correcta de programas y aplicaciones.

Dettagli tecnici

Detalles de entrada

It arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

Instalación

Infiltra los archivos siguientes:

- %Windows%\winupdate32.log if OS is x32

- %Windows%\winupdate64.log if OS is x64

- One of the following:

- %Windows%\sens.dll

- %Windows%\cscdll.dll

- One of the following:

- %Windows%\AppPatch\Acpsens.dll -> copy of legit %Windows%\sens.dll

- %Windows%\AppPatch\Acpcscdll.dll -> copy of legit %Windows%\cscdll.dll

- %Windows%\AppPatch\Ke{6 random numbers}.xsl

- %Windows%\AppPatch\Ac{Characters based on C: volume serial number}.sdb -> copy of %Windows%\AppPatch\Ke5{6 random numbers}.xsl

- %Windows%\AppPatch\Custom\{7 random characters}.tmp -> copies of its components

- %System%\Ms{Characters based on C: volume serial number}App.dll

- %System%\drivers\dump_{random hex strings}.sys

(Nota: %Windows% es la carpeta de Windows, que suele estar en C:\Windows o C:\WINNT).

. %System% es la carpeta del sistema de Windows, que en el caso de Windows 98 y ME suele estar en C:\Windows\System, en el caso de Windows NT y 2000 en C:\WINNT\System32 y en el caso de Windows 2000(32-bit), XP, Server 2003(32-bit), Vista, 7, 8, 8.1, 2008(64-bit), 2012(64bit) y 10(64-bit) en C:\Windows\System32).)Agrega los procesos siguientes:

- netsh interface ipv6 install

- netsh.exe ipsec static add policy name=qianye

- netsh.exe ipsec static add filterlist name=Filter1

- netsh.exe ipsec static add filter filterlist=Filter1 srcaddr=any dstaddr=Me dstport=445 protocol=TCP

- netsh.exe ipsec static add filter filterlist=Filter1 srcaddr=any dstaddr=Me dstport=135 protocol=TCP

- netsh.exe ipsec static add filter filterlist=Filter1 srcaddr=any dstaddr=Me dstport=139 protocol=TCP

- netsh.exe ipsec static add filter filterlist=Filter1 srcaddr=any dstaddr=Me dstport=445 protocol=UDP

- netsh.exe ipsec static add filter filterlist=Filter1 srcaddr=any dstaddr=Me dstport=135 protocol=UDP

- netsh.exe ipsec static add filter filterlist=Filter1 srcaddr=any dstaddr=Me dstport=139 protocol=UDP

- netsh.exe ipsec static add filteraction name=FilteraAtion1 action=block

- netsh.exe ipsec static add rule name=Rule1 policy=qianye filterlist=Filter1 filteraction=FilteraAtion1

- netsh.exe ipsec static set policy name=qianye assign=y

- %System%\svchost.exe -k NetworkService

- %System%\svchost.exe -k LocalService

(Nota: %System% es la carpeta del sistema de Windows, que en el caso de Windows 98 y ME suele estar en C:\Windows\System, en el caso de Windows NT y 2000 en C:\WINNT\System32 y en el caso de Windows 2000(32-bit), XP, Server 2003(32-bit), Vista, 7, 8, 8.1, 2008(64-bit), 2012(64bit) y 10(64-bit) en C:\Windows\System32).

)Crea las carpetas siguientes:

- %System Root%\RECYCLER

- %Windows%\AppPatch

- %Windows%\AppPatch\Custom

- %Program Files%\OTFDXCNEJDKCODPNIZZRXFWJIBKVCIHFNGXU\OTFDXCNEJDKCODPNIZZRXFWJIBKVCIHFNGXU\

- %Program Files%\OTFDXCNEJDKCODPNIZZRXFWJIBKVCIHFNGXU\

(Nota: %System Root% es la carpeta raíz, normalmente C:\. También es la ubicación del sistema operativo).

. %Windows% es la carpeta de Windows, que suele estar en C:\Windows o C:\WINNT).. %Program Files% es la carpeta Archivos de programa predeterminada, que suele estar en C:\Archivos de programa).)Otras modificaciones del sistema

Elimina los archivos siguientes:

- %System%\Ms{Characters based on C: volume serial number}App.dll

- One of the following:

- %Windows%\sens.dll

- %Windows%\cscdll.dll

- One of the following:

- %Windows%\AppPatch\Acpsens.dll

- %Windows%\AppPatch\Acpcscdll.dll

- .tmp files in %Windows%\AppPatch\Custom\

- .tmp files in %Windows%\AppPatch\

- .xsl files in %Windows%\AppPatch\

(Nota: %System% es la carpeta del sistema de Windows, que en el caso de Windows 98 y ME suele estar en C:\Windows\System, en el caso de Windows NT y 2000 en C:\WINNT\System32 y en el caso de Windows 2000(32-bit), XP, Server 2003(32-bit), Vista, 7, 8, 8.1, 2008(64-bit), 2012(64bit) y 10(64-bit) en C:\Windows\System32).

. %Windows% es la carpeta de Windows, que suele estar en C:\Windows o C:\WINNT).)Elimina las carpetas siguientes:

- %System Root%\RECYCLER

(Nota: %System Root% es la carpeta raíz, normalmente C:\. También es la ubicación del sistema operativo).

)Agrega las siguientes entradas de registro:

HKEY_LOCAL_MACHINE\SOFTWARE\SoundResearch

UpdaterLastTimeChecked1 = 1

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Installer\

Folders

%Program Files%\OTFDXCNEJDKCODPNIZZRXFWJIBKVCIHFNGXU\OTFDXCNEJDKCODPNIZZRXFWJIBKVCIHFNGXU\ = 1

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Installer\

Folders

%Program Files%\OTFDXCNEJDKCODPNIZZRXFWJIBKVCIHFNGXU\ = 1

HKEY_LOCAL_MACHINE\SYSTEM\{ControlSet001 or CurrentControlSet}\

services\Ms{Characters based on C: volume serial number}App\Parameters

ServiceDll = %System%\Ms{Characters based on C: volume serial number}App.dll

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows NT\CurrentVersion\Svchost

netsvcs = {add "Ms{Characters based on C: volume serial number}App" to the list}

HKEY_LOCAL_MACHINE\SYSTEM\{ControlSet001 or CurrentControlSet}\

services\Ms{Characters based on C: volume serial number}App

ImagePath = %System%\svchost.exe -k netsvcs

HKEY_CURRENT_USER\Software\Policies\

Microsoft\Windows Defender

DisableAntiSpyware = 1

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\

Microsoft\Windows Defender

DisableAntiSpyware = 1

HKEY_CURRENT_USER\Software\Microsoft\

Windows Script\Settings

JITDebug = 0

Robo de información

Recopila los siguientes datos:

- Current Date

- MAC Address

- System's service pack

- Volume Serial-ID

Otros detalles

Agrega las siguientes entradas de registro como parte de la rutina de instalación:

HKEY_LOCAL_MACHINE\SYSTEM\{ControlSet001 or CurrentControlSet}\

services\Ms{Characters based on C: volume serial number}App\Parameters

HKEY_LOCAL_MACHINE\SYSTEM\{ControlSet001 or CurrentControlSet}\

services\Ms{Characters based on C: volume serial number}App

HKEY_LOCAL_MACHINE\SOFTWARE\SoundResearch

Hace lo siguiente:

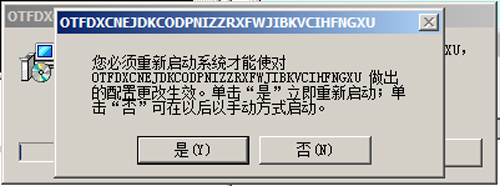

- Prompts user to restart the machine after its installation:

- The added process "svchost.exe -k LocalService" acts as watchdog for "svchost.exe -k NetworkService" and vise-versa.

- Loads shellcode into its memory by searching for the following files:

- %System%\svchost.exe -k LocalService:

- %Windows%\AppPatch\Ac{8 random characters}.sdb

- %Windows%\AppPatch\Ke{6 random characters}.xsl

- %System%\svchost.exe -k NetworkService:

- %Windows%\AppPatch\Custom\{random hex}.moe

- %Windows%\AppPatch\Custom\{random hex}.mow

- Does not proceed to its payload if current process is not "winlogon.exe" or "svchost.exe"

- Accesses the following URLs to get actual time:

- time.windows.com

- www.microsoft.com

- www.baidu.com

- Accesses the following URLs to download different modules:

- {BLOCKED}.{BLOCKED}.53.202:12941/{random hex}.moe

- {BLOCKED}.{BLOCKED}.192.42:10944/{random hex}.moe

- {BLOCKED}.{BLOCKED}.14.111:14215/{random hex}.moe

- {BLOCKED}.{BLOCKED}.221.229:14711/{random hex}.moe

- {BLOCKED}.{BLOCKED}.192.84:10848/{random hex}.moe

- {BLOCKED}.{BLOCKED}.192.41:10688/{random hex}.moe

- {BLOCKED}.{BLOCKED}.245.206:13245/{random hex}.moe

- {BLOCKED}.{BLOCKED}.148.190:12197/{random hex}.moe

- {BLOCKED}.{BLOCKED}.176.112:14424/{random hex}.moe

- {BLOCKED}.{BLOCKED}.240.7:16263/{random hex}.moe

- {BLOCKED}.{BLOCKED}.48.223:14284/{random hex}.moe

- {BLOCKED}.{BLOCKED}.101.29:15050/{random hex}.moe

- {BLOCKED}.{BLOCKED}.90.54:13914/{random hex}.moe

- {BLOCKED}.{BLOCKED}.176.19:20181/{random hex}.moe

- {BLOCKED}.{BLOCKED}.218.112:13921/{random hex}.moe

- {BLOCKED}.{BLOCKED}.35.126:25739/{random hex}.moe

- {BLOCKED}.{BLOCKED}.96.106:32139/{random hex}.moe

- {BLOCKED}.{BLOCKED}.158.0:25739/{random hex}.moe

- {BLOCKED}.{BLOCKED}.56.95:25739/{random hex}.moe

- {BLOCKED}.{BLOCKED}.150.126:16203/{random hex}.moe

- {BLOCKED}.{BLOCKED}.221.216:13879/{random hex}.moe

- {BLOCKED}.{BLOCKED}.192.84:10848/{random hex}.moe

- {BLOCKED}.{BLOCKED}.191.193:12399/{random hex}.moe

- {BLOCKED}.{BLOCKED}.28.45:12820/{random hex}.moe

- {BLOCKED}.{BLOCKED}.125.106:20187/{random hex}.moe

- {BLOCKED}.{BLOCKED}.154.13:11605/{random hex}.moe

- {BLOCKED}.{BLOCKED}.55.8:17116/{random hex}.moe

- {BLOCKED}.{BLOCKED}.55.7:18488/{random hex}.moe

- {BLOCKED}.{BLOCKED}.194.122:11627/{random hex}.moe

- {BLOCKED}.{BLOCKED}.194.121:11532/{random hex}.moe

- {BLOCKED}.{BLOCKED}.200.63:18126/{random hex}.moe

- {BLOCKED}.{BLOCKED}.32.126:11946/{random hex}.moe

- {BLOCKED}.{BLOCKED}.93.106:20175/{random hex}.moe

- {BLOCKED}.{BLOCKED}.155.0:14217/{random hex}.moe

- {BLOCKED}.{BLOCKED}.98.140:17969/{random hex}.moe

- {BLOCKED}.{BLOCKED}.31.45:11551/{random hex}.moe

- {BLOCKED}.{BLOCKED}.196.152:14469/{random hex}.moe

- {BLOCKED}.{BLOCKED}.184.178:11438/{random hex}.moe

- {BLOCKED}.{BLOCKED}.128.106:13632/{random hex}.moe

- {BLOCKED}.{BLOCKED}.78.9:19063/{random hex}.moe

- {BLOCKED}.{BLOCKED}.78.8:17015/{random hex}.moe

- {BLOCKED}.{BLOCKED}.200.226:17260/{random hex}.moe

- {BLOCKED}.{BLOCKED}.86.137:13008/{random hex}.moe

- {BLOCKED}.{BLOCKED}.120.35:20181/{random hex}.moe

- {BLOCKED}.{BLOCKED}.157.13:13941/{random hex}.moe

- {BLOCKED}.{BLOCKED}.58.8:16855/{random hex}.moe

- {BLOCKED}.{BLOCKED}.58.7:14807/{random hex}.moe

- {BLOCKED}.{BLOCKED}.197.122:15714/{random hex}.moe

- {BLOCKED}.{BLOCKED}.197.121:15586/{random hex}.moe

- {BLOCKED}.{BLOCKED}.203.63:16331/{random hex}.moe

- {BLOCKED}.{BLOCKED}.73.166:10642/{random hex}.moe

- {BLOCKED}.{BLOCKED}.56.173:11086/{random hex}.moe

- {BLOCKED}.{BLOCKED}.199.152:19555/{random hex}.moe

- {BLOCKED}.{BLOCKED}.13.58:14861/{random hex}.moe

- {BLOCKED}.{BLOCKED}.203.226:14514/{random hex}.moe

- {BLOCKED}.{BLOCKED}.89.137:17580/{random hex}.moe

- {BLOCKED}.{BLOCKED}.123.35:32139/{random hex}.moe

- {BLOCKED}.{BLOCKED}.32.32:19232/{random hex}.moe

- {BLOCKED}.{BLOCKED}.243.103:13305/{random hex}.moe

- {BLOCKED}.{BLOCKED}.86.10:10586/{random hex}.moe

- {BLOCKED}.{BLOCKED}.193.205:19487/{random hex}.moe

- {BLOCKED}.{BLOCKED}.27.140:13270/{random hex}.moe

- {BLOCKED}.{BLOCKED}.85.250:16021/{random hex}.moe

- {BLOCKED}.{BLOCKED}.95.140:13295/{random hex}.moe

- {BLOCKED}.{BLOCKED}.35.32:21396/{random hex}.moe

- {BLOCKED}.{BLOCKED}.50.202:19150/{random hex}.moe

- {BLOCKED}.{BLOCKED}.189.42:12147/{random hex}.moe

- {BLOCKED}.{BLOCKED}.218.229:17357/{random hex}.moe

- {BLOCKED}.{BLOCKED}.189.84:18127/{random hex}.moe

- {BLOCKED}.{BLOCKED}.145.190:18049/{random hex}.moe

- {BLOCKED}.{BLOCKED}.173.112:10672/{random hex}.moe

- {BLOCKED}.{BLOCKED}.237.7:16869/{random hex}.moe

- {BLOCKED}.{BLOCKED}.45.223:17146/{random hex}.moe

- {BLOCKED}.{BLOCKED}.87.54:15442/{random hex}.moe

- {BLOCKED}.{BLOCKED}.196.205:10273/{random hex}.moe

- {BLOCKED}.{BLOCKED}.215.112:10688/{random hex}.moe

- {BLOCKED}.{BLOCKED}.31.140:17935/{random hex}.moe

- {BLOCKED}.{BLOCKED}.53.95:19119/{random hex}.moe

- {BLOCKED}.{BLOCKED}.218.216:16947/{random hex}.moe

- {BLOCKED}.{BLOCKED}.75.9:18035/{random hex}.moe

- {BLOCKED}.{BLOCKED}.75.8:17182/{random hex}.moe

- Downloaded modules are saved as %Windows%\AppPatch\Custom\{random hex}.moe

- It adds the following mutex to avoid re-running certain malicious routines:

- Global\RunWord{random characters} ? for shellcode routine

- Global\{Characters based on C: volume serial number}CSS ? for registry creation routine

- Global\{Characters based on C: volume serial number}SetServiceX ? for "%System%\svchost.exe -k LocalService" process execution routine

- Global\{Characters based on C: volume serial number}SetService ? for "%System%\svchost.exe -k LocalService" process execution routine

- Global\{Characters based on C: volume serial number}AppService ? for "%System%\svchost.exe -k NetworkService" process execution routine

Soluzioni

Step 1

Los usuarios de Windows ME y XP, antes de llevar a cabo cualquier exploración, deben comprobar que tienen desactivada la opción Restaurar sistema para permitir la exploración completa del equipo.

Step 2

Note that not all files, folders, and registry keys and entries are installed on your computer during this malware's/spyware's/grayware's execution. This may be due to incomplete installation or other operating system conditions. If you do not find the same files/folders/registry information, please proceed to the next step.

Step 3

Identificar y terminar los archivos detectados como Backdoor.Win32.FUPORPLEX.C

- Para los usuarios de Windows 98 y ME, puede que el Administrador de tareas de Windows no muestre todos los procesos en ejecución. En tal caso, utilice un visor de procesos de una tercera parte (preferiblemente, el Explorador de procesos) para terminar el archivo de malware/grayware/spyware. Puede descargar la herramienta en cuestión aquí.

- Si el archivo detectado aparece en el Administrador de tareas o en el Explorador de procesos, pero no puede eliminarlo, reinicie el equipo en modo seguro. Para ello, consulte este enlace para obtener todos los pasos necesarios.

- Si el archivo detectado no se muestra en el Administrador de tareas o el Explorador de procesos, prosiga con los pasos que se indican a continuación.

Step 4

Eliminar esta clave del Registro

Importante: si modifica el Registro de Windows incorrectamente, podría hacer que el sistema funcione mal de manera irreversible. Lleve a cabo este paso solo si sabe cómo hacerlo o si puede contar con ayuda de su administrador del sistema. De lo contrario, lea este artículo de Microsoft antes de modificar el Registro del equipo.

- In HKEY_LOCAL_MACHINE\SYSTEM\{ControlSet001 or CurrentControlSet}\

- services\Ms{Characters based on C: volume serial number}App\Parameters

- services\Ms{Characters based on C: volume serial number}App\Parameters

- In HKEY_LOCAL_MACHINE\SYSTEM\{ControlSet001 or CurrentControlSet}\

- services\Ms{Characters based on C: volume serial number}App

- services\Ms{Characters based on C: volume serial number}App

- In HKEY_LOCAL_MACHINE\SOFTWARE\SoundResearch

Step 5

Eliminar este valor del Registro

Importante: si modifica el Registro de Windows incorrectamente, podría hacer que el sistema funcione mal de manera irreversible. Lleve a cabo este paso solo si sabe cómo hacerlo o si puede contar con ayuda de su administrador del sistema. De lo contrario, lea este artículo de Microsoft antes de modificar el Registro del equipo.

- In HKEY_LOCAL_MACHINE\SOFTWARE\SoundResearch

- UpdaterLastTimeChecked1 = 1

- UpdaterLastTimeChecked1 = 1

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Installer\Folders

- %Program Files%\OTFDXCNEJDKCODPNIZZRXFWJIBKVCIHFNGXU\OTFDXCNEJDKCODPNIZZRXFWJIBKVCIHFNGXU\ = 1

- %Program Files%\OTFDXCNEJDKCODPNIZZRXFWJIBKVCIHFNGXU\OTFDXCNEJDKCODPNIZZRXFWJIBKVCIHFNGXU\ = 1

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Installer\Folders

- %Program Files%\OTFDXCNEJDKCODPNIZZRXFWJIBKVCIHFNGXU\ = 1

- %Program Files%\OTFDXCNEJDKCODPNIZZRXFWJIBKVCIHFNGXU\ = 1

- In HKEY_LOCAL_MACHINE\SYSTEM\{ControlSet001 or CurrentControlSet}\services\Ms{Characters based on C: volume serial number}App\Parameters

- ServiceDll = %System%\Ms{Characters based on C: volume serial number}App.dll

- ServiceDll = %System%\Ms{Characters based on C: volume serial number}App.dll

- In HKEY_LOCAL_MACHINE\SYSTEM\{ControlSet001 or CurrentControlSet}\services\Ms{Characters based on C: volume serial number}App

- ImagePath = %System%\svchost.exe -k netsvcs

- ImagePath = %System%\svchost.exe -k netsvcs

- In HKEY_CURRENT_USER\Software\Policies\Microsoft\Windows Defender

- DisableAntiSpyware = 1

- DisableAntiSpyware = 1

- In HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows Defender

- DisableAntiSpyware = 1

- DisableAntiSpyware = 1

- In HKEY_CURRENT_USER\Software\Microsoft\Windows Script\Settings

- JITDebug = 0

- JITDebug = 0

Step 6

Buscar y eliminar este archivo

- %Windows%\AppPatch\Ke{6 random numbers}.xsl

- %Windows%\AppPatch\Ac{Characters based on C: volume serial number}.sdb

- %Windows%\AppPatch\Custom\{7 random characters}.tmp

- %System%\Ms{Characters based on C: volume serial number}App.dll

- %System%\drivers\dump_{random hex strings}.sys

- %Windows%\winupdate32.log if OS is x32

- %Windows%\winupdate64.log if OS is x64

Step 7

Buscar y eliminar estas carpetas

- %System Root%\RECYCLER

- %Windows%\AppPatch

- %Windows%\AppPatch\Custom

- %Program Files%\OTFDXCNEJDKCODPNIZZRXFWJIBKVCIHFNGXU\OTFDXCNEJDKCODPNIZZRXFWJIBKVCIHFNGXU\

- %Program Files%\OTFDXCNEJDKCODPNIZZRXFWJIBKVCIHFNGXU\

Step 8

Restore this file from backup only Microsoft-related files will be restored. If this malware/grayware also deleted files related to programs that are not from Microsoft, please reinstall those programs on you computer again.

- if %Windows%\AppPatch\Acpsens.dll exists:

- restore %Windows%\sens.dll

- if %Windows%\AppPatch\Acpcscdll.dll exists:

- restore %Windows%\cscdll.dll

Step 9

Explorar el equipo con su producto de Trend Micro para eliminar los archivos detectados como Backdoor.Win32.FUPORPLEX.C En caso de que el producto de Trend Micro ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no serán necesarios más pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta página de Base de conocimientos para obtener más información.

Sondaggio