OSX_MORCUT.A

Publish Date: 27 juillet 2012

Plate-forme:

Mac OS X

Overall Risk:

Dommages potentiels: :

Distribution potentielle: :

reportedInfection:

Faible

Medium

Élevé

Critique

Type de grayware:

Backdoor

Destructif:

Non

Chiffrement:

Non

In the wild::

Oui

Overview

Voie d'infection: Aus dem Internet heruntergeladen

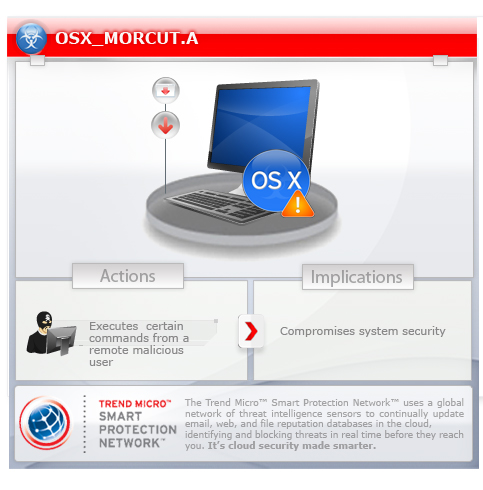

Um einen Überblick über das Verhalten dieser Backdoor zu erhalten, verwenden Sie das unten gezeigte Bedrohungsdiagramm.

Führt bestimmte Befehle aus, die sie extern von einem böswilligen Benutzer erhält. Dadurch sind der betroffene Computer und auf ihm gespeicherte Daten stärker gefährdet.

Détails techniques

File size: Varie

File type: Mach-O

Memory resident: Oui

Date de réception des premiers échantillons: 25 juillet 2012

Installation

Erstellt die folgenden Ordner:

- /Library/ScriptingAdditions/appleHID (if running as root)

- /Users/{user name}/Library/ScriptingAdditions/appleHID (if not running as root)

Autostart-Technik

Schleust die folgenden Dateien ein:

- /Library/LaunchAgents/com.apple.mdworker.plist (if running as root)

- /Users/{user name}/Library/LaunchAgents/com.apple.mdworker.plist (if not running as root)

Backdoor-Routine

Führt die folgenden Befehle eines externen, böswilligen Benutzers aus:

- Download a file

- Execute a command using /bin/sh

- Record audio

- Scan for network connections

- Search a file

- Uninstall itself

- Upload a file

Solutions

Moteur de scan minimum: 9.200

VSAPI OPR Pattern Version: 9.285.00

VSAPI OPR Pattern Release Date: 26 juillet 2012