BKDR_PLUGX.NSC

Backdoor:Win32/Plugx.H (Microsoft), Win32/Korplug.BX trojan (NOD32)

Windows 2000, Windows Server 2003, Windows XP (32-bit, 64-bit), Windows Vista (32-bit, 64-bit), Windows 7 (32-bit, 64-bit)

Type de grayware:

Backdoor

Destructif:

Non

Chiffrement:

Oui

In the wild::

Oui

Overview

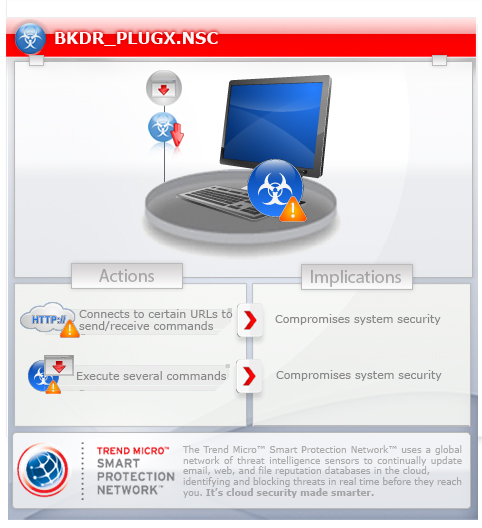

Um einen Überblick über das Verhalten dieser Backdoor zu erhalten, verwenden Sie das unten gezeigte Bedrohungsdiagramm.

Führt Befehle eines externen, böswilligen Benutzers aus, wodurch das betroffene System gefährdet wird.

Löscht sich nach der Ausführung selbst.

Détails techniques

Installation

Schleust die folgenden Eigenkopien in das betroffene System ein:

- %All Users Profile%\DRM\RasTls.exe

Schleust folgende Dateien/Komponenten ein:

- %All Users Profile%\DRM\RasTls\{random file name} - Non-malicious

Erstellt die folgenden Ordner:

- %All Users Profile%\DRM

- %All Users Profile%\DRM\RasTls

Injiziert Threads in die folgenden normalen Prozesse:

- svchost.exe

Andere Systemänderungen

Fügt die folgenden Registrierungsschlüssel als Teil der Installationsroutine hinzu:

HKEY_CURRENT_USER\SOFTWARE\Microsoft\

Windows\CurrentVersion\Internet Settings\

5.0\User Agent\Post Platform

HKEY_CURRENT_USER\SOFTWARE\Microsoft\

Windows\CurrentVersion\Internet Settings\

User Agent\Post Platform

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Internet Setttings\

5.0\User Agent

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Internet Setttings\

User Agent

Backdoor-Routine

Führt die folgenden Befehle eines externen, böswilligen Benutzers aus:

- Copy, move, rename, delete files

- Create directories

- Create files

- Enumerate files

- Execute files

- Get drive information

- Get file information

- Open and modify files

- Log keystrokes and active window

- Enumerate TCP and UDP connections

- Enumerate network resources

- Set TCP connection state

- Lock workstation

- Log off user

- Restart/Reboot/Shutdown system

- Display a message box

- Perfrom port mapping

- Enumerate processes

- Get process information

- Terminate processes

- Enumerate registry keys

- Create registry keys

- Delete registry keys

- Copy registry keys

- Enumerate registry entries

- Modify registry entries

- Delete registry values

- Screen capture

- Delete services

- Enumerate services

- Get service information

- Modify services

- Start services

- Perform remote shell

- Connect to a database server and execute SQL statement

- Host Telnet server

Andere Details

Löscht sich nach der Ausführung selbst.

Solutions

Step 1

Für Windows ME und XP Benutzer: Stellen Sie vor einer Suche sicher, dass die Systemwiederherstellung deaktiviert ist, damit der gesamte Computer durchsucht werden kann.

Step 2

Im abgesicherten Modus neu starten

Step 3

Diese Ordner suchen und löschen

- %All Users Profile%\DRM

Step 4

Diesen Registrierungsschlüssel löschen

Wichtig: Eine nicht ordnungsgemäße Bearbeitung der Windows Registrierung kann zu einer dauerhaften Fehlfunktion des Systems führen. Führen Sie diesen Schritt nur durch, wenn Sie mit der Vorgehensweise vertraut sind oder wenn Sie Ihren Systemadministrator um Unterstützung bitten können. Lesen Sie ansonsten zuerst diesen Microsoft Artikel, bevor Sie die Registrierung Ihres Computers ändern.

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Internet Setttings\5.0

- User Agent

- User Agent

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Internet Setttings

- User Agent

- User Agent

Step 5

Führen Sie den Neustart im normalen Modus durch, und durchsuchen Sie Ihren Computer mit Ihrem Trend Micro Produkt nach Dateien, die als BKDR_PLUGX.NSC entdeckt werden. Falls die entdeckten Dateien bereits von Ihrem Trend Micro Produkt gesäubert, gelöscht oder in Quarantäne verschoben wurden, sind keine weiteren Schritte erforderlich. Dateien in Quarantäne können einfach gelöscht werden. Auf dieser Knowledge-Base-Seite finden Sie weitere Informationen.

Participez à notre enquête!