Installation

Schleust die folgenden Dateien ein:

- %User Temp%\n00529zzqmw3.bmp

(Hinweis: %User Temp% ist der Ordner 'Temp' des aktuellen Benutzers, normalerweise C:\Dokumente und Einstellungen\{Benutzername}\Lokale Einstellungen\Temp unter Windows 2000, XP und Server 2003.)

Fügt die folgenden Prozesse hinzu:

- vssadmin.exe Delete Shadows /All /Quiet

- bcdedit /set {default} recoveryenabled No

- bcdedit /set {default} bootstatuspolicy ignoreallfailures

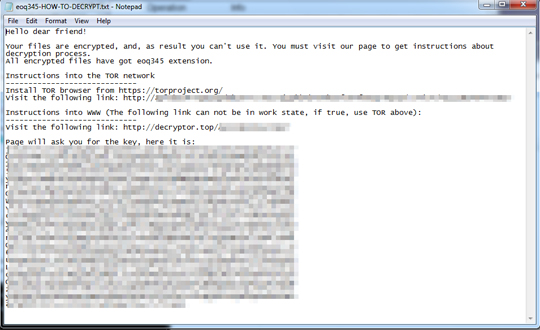

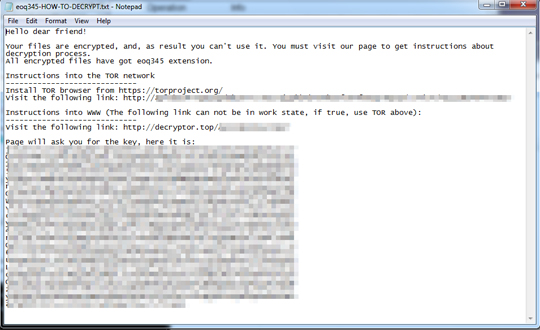

Hinterlässt Textdateien, um Lösegeld durch folgenden Inhalt zu erpressen:

- {random characters}-HOW-TO-DECRYPT.txt

Andere Systemänderungen

Fügt die folgenden Registrierungsschlüssel hinzu:

HKEY_CURRENT_USER\Software\recfg

pk_key = {hex value}

HKEY_CURRENT_USER\Software\recfg

sk_key = {hex value}

HKEY_CURRENT_USER\Software\recfg

0_key = {hex value}

HKEY_CURRENT_USER\Software\recfg

rnd_ext = {random characters}

HKEY_CURRENT_USER\Software\recfg

stat = {hex value}

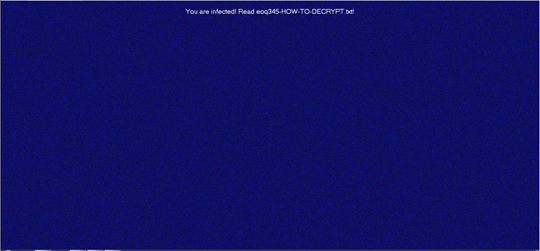

Ändert das Hintergrundbild des Desktops durch Abänderung der folgenden Registrierungseinträge:

HKEY_CURRENT_USER\Control Panel\Desktop

Wallpaper = %User temp%\n00529zzqmw3.bmp

Stellt auf dem System das folgende Bild als Desktop-Hintergrundbild ein:

Step 3

Im abgesicherten Modus neu starten

[ learnMore ]

[ back ]

Im abgesicherten Modus neu starten:

• Für Windows 98 und ME Benutzer

- Starten Sie den Computer neu.

- Drücken Sie die STRG-Taste, bis das Autostart-Menü angezeigt wird.

- Wählen Sie die Option Abgesicherter Modus, und drücken Sie dann die Eingabetaste.

• Für Windows NT (VGA-Modus) Benutzer

- Klicken Sie auf Start > Einstellungen >Systemsteuerung.

- Doppelklicken Sie auf das System-Symbol.

- Klicken Sie auf die Registerkarte Systemstart/Herunterfahren.

- Setzen Sie das Feld Liste anzeigen auf 10 Sekunden, und klicken Sie auf OK, um diese Änderung zu speichern.

- Fahren Sie den Computer herunter, und starten Sie ihn dann neu.

- Wählen Sie im Start-Menü die Option VGA-Modus.

• Für Windows 2000 Benutzer

- Starten Sie den Computer neu.

- Drücken Sie die F8-Taste, wenn die Verlaufsanzeige des Windows Systemstarts unten im Fenster erscheint.

- Wählen Sie im erweiterten Windows Start-Menü die Option Abgesicherter Modus, und drücken Sie die Eingabetaste.

• Für Windows XP Benutzer

- Starten Sie den Computer neu.

- Drücken Sie F8, nachdem der Selbsttest (POST) durchgeführt wurde. Wird das erweiterte Windows-Startmenü nicht angezeigt, starten Sie den Computer neu, und drücken Sie nach dem POST-Bildschirm mehrmals die F8-Taste.

- Wählen Sie im erweiterten Windows Start-Menü die Option Abgesicherter Modus, und drücken Sie die Eingabetaste.

• Für Windows Server 2003 Benutzer

- Starten Sie den Computer neu.

- Drücken Sie nach dem Start von Windows die F8-Taste. Wird das erweiterte Windows-Startmenü nicht angezeigt, starten Sie den Computer erneut, und drücken Sie nach dem Neustart mehrmals die F8-Taste.

- Wählen Sie im erweiterten Windows-Startmenü mit den Pfeiltasten die Option Abgesicherter Modus aus, und drücken Sie die Eingabetaste.

Step 4

Diesen Registrierungsschlüssel löschen

[ learnMore ]

[ back ]

Wichtig: Eine nicht ordnungsgemäße Bearbeitung der Windows Registrierung kann zu einer dauerhaften Fehlfunktion des Systems führen. Führen Sie diesen Schritt nur durch, wenn Sie mit der Vorgehensweise vertraut sind oder wenn Sie Ihren Systemadministrator um Unterstützung bitten können. Lesen Sie ansonsten zuerst diesen Microsoft Artikel, bevor Sie die Registrierung Ihres Computers ändern.

- HKEY_CURRENT_USER\Software\recfg

Registrierungsschlüssel löschen, die diese Malware/Grayware/Spyware erstellt hat:

- Öffnen Sie den Registrierungs-Editor. Klicken Sie dazu auf Start>Ausführen, geben Sie regedit in das Textfeld ein, und drücken Sie die Eingabetaste.

- HKEY_CURRENT_USER\\Software\\recfg

- Schließen Sie den Registrierungs-Editor.

Step 5

Diese Datei suchen und löschen

[ learnMore ]

[ back ]

Möglicherweise sind einige Komponentendateien verborgen. Aktivieren Sie unbedingt das Kontrollkästchen

Versteckte Elemente durchsuchen unter Weitere erweiterte Optionen, um alle verborgenen Dateien und Ordner in den Suchergebnissen zu berücksichtigen.

- %User Temp%\n00529zzqmw3.bmp

- {random characters}-HOW-TO-DECRYPT.txt

Die Malware-/Grayware-/Spyware-Datei löschen:

- Klicken Sie mit der rechten Maustaste auf Start und dann je nach Windows Version auf Suchen... oder Finden....

- Geben Sie in das Feld Name Folgendes ein:

- %User Temp%\n00529zzqmw3.bmp

- {random characters}-HOW-TO-DECRYPT.txt

- Wählen Sie im Listenfeld lt;i>Suchen in die Option Arbeitsplatz, und drücken Sie die Eingabetaste.

- Markieren Sie die gefundene Datei, und drücken Sie UMSCHALT+ENTF, um sie endgültig zu löschen.

Step 6

Desktop-Eigenschaften zurücksetzen

[ learnMore ]

[ back ]

Desktop-Eigenschaften zurücksetzen:

Unter Windows 98, ME, NT und 2000 - Öffnen Sie die Systemsteuerung. Klicken Sie dazu auf Start > Einstellungen > Systemsteuerung

. - Doppelklicken Sie in der Systemsteuerung auf Anzeige.

- Klicken Sie in den Eigenschaften von Anzeige auf die Registerkarte Web.

- Deaktivieren Sie in der Liste der Webseiten das Kontrollkästchen Sicherheitsinformationen.

- Deaktivieren Sie auch das Kontrollkästchen Webinhalt auf Aktive Desktop wiederherstellen, wenn Sie diese Einstellung nicht verwenden.

- Übernehmen und speichern Sie die Einstellungen, und klicken Sie dann auf OK.

Unter Windows XP und Server 2003 - Öffnen Sie die Systemsteuerung. Klicken Sie dazu auf Start > Systemsteuerung.

- Klicken Sie in der Systemsteuerung auf die Registerkarte Desktop.

- Wählen Sie auf der Registerkarte Desktop zuerst Desktop anpassen und dann die Registerkarte Web.

- Deaktivieren Sie in der Liste der Webseiten das Kontrollkästchen Sicherheitsinformationen.

- Übernehmen und speichern Sie die Einstellungen, und klicken Sie dann auf OK.

Step 7

Führen Sie den Neustart im normalen Modus durch, und durchsuchen Sie Ihren Computer mit Ihrem Trend Micro Produkt nach Dateien, die als Ransom.Win32.SODINOKIBI.A entdeckt werden. Falls die entdeckten Dateien bereits von Ihrem Trend Micro Produkt gesäubert, gelöscht oder in Quarantäne verschoben wurden, sind keine weiteren Schritte erforderlich. Dateien in Quarantäne können einfach gelöscht werden. Auf dieser Knowledge-Base-Seite finden Sie weitere Informationen.

Step 9

Durchsuchen Sie Ihren Computer mit Ihrem Trend Micro Produkt, und löschen Sie Dateien, die als Ransom.Win32.SODINOKIBI.A entdeckt werden. Falls die entdeckten Dateien bereits von Ihrem Trend Micro Produkt gesäubert, gelöscht oder in Quarantäne verschoben wurden, sind keine weiteren Schritte erforderlich. Dateien in Quarantäne können einfach gelöscht werden. Auf dieser Knowledge-Base-Seite finden Sie weitere Informationen.