2021 年 BEC變臉詐騙造成的損失高達 24 億美元,勒索病毒只有 4,920 萬美元

變臉詐騙 (BEC) 亦稱電子郵件帳號入侵 (EAC),是一種電子郵件網路犯罪,其主要目的是要誘騙企業將款項匯到駭客的銀行帳戶。主要有五種型態:假發票詐騙、執行長詐騙 (假冒企業 CXX 高層主管要求底下員工匯款)、盜用帳號、假冒律師、資料竊取。

表面上,似乎每天都有關於某家企業又被勒索數百萬美元的新聞,例如:俄羅斯 REvil 勒索病毒集團駭入使用 Kaseya IT 管理軟體的企業並勒索 7 千萬美元 的贖金。儘管勒索病毒經常占據媒體版面,但其損失金額跟變臉詐騙相比,其實是小巫見大巫。根據 FBI 的報告指出,2021 年變臉詐騙造成的損失金額高達 24 億美元,但勒索病毒造成的損失卻只有 4,920 萬美元。

不用高深技術, BEC 變臉詐騙得逞的原因

BEC 變臉詐騙比勒索病毒黑心錢賺更兇的四個原因:

- ⚠️ 用社交工程(social engineering )陷阱而非電腦技術,變臉詐騙的損失金額之所以如此超越勒索病毒,原因有幾點:

傳統上,變臉詐騙主要仰賴社交工程(social engineering )陷阱而非電腦技術,因為要駭入企業並植入惡意程式來竊取機敏資料,需要更多的專業技術和時間

- ⚠️ 執法機關比較不易鎖定BEC詐騙集團首腦。

基於專業程度的要求,勒索病毒集團通常規模較小。反觀變臉詐騙集團通常組織比較鬆散、彈性,因此執法機關比較不容易鎖定其首腦。

- ⚠️ 遠距上班者增加

另一項因素是社會環境。使用不安全的家用網路與個人裝置來遠距上班的人員增加,當然會造成變臉詐騙損失金額增加。

- ⚠️ 用Deepfake 技術變臉手法更精進

網路犯罪集團在手法上也更加精進,從單純駭入虛擬會議平台並假冒公司人員,進化至採用Deepfake(深偽技術)製作假冒執行長/財務長拍攝的影片,而且會使用虛擬加密貨幣來讓款項更難追回。

變臉詐騙使用的電子郵件服務的五種類型

儘管變臉詐騙在手法上看起來不同,但骨子裡還是一種電子郵件詐騙。讓我們來看看駭客如何運用五種電子郵件服務,以及原因為何。

1.免費電子郵件服務

原因:

- 對駭客來說完全無入門成本。

- 可信賴的行銷品質。

- 服務廠商對合法使用者的私密性有一定保障。

- 可透過工具來產生大量帳號,方便駭客擁有許多帳號。

攻擊手法:

- 假冒企業員工的名義從事執行長詐騙。

- 在社群媒體上搜尋個人電子郵件,然後冒用好友的電子郵件地址,讓您誤以為是好友寄來的郵件。

- 使用常用詞來命名帳號。

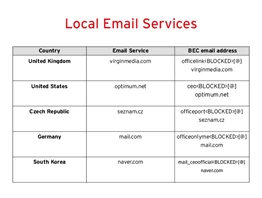

2.在地電子郵件服務

原因:

- 由於是在地服務,因此看起來很像正常的郵件。

- 容易使用。

攻擊手法:

- 盜用合法帳號。

- 建立新的帳號。

- 蒐集個人資訊用於日後攻擊 (例如直接稱呼受害者的本名)。

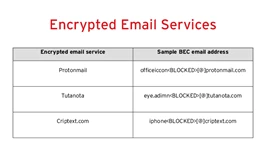

3.加密電子郵件服務

原因:

- 駭客容易隱藏足跡。

- 避免被系統追蹤。

- 資安功能較強。

攻擊手法:

- 在郵件標頭的寄件人欄位填入合法的郵件地址,將駭客的郵件地址隱藏回覆地址欄位。

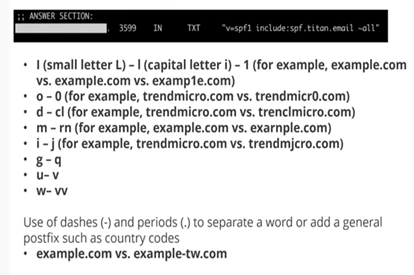

4.註冊自己的網域和提供轉寄功能的電子郵件服務

原因:

- 可註冊與合法企業看起來很像的網域名稱讓受害者容易上當。

攻擊手法:

- 在發信給受害者時篡改電子郵件的認證結果,例如:Sender Policy Framework (SPF) 或 DomainKeys Identified Mail (DKIM) 認證。

5.竊取電子郵件登入憑證與攔截電子郵件對話串

原因:

- 已受信賴的電子郵件帳號。

- 可提高變臉詐騙成功率。

- 可設定電子郵件帳號規則將發送至收件人的郵件都轉寄到駭客的信箱,如此駭客就能暗中執行詐騙活動。

攻擊手法:

- 攔截現有的對話,利用對方的信賴來誘騙不知情的受害者。

- 散播垃圾郵件,並使用惡意附件檔案來植入鍵盤側錄程式或資訊竊取木馬程式。

- 竊取電腦系統上的瀏覽器、SMTP、FTP、VPN 等應用程式登入憑證,進而橫向擴散。

- 篡改現有電子郵件對話中的帳號或附件 (例如:發送所謂「更新」後的發票,將收款帳號改成駭客的帳號)。

變臉詐騙防禦策略

要強化您的電子郵件安全並降低資安風險,請回答以下幾個涵蓋四大面向的問題,協助您發掘網路資安策略中的潛在漏洞:

1. 人員:

許多變臉詐騙攻擊都是從員工下手,也就是受攻擊面的「邊界」,因此有必要強化這道第一線防禦。

- 您是否有網路資安意識提升計畫,並定期舉辦教育訓練來防範電子郵件威脅?

- 您是否確認您的高層主管 (CXX) 與重要部門 (如財務、人事、法務) 都了解與其相關的社交工程攻擊?

- 您的資安人員是否具備充分的專業技能?如果沒有,或者您的資源有限,那麼您是否採用託管式服務來協助您彌補人才的不足?

2. 文化:

如果您的員工當中只有資安團隊真正在乎資安,那麼想要改善資安將是一場艱難的挑戰。

- 您的企業內部是否培養了良好的資安文化,公司上下每位人員都清楚了解資安最佳實務原則?

- 您的高層主管是否認同資安是一項優先要務,同時也是企業的支柱?

- 您是否會向執法機關通報任何資安事件,以協助他們降低網路犯罪?

3. 流程:

建立流程可讓您的資安防禦化被動為主動。

- 您是否定期檢查及分析您的電子郵件記錄檔來發掘變臉詐騙攻擊?

- 您是否設立一個信箱來讓員工檢舉可疑郵件以進行深入調查?

- 您目前正採用什麼最佳實務框架?

- 您是否制定了系統部署、管理與維護的流程?

- 您是否制定了一套完善的應變計畫,包括:資安險、必要時直接進入關鍵銀行帳號來攔截轉帳等等?

- 您是否實施雙重認證 (2FA) 流程來要求轉帳必須透過第二種管道跟請求匯款方做確認?

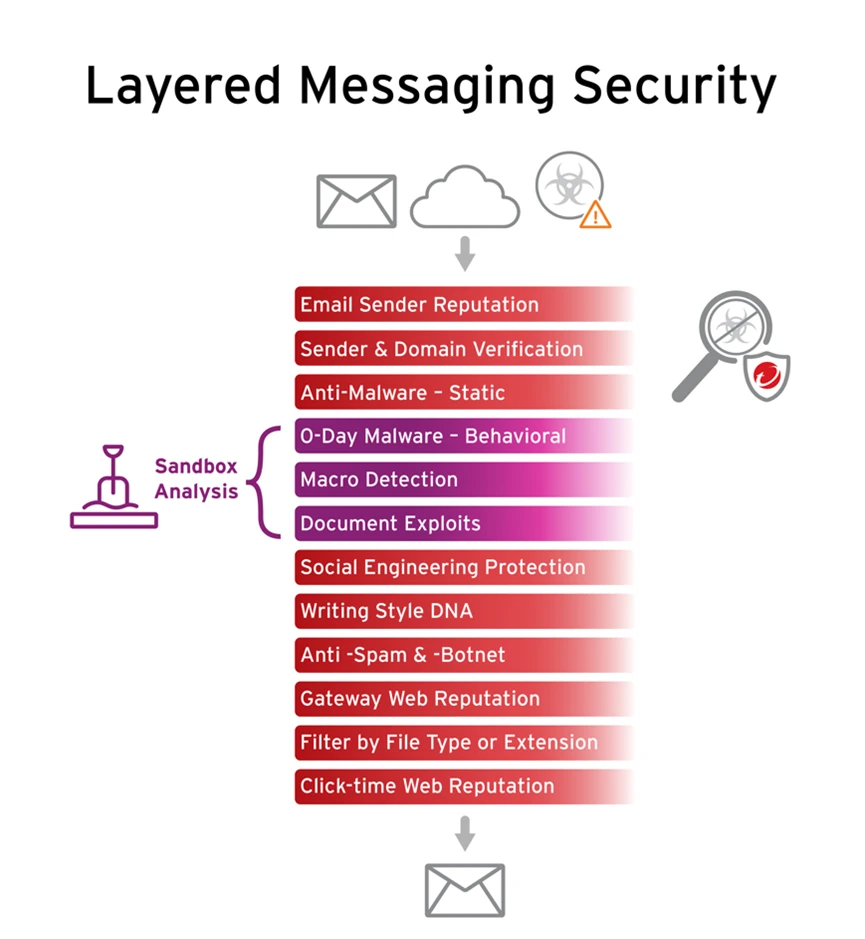

4. 技術:

盡可能採用最新的威脅防禦技術,如:人工智慧 (AI)、機器學習 (ML) 以及行為分析,並透過單一儀表板來減少人工作業以減輕資安團隊壓力。

- 您目前正在使用多少套產品?您是否正在使用一些零散、可能造成可視性與資安漏洞的單一面向產品?

- 您是否考慮過將產品整合成單一廠商來改善可視性?

- 您是否擁有一套解決方案來將虛擬修補自動化以縮小受攻擊面?

- 您是否擁有一套可涵蓋電子郵件不同層面 (包括內部郵件) 的工具?還有,這套工具是否能與您的其他資安產品整合?

Tags