RANSOM_YUHAK.A

Windows

- マルウェアタイプ: トロイの木馬型

- 破壊活動の有無: なし

- 暗号化: なし

- 感染報告の有無: はい

概要

■ ランサムウェアファイル復号ツール公開

ランサムウェアの脅威が世界的に深刻になっている状況を受けて、ランサムウェアによって暗号化されたファイルの復号ツールをトレンドマイクロは公開しました。この復号ツールの使用方法や復号可能なファイルの条件などの制限事項については以下のダウンロードページを参照してください。

法人向けダウンロードURL:http://esupport.trendmicro.com/solution/ja-JP/1114224.aspx

個人向けダウンロードURL:https://esupport.trendmicro.com/support/vb/solution/ja-jp/1114210.aspx

トレンドマイクロは、このマルウェアをNoteworthy(要注意)に分類しました。

2017年1月に確認されたこのマルウェアは、サウジアラビアにあると確認されたコンピュータに影響を与えます。マルウェアは、感染コンピュータ上のEXE、COMファイルを暗号化し、使用不可能にします。この暗号化により、データやシステムファイルが破損する可能性があります。

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、異なるファイル名を用いて以下のフォルダ内に自身のコピーを作成します。

- {root drive}:\services.exe - set attributes to Hidden

マルウェアは、以下のファイルを作成します。

- %Windows%\pass - set attributes to Hidden

- %Desktop%\zXz.html - Ransom Note

(註:%Windows%フォルダは、Windowsが利用するフォルダで、いずれのオペレーティングシステム(OS)でも通常、"C:\Windows" です。.. %Desktop%フォルダは、Windows 2000、XP および Server 2003 の場合、通常 "C:\Documents and Settings\<ユーザ名>\Desktop"、Windows Vista 、 7 、8、8.1 、Server 2008 および Server 2012の場合、"C:\Users\<ユーザ名>\Desktop" です。.)

マルウェアは、以下の Mutex を作成し、メモリ上で自身の重複実行を避けます。

- Services1.0

他のシステム変更

マルウェアは、以下のレジストリ値を変更します。

HKEY_CURRENT_USER\Software\Microsoft\

Windows NT\CurrentVersion\Windows

Load = {root drive}:\services.exe

プロセスの終了

マルウェアは、感染コンピュータ上でプロセスが常駐されていることを確認した場合、以下のいずれかの文字列を含むプロセスまたはサービスを終了します。

- Task Manager

- Windows Task Manager

- outlook

- exchange

- sql

- MSSQLSERVER

- SQLWriter

- MSSQL$CONTOSO1

- SQLServerAgent

- MSSQL$SQLEXPRESS

- Microsoft Exchange Information Store

- OracleASMService+ASM

- OracleCSService

- OracleServiceORCL

- OracleOraDb10g_home1TNSListener

- usermanager

マルウェアは、以下の拡張子を持つファイルをゼロバイトに切り捨てます。

- 3gp

- 7z

- accdb

- ace

- ai

- ashx

- asmx

- asp

- aspx

- bad

- bak

- bat

- bdp

- bdr

- bkf

- bmp

- c

- cfg

- cmd

- cmsc

- cpp

- cs

- csv

- dat

- db

- dbf

- doc

- docx

- dwg

- dxf

- edb

- edx

- efp

- eml

- epf

- ese

- exe

- flv

- fmb

- gz

- img

- ipdb

- iso

- issue

- jar

- java

- jpg

- kdbx

- kmz

- ldf

- lic

- log

- max

- mdb

- me

- mkv

- mpp

- mtb

- olb

- ost

- png

- pps

- ppsx

- ppt

- pptx

- psc

- psd

- pst

- rar

- rdp

- resx

- rmvb

- rtf

- sdb

- sln

- soap

- sql

- stm

- svc

- swf

- tar

- txt

- vdw

- vdx

- vmdk

- vsd

- war

- webm

- xls

- xlsm

- xlsx

- xlt

- zip

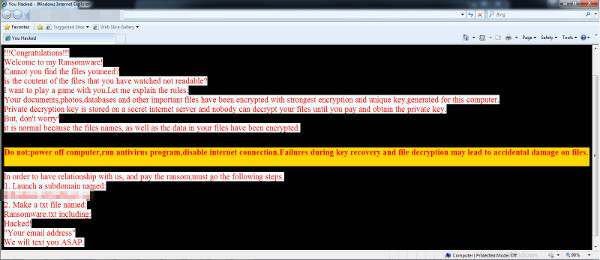

脅迫状には、以下が含まれています。

対応方法

手順 1

Windows XP、Windows Vista および Windows 7 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

Windowsをセーフモードで再起動します。

手順 4

このレジストリ値を削除します。

警告:レジストリはWindowsの構成情報が格納されているデータベースであり、レジストリの編集内容に問題があると、システムが正常に動作しなくなる場合があります。

レジストリの編集はお客様の責任で行っていただくようお願いいたします。弊社ではレジストリの編集による如何なる問題に対しても補償いたしかねます。

レジストリの編集前にこちらをご参照ください。

- In HKEY_CURRENT_USER\Software\Microsoft\Windows NT\CurrentVersion\Windows

- Load = {root drive}:\services.exe

- Load = {root drive}:\services.exe

手順 5

以下のファイルを検索し削除します。

- %Windows%\pass

- %Desktop%\zXz.html

手順 6

コンピュータを通常モードで再起動し、最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、「RANSOM_YUHAK.A」と検出したファイルの検索を実行してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

<b>註

バックアップから破損したファイルを復元してください。ご利用はいかがでしたか? アンケートにご協力ください