Ransom.Win32.CRYPTESLA.B

Ransom:Win32/Tescrypt.H(Microsoft); Trojan.Win32.Shifu.aya(Kaspersky); Trojan-Ransom.TeslaCrypt(Ikarus)

Windows

- マルウェアタイプ: 身代金要求型不正プログラム(ランサムウェア)

- 破壊活動の有無: なし

- 暗号化: なし

- 感染報告の有無: はい

概要

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

マルウェアは、特定のWebサイトにアクセスし、情報を送受信します。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、以下のファイルを作成します。

- %User Profile%\Documents\recover_file_{9 random letters}.txt

- Recovery-{5random letters}.png - drops in every folder infected

- Recovery-{5random letters}.txt - drops in every folder infected

- Recovery-{5random letters}.html - drops in every folder infected

(註:%User Profile%フォルダは、現在ログオンしているユーザのプロファイルフォルダです。Windows 2000、XP、Server 2003の場合、通常 "C:\Documents and Settings\<ユーザ名>"です。また、Windows Vista、7、8の場合、通常 "C:\Users\<ユーザ名>" です。)

マルウェアは、以下のファイルを作成し実行します。

- %Windows%\{9 random letters}.exe; - copy of unpacked malware

- %User Profile%\Documents\{5 random letters}.exe - contains delete shadows copies

- %User Profile%\Documents\{5 random letters}.exe - a copy of the other drop file that deletes shadow copies

(註:%Windows%フォルダは、Windowsが利用するフォルダで、いずれのオペレーティングシステム(OS)でも通常、"C:\Windows" です。.. %User Profile%フォルダは、現在ログオンしているユーザのプロファイルフォルダです。Windows 2000、XP、Server 2003の場合、通常 "C:\Documents and Settings\<ユーザ名>"です。また、Windows Vista、7、8の場合、通常 "C:\Users\<ユーザ名>" です。)

マルウェアは、以下のプロセスを追加します。

- %System%\cmd.exe /c DEL {malware path\name}.exe;

- %System%\vssadmin.exe delete shadows /all /Quiet

- %System%\NOTEPAD.EXE %Desktop%\RECOVERY.TXT;

(註:%System%フォルダは、システムフォルダで、いずれのオペレーティングシステム(OS)でも通常、"C:\Windows\System32" です。.. %Desktop%フォルダは、現在ログオンしているユーザのデスクトップです。Windows 2000、XP、Server 2003の場合、通常 "C:\Documents and Settings\<ユーザ名>\Desktop" です。また、Windows Vista、7、8の場合、通常 "C:\Users\<ユーザ名>\Desktop" です。)

自動実行方法

マルウェアは、自身のコピーがWindows起動時に自動実行されるよう以下のレジストリ値を追加します。

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

v23-deadbeef = %Windows%\{9 random characters}.exe

他のシステム変更

マルウェアは、以下のレジストリキーを追加します。

HKEY_CURRENT_USER\Software\xxxsys

ID = {hex value}

HKEY_CURRENT_USER\Software\{installation id}

data = {hex value}

プロセスの終了

マルウェアは、感染コンピュータ上でプロセスが常駐されていることを確認した場合、以下のいずれかの文字列を含むプロセスまたはサービスを終了します。

- askmg

- rocex

- egedi

- sconfi

- cmd

その他

マルウェアは、以下のWebサイトにアクセスし、情報を送受信します。

- http://{BLOCKED}t.ac.in/webcontrol/images/mzsys.php

- http://{BLOCKED}ro.org/images/icons/mzsys.php

- http://{BLOCKED}ationalists.org/mzsys.php

- http://{BLOCKED}c.org.in/wp-content/uploads/mzsys.php

- http://{BLOCKED}sa.com/wp-content/upgrade/mzsys.php

マルウェアは、以下のファイルを開きます。

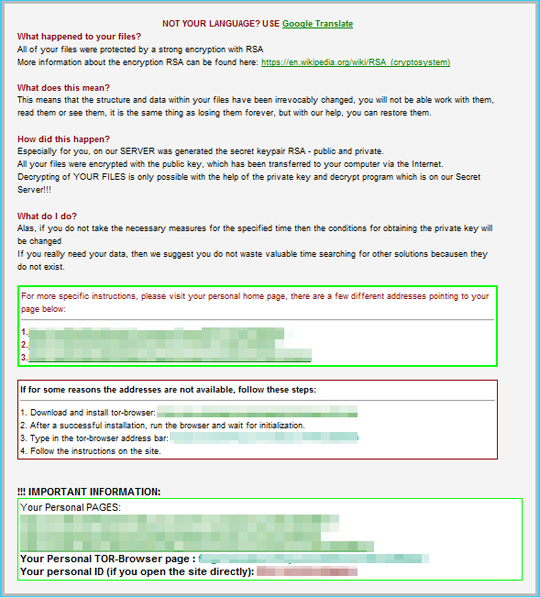

- %Desktop%RECOVERY.HTM

- %Desktop%RECOVERY.TXT

- %Desktop%RECOVERY.PNG

マルウェアは、以下のファイルの属性を隠しファイルおよびシステムファイル属性に設定します。

- {drop copy of unpacked self}

ランサムウェアの不正活動

マルウェアは、以下の文字列を含むファイルを暗号化します。

- .r3d

- .ptx

- .pef

- .srw

- .x3f

- .der

- .cer

- .crt

- .pem

- .odt

- .ods

- .odp

- .odm

- .odc

- .odb

- .doc

- .docx

- .kdc

- .mef

- .mrwref

- .nrw

- .orf

- .raw

- .rwl

- .rw2

- .mdf

- .dbf

- .psd

- .pdd

- .eps

- .jpg

- .jpe

- .dng

- .3fr

- .arw

- .srf

- .sr2

- .bay

- .crw

- .cr2

- .dcr

- .ai

- .indd

- .cdr

- .erf

- .bar

- .hkx

- .raf

- .rofl

- .dba

- .db0

- .kdb

- .mpqge

- .vfs0

- .mcmeta

- .m2

- .lrf

- .vpp_pc

- .ff

- .cfr

- .snx

- .lvl

- .arch00

- .ntl

- .fsh

- .itdb

- .itl

- .mddata

- .sidd

- .sidn

- .bkf

- .qic

- .bkp

- .bc7

- .bc6

- .pkpass

- .tax

- .gdb

- .qdf

- .t12

- .t13

- .ibank

- .sum

- .sie

- .zip

- .w3x

- .rim

- .psk

- .tor

- .vpk

- .iwd

- .kf

- .mlx

- .fpk

- .dazip

- .vtf

- .vcf

- .esm

- .blob

- .dmp

- .layout

- .menu

- .ncf

- .sid

- .sis

- .ztmp

- .vdf

- .mov

- .fos

- .sb

- .itm

- .wmo

- .itm

- .map

- .wmo

- .sb

- .svg

- .cas

- .gho

- .syncdb

- .mdbackup

- .hkdb

- .hplg

- .hvpl

- .icxs

- .docm

- .wps

- .xls

- .xlsx

- .xlsm

- .xlsb

- .xlk

- .ppt

- .pptx

- .pptm

- .mdb

- .accdb

- .pst

- .dwg

- .xf

- .dxg

- .wpd

- .rtf

- .wb2

- .pfx

- .p12

- .p7b

- .p7c

- .txt

- .jpeg

- .png

- .rb

- .css

- .js

- .flv

- .m3u

- .py

- .desc

- .xxx

- .wotreplay

- wallet

- .big

- .pak

- .rgss3a

- .epk

- .bik

- .slm

- .lbf

- .sav

- .re4

- .apk

- .bsa

- .ltx

- .forge

- .asset

- .litemod

- .iwi

- .das

- .upk

- .d3dbsp

- .csv

- .wmv

- .avi

- .wma

- .m4a

- .rar

- .7z

- .mp4

- .sql

マルウェアは、ファイル名に以下の文字列を含むファイルの暗号化はしません。

- ecove

- .mp3

マルウェアは、以下のフォルダ内で確認されたファイルの暗号化はしません。

- %Windows%

- %Program Files%

- %ProgramData%

(註:%Windows%フォルダは、Windowsが利用するフォルダで、いずれのオペレーティングシステム(OS)でも通常、"C:\Windows" です。.. %Program Files%フォルダは、デフォルトのプログラムファイルフォルダです。Windows 2000、Server 2003、XP(32-bit),Vista(32-bit)、7(32-bit)、8(32-bit)の場合、通常 "C:\Program Files"です。また、Windows XP(64-bit)、Vista(64-bit)、7(64-bit)、8(64-bit)の場合、通常 "C:\Program Files(x86)" です。. %ProgramData%フォルダは、マルチユーザーシステムにおいて任意のユーザがプログラムに変更を加えることができるプログラムファイルフォルダのバージョンです。これには、すべてのユーザのアプリケーションデータが含まれます。Windows Vista、7、8の場合、通常 "C:\ProgramData" です。)

マルウェアは、暗号化されたファイルのファイル名に以下の拡張子を追加します。

- .mp3

対応方法

手順 1

Windows XP、Windows Vista および Windows 7 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

Windowsをセーフモードで再起動します。

手順 4

「Ransom.Win32.CRYPTESLA.B」で検出したファイル名を確認し、そのファイルを終了します。

- すべての実行中プロセスが、Windows のタスクマネージャに表示されない場合があります。この場合、"Process Explorer" などのツールを使用しマルウェアのファイルを終了してください。"Process Explorer" については、こちらをご参照下さい。

- 検出ファイルが、Windows のタスクマネージャまたは "Process Explorer" に表示されるものの、削除できない場合があります。この場合、コンピュータをセーフモードで再起動してください。

セーフモードについては、こちらをご参照下さい。 - 検出ファイルがタスクマネージャ上で表示されない場合、次の手順にお進みください。

手順 5

このレジストリ値を削除します。

警告:レジストリはWindowsの構成情報が格納されているデータベースであり、レジストリの編集内容に問題があると、システムが正常に動作しなくなる場合があります。

レジストリの編集はお客様の責任で行っていただくようお願いいたします。弊社ではレジストリの編集による如何なる問題に対しても補償いたしかねます。

レジストリの編集前にこちらをご参照ください。

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- v23-deadbeef = %Windows%\{name of drop copy}.exe;

- v23-deadbeef = %Windows%\{name of drop copy}.exe;

手順 6

このレジストリキーを削除します。

警告:レジストリはWindowsの構成情報が格納されているデータベースであり、レジストリの編集内容に問題があると、システムが正常に動作しなくなる場合があります。

レジストリの編集はお客様の責任で行っていただくようお願いいたします。弊社ではレジストリの編集による如何なる問題に対しても補償いたしかねます。

レジストリの編集前にこちらをご参照ください。

- HKEY_CURRENT_USER\Software\xxxsys

- HKEY_CURRENT_USER\Software\{installation id}

手順 7

以下のファイルを検索し削除します。

- %Windows%\{9 random letters}.exe

- %User Profile%\Documents\{5 random letters}.exe

- %User Profile%\Documents\{5 random letters}.exe

- %Documents\recover_file_{9 random letters}.txt

- Recovery-{5random letters}.png - find all in encrypted folders

- Recovery-{5random letters}.txt - find all in encrypted folders

- Recovery-{5random letters}.html - find all in encrypted folders

- %Desktop%\RECOVERY.HTM

- %Desktop%\RECOVERY.TXT

- %Desktop%\RECOVERY.PNG

手順 8

コンピュータを通常モードで再起動し、最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、「Ransom.Win32.CRYPTESLA.B」と検出したファイルの検索を実行してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

ご利用はいかがでしたか? アンケートにご協力ください