HackTool.Win32.RADMIN.GL

N/A

Windows

- マルウェアタイプ: ハッキングツール

- 破壊活動の有無: なし

- 暗号化: なし

- 感染報告の有無: はい

概要

プログラムは、他のマルウェアのパッケージとともにコンポーネントとしてコンピュータに侵入します。 プログラムは、他のマルウェアに作成され、コンピュータに侵入します。

詳細

侵入方法

プログラムは、他のマルウェアのパッケージとともにコンポーネントとしてコンピュータに侵入します。

プログラムは、以下のマルウェアに作成され、コンピュータに侵入します。

インストール

プログラムは、以下のフォルダを追加します。

- %Application Data%\DNS Agent

- %Application Data%\DNS Agent\Logs

- %User Temp%\svchîst.madExcept

- %All Users Profile%\Domain name system servis

- %All Users Profile%\Domain name system servis\printer_output

(註:%Application Data%フォルダは、現在ログオンしているユーザのアプリケーションデータフォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>\Local Settings\Application Data" です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Roaming" です。. %User Temp%フォルダは、現在ログオンしているユーザの一時フォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザー名>\Local Settings\Temp"です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Local\Temp" です。. %All Users Profile%フォルダは、ユーザの共通プロファイルフォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\All Users” です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\ProgramData” です。)

プログラムは、以下のファイルを作成します。

- %All Users Profile%\Domain name system servis\install.log

- when parameter /silentinstall and /silentuninstall is used

(註:%All Users Profile%フォルダは、ユーザの共通プロファイルフォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\All Users” です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\ProgramData” です。)

自動実行方法

プログラムは、以下のサービスを追加し、実行します。

- Name: DNS-Service

- Description: Domain name system service.

- Path: %System%\drivers\svchîst.exe

(註:%System%フォルダは、システムフォルダで、いずれのオペレーティングシステム(OS)でも通常、"C:\Windows\System32" です。.)

他のシステム変更

プログラムは、以下のフォルダを削除します。

- %User Temp%\svchîst.madExcept

- deleted for every parameter used

(註:%User Temp%フォルダは、現在ログオンしているユーザの一時フォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザー名>\Local Settings\Temp"です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Local\Temp" です。)

その他

プログラムは、以下を実行します。

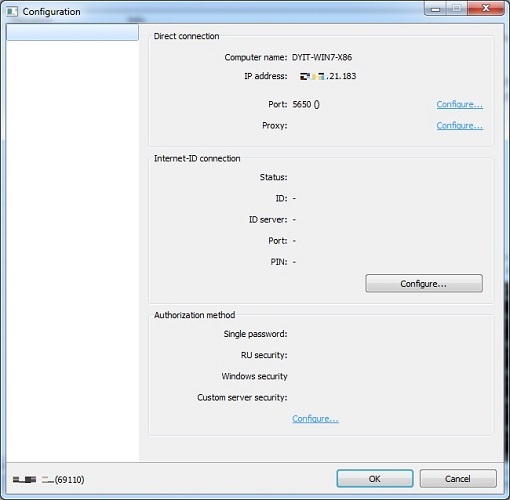

- It has capabilities of the following depending on its configuration:

- Install/Uninstall Monitor Driver

- Install/Uninstall Domain Printing

- Enable/Disable and/or configure the following settings:

- Port Connection

- Set Port Number

- Use IPv6

- Integrate with the system firewall at startup

- Proxy Server

- Set Proxy Type to one of the following:

- HTTP

- SOCKS4

- SOCKS4A

- SOCKS5

- Set Proxy's IP and Port Number

- Enable/Disable NTLM authentication

- Set Username, Password, and Domain if Proxy is Password-Protected

- Internet ID

- Generate new ID

- Select Internet ID Server

- Popup menu of the system tray icon

- Notification Panel

- Balloon Hints

- Sounds

- Event Logs

- Password Protect Settings

- Password Protect Callback Settings

- Password Protect Internet-ID Settings

- Capturing RDP Sessions

- Internet-ID and Callback Connections

- Legacy Capture Mode

- Auto Connect

- Set auto connect interval (seconds)

- Single Password

- Set Password

- Domain Utilities Security

- Add and edit users' profile

- Windows Security

- Modify access control and permissions

- Custom Server Security

- Add/Edit/Remove servers

- Two Faction Authentication

- User Permission

- Auto deny/allow after timeout

- Set timeout (seconds)

- Whitelist and Blacklist IP Addresses

- Add/Edit/Remove Single IP

- Add/Edit/Remove IP range

- Connection modes

- Domain Control

- Domain Screen

- File Transfer

- Redirect Connections

- Telnet

- Domain Execute

- Task Manager

- Shutdown

- Domain Upgrade

- Preview Screen Capture

- Device Manager

- Chat

- Screen Recorder

- Text Message

- Domain Registry

- Audio & Video Chat

- Domain Settings

- Domain Printing

- RDP

- Create and export a certificate as .pem file

マルウェアは、以下のパラメータを受け取ります。

- /silentinstall - install the Host service

- /silentuninstall - uninstall the Host

- /firewall - integrate with the Windows XP / Vista / 7

- /start - start the server

- /stop - stop the server

- /config - open the settings window with password

- /config /user - open the settings window

- /printerinstall - install the RMS virtual printer.

- /printeruninstall - uninstall the RMS virtual printer

対応方法

手順 1

Windows XP、Windows Vista 、Windows 7、および Windows 10 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

「HackTool.Win32.RADMIN.GL」で検出したファイル名を確認し、そのファイルを終了します。

- すべての実行中プロセスが、Windows のタスクマネージャに表示されない場合があります。この場合、"Process Explorer" などのツールを使用しマルウェアのファイルを終了してください。"Process Explorer" については、こちらをご参照下さい。

- 検出ファイルが、Windows のタスクマネージャまたは "Process Explorer" に表示されるものの、削除できない場合があります。この場合、コンピュータをセーフモードで再起動してください。

セーフモードについては、こちらをご参照下さい。 - 検出ファイルがタスクマネージャ上で表示されない場合、次の手順にお進みください。

手順 4

Windowsをセーフモードで再起動します。

手順 5

以下のファイルを検索し削除します。

- %All Users Profile%\Domain name system servis\install.Logs

手順 6

以下のフォルダを検索し削除します。

- %Application Data%\DNS Agent

- %Application Data%\DNS Agent\Logs

- %User Temp%\svchîst.madExcept

- %All Users Profile%\Domain name system servis

- %All Users Profile%\Domain name system servis\printer_output

手順 7

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「HackTool.Win32.RADMIN.GL」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

ご利用はいかがでしたか? アンケートにご協力ください