Adware.Win32.FusionCore.AD

Downloader.Win32.Funshion.gen (KASPERSKY); Riskware/FusionCore (FORTINET)

Windows

- マルウェアタイプ: アドウェア

- 破壊活動の有無: なし

- 暗号化: なし

- 感染報告の有無: はい

概要

アドウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。 アドウェアは、ユーザの手動インストールにより、コンピュータに侵入します。

アドウェアは、特定のWebサイトにアクセスし、情報を送受信します。

詳細

侵入方法

アドウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

アドウェアは、ユーザの手動インストールにより、コンピュータに侵入します。

インストール

アドウェアは、以下のファイルを作成します。

- %User Temp%\is-{5 Random Characters}.tmp\{Malware name}.tmp

- %User Temp%\is-{5 Random Characters}.tmp\OqIEFuprtaC.dll

- %User Temp%\is-{5 Random Characters}.tmp\itdownload.dll

- %User Temp%\is-{5 Random Characters}.tmp\isxdl.dll

- %User Temp%\nsd{Random Characters}\csshover3.htc

- %User Temp%\nsd{Random Characters}\css\ie6_main.css

- %User Temp%\nsd{Random Characters}\css\main.css

- %User Temp%\nsd{Random Characters}\css\sdk-ui\browse.css

- %User Temp%\nsd{Random Characters}\css\sdk-ui\checkbox.css

- %User Temp%\nsd{Random Characters}\css\sdk-ui\progress-bar.css

- %User Temp%\nsd{Random Characters}\css\sdk-ui\images\button-bg.png

- %User Temp%\nsd{Random Characters}\css\sdk-ui\images\progress-bg-corner.png

- %User Temp%\nsd{Random Characters}\css\sdk-ui\images\progress-bg.png

- %User Temp%\nsd{Random Characters}\css\sdk-ui\images\progress-bg2.png

- %User Temp%\nsd{Random Characters}\images\Loader.gif

- %User Temp%\nsd{Random Characters}\locale\AF.locale

- %User Temp%\nsd{Random Characters}\locale\AZ.locale

- %User Temp%\nsd{Random Characters}\locale\BE.locale

- %User Temp%\nsd{Random Characters}\locale\BG.locale

- %User Temp%\nsd{Random Characters}\locale\BS.locale

- %User Temp%\nsd{Random Characters}\locale\CA.locale

- %User Temp%\nsd{Random Characters}\locale\CS.locale

- %User Temp%\nsd{Random Characters}\locale\DA.locale

- %User Temp%\nsd{Random Characters}\locale\DE.locale

- %User Temp%\nsd{Random Characters}\locale\EL.locale

- %User Temp%\nsd{Random Characters}\locale\EN.locale

- %User Temp%\nsd{Random Characters}\locale\ES.locale

- %User Temp%\nsd{Random Characters}\locale\ET.locale

- %User Temp%\nsd{Random Characters}\locale\EU.locale

- %User Temp%\nsd{Random Characters}\locale\FA.locale

- %User Temp%\nsd{Random Characters}\locale\FI.locale

- %User Temp%\nsd{Random Characters}\locale\FR.locale

- %User Temp%\nsd{Random Characters}\locale\GU.locale

- %User Temp%\nsd{Random Characters}\locale\HE.locale

- %User Temp%\nsd{Random Characters}\locale\HI.locale

- %User Temp%\nsd{Random Characters}\locale\HR.locale

- %User Temp%\nsd{Random Characters}\locale\HT.locale

- %User Temp%\nsd{Random Characters}\locale\HU.locale

- %User Temp%\nsd{Random Characters}\locale\HY.locale

- %User Temp%\nsd{Random Characters}\locale\ID.locale

- %User Temp%\nsd{Random Characters}\locale\IS.locale

- %User Temp%\nsd{Random Characters}\locale\IT.locale

- %User Temp%\nsd{Random Characters}\locale\JA.locale

- %User Temp%\nsd{Random Characters}\locale\KA.locale

- %User Temp%\nsd{Random Characters}\locale\KK.locale

- %User Temp%\nsd{Random Characters}\locale\KO.locale

- %User Temp%\nsd{Random Characters}\locale\KU.locale

- %User Temp%\nsd{Random Characters}\locale\LO.locale

- %User Temp%\nsd{Random Characters}\locale\LT.locale

- %User Temp%\nsd{Random Characters}\locale\LV.locale

- %User Temp%\nsd{Random Characters}\locale\MK.locale

- %User Temp%\nsd{Random Characters}\locale\ML.locale

- %User Temp%\nsd{Random Characters}\locale\MR.locale

- %User Temp%\nsd{Random Characters}\locale\MS.locale

- %User Temp%\nsd{Random Characters}\locale\NE.locale

- %User Temp%\nsd{Random Characters}\locale\NL.locale

- %User Temp%\nsd{Random Characters}\locale\NO.locale

- %User Temp%\nsd{Random Characters}\locale\PA.locale

- %User Temp%\nsd{Random Characters}\locale\PL.locale

- %User Temp%\nsd{Random Characters}\locale\PT.locale

- %User Temp%\nsd{Random Characters}\locale\RO.locale

- %User Temp%\nsd{Random Characters}\locale\RU.locale

- %User Temp%\nsd{Random Characters}\locale\SK.locale

- %User Temp%\nsd{Random Characters}\locale\SL.locale

- %User Temp%\nsd{Random Characters}\locale\SQ.locale

- %User Temp%\nsd{Random Characters}\locale\SR.locale

- %User Temp%\nsd{Random Characters}\locale\SV.locale

- %User Temp%\nsd{Random Characters}\locale\TA.locale

- %User Temp%\nsd{Random Characters}\locale\TE.locale

- %User Temp%\nsd{Random Characters}\locale\TH.locale

- %User Temp%\nsd{Random Characters}\locale\TL.locale

- %User Temp%\nsd{Random Characters}\locale\TR.locale

- %User Temp%\nsd{Random Characters}\locale\UK.locale

- %User Temp%\nsd{Random Characters}\locale\UR.locale

- %User Temp%\nsd{Random Characters}\locale\UZ.locale

- %User Temp%\nsd{Random Characters}\locale\VI.locale

- %User Temp%\nsd{Random Characters}\locale\YO.locale

- %User Temp%\nsd{Random Characters}\locale\ZH.locale

- %User Temp%\nsd{Random Characters}\locale\ZU.locale

- %User Temp%\ns14AB5EB1\7E72237D.tmp

- %User Temp%\is-{5 Random Characters}.tmp\rkinstaller.exe

- %User Temp%\is-{5 Random Characters}.tmp\rkverify.exe

- %User Temp%\ns14AB5EB1\0BB0D08C_stp.dat.part

- %User Temp%\ns14AB5EB1\113261AE_stp.dat.part

- %User Temp%\ns14AB5EB1\113261AE_stp.dat.part

- %Program Files%\PCMate Free EXE Lock\unins000.dat

- %Program Files%\PCMate Free EXE Lock\unins000.exe

- %Program Files%\PCMate Free EXE Lock\goup.exe

- %Program Files%\PCMate Free EXE Lock\version.dat

- %Program Files%\PCMate Free EXE Lock\PCMate Free EXE Lock Update.exe

- %Program Files%\RelevantKnowledge\rlservice.exe

- %Program Files%\PCMate Free EXE Lock\icon.ico

- %Program Files%\PCMate Free EXE Lock\lamecore.dll

- %Program Files%\RelevantKnowledge\rlls.dll

- %Programs%\PCMate Free EXE Lock\PCMate Free EXE Lock on the Web.url

- %Programs%\PCMate Free EXE Lock\PCMate Free EXE Lock.lnk

- %Programs%\PCMate Free EXE Lock\More Free Tools.url

- %Programs%\PCMate Free EXE Lock\Uninstall.lnk

- %Desktop%\PCMate Free EXE Lock.lnk

- %Application Data%\Microsoft\Windows\Start Menu\PCMate Free EXE Lock.lnk

- %Application Data%\Microsoft\Internet Explorer\Quick Launch\PCMate Free EXE Lock.lnk

- %Program Files%\RelevantKnowledge\rlls64.dll

- %Program Files%\RelevantKnowledge\rlvknlg64.exe

- %Program Files%\RelevantKnowledge\rlvknlg32.exe

- %Program Files%\RelevantKnowledge\rlvknlg.exe

- %System%\rlls.dll

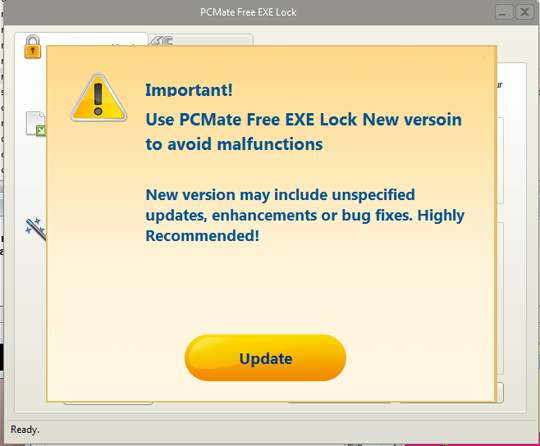

- %Application Data%\PCMate Free EXE Lock New Version Available\update.dat

- %Programs%\RelevantKnowledge\Privacy Policy and Terms of Service.lnk

- %Programs%\RelevantKnowledge\About RelevantKnowledge.lnk

- %Programs%\RelevantKnowledge\Support.lnk

- %Programs%\RelevantKnowledge\Uninstall Instructions.lnk

- %Application Data%\PCMate Free EXE Lock New Version Available\PCMateFreeEXELock.exe

(註:%User Temp%フォルダは、現在ログオンしているユーザの一時フォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザー名>\Local Settings\Temp"です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Local\Temp" です。. %Program Files%フォルダは、デフォルトのプログラムファイルフォルダです。C:\Program Files in Windows 2000(32-bit)、Server 2003(32-bit)、XP、Vista(64-bit)、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Program Files"です。また、Windows XP(64-bit)、Vista(64-bit)、7(64-bit)、8(64-bit)、8.1(64-bit)、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Program Files(x86)" です。. %Programs%フォルダは、ユーザのプログラムグループが含まれるフォルダです。Windows 2000、XP、Server 2003の場合、通常 "C:\Windows\Start Menu\Programs" または "C:\Documents and Settings\<ユーザ名>\Start Menu\Programs" です。または、Windows Vista、7、8の場合、"C:\Users\<ユーザ名>\AppData\Roaming\Microsoft\Windows\Start Menu\Programs" です。. %Desktop%フォルダは、現在ログオンしているユーザのデスクトップです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>\Desktop" です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\Desktop" です。. %Application Data%フォルダは、現在ログオンしているユーザのアプリケーションデータフォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>\Local Settings\Application Data" です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Roaming" です。. %System%フォルダは、システムフォルダで、いずれのオペレーティングシステム(OS)でも通常、"C:\Windows\System32" です。.)

アドウェアは、以下のプロセスを追加します。

- netsh firewall add allowedprogram program = "%Program Files%\relevantknowledge\rlvknlg.exe" name = rlvknlg.exe mode = ENABLE scope = ALL

(註:%Program Files%フォルダは、デフォルトのプログラムファイルフォルダです。C:\Program Files in Windows 2000(32-bit)、Server 2003(32-bit)、XP、Vista(64-bit)、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Program Files"です。また、Windows XP(64-bit)、Vista(64-bit)、7(64-bit)、8(64-bit)、8.1(64-bit)、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Program Files(x86)" です。)

自動実行方法

アドウェアは、Windows起動時に自動実行されるよう<User Startup>フォルダ内に以下のファイルを作成します。

- %User Startup%\PCMate Free EXE Lock Update.lnk

(註:%User Startup%フォルダは、現在ログオンしているユーザのスタートアップフォルダです。Windows 98およびMEの場合、通常 "C:\Windows\Profiles\<ユーザ名>\Start Menu\Programs\Startup" です。Windows NTの場合、通常 "C:\WINNT\Profiles\<ユーザ名>\Start Menu\Programs\Startup" です。Windows 2003(32-bit)、XP、2000(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>\Start Menu\Programs\Startup" です。Windows Vista、7、8、 8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup" です。)

他のシステム変更

アドウェアは、以下のレジストリ値を追加します。

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

PCMate Free EXE Lock_is1

Inno Setup: Setup Version = 5.6.1 (u)

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

PCMate Free EXE Lock_is1

Inno Setup: App Path = %Program Files%\PCMate Free EXE Lock

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

PCMate Free EXE Lock_is1

InstallLocation = %Program Files%\PCMate Free EXE Lock\

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

PCMate Free EXE Lock_is1

Inno Setup: Icon Group = PCMate Free EXE Lock

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

PCMate Free EXE Lock_is1

Inno Setup: User = {Current user}\

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

PCMate Free EXE Lock_is1

Inno Setup: Language = en_1

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

PCMate Free EXE Lock_is1

DisplayName = PCMate Free EXE Lock 8.8.1

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

PCMate Free EXE Lock_is1

UninstallString = UninstallString

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

PCMate Free EXE Lock_is1

QuietUninstallString = "%Program Files%\PCMate Free EXE Lock\unins000.exe" /SILENT

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

PCMate Free EXE Lock_is1

Publisher = PCMate Software, Inc.

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

PCMate Free EXE Lock_is1

URLInfoAbout = http://www.{BLOCKED}ware.com/

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

PCMate Free EXE Lock_is1

HelpLink = http://www.{BLOCKED}ware.com/

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

PCMate Free EXE Lock_is1

URLUpdateInfo = http://www.{BLOCKED}ware.com/

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

PCMate Free EXE Lock_is1

NoModify = 1

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

PCMate Free EXE Lock_is1

NoRepair = 1

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

PCMate Free EXE Lock_is1

InstallDate = {Current Date}

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

PCMate Free EXE Lock_is1

EstimatedSize = 1159

HKEY_LOCAL_MACHINE\SOFTWARE\MC_MediaProSoft_DDMP_PP\

878

dt_owner = 1

HKEY_LOCAL_MACHINE\SOFTWARE\MC_MediaProSoft_DDMP_PP\

878

dt_hhsize = 3

HKEY_LOCAL_MACHINE\SOFTWARE\MC_MediaProSoft_DDMP_PP\

878

dt_num_child = 2

HKEY_LOCAL_MACHINE\SOFTWARE\MC_MediaProSoft_DDMP_PP\

878

dt_region = AL

HKEY_LOCAL_MACHINE\SOFTWARE\MC_MediaProSoft_DDMP_PP\

878

dt_zip = 123123

HKEY_LOCAL_MACHINE\SOFTWARE\MC_MediaProSoft_DDMP_PP\

878

BundleOfferActionUid =

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

{d08d9f98-1c78-4704-87e6-368b0023d831}

UninstallString = %Program Files%\RelevantKnowledge\rlvknlg.exe -bootremove -uninst:RelevantKnowledge

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

{d08d9f98-1c78-4704-87e6-368b0023d831}

DisplayName = RelevantKnowledge

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

{d08d9f98-1c78-4704-87e6-368b0023d831}

Publisher = TMRG, Inc.

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

{d08d9f98-1c78-4704-87e6-368b0023d831}

EstimatedSize = 5400

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

{d08d9f98-1c78-4704-87e6-368b0023d831}

DisplayVersion = 1.3.338.311

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

{d08d9f98-1c78-4704-87e6-368b0023d831}\Config\OSSProxy\

Settings

Name = x-ns1CnVdsWhT48y,x-ns2EAXCsH$M853

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

{d08d9f98-1c78-4704-87e6-368b0023d831}\Config

HK_Path = %System%\rlls.dll

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

{d08d9f98-1c78-4704-87e6-368b0023d831}\Config

HK64_Path = %System%\rlls64.dll

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

{d08d9f98-1c78-4704-87e6-368b0023d831}\Config

LD64_Path = %Program Files%\RelevantKnowledge\rlvknlg64.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

{d08d9f98-1c78-4704-87e6-368b0023d831}\Config

KS_Path = %Program Files%\RelevantKnowledge\rlls.dll

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

{d08d9f98-1c78-4704-87e6-368b0023d831}\Config

SV_Path = %Program Files%\RelevantKnowledge\rlservice.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

{d08d9f98-1c78-4704-87e6-368b0023d831}\Config\OSSProxy\

Settings

RunLine = %Program Files%\relevantknowledge\rlvknlg.exe –boot

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

{d08d9f98-1c78-4704-87e6-368b0023d831}\Config\OSSProxy\

Settings

ServiceName = RelevantKnowledge

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

{d08d9f98-1c78-4704-87e6-368b0023d831}\Config\OSSProxy\

Settings

OSSProxyPID = 3052

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

{d08d9f98-1c78-4704-87e6-368b0023d831}\Config\OSSProxy\

Settings

SendContentIDToServer = 1

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

{d08d9f98-1c78-4704-87e6-368b0023d831}\Config\OSSProxy\

Settings

Capabilities = 1

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

{d08d9f98-1c78-4704-87e6-368b0023d831}\Config\OSSProxy\

Settings

ExtCapabilities = 1

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

{d08d9f98-1c78-4704-87e6-368b0023d831}\Config\OSSProxy\

Settings

OptionsBitmask = 0

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

{d08d9f98-1c78-4704-87e6-368b0023d831}\Config\OSSProxy\

Settings

RevertPath = %Program Files%\RelevantKnowledge\

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

{d08d9f98-1c78-4704-87e6-368b0023d831}\Config\OSSProxy\

Settings

Installed = 77 47 00 00

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

{d08d9f98-1c78-4704-87e6-368b0023d831}\Config\OSSProxy\

Settings

Ipcountry = PH

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

{d08d9f98-1c78-4704-87e6-368b0023d831}\Config\OSSProxy\

Settings

instLanguage = 1033

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

{d08d9f98-1c78-4704-87e6-368b0023d831}\Config\OSSProxy\

Settings

UninstURL = http://www.{BLOCKED}owledge.com/con{BLOCKED}all.aspx?siteid=2600&campaign_id=878

その他

アドウェアは、以下のレジストリキーを追加します。

HKEY_CURRENT_USER\Software\Microsoft\

RestartManager\Session0000

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

PCMate Free EXE Lock_is1

HKEY_LOCAL_MACHINE\SOFTWARE\MC_MediaProSoft_DDMP_PP

HKEY_LOCAL_MACHINE\SOFTWARE\MC_MediaProSoft_DDMP_PP\

878

HKEY_LOCAL_MACHINE\SOFTWARE\FreeExeLock

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

{d08d9f98-1c78-4704-87e6-368b0023d831}\Config

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

{d08d9f98-1c78-4704-87e6-368b0023d831}\Config\OSSProxy

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

{d08d9f98-1c78-4704-87e6-368b0023d831}\Config\OSSProxy\

Settings

アドウェアは、以下のWebサイトにアクセスし、情報を送受信します。

- rp.{BLOCKED}verseapplication.com

- dpd.{BLOCKED}studies.com

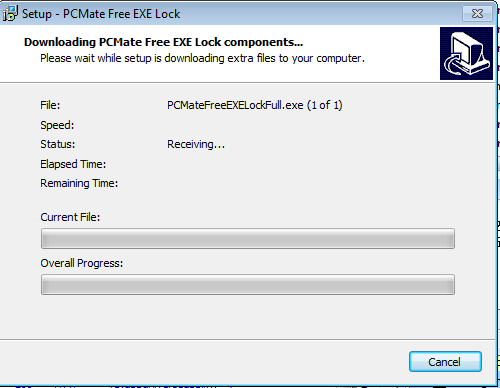

- http://www.{BLOCKED}temsoftware.com/downloadfile/PCMateFreeEXELockFull.exe

- post.{BLOCKED}studies.com

- {BLOCKED}nloadpr.com

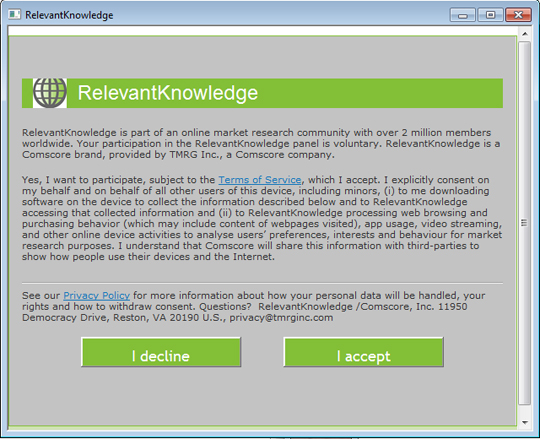

アドウェアは、以下を実行します。

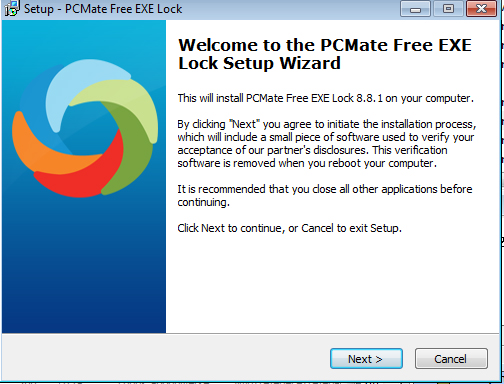

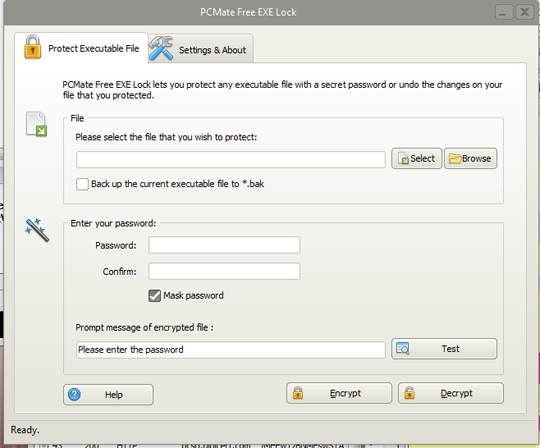

- It displays the following during installation:

対応方法

手順 1

Windows XP、Windows Vista および Windows 7 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

Windowsをセーフモードで再起動します。

手順 4

自身のアンインストールオプションを使用し、「Adware.Win32.FusionCore.AD」を削除します。

手順 5

このレジストリキーを削除します。

警告:レジストリはWindowsの構成情報が格納されているデータベースであり、レジストリの編集内容に問題があると、システムが正常に動作しなくなる場合があります。

レジストリの編集はお客様の責任で行っていただくようお願いいたします。弊社ではレジストリの編集による如何なる問題に対しても補償いたしかねます。

レジストリの編集前にこちらをご参照ください。

- In HKEY_CURRENT_USER\Software\Microsoft\RestartManager

- Session0000

- Session0000

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Uninstall

- PCMate Free EXE Lock_is1

- PCMate Free EXE Lock_is1

- In HKEY_LOCAL_MACHINE\SOFTWARE

- MC_MediaProSoft_DDMP_PP

- MC_MediaProSoft_DDMP_PP

- In HKEY_LOCAL_MACHINE\SOFTWARE

- FreeExeLock

- FreeExeLock

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Uninstall\{d08d9f98-1c78-4704-87e6-368b0023d831}

- Config

- Config

手順 6

以下のファイルを検索し削除します。

- %User Temp%\is-{5 Random Characters}.tmp\{Malware name}.tmp

- %User Temp%\is-{5 Random Characters}.tmp\OqIEFuprtaC.dll

- %User Temp%\is-{5 Random Characters}.tmp\itdownload.dll

- %User Temp%\is-{5 Random Characters}.tmp\isxdl.dll

- %User Temp%\nsd{Random Characters}\csshover3.htc

- %User Temp%\nsd{Random Characters}\css\ie6_main.css

- %User Temp%\nsd{Random Characters}\css\main.css

- %User Temp%\nsd{Random Characters}\css\sdk-ui\browse.css

- %User Temp%\nsd{Random Characters}\css\sdk-ui\checkbox.css

- %User Temp%\nsd{Random Characters}\css\sdk-ui\progress-bar.css

- %User Temp%\nsd{Random Characters}\css\sdk-ui\images\button-bg.png

- %User Temp%\nsd{Random Characters}\css\sdk-ui\images\progress-bg-corner.png

- %User Temp%\nsd{Random Characters}\css\sdk-ui\images\progress-bg.png

- %User Temp%\nsd{Random Characters}\css\sdk-ui\images\progress-bg2.png

- %User Temp%\nsd{Random Characters}\images\Loader.gif

- %User Temp%\nsd{Random Characters}\locale\AF.locale

- %User Temp%\nsd{Random Characters}\locale\AZ.locale

- %User Temp%\nsd{Random Characters}\locale\BE.locale

- %User Temp%\nsd{Random Characters}\locale\BG.locale

- %User Temp%\nsd{Random Characters}\locale\BS.locale

- %User Temp%\nsd{Random Characters}\locale\CA.locale

- %User Temp%\nsd{Random Characters}\locale\CS.locale

- %User Temp%\nsd{Random Characters}\locale\DA.locale

- %User Temp%\nsd{Random Characters}\locale\DE.locale

- %User Temp%\nsd{Random Characters}\locale\EL.locale

- %User Temp%\nsd{Random Characters}\locale\EN.locale

- %User Temp%\nsd{Random Characters}\locale\ES.locale

- %User Temp%\nsd{Random Characters}\locale\ET.locale

- %User Temp%\nsd{Random Characters}\locale\EU.locale

- %User Temp%\nsd{Random Characters}\locale\FA.locale

- %User Temp%\nsd{Random Characters}\locale\FI.locale

- %User Temp%\nsd{Random Characters}\locale\FR.locale

- %User Temp%\nsd{Random Characters}\locale\GU.locale

- %User Temp%\nsd{Random Characters}\locale\HE.locale

- %User Temp%\nsd{Random Characters}\locale\HI.locale

- %User Temp%\nsd{Random Characters}\locale\HR.locale

- %User Temp%\nsd{Random Characters}\locale\HT.locale

- %User Temp%\nsd{Random Characters}\locale\HU.locale

- %User Temp%\nsd{Random Characters}\locale\HY.locale

- %User Temp%\nsd{Random Characters}\locale\ID.locale

- %User Temp%\nsd{Random Characters}\locale\IS.locale

- %User Temp%\nsd{Random Characters}\locale\IT.locale

- %User Temp%\nsd{Random Characters}\locale\JA.locale

- %User Temp%\nsd{Random Characters}\locale\KA.locale

- %User Temp%\nsd{Random Characters}\locale\KK.locale

- %User Temp%\nsd{Random Characters}\locale\KO.locale

- %User Temp%\nsd{Random Characters}\locale\KU.locale

- %User Temp%\nsd{Random Characters}\locale\LO.locale

- %User Temp%\nsd{Random Characters}\locale\LT.locale

- %User Temp%\nsd{Random Characters}\locale\LV.locale

- %User Temp%\nsd{Random Characters}\locale\MK.locale

- %User Temp%\nsd{Random Characters}\locale\ML.locale

- %User Temp%\nsd{Random Characters}\locale\MR.locale

- %User Temp%\nsd{Random Characters}\locale\MS.locale

- %User Temp%\nsd{Random Characters}\locale\NE.locale

- %User Temp%\nsd{Random Characters}\locale\NL.locale

- %User Temp%\nsd{Random Characters}\locale\NO.locale

- %User Temp%\nsd{Random Characters}\locale\PA.locale

- %User Temp%\nsd{Random Characters}\locale\PL.locale

- %User Temp%\nsd{Random Characters}\locale\PT.locale

- %User Temp%\nsd{Random Characters}\locale\RO.locale

- %User Temp%\nsd{Random Characters}\locale\RU.locale

- %User Temp%\nsd{Random Characters}\locale\SK.locale

- %User Temp%\nsd{Random Characters}\locale\SL.locale

- %User Temp%\nsd{Random Characters}\locale\SQ.locale

- %User Temp%\nsd{Random Characters}\locale\SR.locale

- %User Temp%\nsd{Random Characters}\locale\SV.locale

- %User Temp%\nsd{Random Characters}\locale\TA.locale

- %User Temp%\nsd{Random Characters}\locale\TE.locale

- %User Temp%\nsd{Random Characters}\locale\TH.locale

- %User Temp%\nsd{Random Characters}\locale\TL.locale

- %User Temp%\nsd{Random Characters}\locale\TR.locale

- %User Temp%\nsd{Random Characters}\locale\UK.locale

- %User Temp%\nsd{Random Characters}\locale\UR.locale

- %User Temp%\nsd{Random Characters}\locale\UZ.locale

- %User Temp%\nsd{Random Characters}\locale\VI.locale

- %User Temp%\nsd{Random Characters}\locale\YO.locale

- %User Temp%\nsd{Random Characters}\locale\ZH.locale

- %User Temp%\nsd{Random Characters}\locale\ZU.locale

- %User Temp%\ns14AB5EB1\7E72237D.tmp

- %User Temp%\is-{5 Random Characters}.tmp\rkinstaller.exe

- %User Temp%\is-{5 Random Characters}.tmp\rkverify.exe

- %User Temp%\ns14AB5EB1\0BB0D08C_stp.dat.part

- %User Temp%\ns14AB5EB1\113261AE_stp.dat.part

- %User Temp%\ns14AB5EB1\113261AE_stp.dat.part

- %Program Files%\PCMate Free EXE Lock\unins000.dat

- %Program Files%\PCMate Free EXE Lock\unins000.exe

- %Program Files%\PCMate Free EXE Lock\goup.exe

- %Program Files%\PCMate Free EXE Lock\version.dat

- %Program Files%\PCMate Free EXE Lock\PCMate Free EXE Lock Update.exe

- %Program Files%\RelevantKnowledge\rlservice.exe

- %Program Files%\PCMate Free EXE Lock\icon.ico

- %Program Files%\PCMate Free EXE Lock\lamecore.dll

- %Program Files%\RelevantKnowledge\rlls.dll

- %Programs%\PCMate Free EXE Lock\PCMate Free EXE Lock on the Web.url

- %Programs%\PCMate Free EXE Lock\PCMate Free EXE Lock.lnk

- %Programs%\PCMate Free EXE Lock\More Free Tools.url

- %Programs%\PCMate Free EXE Lock\Uninstall.lnk

- %Desktop%\PCMate Free EXE Lock.lnk

- %Application Data%\Microsoft\Windows\Start Menu\PCMate Free EXE Lock.lnk

- %Application Data%\Microsoft\Internet Explorer\Quick Launch\PCMate Free EXE Lock.lnk

- %Program Files%\RelevantKnowledge\rlls64.dll

- %Program Files%\RelevantKnowledge\rlvknlg64.exe

- %Program Files%\RelevantKnowledge\rlvknlg32.exe

- %Program Files%\RelevantKnowledge\rlvknlg.exe

- %System%\rlls.dll

- %Application Data%\PCMate Free EXE Lock New Version Available\update.dat

- %Programs%\RelevantKnowledge\Privacy Policy and Terms of Service.lnk

- %Programs%\RelevantKnowledge\About RelevantKnowledge.lnk

- %Programs%\RelevantKnowledge\Support.lnk

- %Programs%\RelevantKnowledge\Uninstall Instructions.lnk

- %Application Data%\PCMate Free EXE Lock New Version Available\PCMateFreeEXELock.exe

手順 7

コンピュータを通常モードで再起動し、最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、「Adware.Win32.FusionCore.AD」と検出したファイルの検索を実行してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

ご利用はいかがでしたか? アンケートにご協力ください