TROJ_ARCHSMS.B

Windows 2000, Windows XP, Windows Server 2003

- マルウェアタイプ: トロイの木馬型

- 破壊活動の有無: なし

- 暗号化: なし

- 感染報告の有無: はい

概要

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

マルウェアは、フォルダを作成し、このフォルダ内に自身のファイルを作成します。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、フォルダを作成し、このフォルダ内に自身のファイルを作成します。

マルウェアは、以下のフォルダを作成します。

- %User Temp%\roXCJ

(註:%User Temp%はWindowsの種類とインストール時の設定などにより異なります。標準設定では、Windows 98 および MEの場合、"C:\Windows\Temp"、Windows NT の場合、"C:\Profiles\<ユーザー名>\TEMP"、Windows 2000、XP、Server 2003 の場合、"C:\Documents and Settings\<ユーザー名>\Local Settings\TEMP" です。)

その他

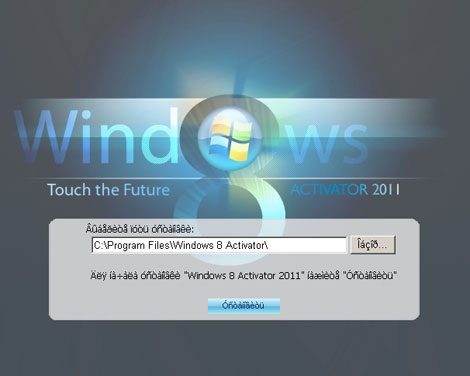

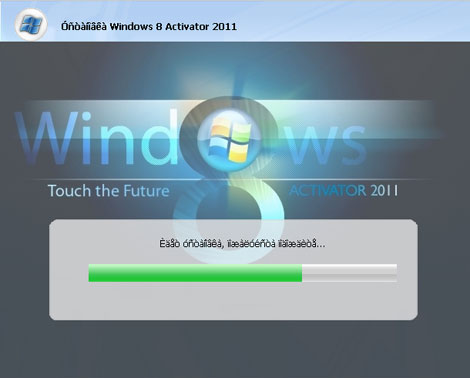

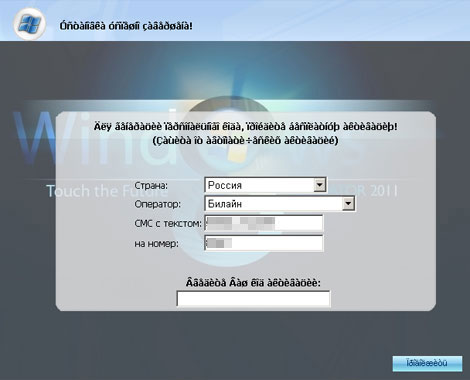

マルウェアは、Windows 8を有効にする「アクティベータ」として装います。マルウェアは、以下の画像を表示し、実行中のファイルが、Windows 8の正規インストーラであるようにユーザに思わせます。

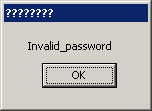

上記3つ目の画像が表示されると、ユーザは、パスワードの入力を要求されます。そして、入力しようとすると、以下のメッセージが表示されます。

3回入力を行うと、試行は終了されます。

マルウェアは、実行中以下のWebサイトへアクセスし、クリック詐欺を働きます。

- http://<省略>rchant.net/api/open.php?aid=2102499&v

- http://<省略>rchant.net/50qjpr21e2bd/2102499/

対応方法

手順 1

Windows XP および Windows Server 2003 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

以下のフォルダを検索し削除します。

- %User Temp%\roXCJ

手順 3

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「TROJ_ARCHSMS.B」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

ご利用はいかがでしたか? アンケートにご協力ください