RANSOM_UIWIX.A

Windows

- マルウェアタイプ: 身代金要求型不正プログラム(ランサムウェア)

- 破壊活動の有無: なし

- 暗号化: はい

- 感染報告の有無: はい

概要

トレンドマイクロは、このマルウェアをNoteworthy(要注意)に分類しました。

このマルウェアは、トレンドマイクロが 2017年5月下旬に確認した身代金要求型不正プログラム(ランサムウェア)です。「UIWIX」ファミリの最初の亜種であるこのマルウェアは、ファイルを利用せずに感染する機能と「EternalBlue」というコードネームの脆弱性(MS17-010)を利用する機能を備えています。このマルウェアに感染すると、文書やファイルを暗号化される可能性があります。

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

マルウェアは、特定のWebサイトにアクセスし、情報を送受信します。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

マルウェアは、以下の方法でコンピュータに侵入します。

インストール

マルウェアは、以下のファイルを作成します。

- {folder of encrypted files}\_DECODE_FILES.txt - ransom note

- {malware path}\_DECODE_FILES.txt - ransom note

- %User Temp%\{random numbers}

(註:%User Temp%フォルダは、ユーザの一時フォルダで、Windows 2000、XP および Server 2003 の場合、通常、"C:\Documents and Settings\<ユーザー名>\Local Settings\Temp"、Windows Vista 、 7 、8、8.1 、Server 2008 および Server 2012の場合、"C:\Users\<ユーザ名>\AppData\Local\Temp" です。.)

マルウェアは、以下の Mutex を作成し、メモリ上で自身の重複実行を避けます。

- hfdXrXzQBcKLlsrZ

ダウンロード活動

マルウェアは、以下のファイル名でダウンロードしたファイルを保存します。

- sqlite-dll-win32-x86-3080500[1].zip - contains non-malicious files

情報漏えい

マルウェアは、以下の情報を収集します。

- Computer Name

- User Name

その他

マルウェアは、以下のWebサイトにアクセスし、情報を送受信します。

- http://{BLOCKED}ohuptyfbzkz7.onion/gt34987.php

ランサムウェアの不正活動

マルウェアは、ファイル名に以下の文字列を含むファイルの暗号化はしません。

- .com

- .sys

- boot.ini

- Bootfont.bin

- bootmgr

- BOOTNXT

- BOOTSECT.BAK

- NTEDETECT.COM

- ntldr

- NTUSER.DAT

- PDOXUSRS.NET

マルウェアは、以下のフォルダ内で確認されたファイルの暗号化はしません。

- \Windows

- \Program Files

マルウェアは、以下の名称を利用して暗号化されたファイルのファイル名を改称します。

- {original filename and extension}._{unique id}.UIWIX

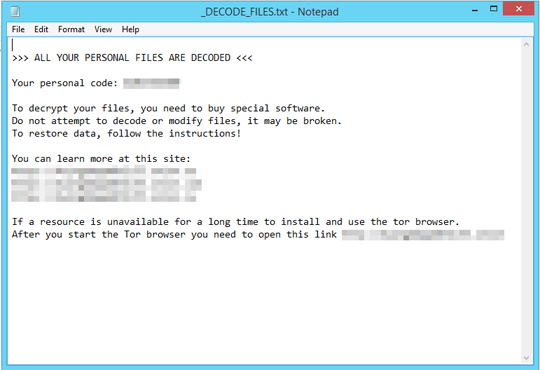

マルウェアは、以下の内容を含む脅迫状のテキストファイルを残します。

マルウェアは、以下の脆弱性を利用してコンピュータに侵入します。

マルウェアが作成する以下のファイルは、脅迫状です。

- <暗号化されたファイルのフォルダ>\_DECODE_FILES.txt

- <マルウェアのパス>\_DECODE_FILES.txt

マルウェアは、以下のファイル名でダウンロードしたファイルを保存します。これには無害なファイルが含まれます。

- sqlite-dll-win32-x86-3080500[1].zip

マルウェアは、以下のコマンドを実行し、システムを終了します。

- %System%\shutdown.exe /p /f

マルウェアは、以下のURLに接続しファイルをダウンロードします。

- https://{BLOCKED}ogne.dl.{BLOCKED}orge.net/project/cyqlite/3.8.5/sqlite-dll-win32-x86-3080500.zip

- http://{BLOCKED}e.org/2014/sqlite-dll-win32-x86-3080500.zip

マルウェアは、以下のいずれかの国で実行されていると確認した場合、自身を終了します。

- ロシア

- カザフスタン

- ベラルーシ

マルウェアは、仮想環境あるいはサンドボックスに関連する以下のファイルやフォルダが、感染コンピュータ内に存在するかをチェックします。

- cuckoo

- dbghelp.dll

- HGFS

- VBoxGuest

- VBoxHook.dll

- VBoxMiniRdDN

- VBoxMiniRdrDN

- VBoxMRXNP.dll

- VBoxTrayIPC

- vmcheck.dll

- vmci

対応方法

手順 1

Windows XP、Windows Vista および Windows 7 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

以下のファイルを検索し削除します。

手順 3

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「RANSOM_UIWIX.A」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

手順 4

以下の修正パッチをダウンロードし適用します。この脆弱性に対する修正パッチを適用するまで、該当製品の使用をお控えください。この製品の製造元が公開する正式な修正パッチをダウンロードし適用することをお勧めします。

ご利用はいかがでしたか? アンケートにご協力ください