Ransom.Win32.FOG.THDODBE

Win32:CrypterX-gen [Trj] (AVAST)

Windows

- マルウェアタイプ: 身代金要求型不正プログラム(ランサムウェア)

- 破壊活動の有無: なし

- 暗号化:

- 感染報告の有無: はい

概要

トレンドマイクロは、このマルウェアをNoteworthy(要注意)に分類しました。

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

身代金要求文書のファイルを作成します。 以下のファイル拡張子を持つファイルは暗号化しません。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、以下のファイルを作成します。

- {Malware File Path}\DbgLog.sys → logs the behavior of the sample upon execution

- %Application Data%\Microsoft\Crypto\RSA\{SID}}\{Generated Hash}{GUID}

(註:%Application Data%フォルダは、現在ログオンしているユーザのアプリケーションデータフォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>\Local Settings\Application Data" です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Roaming" です。)

マルウェアは、以下のプロセスを追加します。

- "%System%\NOTEPAD.EXE" %Desktop%\RANSOMNOTE.txt

- %System%\vssadmin.exe delete shadows /all /quiet

- cmd.exe /c net config Workstation → Gathers computer name, domain/workgroup, and logged-on user information.

- cmd.exe /c systeminfo → Gathers OS version, build, architecture, boot time, and system manufacturer.

- cmd.exe /c hostname → Gathers local system hostname.

- cmd.exe /c net users → Gathers local user accounts and metadata (e.g., last set, expiry).

- cmd.exe /c ipconfig /all → Gathers IP configuration, DNS, DHCP, MAC addresses, and adapter info.

- cmd.exe /c route print → Gathers routing table and interface metrics.

- cmd.exe /c arp -A → Gathers ARP cache entries (discovered local hosts and MACs).

- cmd.exe /c netstat -ano → Gathers active network connections, listening ports, and process IDs.

- cmd.exe /c netsh firewall show state → Gathers current firewall state and global policy settings.

- cmd.exe /c netsh firewall show config → Gathers full firewall configuration including rules and exceptions.

- cmd.exe /c schtasks /query /fo LIST /v → Gathers scheduled tasks, triggers, actions, and user contexts.

- cmd.exe /c tasklist /SVC → Gathers running processes and associated services.

- cmd.exe /c net start → Gathers currently running services.

- cmd.exe /c DRIVERQUERY → Gathers loaded drivers, types, and load dates.

(註:%Desktop%フォルダは、現在ログオンしているユーザのデスクトップです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>\Desktop" です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\Desktop" です。)

マルウェアは、以下の Mutex を作成し、メモリ上で自身の重複実行を避けます。

- 6jSf6QFH0VGR5XL4RGYarc5YVpB4W1H3

プロセスの終了

マルウェアは、感染コンピュータ上で確認した以下のサービスを終了します。

- Dhcp

- Dnscache

- *sql*

マルウェアは、感染コンピュータ上で以下のプロセスが常駐されていることを確認した場合、そのプロセスを終了します。

- notepad.exe

- calc.exe

- *sql*

その他

マルウェアは、以下を実行します。

- It empties the recycle bin of the affected machine.

マルウェアは、以下のパラメータを受け取ります。

- -nomutex - Disable mutex creation

- -target {Target Direcory} - Specify target directory

- -console - Display log output in command prompt

- -procoff - Disable process termination

- -uncoff - Disable network share enumeration and encryption

ランサムウェアの不正活動

マルウェアは、ファイルパスに以下の文字列を含むファイルの暗号化はしません。

- tmp

- winnt

- Application Data

- AppData

- temp

- thumb

- $Recycle.Bin

- System Volume Information

- Windows

- Boot

マルウェアは、暗号化されたファイルのファイル名に以下の拡張子を追加します。

- .flocked

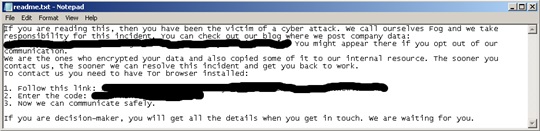

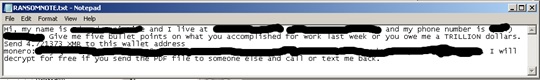

マルウェアが作成する以下のファイルは、脅迫状です。

- %Desktop%\RANSOMNOTE.txt

- {Encrypted Directory\readme.txt

以下のファイル拡張子を持つファイルについては暗号化しません:

- *.dll

- .exe

- .dll

- .lnk

- .sys

- .CONTI

<補足>

インストール

マルウェアは、以下のファイルを作成します。

- {マルウェアのファイルパス}\DbgLog.sys → 実行時にマルウェア動作をログに記録する

- %Application Data%\Microsoft\Crypto\RSA\{SID}}\{生成されたハッシュ}{GUID}

マルウェアは、以下のプロセスを追加します。

- "%System%\NOTEPAD.EXE" %Desktop%\RANSOMNOTE.txt

- %System%\vssadmin.exe delete shadows /all /quiet

- cmd.exe /c net config Workstation → コンピュータ名、ドメイン/ワークグループ、ログオンしたユーザに係る情報を収集する

- cmd.exe /c systeminfo → オペレーティングシステム(OS)のバージョン、ビルド、アーキテクチャ、起動時間、コンピュータの製造元に係る情報を収集する

- cmd.exe /c hostname → ローカルコンピュータのホスト名を収集する

- cmd.exe /c net users → ローカルユーザアカウントとメタデータ(最終設定、有効期限など)に係る情報を収集する

- cmd.exe /c ipconfig /all → IP構成、DNS、DHCP、MACアドレス、およびアダプタ情報を収集する

- cmd.exe /c route print → ルーティングテーブルとインターフェイスのメトリックを収集する

- cmd.exe /c arp -A → ARPキャッシュエントリ(検出されたローカルホストとMAC)に係る情報を収集する

- cmd.exe /c netstat -ano → アクティブなネットワーク接続、待機中のポート、プロセスIDに係る情報を収集する

- cmd.exe /c netsh firewall show state → 現在のファイアウォールの状態とグローバルポリシーの設定内容を収集する

- cmd.exe /c netsh firewall show config → ファイアウォールのすべての構成(ルールと例外を含む)を収集する

- cmd.exe /c schtasks /query /fo LIST /v → スケジュールされたタスク、トリガ、アクション、およびユーザコンテキストに係る情報を収集する

- cmd.exe /c tasklist /SVC → 実行中のプロセスと関連サービスに係る情報を収集する

- cmd.exe /c net start → 現在実行中のサービスに係る情報を収集する

- cmd.exe /c DRIVERQUERY → 読み込まれたドライバ、型式、および読み込んだ日付に係る情報を収集する

その他

マルウェアは、感染コンピュータのごみ箱を空にします。

マルウェアは、以下のパラメータを受け取ります。

- -nomutex - Mutexの作成を無効化する

- -target {対象のディレクトリ} - 対象のディレクトリを指定する

- -console - ログの出力結果をコマンドプロンプト内に表示する

- -procoff - プロセスの終了を無効化する

- -uncoff - ネットワーク上の共有フォルダの列挙および暗号化を無効化する

対応方法

手順 1

トレンドマイクロの機械学習型検索は、マルウェアの存在を示す兆候が確認された時点で検出し、マルウェアが実行される前にブロックします。機械学習型検索が有効になっている場合、弊社のウイルス対策製品はこのマルウェアを以下の機械学習型検出名として検出します。

- TROJ.Win32.TRX.XXPE50FFF092

手順 2

Windows 7、Windows 8、Windows 8.1、および Windows 10 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 3

以下のファイルを検索し削除します。

- {Malware File Path}\DbgLog.sys

- %Application Data%\Microsoft\Crypto\RSA\{SID}}\{Generated Hash}{GUID}

手順 4

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 5

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「Ransom.Win32.FOG.THDODBE」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

ご利用はいかがでしたか? アンケートにご協力ください