Ransom.Win32.DOPPELPAYMER.AC

Trojan:Win32/Dopplepaymer.KR!MTB(MICROSOFT);

Windows

- マルウェアタイプ: 身代金要求型不正プログラム(ランサムウェア)

- 破壊活動の有無: なし

- 暗号化: はい

- 感染報告の有無: はい

概要

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

マルウェアは、ワーム活動の機能を備えていません。

マルウェアは、バックドア活動の機能を備えていません。

マルウェアは、実行後、自身を削除します。

マルウェアは、情報収集する機能を備えていません。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、以下のファイルを作成します。

- %Application Data%\{Random Name} - dropped copy of itself

- When ran with administrator privileges:

- %Application Data%\{Random}\{Dll Name from %System% directory}.dll - used to hijack processhacker via DLL side-loading and communicate with main malware process to terminate processes/services

- %Application Data%\{Random}\{Random Name 1} - detected as PUA.Win32.ProcHack.C

- %Application Data%\{Random}\{Random Name 2} - detected as PUA.Win32.ProcHack.B.component

- %System%\GroupPolicy\gpt.ini

- When ran without administrator privileges:

- %Application Data%\{Random Name}\{Random Name}.exe - dropped copy of itself

マルウェアは、以下のプロセスを追加します。

- %Application Data%\{Random Name} {argument to execute} {Malware Filename}

- When ran with administrative privileges:

- %System%\bcedit.exe /set {default} safeboot minimal

- %System%\bcedit.exe /set default recoveryenabled no

- %System%\vssadmin.exe Delete Shadows /All /Quiet - delete shadow copy

- %Application Data%\{Random}\{Random Name 1} {Random Name 2} 1337039642

- When ran without administrative privileges:

- %System%\icacls.exe "{Folder Path}" /grant:r Everyone:F /t /c /q - grant permission to access the directory specified in {Folder Path}

(註:%Application Data%フォルダは、現在ログオンしているユーザのアプリケーションデータフォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>\Local Settings\Application Data" です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Roaming" です。. %System%フォルダは、システムフォルダで、いずれのオペレーティングシステム(OS)でも通常、"C:\Windows\System32" です。.)

自動実行方法

マルウェアは、自身のコピーがWindows起動時に自動実行されるよう以下のレジストリ値を追加します。

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

{Random} = %Application Data%\{Random Name}\{Random Name}.exe

他のシステム変更

マルウェアは、以下のレジストリ値を変更します。

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Policies\

System

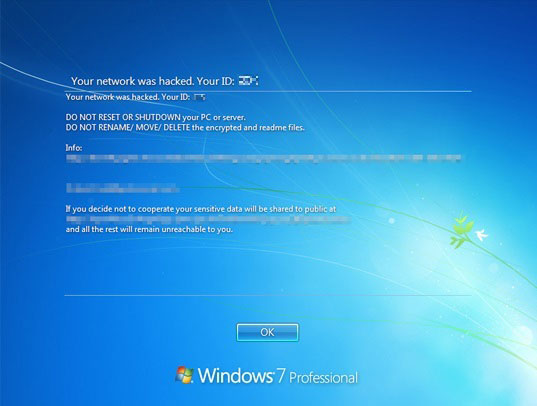

LegalNoticeCaption = Your network was hacked. Your ID: {ID}

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Policies\

System

LegalNoticeText = Your network was hacked. Your ID: {ID} DO NOT RESET OR SHUTDOWN your PC or server. DO NOT RENAME/ MOVE/ DELETE the encrypted and readme files. Info: http://{BLOCKED}kyd.onion/order/{BLOCKED} {BLOCKED}@protonmail.com If you decide not to cooperate your sensitive data will be shared to public at http://{BLOCKED}6qnwad.onion and all the rest will remain unreachable to you.

感染活動

マルウェアは、ワーム活動の機能を備えていません。

バックドア活動

マルウェアは、バックドア活動の機能を備えていません。

ルートキット機能

マルウェアは、ルートキット機能を備えていません。

アドウェア活動

マルウェアは、実行後、自身を削除します。

情報漏えい

マルウェアは、情報収集する機能を備えていません。

その他

マルウェアは、以下を実行します。

- When ran with administrator privileges, it will do the following:

- It tries to look for services running in the machine and tries to disable some of them. Below are some of the services it tries to disable:

- NetMsmqActivator

- SDRSVC

- SstpSvc

- StorSvc

- swprv

- wbengine

- UI0Detect

- Based on the services it tries to look for in the machine, it will try to take ownership of this service using the following command:

- %System%\takeown.exe /F %System%\{file name}.exe

- %System%\icacls.exe %System%\{file name}.exe /reset

- It will then rename the original file name to {file name}.exe-0, and replace the original file with its copy.

- It renames the following file when found in the machine:

- %Windows%\Microsoft.NET\Framework64\v4.0.30319\SMSvcHost.exe renamed to %Windows%\Microsoft.NET\Framework64\v4.0.30319\SMSvcHost.exe_

- It tries to look for services running in the machine and tries to disable some of them. Below are some of the services it tries to disable:

- When ran without administrator privileges, it will do the following:

- It will only install its autorun registry when ran without administrative privileges

- It requires to be executed with a specific argument in order to proceed with its malicious routine. It is also used to determine additional functionalities of the sample.

- It uses the following information to generate random characters for the file name it will drop:

- Computer Name

- It enumerates registry keys to gather system information

- It will encrypt files found in the following set of drives in the affected system:

- Network Drives

- Fixed Drives

- Removable Drives

- It uses the following set of commands to gather the network drives connected to the system and connect to the following network drives to encrypt it's files:

- %System%\net.exe view igmp.mcast.net

- %System%\arp.exe -a

- %System%\nslookup.exe {IP address}

(註:%Windows%フォルダは、Windowsが利用するフォルダで、いずれのオペレーティングシステム(OS)でも通常、"C:\Windows" です。.)

マルウェアは、脆弱性を利用した感染活動を行いません。

ランサムウェアの不正活動

マルウェアは、ファイル名に以下の文字列を含むファイルの暗号化はしません。

- *.chm

- *.CHM

- *.cmd

- *.CMD

- *.hlf

- *.HLF

- *.ico

- *.ICO

- *.inf

- *.INF

- *.ini

- *.INI

- *.lng

- *.LNG

- *.lnk

- *.LNK

- *.msi

- *.MSI

- *.sys

- *.SYS

- *.ttf

- *.TTF

- default.rdp

- NTUSER.DA*

- RacWmi*.sdf

- schre*.bat

- svsho*.exe

- V01.ch*

- V01.lo*

- V01res*.jrs

- Web*V01.dat

マルウェアは、ファイルパスに以下の文字列を含むファイルの暗号化はしません。

- $RECYCLE.BIN

- $Recycle.Bin

- Caches

- System Volume Information

- VirtualStore

- WebCache

マルウェアは、暗号化されたファイルのファイル名に以下の拡張子を追加します。

- .doppeled

注意:

- マルウェアは、コンピュータをセーフモードで再起動し、ユーザがログインできないようにします。

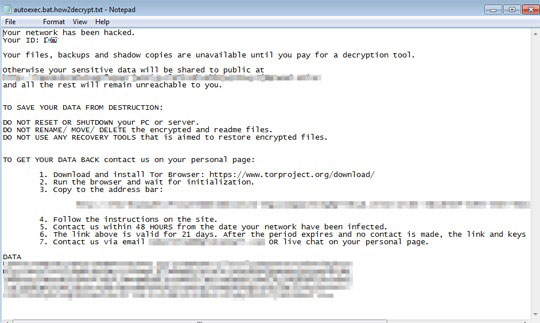

マルウェアが作成する以下のファイルは、脅迫状です。

- {暗号化されたファイル名}.how2decrypt.txt

<補足>

インストール

マルウェアは、以下のファイルを作成します。

- %Application Data%\{ランダムな名前} → 作成された自身のコピー

- 管理者権限ありで実行された場合:

- %Application Data%\{ランダム}\{%System%ディレクトリからのDll名}.dll

- %Application Data%\{ランダム}\{ランダムな名前1} → 「PUA.Win32.ProcHack.C」として検出

- %Application Data%\{ランダム}\{ランダムな名前2} →「PUA.Win32.ProcHack.B.component」として検出

- %System%\GroupPolicy\gpt.ini

- 管理者権限なしで実行された場合:

- %Application Data%\{ランダムな名前}\{ランダムな名前}.exe → 作成された自身のコピー

マルウェアは、以下のプロセスを追加します。

- %Application Data%\{ランダムな名前} {実行する引数} {マルウェアのファイル名}

- 管理者権限ありで実行された場合:

- %System%\bcedit.exe /set {デフォルト} safeboot minimal

- %System%\bcedit.exe /set default recoveryenabled no

- %System%\vssadmin.exe Delete Shadows /All /Quiet → シャドウコピーの削除

- %Application Data%\{ランダム}\{ランダムな名前1} {ランダムな名前2} 1337039642

- 管理者権限なしで実行された場合:

- %System%\icacls.exe "{フォルダパス}" /grant:r Everyone:F /t /c /q → {フォルダパス}内の特定のディレクトリへのアクセス権の付与

- 管理者権限ありで実行された場合、マルウェアは以下を実行します。

- マルウェアは、コンピュータ上で実行中のサービスを検索するため、サービスの一部を無効化します。 以下は、マルウェアが無効化するサービスの一部です。

- NetMsmqActivator

- SDRSVC

- SstpSvc

- StorSvc

- swprv

- wbengine

- UI0Detect

- コンピュータ内で検索するサービスに基づいて、以下のコマンドを使用してサービスの所有権を取得しようと試みます。

- %System%\takeown.exe /F %System%\{ファイル名}.exe

- %System%\icacls.exe %System%\{ファイル名}.exe /reset

- その後、マルウェアは、元のファイル名を<{ファイル名}.exe-0>に改称して、元のファイルを自身のコピーと置き換えます。

- マルウェアは、以下のファイルがコンピュータ内で確認された場合、改称します。

- %Windows%\Microsoft.NET\Framework64\v4.0.30319\SMSvcHost.exeは、%Windows%\Microsoft.NET\Framework64\v4.0.30319\SMSvcHost.exe_に改称されます。

- マルウェアは、コンピュータ上で実行中のサービスを検索するため、サービスの一部を無効化します。 以下は、マルウェアが無効化するサービスの一部です。

- 管理者権限なしで実行された場合、マルウェアは、以下を実行します。

- マルウェアは、管理者権限なしで実行された場合のみ、自動実行されるようレジストリをインストールします。

- マルウェアが不正活動を実行するには、特定の引数を指定して実行される必要があります。 また、この引数は、マルウェアの追加機能を決定するためにも使用されます。

- マルウェアは、以下の情報を使用して、作成するファイル名にランダムな文字を生成します。

- コンピュータ名

- マルウェアは、システム情報を収集するためにレジストリキーを列挙します。

- マルウェアは、感染コンピュータ内の以下のドライブセット内に存在するファイルを暗号化します。

- ネットワークドライブ

- 固定ドライブ

- リムーバブルドライブ

- マルウェアは、以下の一連のコマンドを使用して、コンピュータに接続されているネットワークドライブを収集します。そして、以下のネットワークドライブに接続してファイルを暗号化します。

- %System%\net.exe view igmp.mcast.net

- %System%\arp.exe -a

- %System%\nslookup.exe {IPアドレス}

- Troj.Win32.TRX.XXPE50FFF036

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- {Random} = %Application Data%\{Random Name}\{Random Name}.exe

- {Random} = %Application Data%\{Random Name}\{Random Name}.exe

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System

- LegalNoticeCaption = Your network was hacked. Your ID: {ID}

- LegalNoticeCaption = Your network was hacked. Your ID: {ID}

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System

- LegalNoticeText = Your network was hacked. Your ID: {ID} DO NOT RESET OR SHUTDOWN your PC or server. DO NOT RENAME/ MOVE/ DELETE the encrypted and readme files. Info: http://{BLOCKED}kyd.onion/order/{BLOCKED} {BLOCKED}@protonmail.com If you decide not to cooperate your sensitive data will be shared to public at http://{BLOCKED}6qnwad.onion and all the rest will remain unreachable to you.

- LegalNoticeText = Your network was hacked. Your ID: {ID} DO NOT RESET OR SHUTDOWN your PC or server. DO NOT RENAME/ MOVE/ DELETE the encrypted and readme files. Info: http://{BLOCKED}kyd.onion/order/{BLOCKED} {BLOCKED}@protonmail.com If you decide not to cooperate your sensitive data will be shared to public at http://{BLOCKED}6qnwad.onion and all the rest will remain unreachable to you.

- %Application Data%\{Random Name}

- %Application Data%\{Random}\{Dll Name from %System% directory}.dll

- %Application Data%\{Random}\{Random Name 1}

- %Application Data%\{Random}\{Random Name 2}

- %System%\GroupPolicy\gpt.ini

- %Application Data%\{Random Name}\{Random Name}.exe

- {Encrypted File Name}.how2decrypt.txt

- Windows のインストール CD を使用して、コンピュータを再起動します。

- [セットアップへようこそ] 画面で、修復の R キーを押します。 (註: Windows2000 の場合、R キーを入力後 C キーを入力し、[修復オプション]から[回復コンソール]を選択します。)

- キーボードを選択します。

- 修復する Windows がインストールされているドライブを選択します(通常は 1 を選択します)。

- 管理者のパスワードを入力し、Enter を押します。管理者パスワードがない場合は、何も入力せずに Enter を押します。

- コマンドプロンプトに、以下のコマンドを入力し、Enter を押してください。

SET AllowAllPaths = TRUE- bcedit.exe /set {default} recoveryenabled Yes

- bcdedit.exe /deletevalue {current} safeboot

- コマンドプロンプトに exit と入力し、コンピュータを再起動してください。

- Windows のインストール DVD を使用して、コンピュータを再起動します。

- 再起動するかどうかの確認画面が表示されたら、いずれかのキーを入力し、表示される指示に従います。

- Windows のインストールDVDによっては、インストールする言語の選択が必要になる場合があります。 Windows のインストール画面で、言語、ロケール情報およびキーボードの種類と入力方法を選択します。[コンピュータを修復する]をクリックします。

- コンピュータを修復します。[次へ]-[コンピューターの修復]をクリックします。

- [システム回復オプション]で、[Windows の起動に伴う修復用の回復ツールを使用します。修復するオペレーティングシステムを選択してください。]を選択し、該当のオペレーティングシステムを選びます。そして[次へ]をクリックします。

- [スタートアップ修復]画面が表示された場合、[キャンセル]-[はい]-[完了]をクリックします。

- [システム回復オプション]メニューで、[コマンドプロンプト]をクリックします。

- 以下のコマンドを入力し、Enter を押します。

- bcedit.exe /set {default} recoveryenabled Yes

- bcdedit.exe /deletevalue {current} safeboot

※Windows 7 の場合、すべてのローカルドライブは、通常よりひとつ多く割り当てられています。例:C:ドライブは、D:ドライブとなります。 - コマンドプロンプトに exit と入力し、Enter を押して、コマンドプロンプトを閉じます。

- [再起動]をクリックしてコンピュータを通常どおり再起動してください。

- Windows のインストールDVDを使用して、コンピュータを再起動します。

- 再起動するかどうかの確認画面が表示されたら、いずれかのキーを入力し、表示される指示に従います。

- インストールDVDによっては、インストール言語の選択が必要な場合があります。その場合、Windowsのインストールウィンドウで、言語、ロケール、キーボードレイアウトや入力方法を選択します。

- コンピュータを修復します。[次へ]-[コンピューターの修復]をクリックします。

- [トラブルシューティング]-[詳細オプション]-[コマンドプロンプト]を選択。

- [コマンドプロンプト]ウィンドウで、以下を入力し、Enterを押します。

- bcedit.exe /set {default} recoveryenabled Yes

- bcdedit.exe /deletevalue {current} safeboot

- exitを入力し、Enterを押し、コマンドプロンプト画面を閉じます。

- [再起動]をクリックし、コンピュータを通常起動します。

その他

マルウェアは、以下を実行します。

対応方法

対応検索エンジン: 9.850初回 VSAPI パターンバージョン 16.192.04初回 VSAPI パターンリリース日 2020年8月28日VSAPI OPR パターンバージョン 16.193.00VSAPI OPR パターンリリース日 2020年8月29日手順 1

トレンドマイクロの機械学習型検索は、マルウェアの存在を示す兆候が確認された時点で検出し、マルウェアが実行される前にブロックします。機械学習型検索が有効になっている場合、弊社のウイルス対策製品はこのマルウェアを以下の機械学習型検出名として検出します。

手順 2

Windows 7、Windows 8、Windows 8.1、および Windows 10 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 3

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 4

Windowsをセーフモードで再起動します。

[ 詳細 ]手順 5

このレジストリ値を削除します。

[ 詳細 ]警告:レジストリはWindowsの構成情報が格納されているデータベースであり、レジストリの編集内容に問題があると、システムが正常に動作しなくなる場合があります。

レジストリの編集はお客様の責任で行っていただくようお願いいたします。弊社ではレジストリの編集による如何なる問題に対しても補償いたしかねます。

レジストリの編集前にこちらをご参照ください。手順 6

変更されたレジストリ値を修正します。

[ 詳細 ]警告:レジストリはWindowsの構成情報が格納されているデータベースであり、レジストリの編集内容に問題があると、システムが正常に動作しなくなる場合があります。

レジストリの編集はお客様の責任で行っていただくようお願いいたします。弊社ではレジストリの編集による如何なる問題に対しても補償いたしかねます。

レジストリの編集前にこちらをご参照ください。手順 7

以下のファイルを検索し削除します。

[ 詳細 ]コンポーネントファイルが隠しファイル属性の場合があります。[詳細設定オプション]をクリックし、[隠しファイルとフォルダの検索]のチェックボックスをオンにし、検索結果に隠しファイルとフォルダが含まれるようにしてください。手順 8

コンピュータを通常モードで再起動し、最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、「Ransom.Win32.DOPPELPAYMER.AC」と検出したファイルの検索を実行してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

手順 9

暗号化されたファイルをバックアップから復元します。

手順 10

このマルウェアは、通常モードまたはセーフモード下での検出および削除手順では、マルウェアを完全に削除することができない場合があります。そのため、以下の方法で Windows の回復コンソールを使用し、コンピュータを再起動してください。

•Windows 2000、XP および Server 2003 の場合

•Windows Vista、7 および Server 2008 の場合:

•Windows 8、8.1 および Server 2012 の場合:

ご利用はいかがでしたか? アンケートにご協力ください