Ransom.Win32.CLOP.L

W32/GenKryptik.DFHN!tr (FORTINET); Trojan.Win32.Zenpak.evr (KASPERSKY)

Windows

- マルウェアタイプ: 身代金要求型不正プログラム(ランサムウェア)

- 破壊活動の有無: なし

- 暗号化: はい

- 感染報告の有無: はい

概要

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、以下のファイルを作成します。

- {execution path}\upwindowsetsecurity.bat

マルウェアは、以下の Mutex を作成し、メモリ上で自身の重複実行を避けます。

- GLKSDnhfguiok425iu2432&

自動実行方法

マルウェアは、以下のサービスを開始します。

- Service Name: TechinicalOwnerProduct

Service Type: 16

プロセスの終了

マルウェアは、感染コンピュータ上で以下のプロセスが常駐されていることを確認した場合、そのプロセスを終了します。

- mysqld-opt.exe

- xfssvccon.exe

- thebat.exe

- ocautoupds.exe

- wordpad.exe

- mysqld-nt.exe

- thebat64.exe

- excel.exe

- thunderbird.exe

- agntsvc.exeagntsvc.exe

- zoolz.exe

- msaccess.exe

- sqlwriter.exe

- WINWORD.EXE

- THEBAT.EXE

- VISIO.EXE

- MSFTESQL.EXE

- ORACLE.EXE

- MYDESKTOPQOS.EXE

その他

マルウェアは、以下を実行します。

- It will delete and terminate itself:

- If the keyboard layout is any of the following:

- Georgian

- Korean

- Azerbaijani

- Kazakh

- Kyrgyz

- Turkmen

- Uzbek

- If the default language ID is as follows:

- Russian

- If the keyboard layout is any of the following:

- It will drop and execute "{execution path}\upwindowsetsecurity.bat" if the following processes are not found:

- SBAMTray.exe

- MCSHIELD.EXE

- MCSVHOST.EXE

- QHACTIVEDEFENSE.EXE

- MCSACORE.EXE

- SBPIMSvc.exe

- SBAMSvc.exe

- WRSA.exe

- VipreAAPSvc.exe

- SBAMSvc.exe

- QHSAFETRAY.EXE

- masvc.exe

- naPrdMgr.exe

- It executes the following commands to edit the boot configuration data file

- bcdedit /set {default} recoveryenabled No

- bcdedit /set {default} bootstatuspolicy ignoreallfailures

- It executes the following commands to delete and resize the shadow copies:

- vssadmin resize shadowstorage /for={drive letter}: /on={drive letter}: /maxsize=401MB

- vssadmin resize shadowstorage /for={drive letter}: /on={drive letter}: /maxsize=unbounded

- vssadmin Delete Shadows /all /quiet

- It encrypts all files except the following:

- .Clop

- Clopreadme.txt

- ntldr

- NTLDR

- boot.ini

- BOOT.INI

- ntuser.ini

- NTUSER.INI

- AUTOEXEC.BAT

- autoexec.bat

- NTDETECT.COM

- ntdetect.com

- .dll

- .DLL

- .exe

- .EXE

- .sys

- .SYS

- .OCX

- .ocx

- .LNK

- .lnk

- desktop.ini

- autorun.inf

- ntuser.dat

- iconcache.db

- bootsect.bak

- ntuser.dat.log

- thumbs.db

- DESKTOP.INI

- AUTORUN.INF

- NTUSER.DAT

- ICONCACHE.DB

- bootsect.bak

- NTUSER.DAT.LOG

- THUMBS.DB

- It encrypts files which can be found in the following locations:

- Removable Drives

- Fixed Drives

- The batch file "{execution path}\upwindowsetsecurity.bat" contains the following strings:

- @echo off

- vssadmin Delete Shadows /all /quiet

- vssadmin resize shadowstorage /for=c: /on=c: /maxsize=401MB

- vssadmin resize shadowstorage /for=c: /on=c: /maxsize=unbounded

- vssadmin resize shadowstorage /for=g: /on=g: /maxsize=401MB

- vssadmin resize shadowstorage /for=g: /on=g: /maxsize=unbounded

- vssadmin resize shadowstorage /for=e: /on=e: /maxsize=401MB

- vssadmin resize shadowstorage /for=e: /on=e: /maxsize=unbounded

- bcdedit /set {default} bootstatuspolicy ignoreallfailures

- bcdedit /set {default} recoveryenabled No

- vssadmin resize shadowstorage /for=d: /on=d: /maxsize=401MB

- vssadmin resize shadowstorage /for=d: /on=d: /maxsize=unbounded

- vssadmin resize shadowstorage /for=f: /on=f: /maxsize=401MB

- vssadmin resize shadowstorage /for=f: /on=f: /maxsize=unbounded

- vssadmin Delete Shadows /all /quiet

ランサムウェアの不正活動

マルウェアは、暗号化されたファイルのファイル名に以下の拡張子を追加します。

- .CIop

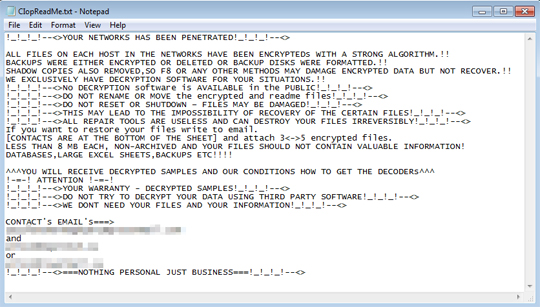

マルウェアは、以下の内容を含む脅迫状のテキストファイルを残します。

- {encrypted directory}\CIopReadMe.txt

<補足>

その他

マルウェアは、以下を実行します。

- 以下の場合、自身の不正活動を終了し、自身を削除します。

- キーボードの配置が以下のいずれかの場合:

- グルジア語

- 韓国語

- アゼルバイジャン語

- カザフ語

- キルギス語

- トルクメン語

- ウズベク語

- デフォルトの言語IDが以下の場合:

- ロシア語

- キーボードの配置が以下のいずれかの場合:

- 以下のプロセスが見つからない場合は、「{実行ファイルのパス}\upwindowsetsecurity.bat」を作成して実行します。

- SBAMTray.exe

- MCSHIELD.EXE

- MCSVHOST.EXE

- QHACTIVEDEFENSE.EXE

- MCSACORE.EXE

- SBPIMSvc.exe

- SBAMSvc.exe

- WRSA.exe

- VipreAAPSvc.exe

- SBAMSvc.exe

- QHSAFETRAY.EXE

- masvc.exe

- naPrdMgr.exe

- ブート構成データファイルを編集するために以下のコマンドを実行します。

- bcdedit /set {デフォルト} recoveryenabled No

- bcdedit /set {デフォルト} bootstatuspolicy ignoreallfailures

- シャドウコピーの削除またはサイズの変更をするために、以下のコマンドを実行します。

- vssadmin resize shadowstorage /for={ドライブ文字}: /on={ドライブ文字}: /maxsize=401MB

- vssadmin resize shadowstorage /for={ドライブ文字}: /on={ドライブ文字}: /maxsize=unbounded

- vssadmin Delete Shadows /all /quiet

- 以下を除くすべてのファイルを暗号化します。

- .Clop

- Clopreadme.txt

- ntldr

- NTLDR

- boot.ini

- BOOT.INI

- ntuser.ini

- NTUSER.INI

- AUTOEXEC.BAT

- autoexec.bat

- NTDETECT.COM

- ntdetect.com

- .dll

- .DLL

- .exe

- .EXE

- .sys

- .SYS

- .OCX

- .ocx

- .LNK

- .lnk

- desktop.ini

- autorun.inf

- ntuser.dat

- iconcache.db

- bootsect.bak

- ntuser.dat.log

- thumbs.db

- DESKTOP.INI

- AUTORUN.INF

- NTUSER.DAT

- ICONCACHE.DB

- bootsect.bak

- NTUSER.DAT.LOG

- THUMBS.DB

- 以下の場所で確認されたファイルを暗号化します。

- リムーバブルドライブ

- 固定ドライブ

- バッチファイル「{実行ファイルのパス}\upwindowsetsecurity.bat」は、以下の文字列を含んでいます。

- @echo off

- vssadmin Delete Shadows /all /quiet

- vssadmin resize shadowstorage /for=c: /on=c: /maxsize=401MB

- vssadmin resize shadowstorage /for=c: /on=c: /maxsize=unbounded

- vssadmin resize shadowstorage /for=g: /on=g: /maxsize=401MB

- vssadmin resize shadowstorage /for=g: /on=g: /maxsize=unbounded

- vssadmin resize shadowstorage /for=e: /on=e: /maxsize=401MB

- vssadmin resize shadowstorage /for=e: /on=e: /maxsize=unbounded

- bcdedit /set {デフォルト} bootstatuspolicy ignoreallfailures

- bcdedit /set {デフォルト} recoveryenabled No

- vssadmin resize shadowstorage /for=d: /on=d: /maxsize=401MB

- vssadmin resize shadowstorage /for=d: /on=d: /maxsize=unbounded

- vssadmin resize shadowstorage /for=f: /on=f: /maxsize=401MB

- vssadmin resize shadowstorage /for=f: /on=f: /maxsize=unbounded

- vssadmin Delete Shadows /all /quiet

対応方法

手順 1

Windows 7、Windows 8、Windows 8.1、および Windows 10 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

Windowsをセーフモードで再起動します。

手順 4

このマルウェアのサービスを無効にします。

- TechinicalOwnerProduct

手順 5

以下のファイルを検索し削除します。

- {execution path}\upwindowsetsecurity.bat

手順 6

コンピュータを通常モードで再起動し、最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、「Ransom.Win32.CLOP.L」と検出したファイルの検索を実行してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

手順 7

暗号化されたファイルをバックアップから復元します。

ご利用はいかがでしたか? アンケートにご協力ください