Ransom.Win32.CLOP.D

N/A

Windows

- マルウェアタイプ: 身代金要求型不正プログラム(ランサムウェア)

- 破壊活動の有無: なし

- 暗号化: はい

- 感染報告の有無: はい

概要

マルウェアは、脅迫状としてファイルを作成します。

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

身代金要求文書のファイルを作成します。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、以下のファイルを作成します。

- {Malware path}\clearsystems-11-11.bat

マルウェアは、以下の Mutex を作成し、メモリ上で自身の重複実行を避けます。

- Fany---Fany---6-6-6

自動実行方法

マルウェアは、以下のサービスを開始します。

- Service Name: ProcessNetworkSecurity

プロセスの終了

マルウェアは、感染コンピュータ上で以下のプロセスが常駐されていることを確認した場合、そのプロセスを終了します。

- WINWORD.EXE

- EXCEL.EXE

- THEBAT.EXE

- THEBAT64.EXE

- THUNDERBIRD.EXE

- VISIO.EXE

- WORDPAD.EXE

- MSFTESQL.EXE

- SQLWRITER.EXE

- ORACLE.EXE

- XFSSVCCON.EXE

- OCAUTOUPDS.EXE

- MYDESKTOPQOS.EXE

- MYSQLD-NT.EXE

- MYSQLD-OPT.EXE

- AGNTSVC.EXEAGNTSVC.EXE

- OUTLOOK.EXE

- POWERPNT.EXE

その他

マルウェアは、以下の拡張子をもつファイルを暗号化します。

- {file name}.{file extension}.Clop

マルウェアは、以下を実行します。

- This Ransomware will delete itself:

- If Keyboard layout are the following:

- Georgian

- Russian

- Tajik

- Belarusian

- Armenian

- Azeri

- Kazak

- Kyrgyz

- If default language ID are the following:

- Russian

- If Keyboard layout are the following:

- It will drops and executes "{Malware path}\clearsystems-11-11.bat" if the following process are not found:

- SBAMTray.exe

- SBPIMSvc.exe

- SBAMSvc.exe

- VipreAAPSvc.exe

- WRSA.exe

- Executes the following commands to edit the boot configuration data file:

- bcdedit /set {default} recoveryenabled No

- bcdedit /set {default} bootstatuspolicy ignoreallfailures

- Executes the following commands to delete and resize the shadow copies:

- vssadmin resize shadowstorage /for=h: /on=h: /maxsize=401MB

- vssadmin resize shadowstorage /for=h: /on=h: /maxsize=unbounded

- vssadmin Delete Shadows /all /quiet

- It encrypts all files except the following:

- Clopreadme.txt

- ntldr

- NTLDR

- boot.ini

- BOOT.INI

- ntuser.ini

- NTUSER.INI

- AUTOEXEC.BAT

- autoexec.bat

- .Clop

- NTDETECT.COM

- ntdetect.com

- .dll

- .DLL

- .exe

- .EXE

- .sys

- .SYS

- .OCX

- .ocx

- .LNK

- .lnk

- desktop.ini

- autorun.inf

- ntuser.dat

- iconcache.db

- bootsect.bak

- ntuser.dat.log

- thumbs.db

- DESKTOP.INI

- AUTORUN.INF

- NTUSER.DAT

- ICONCACHE.DB

- BOOTSECT.BAK

- NTUSER.DAT.LOG

- THUMBS.DB

- It encrypts files located in the following locations:

- Removable Drives

- Fixed Drives

- Shared Drives

- the batch file "{Malware path}\clearsystems-11-11.bat" contains the following strings:

- vssadmin Delete Shadows /all /quiet

vssadmin resize shadowstorage /for=c: /on=c: /maxsize=401MB

vssadmin resize shadowstorage /for=c: /on=c: /maxsize=unbounded

vssadmin resize shadowstorage /for=d: /on=d: /maxsize=401MB

vssadmin resize shadowstorage /for=d: /on=d: /maxsize=unbounded

vssadmin resize shadowstorage /for=e: /on=e: /maxsize=401MB

vssadmin resize shadowstorage /for=e: /on=e: /maxsize=unbounded

vssadmin resize shadowstorage /for=f: /on=f: /maxsize=401MB

vssadmin resize shadowstorage /for=f: /on=f: /maxsize=unbounded

vssadmin resize shadowstorage /for=g: /on=g: /maxsize=401MB

vssadmin resize shadowstorage /for=g: /on=g: /maxsize=unbounded

vssadmin resize shadowstorage /for=h: /on=h: /maxsize=401MB

vssadmin resize shadowstorage /for=h: /on=h: /maxsize=unbounded

vssadmin Delete Shadows /all /quiet

bcdedit /set {default} recoveryenabled No

bcdedit /set {default} bootstatuspolicy ignoreallfailures

- vssadmin Delete Shadows /all /quiet

ランサムウェアの不正活動

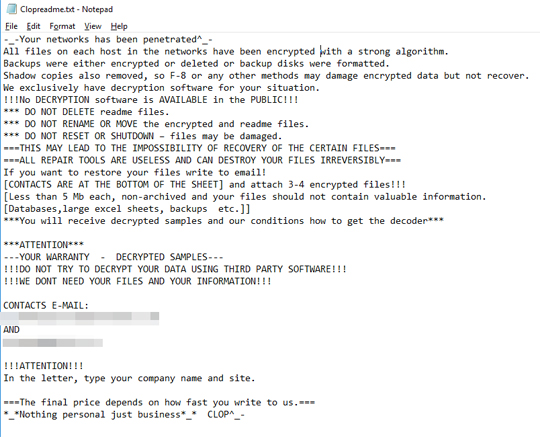

マルウェアが作成する以下のファイルは、脅迫状です。

- {Encrypted Folder}\Clopreadme.txt

<補足>

その他

マルウェアは、以下を実行します。

- マルウェアは、以下の場合、自身を削除します。

- キーボードの配置が以下の場合:

- グルジア語

- ロシア語

- タジク語

- ベラルーシ語

- アルメニア語

- アゼリ語

- カザフ語

- キルギス語

- 既定の言語IDが以下の場合:

- ロシア語

- キーボードの配置が以下の場合:

- マルウェアは、以下のプロセスが見つからない場合、"{マルウェアパス} \ clearsystems - 11 - 11. Bat"を作成して実行します。

- SBAMTray.exe

- SBPIMSvc.exe

- SBAMSvc.exe

- VipreAAPSvc.exe

- WRSA.exe

- ブート構成データファイルを編集するため、以下のコマンドを実行します。

- bcdedit /set {デフォルト} recoveryenabled No

- bcdedit /set {デフォルト} bootstatuspolicy ignoreallfailures

- シャドウコピーの削除やサイズ変更を行うため、以下のコマンドを実行します。

- vssadmin resize shadowstorage /for=h: /on=h: /maxsize=401MB

- vssadmin resize shadowstorage /for=h: /on=h: /maxsize=unbounded

- vssadmin Delete Shadows /all /quiet

- マルウェアは、以下を除くすべてのファイルを暗号化します。

- Clopreadme.txt

- ntldr

- NTLDR

- boot.ini

- BOOT.INI

- ntuser.ini

- NTUSER.INI

- AUTOEXEC.BAT

- autoexec.bat

- .Clop

- NTDETECT.COM

- ntdetect.com

- .dll

- .DLL

- .exe

- .EXE

- .sys

- .SYS

- .OCX

- .ocx

- .LNK

- .lnk

- desktop.ini

- autorun.inf

- ntuser.dat

- iconcache.db

- bootsect.bak

- ntuser.dat.log

- thumbs.db

- DESKTOP.INI

- AUTORUN.INF

- NTUSER.DAT

- ICONCACHE.DB

- BOOTSECT.BAK

- NTUSER.DAT.LOG

- THUMBS.DB

- マルウェアは、以下の場所に存在するファイルを暗号化します。

- リムーバブルドライブ

- 固定ドライブ

- 共有ドライブ

- バッチファイル "{マルウェアパス} \ clearsystems-11-11.bat"には、以下の文字列が含まれています。

- vssadmin Delete Shadows /all /quiet

vssadmin resize shadowstorage /for=c: /on=c: /maxsize=401MB

vssadmin resize shadowstorage /for=c: /on=c: /maxsize=unbounded

vssadmin resize shadowstorage /for=d: /on=d: /maxsize=401MB

vssadmin resize shadowstorage /for=d: /on=d: /maxsize=unbounded

vssadmin resize shadowstorage /for=e: /on=e: /maxsize=401MB

vssadmin resize shadowstorage /for=e: /on=e: /maxsize=unbounded

vssadmin resize shadowstorage /for=f: /on=f: /maxsize=401MB

vssadmin resize shadowstorage /for=f: /on=f: /maxsize=unbounded

vssadmin resize shadowstorage /for=g: /on=g: /maxsize=401MB

vssadmin resize shadowstorage /for=g: /on=g: /maxsize=unbounded

vssadmin resize shadowstorage /for=h: /on=h: /maxsize=401MB

vssadmin resize shadowstorage /for=h: /on=h: /maxsize=unbounded

vssadmin Delete Shadows /all /quiet

bcdedit /set {デフォルト} recoveryenabled No

bcdedit /set {デフォルト} bootstatuspolicy ignoreallfailures

対応方法

対応検索エンジン: 9.850初回 VSAPI パターンバージョン 14.830.05初回 VSAPI パターンリリース日 2019年2月22日VSAPI OPR パターンバージョン 14.831.00VSAPI OPR パターンリリース日 2019年2月23日手順 1

Windows 7、Windows 8、Windows 8.1、および Windows 10 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

Windowsをセーフモードで再起動します。

[ 詳細 ]手順 4

このマルウェアのサービスを無効にします。

[ 詳細 ]-

- Service Name: ProcessNetworkSecurity

手順 5

以下のファイルを検索し削除します。

[ 詳細 ]コンポーネントファイルが隠しファイル属性に設定されている場合があります。[詳細設定オプション]をクリックし、[隠しファイルとフォルダの検索]のチェックボックスをオンにし、検索結果に隠しファイルとフォルダが含まれるようにしてください。- {Malware path}\clearsystems-11-11.bat

手順 6

コンピュータを通常モードで再起動し、最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、「Ransom.Win32.CLOP.D」と検出したファイルの検索を実行してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

手順 7

暗号化されたファイルをバックアップから復元します。

ご利用はいかがでしたか? アンケートにご協力ください -

- vssadmin Delete Shadows /all /quiet