Ransom.Python.BLACKKINGDOM.YPEJG

Ransom.Demonware (QUICKHEAL)

Windows

- マルウェアタイプ: 身代金要求型不正プログラム(ランサムウェア)

- 破壊活動の有無: なし

- 暗号化: なし

- 感染報告の有無: はい

概要

トレンドマイクロは、このマルウェアをNoteworthy(要注意)に分類しました。

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

マルウェアは、ワーム活動の機能を備えていません。

マルウェアは、バックドア活動の機能を備えていません。

特定のファイル拡張子を持つファイルを暗号化します。 身代金要求文書のファイルを作成します。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、以下のコンポーネントファイルを作成します。

- %User Temp%\_MEI{random}\_decimal.pyd

- %User Temp%\_MEI{random}\_hashlib.pyd

- %User Temp%\_MEI{random}\_lzma.pyd

- %User Temp%\_MEI{random}\_multiprocessing.pyd

- %User Temp%\_MEI{random}\_overlapped.pyd

- %User Temp%\_MEI{random}\_queue.pyd

- %User Temp%\_MEI{random}\_socket.pyd

- %User Temp%\_MEI{random}\_ssl.pyd

- %User Temp%\_MEI{random}\_uuid.pyd

- %User Temp%\_MEI{random}\base_library.zip

- %User Temp%\_MEI{random}\libcrypto-1_1.dll

- %User Temp%\_MEI{random}\libffi-7.dll

- %User Temp%\_MEI{random}\libssl-1_1.dll

- %User Temp%\_MEI{random}\payload.exe.manifest

- %User Temp%\_MEI{random}\pyexpat.pyd

- %User Temp%\_MEI{random}\python39.dll

- %User Temp%\_MEI{random}\select.pyd

- %User Temp%\_MEI{random}\unicodedata.pyd

- %User Temp%\_MEI{random}\VCRUNTIME140.dll

- %User Temp%\_MEI{random}\_asyncio.pyd

- %User Temp%\_MEI{random}\_bz2.pyd

- %User Temp%\_MEI{random}\_cffi_backend.cp39-win_amd64.pyd

- %User Temp%\_MEI{random}\_ctypes.pyd

- %User Temp%\_MEI{random}\Crypto\Cipher\_raw_ctr.cp39-win_amd64.pyd

- %User Temp%\_MEI{random}\Crypto\Cipher\_raw_des.cp39-win_amd64.pyd

- %User Temp%\_MEI{random}\Crypto\Cipher\_raw_des3.cp39-win_amd64.pyd

- %User Temp%\_MEI{random}\Crypto\Cipher\_raw_ecb.cp39-win_amd64.pyd

- %User Temp%\_MEI{random}\Crypto\Cipher\_raw_eksblowfish.cp39-win_amd64.pyd

- %User Temp%\_MEI{random}\Crypto\Cipher\_raw_ocb.cp39-win_amd64.pyd

- %User Temp%\_MEI{random}\Crypto\Cipher\_raw_ofb.cp39-win_amd64.pyd

- %User Temp%\_MEI{random}\Crypto\Cipher\_Salsa20.cp39-win_amd64.pyd

- %User Temp%\_MEI{random}\Crypto\Cipher\_ARC4.cp39-win_amd64.pyd

- %User Temp%\_MEI{random}\Crypto\Cipher\_chacha20.cp39-win_amd64.pyd

- %User Temp%\_MEI{random}\Crypto\Cipher\_raw_aes.cp39-win_amd64.pyd

- %User Temp%\_MEI{random}\Crypto\Cipher\_raw_aesni.cp39-win_amd64.pyd

- %User Temp%\_MEI{random}\Crypto\Cipher\_raw_arc2.cp39-win_amd64.pyd

- %User Temp%\_MEI{random}\Crypto\Cipher\_raw_blowfish.cp39-win_amd64.pyd

- %User Temp%\_MEI{random}\Crypto\Cipher\_raw_cast.cp39-win_amd64.pyd

- %User Temp%\_MEI{random}\Crypto\Cipher\_raw_cbc.cp39-win_amd64.pyd

- %User Temp%\_MEI{random}\Crypto\Cipher\_raw_cfb.cp39-win_amd64.pyd

- %User Temp%\_MEI{random}\Crypto\Hash\_MD5.cp39-win_amd64.pyd

- %User Temp%\_MEI{random}\Crypto\Hash\_poly1305.cp39-win_amd64.py

- %User Temp%\_MEI{random}\Crypto\Hash\_RIPEMD160.cp39-win_amd64.pyd"

- %User Temp%\_MEI{random}\Crypto\Hash\_SHA1.cp39-win_amd64.pyd

- %User Temp%\_MEI{random}\Crypto\Hash\_SHA224.cp39-win_amd64.pyd

- %User Temp%\_MEI{random}\Crypto\Hash\_SHA256.cp39-win_amd64.pyd

- %User Temp%\_MEI{random}\Crypto\Hash\_SHA384.cp39-win_amd64.pyd

- %User Temp%\_MEI{random}\Crypto\Hash\_SHA512.cp39-win_amd64.pyd

- %User Temp%\_MEI{random}\Crypto\Hash\_BLAKE2b.cp39-win_amd64.pyd

- %User Temp%\_MEI{random}\Crypto\Hash\_BLAKE2s.cp39-win_amd64.pyd

- %User Temp%\_MEI{random}\Crypto\Hash\_ghash_clmul.cp39-win_amd64.pyd

- %User Temp%\_MEI{random}\Crypto\Hash\_ghash_portable.cp39-win_amd64.pyd

- %User Temp%\_MEI{random}\Crypto\Hash\_keccak.cp39-win_amd64.pyd

- %User Temp%\_MEI{random}\Crypto\Hash\_MD2.cp39-win_amd64.pyd

- %User Temp%\_MEI{random}\Crypto\Hash\_MD4.cp39-win_amd64.pyd

- %User Temp%\_MEI{random}\Crypto\Math\_modexp.cp39-win_amd64.pyd

- %User Temp%\_MEI{random}\Crypto\Protocol\_scrypt.cp39-win_amd64.pyd

- %User Temp%\_MEI{random}\Crypto\PublicKey\_ec_ws.cp39-win_amd64.pyd

- %User Temp%\_MEI{random}\Crypto\Util\_strxor.cp39-win_amd64.pyd

- %User Temp%\_MEI{random}\Crypto\Util\_cpuid_c.cp39-win_amd64.pyd

- %User Temp%\_MEI{random}\Include\pyconfig.h

(註:%User Temp%フォルダは、現在ログオンしているユーザの一時フォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザー名>\Local Settings\Temp"です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Local\Temp" です。)

マルウェアは、以下のフォルダを作成します。

- %User Temp%\_MEI{random}

- %User Temp%\_MEI{random}\Crypto

- %User Temp%\_MEI{random}\Crypto\Protocol

- %User Temp%\_MEI{random}\Crypto\PublicKey

- %User Temp%\_MEI{random}\Crypto\Util

- %User Temp%\_MEI{random}\Crypto\Cipher

- %User Temp%\_MEI{random}\Crypto\Hash

- %User Temp%\_MEI{random}\Crypto\Math

- %User Temp%\_MEI{random}\Include

(註:%User Temp%フォルダは、現在ログオンしているユーザの一時フォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザー名>\Local Settings\Temp"です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Local\Temp" です。)

感染活動

マルウェアは、ワーム活動の機能を備えていません。

バックドア活動

マルウェアは、バックドア活動の機能を備えていません。

ルートキット機能

マルウェアは、ルートキット機能を備えていません。

その他

マルウェアは、以下のWebサイトにアクセスして感染コンピュータのIPアドレスを収集します。

- {BLOCKED}.{BLOCKED}.{BLOCKED}.8:80

マルウェアは、以下を実行します。

- It only encrypts the "c:\" local drive.

マルウェアは、脆弱性を利用した感染活動を行いません。

ランサムウェアの不正活動

以下の拡張子を持つファイルを暗号化します:$$ DATA $$

- .jpg

- .jpeg

- .bmp

- .gif

- .png

- .svg

- .psd

- .raw

- .tiff

- .tif

- .sraw

- .nef

- .mp3

- .mp4

- .m4a

- .aac

- .ogg

- .flac

- .wav

- .wma

- .aiff

- .ape

- .avi

- .flv

- .m4v

- .mkv

- .mov

- .mpg

- .mpeg

- .wmv

- .swf

- .3gp

- .doc

- .docx

- .xls

- .xlsx

- .ppt

- .pptx

- .odt

- .odp

- .ods

- .txt

- .rtf

- .tex

- .epub

- .md

- .yml

- .yaml

- .json

- .xml

- .csv

- .db

- .sql

- .dbf

- .mdb

- .iso

- .html

- .htm

- .xhtml

- .php

- .asp

- .aspx

- .js

- .jsp

- .css

- .c

- .cpp

- .cxx

- .h

- .hpp

- .hxx

- .java

- .class

- .jar

- .ps

- .bat

- .vb

- .awk

- .sh

- .cgi

- .pl

- .ada

- .swift

- .go

- .py

- .pyc

- .bf

- .coffee

- .zip

- .tar

- .tgz

- .bz2

- .7z

- .rar

- .bak

- .cfu

- .cf

- .xsd

- .php

- .ovl

- .cfe

- .dt

- .epf

- .erf

- .1cd

- .3ds

- .sat

- .ipt

- .iam

- .model

- .session

- .exp

- .dlv3

- .dgn

- .dxb

- .iges

- .asm

- .neu

- .dae

- .fbx

- .dxf

- .obj

- .lwo

- .svg

- .ply

- .stl

- .vrm

- .log

マルウェアは、暗号化されたファイルのファイル名に以下の拡張子を追加します。

- .DEMON

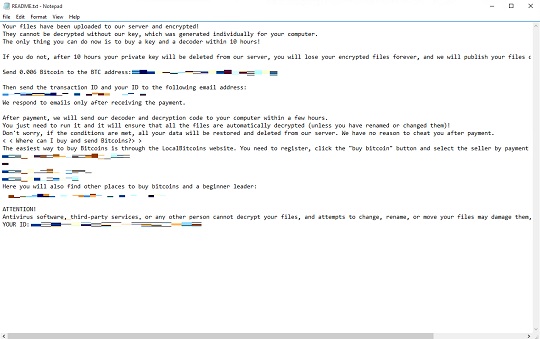

マルウェアが作成する以下のファイルは、脅迫状です。

- {encrypted directory}\README.txt

<補足>

その他

マルウェアは、ローカルドライブ「c:\」のみを暗号化します。

対応方法

手順 1

Windows 7、Windows 8、Windows 8.1、および Windows 10 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

以下のフォルダを検索し削除します。

- %User Temp%\_MEI{random}

手順 4

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「Ransom.Python.BLACKKINGDOM.YPEJG」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

手順 5

暗号化されたファイルをバックアップから復元します。

ご利用はいかがでしたか? アンケートにご協力ください