Ransom.MSIL.THANOS.FAIL

Trojan-Ransom.Thanos (Ikarus), a variant of MSIL/Filecoder.Thanos.A trojan (Nod32)

Windows

- マルウェアタイプ: 身代金要求型不正プログラム(ランサムウェア)

- 破壊活動の有無: なし

- 暗号化:

- 感染報告の有無: はい

概要

特定のファイル拡張子を持つファイルを暗号化します。 以下のファイル拡張子を持つファイルは暗号化しません。

詳細

インストール

マルウェアは、以下のファイルを作成します。

- %User Startup%\mystartup.lnk -> points to %User Temp%\HOW_TO_DECYPHER_FILES.txt

(註:%User Temp%フォルダは、現在ログオンしているユーザの一時フォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザー名>\Local Settings\Temp"です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Local\Temp" です。)

マルウェアは、以下のプロセスを追加します。

- "cmd.exe" /c rd /s /q %SYSTEMDRIVE%\$Recycle.bin

- "sc.exe" config SQLTELEMETRY start= disabled

- "sc.exe" config SQLTELEMETRY$ECWDB2 start= disabled

- "sc.exe" config SQLWriter start= disabled

- "sc.exe" config SstpSvc start= disabled

- "taskkill.exe" /IM mspub.exe /F

- "taskkill.exe" /IM mydesktopqos.exe /F

- "taskkill.exe" /IM mydesktopservice.exe /F

- "taskkill.exe" /IM mysqld.exe /F

- "taskkill.exe" /IM sqbcoreservice.exe /F

- "taskkill.exe" /IM firefoxconfig.exe /F

- "taskkill.exe" /IM agntsvc.exe /F

- "taskkill.exe" /IM thebat.exe /F

- "taskkill.exe" /IM steam.exe /F

- "taskkill.exe" /IM encsvc.exe /F

- "taskkill.exe" /IM excel.exe /F

- "taskkill.exe" /IM CNTAoSMgr.exe /F

- "taskkill.exe" /IM sqlwriter.exe /F

- "taskkill.exe" /IM tbirdconfig.exe /F

- "taskkill.exe" /IM dbeng50.exe /F

- "taskkill.exe" /IM thebat64.exe /F

- "taskkill.exe" /IM ocomm.exe /F

- "taskkill.exe" /IM infopath.exe /F

- "taskkill.exe" /IM mbamtray.exe /F

- "taskkill.exe" /IM zoolz.exe /F

- "taskkill.exe" IM thunderbird.exe /F

- "taskkill.exe" /IM dbsnmp.exe /F

- "taskkill.exe" /IM xfssvccon.exe /F

- "taskkill.exe" /IM mspub.exe /F

- "taskkill.exe" /IM Ntrtscan.exe /F

- "taskkill.exe" /IM isqlplussvc.exe /F

- "taskkill.exe" /IM onenote.exe /F

- "taskkill.exe" /IM PccNTMon.exe /F

- "taskkill.exe" /IM msaccess.exe /F

- "taskkill.exe" /IM outlook.exe /F

- "taskkill.exe" /IM tmlisten.exe /F

- "taskkill.exe" /IM msftesql.exe /F

- "taskkill.exe" /IM powerpnt.exe /F

- "taskkill.exe" /IM mydesktopqos.exe /F

- "taskkill.exe" /IM visio.exe /F

- "taskkill.exe" /IM mydesktopservice.exe /F

- "taskkill.exe" /IM winword.exe /F

- "taskkill.exe" /IM mysqld-nt.exe /F

- "taskkill.exe" /IM wordpad.exe /F

- "taskkill.exe" /IM mysqld-opt.exe /F

- "taskkill.exe" /IM ocautoupds.exe /F

- "taskkill.exe" /IM ocssd.exe /F

- "taskkill.exe" /IM oracle.exe /F

- "taskkill.exe" /IM sqlagent.exe /F

- "taskkill.exe" /IM sqlbrowser.exe /F

- "taskkill.exe" /IM sqlservr.exe /F

- "taskkill.exe" /IM synctime.exe /F

- "powershell.exe" & Get-WmiObject Win32_Shadowcopy | ForEach-Object { $_Delete() }

- "%System%\notepad.exe" %Desktop%\HOW_TO_DECYPHER_FILES.txt

- ping 127.0.0.7 -n 3

- choice /C Y /N /D Y /T 3

- fsutil file setZeroData offset=0 length=524288 “%s”

(註:%Desktop%フォルダは、現在ログオンしているユーザのデスクトップです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>\Desktop" です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\Desktop" です。)

マルウェアは、以下の Mutex を作成し、メモリ上で自身の重複実行を避けます。

- Global\090392ad-028d-4ec9-bea1-97463ac26063

プロセスの終了

マルウェアは、感染コンピュータ上で以下のプロセスが常駐されていることを確認した場合、そのプロセスを終了します。

- CFF Explorer

- de4dot

- dnspy

- dnspy-x86

- dotpeek

- dotpeek64

- dumpcap

- effetech http sniffer

- fiddler

- firesheep

- http analyzer stand-alone

- HTTPNetworkSniffer

- HTTPNetworkSniffer

- ida64

- IEWatch Professional

- ilspy

- intercepter

- intercepter

- Intercepter-NG

- LordPE

- MegaDumper

- NetworkMiner

- NetworkMiner

- NetworkTrafficView

- NetworkTrafficView

- NoFuserEx

- ollydbg

- PEiD

- pe-sieve

- procexp

- procexp64

- protection_id

- RDG Packer Detector

- sysinternals tcpview

- tcpdump

- tcpdump

- UnConfuserEx

- Universal_Fixer

- wireshark

- wireshark portable

- x32dbg

- x64dbg

その他

マルウェアは、以下を実行します。

- Kills processes with large private memory space if their process name is not one of the following:

- {Malware name}

- chrome

- opera

- msedge

- iexplore

- firefox

- explorer

- winint

- winlogon

- Clears Recycle Bin contents

ランサムウェアの不正活動

以下の拡張子を持つファイルを暗号化します:$$ DATA $$

- 7z

- accdb

- aes

- aiff

- asm

- avi

- backup

- bak

- bz2

- cert

- class

- cpp

- cpp

- cs

- csr

- csv

- dat

- dbf

- dim

- djvu

- doc

- docm

- docx

- dtsx

- dwg

- edb

- eml

- flac

- gif

- gpg

- htm

- html

- hwp

- java

- java

- jpeg

- jpg

- key

- lay6

- ldf

- lgb

- m4a

- mdb

- mdf

- mkv

- mov

- mp3

- mp4

- mpeg

- mrimg

- msg

- myd

- nd

- ndf

- nef

- odb

- odg

- ods

- odt

- ora

- ost

- p12

- pas

- pem

- pfx

- php

- php

- png

- ppt

- pptx

- psd

- pst

- qbb

- qbw

- rar

- raw

- rdl

- rtf

- sql

- sql

- sqlite3

- sqlitedb

- svg

- sxi

- sxw

- tar

- tiff

- tlg

- txt

- vdi

- vmdk

- vmx

- vsd

- wav

- xdw

- xls

- xlsm

- xlsx

- zip

マルウェアは、ファイル名に以下の文字列を含むファイルの暗号化はしません。

- autoexec.bat

- desktop.ini

- autorun.inf

- ntuser.dat

- iconcache.db

- bootsect.bak

- boot.ini

- ntuser.dat.log

- thumbs.db

- bootmgr

- pagefile.sys

- config.sys

- ntuser.ini

- Builder_Log

- RSAKeys

- HOW_TO_DECYPHER_FILES

- Recycle.Bin

- mystartup.lnk

マルウェアは、ファイルパスに以下の文字列を含むファイルの暗号化はしません。

- Program Files

- Windows

- Perflogs

- Internet Explorer

- ProgramData

- AppData

マルウェアは、暗号化されたファイルのファイル名に以下の拡張子を追加します。

- .energy[potentialenergy@mail.ru]

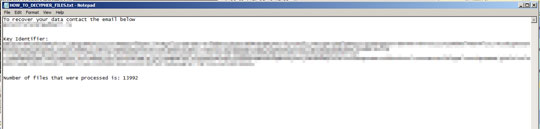

マルウェアは、以下の内容を含む脅迫状のテキストファイルを残します。

- %User Temp%\HOW_TO_DECYPHER_FILES.txt

- %Desktop%\HOW_TO_DECYPHER_FILES.txt

- {Encrypted Directory}\HOW_TO_DECYPHER_FILES.txt

以下のファイル拡張子を持つファイルについては暗号化しません:

- .energy[potentialenergy@mail.ru]

- .exe

- .EXE

- .dll

- .DLL

対応方法

手順 1

Windows 7、Windows 8、Windows 8.1、および Windows 10 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

「Ransom.MSIL.THANOS.FAIL」で検出したファイル名を確認し、そのファイルを終了します。

- すべての実行中プロセスが、Windows のタスクマネージャに表示されない場合があります。この場合、"Process Explorer" などのツールを使用しマルウェアのファイルを終了してください。"Process Explorer" については、こちらをご参照下さい。

- 検出ファイルが、Windows のタスクマネージャまたは "Process Explorer" に表示されるものの、削除できない場合があります。この場合、コンピュータをセーフモードで再起動してください。

セーフモードについては、こちらをご参照下さい。 - 検出ファイルがタスクマネージャ上で表示されない場合、次の手順にお進みください。

手順 4

以下のファイルを検索し削除します。

手順 5

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「Ransom.MSIL.THANOS.FAIL」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

手順 6

暗号化されたファイルをバックアップから復元します。

ご利用はいかがでしたか? アンケートにご協力ください